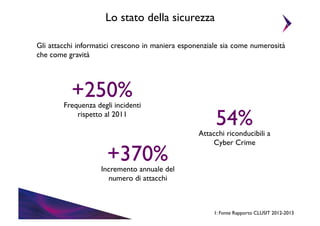

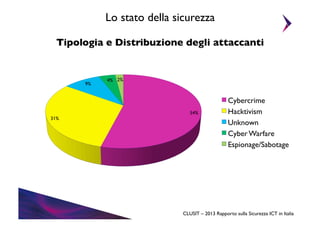

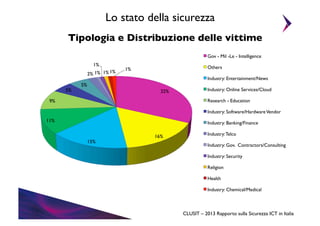

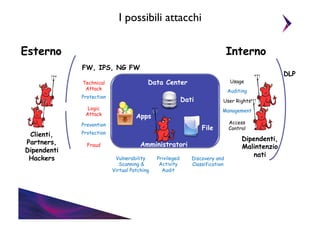

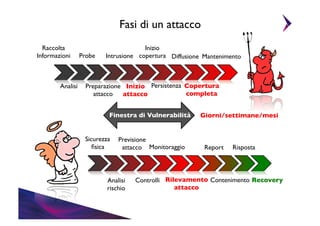

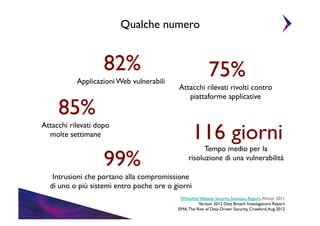

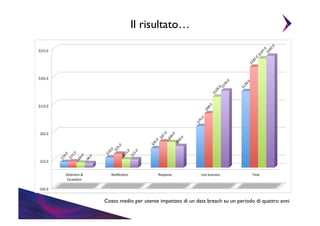

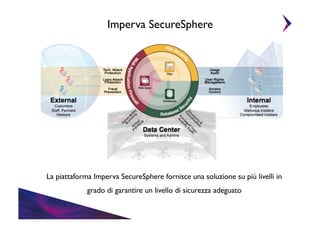

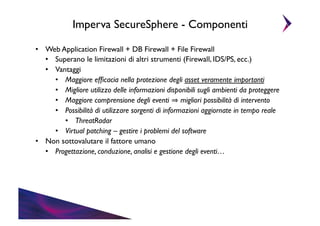

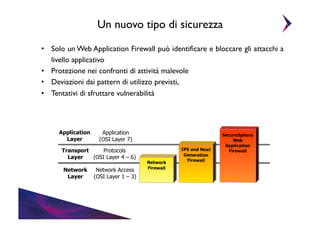

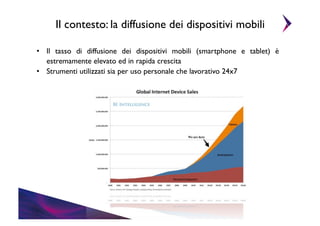

Il documento descrive la missione e i servizi offerti da Consulthink, un'azienda di consulenza ICT specializzata nella sicurezza e nel networking. Viene analizzato il crescente problema degli attacchi informatici, con statistiche dettagliate e casi di violazioni di dati significative. Infine, si propone un approccio strategico e tecnologico per la protezione dei dati sensibili e la gestione della sicurezza, in particolare in un contesto mobile in evoluzione.