Sistem Operasi

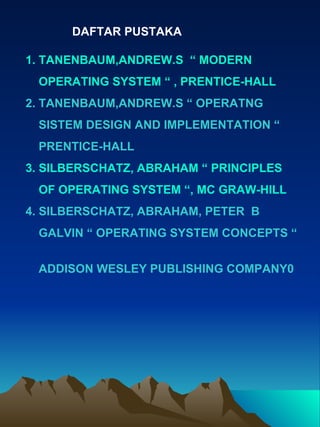

- 1. DAFTAR PUSTAKA 1. TANENBAUM,ANDREW.S “ MODERN OPERATING SYSTEM “ , PRENTICE-HALL 2. TANENBAUM,ANDREW.S “ OPERATNG SISTEM DESIGN AND IMPLEMENTATION “ PRENTICE-HALL 3. SILBERSCHATZ, ABRAHAM “ PRINCIPLES OF OPERATING SYSTEM “, MC GRAW-HILL 4. SILBERSCHATZ, ABRAHAM, PETER B GALVIN “ OPERATING SYSTEM CONCEPTS “ ADDISON WESLEY PUBLISHING COMPANY0

- 2. PENDAHULUAN KOMPONEN UTAMA SUATU SISTEM KOMPUTER PERANGKAT KERAS : * PROCESSOR * MEMORY * TERMINAL * DISK * CLOCK * PRANGKAT I/O, DLL PERANGKAT LUNAK : 1. PROGRAM SISTEM * PROGRAM UNTUK PENGOPERASIAN KOMPUTER 2. PROGRAM APLIKASI * PROGRAM YANG DIKEMBANGKAN PENGUNA(USER) UNTUK MENYELESAIKAN MASALAH YANG DIINGINKAN

- 3. SISTEM OPERASI SEPERANGKAT PROGRAM YANG MEMANTAU DAN MENGATUR PEMAKAIAN SUMBER DAYA KOMPUTER, ANTARA LAIN PROCESSOR, MAIN MEMORY, FILE, I/O DEVICE, DLL MEJEMBATANI ANTARA USER DENGAN PERANGKAT KERAS KOMPUTER BANKING SYSTEM AIRLINE RESERVATION GAMES COMPLIER EDITOR COMMAND INTERPRETER SISTEM OPERASI BAHASA MESIN ( MACHINE LANGUAGE ) PROGRAMMING MIKRO PERANGKAT FISIK ( PHYSICAL DEVICES ) PROGRAM APLIKASI PROGRAM SISTEM PERANGKAT KERAS ( HARDWARE ) GAMBAR 1. KOMPONEN SISTEM KOMPUTER FUNGSI SISTEN OPERASI SEBAGAI EXTENDED MACHINE ( VIRTUAL MACHINE ) * MENYEMBUNYIKAN KOMPLEKSITAS PEMROGRAMAN HARDWARE DARI PROGRAMMER ATAU USER * MENYAJIKAN FASILITAS YANG LEBIH MUDAH DAN SEDERHANA UNTUK MENGGUNAAN HADWARE

- 5. SEJARAH PERKEMBANGAN SISTEM OPERASI GENERASI PERTAMA (1945 – 1955) OPERASI MENGGUNAKAN PLUGBOARD BELUM MENGGUNAKAN BAHASA PEMOGRAMAN INSTRUKSI PUNCHED CARD GENERASI KEDUA (1955-1965) PENERAPAN BATCH SYSTEM PENGOPERASIAN OFF-LINE MEWNGGUNAKAN BAHASA PEMOGRAMAN FORTRAN DAN ASSEMBLER SISTEM OPERASI FORTRAN MONITOR SYSTEM

- 6. GENERASI KETIGA (1965-1980) SISTEM OPERASI OS/360 MENGADOPSI KONSEP ONE FAMILY SISTEM OPERASI MULTIPROGRAMMING MENGINTRODUKSI SPOOLING (SIMULTANENOUS PERIPHERAL OPERATION ON LINE) MENGGUNAKAN INTEGRATED CIRCUIT INTRODUKSI TIME SHARINTG

- 7. GENERASI KEEMPAT ( 1980-1990) PENGEMBANGAN LSI( LARGE SCALE INTEGRATION ) CIRCUITS, MELAHIRKAN PERSONAL KOMPUTER DAN WORKSTATION NETWORK OPERATING SYSTEM DISTRIBUTED OPERATING SYSTEM

- 8. KONSEP SISTEM OPERASI SISTEM CALL : SUATU SET EXTENDED INSTRUCTION YANG MERUPAKAN INTERFACE ANTARA PEROGRAM-PROGRAM DENGAN SISTEM OPERASI SISTEM CALLS MENG-CREATE, MEN-DELETE DAN MENGGUNAKAN OBYEK-OBYEK YANG DIATUR OLEH SISTEM OPERASI, MISALNYA PEROSES-PROSES DAN FILE-FILE PROSES : PROGRAM YANG SEDANG DIEKSEKUSI TERDIRI DARI : EXECUTABLEPROGRAM, DATA, STACK, PROGRAM COUNTER, STACK POINTER, REGISTER DAN LAIN-LAIN

- 9. PADA SISTEM TIME SHARING SECARA PERIODIK SISTEM OPERASI MENGGILIR EKSEKUSI PROSES-PROSES YANG ADA, BIASANYA BERDASARKAN PORSI WAKTU CPU KETIKA EKSEKUSI SUATU PROPSES DIHENTIKAN UNTUK SEMENTARA, MAKA PROSES TERSEBUT HARUS DIMULAI KEMBALI PADA STATE YANG SAMA DENGAN STATE KETIKA IA DIHENTIKAN SEMUA INFORMASI YANG BERKAITAN DENGAN PROSES TERSEBUT HARUS DISIMPAN. UMUMNYA INFORMASI TERSEBUT DISIMPAN PADA PROCESS TABLE9 ARRAY ATAU LINKED LIST), SATU TABLE UNTUK SETIAP PROSES SUATU PROSES TERDIRI DARI : ADDRESS SPACE ( CORE IMAGE) DAN ATRIBUT / INFORMASI PADA PROSES TABLE

- 10. SYSTEM CALL UTAMA DALAM PENGATURAN PROSES ADALAH YANG BERKAITAN DENGAN PEMBUATAN DAN PENGHENTIAN SUATU PROSES. SUATU PROSES DAPAT MEMBUAT PROSES LAINNYA YANG DISEBUT SEBAGAI CHILD PROCESS. SISTEM OPERASI DAPAT BERKOMUNIKASI DENGAN SUATU PROSES DENGAN MENGGUNAKAN SIGNAL SIGNAL DAPAT DIGUNAKAN UNTUK KOMUNIKASI ANTAR PROSES PADA SISTEM MULTIPROGRAMMING, SETIAP PROSES MEMILIKI USER IDENTIFICATION (UID) YANG BERASAL DARI UID PEMIL;IK PROSES

- 11. STRUKTUR SISTEM OPERASI SISTEM MONOLITIK : * TIDAK BERSTRUKTUR * KARNEL CALL / SUPERVISOR CALL * USER MODE * KARNEL MODE / SUPERVISOR MODE STRUKTUR DASAR SISTEM OPERASI : * MAIN PROGRAM * SEVICE PROCEDURES * UTILITY PROCEDURES SISTEM BERLAPIS ( LAYERED SYSTEMS) 5. THE OPERATOR 4. USER PROGRAMS 3. INPUT/ OUTPUT MANAGEMENT 2. OPERATOR-PROCESS COMMUNICATION 1. MEMORY & DRUM MANAGEMENT 0. PROCESSOR ALLOCATION & MULTIPROGRAMMING

- 12. MESIN VIRTUAL ( VIRTUAL MACHINES) * VIRTUAL MACHINE MONITOR * CMS ( CONVERSATIONAL MONITOR SYSTEM) MODEL CLINENT-SERVER * CLIENT PROCESS ( USER PROCESS ) * SERVER PROCESS CLINET CLINET PROCESS TERMINAL . . . FILE MEMORY PROCESS PROCESS SERVER SERVER SERVER SERVER KERNEL PENGATURAN PROSES ( PROCESS MANAGEMENT )

- 13. KONSEP DASAR : * MULTIPROGRAMMING SYSTEM * PSEUDOPARALLELISM MODEL PROSES : * SEQUENTIAL PROCESS * MULTIPROGRAMMING * CPU SWITCHING * PROGRAM COUNTER A B C D PROCESS SWITCH A B C D PROGRAM COUNTER

- 14. HIRARKI PROSES PADA UMUMNYA UNTUK MEMENUHI KEBUTUHAN YANG SESUAI DENGAN KEADAAN SELAMA MESIN BEROPERASI, DIPERLUKAN SUATU METODA UNTUK MENCIPTAKAN PROSES DAN MENIADAKAN PROSES. PADA UNIX PROSES DICIPTAKAN DENGAN MENGGUNAKAN SYSTEM CALL FORK. PADA METODA INI, PROSES YANG BARU AWALNYA DICIPTAKAN COPY DARI INDUKNYA YANG BEROPERASI BERSAMA- SAMA SECARA PARALEL DAN BERIKUTNYA ANAK MAUPUN INDUKNYA MENCIPTAKAN PROSES YANG BARU LAGI, SEHINGGA TERBENTUK PROSES DENGAN STRUKTUR TREE

- 15. A B C D E F G H J I GBR. STRUKTUR PROSES BERBENTUK TREE STATUS DARI PROSES WALAUPUN SATU PROSES DENGAN PROSES YANG LAINNYA TIDAK SALING TERGANTUNG, MASING-MASING DENGAN PENCACAH PROGRAM DENGAN STATUS INTERNAL SENDIRI, TETAPI ADA KALANYA DIPERLUKAN SUATU INTERAKSI DIANTARA PROSES TERSEBUT. CONTOH : SUSTU PROSES MEMBUTUHKSN OUTPUT DARI PROSES YANG LAIN SEBAGAI INPUTNYA.

- 16. ADA BEBERAPA STATUS PROSES : * PROSES DALAM KEADAAN BLOK MENUNGGU INPUTAN ( MENGGU INPUTAN EXTERNAL EVENT TERTENTU) * PENJADWALAN MEMBAWA PROSES YANG SEDANG OPERASI KE STATUS READY * PENJADWALAN MEMILIH SUATU PROSES YANG BERADA DALAM STATUS READY DAN DIBAWA KE STATUS RUN * EVENT YANG DITUNGGU DATANG, PROSES DIBAWA KE STATUS READY RUNNING BLOCKED READY 1(a) 3(c) 2(b) 4(d)

- 18. TRANSISI b TERJADI, BILA WAKTU CPU SUDAH HABIS UNTUK MELAYANI PROSES YANG SEDANG DI OPERASIKAN DAN HARUS MELAYANI PROSES YANG LAIN TRANSISI c TERJADI, BILA DALAM STATUS RUNNING, TIDAK ADA PROSES YANG AKAN DIOPERASIKAN. TRANSISI d TERJADI, BILA EVENT YANG DITUNGGU DATANG DAN PADA WAKTU TERSEBUT TIDAK ADA PROSES DALAM STATUS RUNNING, MAKA TRANSISI LANGSUNG DIIKUTI TRANSISI e, TETAPI BILA TERDAPAT PROSES DALAM RUNNING, MAKA PROSES YANG BARU MEMASUKI STATUS READY SAMPAI TIBA GILIRANNYA MENGGUNAKAN CPU.

- 19. 0 1 ……. n - 2 n - 1 scheduller proses KOMUNIKASI ANTAR PROSES RACE CONDITION : KEADAAN DIMANA DUA PROSES ATAU LEBIH MEMBACA ATAU MENULIS KE SUATU DATA PATUNGAN, DAN HASILNYA TERGANTUNG PADA SIAPA YANG TEPAT WAKTUNYA OPERASI(RUN) 4 a b c 5 prog.c 6 prog.n 7 Proses A Proses B out : 4 In : 7 SPOOLER DIRECTORY

- 20. CRITICAL SECTION ( BAGIAN KRITIS ) : BAGIAN PROGRAM DIMANA MEMORI PATUNGAN SEDANG DIAKSES MENCEGAH RACE CONDITION : 1. TIDAK BOLEH ADA DUA PROSES YANG BERADA DALAM CRITICAL SECTIONNYA DALAM WAKTU YANG SAMA 2. TIDAK BOLEH ADA ASUMSI TENTANG KECEPATAN ATAU JUMLAH CPU 3. TIDAK BOLEH ADA PROSES YANG BERADA DI LUAR CRITICAL SECTIONNYA MEMBLOCK PROSES YANG LAIN 4. TIDAK BOLEH ADA PROSES YANG HARUS MENUNGGU SELAMANYA UNTUK MEMASUKI CRITICAL SECTIONNYA MUTUAL EXCLUSION WITH BUSY WAITING (DENGAN PENANTIAN SIBUK ) * PADA KEADAAN MUTUAL EXCLUSION, INTERUPSI TIDAK BOLEH DILAKUKAN. UNTUK MENGATASI MUTUAL EXCLUSION : * MEMATIKAN INTERUPSI ( DISABLING INTERRUPTS) : SEMUA INTERUPSI DIMATIKAN BEGITU PROSES MEMASUKI CRITICAL SECTION DAN MENGHIDUPKAN KEMBALI BEGITU MENINGGALKANNYA * INTRUPSI DIMATIKAN, MAKA TIDAK ADA INTRUPSI CLOK YANG TERJADI * PENGALIHAN CPU DARI SATU PROSES KE PROSE LAIN HANYA TERJADI BILA ADA CLOCK ATAU INTRUPSI LAIN DAN DENGAN MEMATIKAN INTRUPSI, CPU TIDAK AKAN DIALIHKAN KE PROSES LAIN.

- 21. * LOCK VARIABLES ( VARIABEL PENGUNCI ) PADA KEADAAN INI, PEMAKAIAN SECARA PATUNGAN VARIABEL TUNGGAL DENGAN HARGA AWAL 0. BILA SUATU PROSES INGIN MASUK DAERAH KRITIS, PERTAMA YANG DILAKUKAN ADALAH MEMERIKSA PENGUNCI. BILA HARGANYA 0, PROSES TERSEBUT AKAN MENSET KE HARGA 1, KEMUDIAN MASUK KE DAERAH KRITIS. JADI HARGA PENGUNCI 0, BERARTI TIDAK ADA PROSES YANG SEDANG EKSEKUSI PADA DAERAH KRITIS DAN BILA HARGA 1, BERARTI ADA PROSES YANG SEDANG MEMASUKINYA. * STRICT ALTERNATION PADA KEADAAN INI, MENGGUNAKAN VARIABEL TURN YANG DIBERI HARGA AWAL 0. HARGA TURN INI MENYATAKAN NOMOR PROSES YANG MENDAPATKAN SEBAGAI GILIRAN UNTUK MASUK KE DAERAH KRITIS SERTA MEMERIKSA ATAU MEMUTAHIRKAN DAERAH PATUNGAN. PERTAMA PROSES 0 MEMERIKSA VARIABEL TURN DAN MELIHAT HARGA 0, MAKA DIA MEMASUKI DAERAH KRITIS. PADA SAT INTRUKSI DIMATIKAN, PROSE DAPAT MEMERIKSA DAN MEMUTAHIRKAN MEMOR PATUNGAN TANPA ADA INTERVENSI DARI PROSES LAIN

- 22. * SLEEP AND WAKE UP ( PENANTIAN PROSES SIBUK) SLEEP : SYSTEM CALL YANG MEMBUAT PROSES YANG MEMANGGIL DI BLOK WAKE UP : SYSTEM CALL YANG MEMBUAT PROSES YANG MEMANGGIL MENJADI READY MEKANISME SLEEP AND WAKE UP : PROSES DI BLOK,APA BILA TIDAK DAPAT MEMASUKI CRITICAL SECTIONNYA DAN AKAN DIBANGUN / READY APA BILA SUMBER YANG DIPERLUKAN TELAH TERSEDIA. PEMANGGILAN WAKEUP MENCOCOKKAN ADDRESS SLEEP DAN WAKEUP * SEMAPHORES. SEMAPHORE, DIGUNAKAN UNTUK MENGETAHUI JUMLAH YANG PERLU DIBANGUN PEMANGGILAN DALAM PENGOPERASIAN PROSES DALAM SISTEM. SEMAPHORE MEMPUNYAI HARGA 0 ATAU HARGA POSITIP BILA ADA SATU ATAU LEBIH WAKEUP YANG DITUNDA.ADA DUA OPERASI DALAM SEMAPHORE YAITU DOWN UTK SLEEP DAN UP UTK WAKEUP. DOWN UTK HARGA SEMAPHORE, BILA LEGIH BESAR DARI 0, HARGA DITURUNKAN EKSEKUSI DI LANJUTKAN.BILA HARGA 0,PROSES STATUS SLEEP. * EVENT COUNTER EVENT COUNTER BERISI HARGA ISI DARI BUFFER PD SAAT PROSES BEROPERASI PD BUFFER. VARIABEL YANG DIGUNAKAN IN DAN OUT. IN UTK MENGHITUNG SECARA KUMULATIF JUMLAH DATA YG DIMASUKKAN KE BUFFER. OUT UTK MENGHITUNG SECARA KUMULATIF JUMLAH DATA YG DIAMBIL DARI BUFFER. HARGA IN HARUS LEBIH BESAR ATAU SAMA DENG HARGA OUT, TETAPI TDK LEBIH BESAR ATAU SAMA DENGAN HARGA OUT.

- 23. * MONITOR MONITOR, MERUPAKAN KUMPULAN, VARIABEL DAN STRUKTUR DATA YG DIKELOMPOKKAN DLM SATU MODUL. PD MONITOR HANYA SATU PROSES YG DPT AKTIF DALAM SATU SATUA WAKTU BILA SUATU PROSES MEMANGGIL SUATU PROSEDUR MONITOR, BEBERAPA INSTRUKSI DARI PROSEDUR MELAKUKAN PEMERIKSAAN, TERHADAP MONITOR, APAKAH ADA PROSES AKTIF ATAU TDK. BILA ADA, MAKA PROSES YANG MEMANGGIL DITUNDA SAMPAI PROSES YG AKTIF SELESAI. BILA TDK ADA PROSES YG MEMANGIL DPT MASUK. * PENGIRIMAN PESAN KOMUNIKASI INTERPROSES MENGGUNAKAN DUA OPERASI YAITU : 1. SEND ( DESTINATION & MESSAGE) 2. RECEIVE (SOURCE & MESSAGE )

- 24. MASALAH KOMUNIKASI ANTAR PROSES 1. ROUND ROBIN SCHEDULING SETIAP PROSES DIBERI QUANTUM YG SAMA YAITU PERIODE WAKTU SAMA UTK DI RUN (MENGGUNAKAN CPU) BILA PROSES TELAH HABIS QUANTUMNYA, CPU AKAN DIBERIKAN PD PROSES BERIKUTNYA DAN PROSES TERSEBUT DITEMPATKAN DI URUTAN PALING BELAKANG CONTOH : A B C D E SEDANG PROSES PROSES BERIKUTNYA B C D E A SEDANG PROSES PROSES BERIKUTNYA PERTUKARAN PENGGUNAAN CPU ANTAR PROSES MEMBUTUHKAN WAKTU UTK : a. SAVING DAN LOADING REGISTER DAN MEMORI MAP b. UPDATING BEBERAPA TABEL DAN LIST, DLL

- 25. PROSES PERTUKARAN ANTAR PROSES DISEB UT PROSES SWITCH ATAU CONTEXT SWITCH. BILA QUANTUM DISET TERLALU PENDEK, MEMPERBANYAK TERJADI PROSES SWITCH DAN MENYEBABKAN RENDAHNYA EFESIENSI PENGGUNAAN CPU BILA QUANTUM DISET PANJANG, MENYEBABKAN PROSES-PROSES INTERAKTIF PENDEK TDK DAPAT DIPROSES 2. PENJADWALAN DNG PRIORITAS. SETIAP PROSES DIBERI PRIORITAS, DIMANA PROSES DNG PRIORITAS TINGGI DI RUN TERLEBIH DAHULU. PROSES DPT DI RUN TANPA BATAS QUANTUMNYA PEMBERIAN PRIORITAS PD PROSES DPT DILAKUKAB DNG CARA : a. MULTI QUEUES * DIBUAT KELAS-KELAS PRIORITAS * PROSES PRIORITAS TINGGI DIBERI 1 QUANTUM * PROSES PRIORITAS SETINGKAT DI BAWAHNYA DIBERI 2 QUANTUM DAN BERIKUTNYA 4 QUANTUM, DST

- 26. MULTI QUEUES PRIORITAS DIBUAT KELIPATAN DUA CONTOH : 1,2,4,6 DAN SETERUSNYA CONTOH KASUS, DALAM SISTEM TERDAPAT 5 PROSES YAITU : A, B, C, D DAN E. TENTUKAN ALOKASI PRIORITAS MASING-MASING PROSES. b. MENDAHULUKAN JOB TERPENDEK ( SHORTEST JOB FIRST) BILA ADA 4 JOB DALAM SISTEM, DNG WAKTU PROSES MASING-MASING JOB ADALAH a, b, c DAN d MENIT. JOB-JOB TERSEBUT SELESAI DIPROSES ADALAH: * JOB a DIPROSES SELAMA a MENIT * JOB b DIPROSES SELAMA a + b MENIT * JOB c DIPROSES SELAMA a + b + c MENIT * JOB d DIPROSES SELAMA a + b + c + d menit WAKTU PUTAR RATA-RATA : a + b + c + d / 4 CONTOH : ADA 4 JOB DI DLM SISTEM YAITU A, B, C DAN D DNG WAKTU PROSES 8, 4, 4 DAN 4 MENIT. LAMA PROSES MASING-MASING JOB ADALAH : * JOB A : 8 MENIT * JOB B : 8 + 4 : 12 MENIT * JOB C : 8 + 4 + 4 : 16 MENIT * JOB D : 8 + 4 + 4 + 4 : 20 MENIT

- 27. WAKTU PUTAR RATA-RATA : (8+12+16+20)/4 : 14 MENIT. BILA URUTAN PROSES JOB DIMULAI : B, C, D DAN A, TENTUKAN LAMA PROSES MASING JOB DAN WAKTU PUTAR RATA-RATA YG TERJADI. SIKLUS HIDUP SISTEM 1 2 SUB MIT STATE HOLD STATE READY STATE RUN STATE COMPLATE STATE WAIT STATE

- 29. b. MULTI PROGRAMMING * KELEMAHAN SINGEL CONTIGOUS DAPAT DIATASI PADA MULTI PROGRAMMING * FLEXIBILITAS PENGGUNAAN SISTEM SANGAT RENDAH, KARENA SISTEM TIDAK DAPAT MENERIMA JOB LEBIH BESAR DARI KAPASIOTAS MAIN MEMORI * BILA ADA n DERAJAT PROGRAMMING DALAM MEMORI PADA WAKTU YANG SAMA, PROBABILITAS MENUNGGU I / O SAMA PEMAKAIAN CPU = 1 - p = waktu menunggu (wai state) b1. MULTI PROGRAMMING DENGAN PARTISI TETAP. * MEMORI DIBAGI-BAGI SECARA TETAP BERBENTUK PARTISI * PARTISIM DIBENTUK PADA SAAT SISTEM AWAL DIOPERASIKAN * SETIAP PARTISI MEMPUNYAI MEMORI TUNGGU (ANTRIAN) * SEMUA JOB YANG MASUK DITEMPATKAN PADA MEMORI TUNGGU DAN PD SAAT TERJADI AWAL PROSESAN, S.O, MENUNTUKAN PROSES JOB YANG MANA, SESUAI PRIORITASNYA ( SISTEM HANYA BERAD DALAM MAIN MAIN MEMORI) 2. PENGATURAN MEMORI DENGAN SWAPPING ATAU PAGING. * PENGATURAN MEMORI DENGAN METODA INI, MENGGUNAKAN MAIN MEMORI DAN SCONDARY STORAGE * PADA PROSES JOB, DAPAT TERJADI DISTRIBUSI BAGAN-BAGAN JOB ATAU JOB DARI SCONDARI STORAGE KE MAIN MEMORI ATAU SEBALIKNYA ( DISEBUT SWAPPING)

- 30. * JUMLAH DAN BESARNYA PROSES YANG BERADA DALAM MAIN MEMORI DAPAT BERUBAH-UBAH M.M M.M M.M M.M SIO 0000 FFFF Partisi statik injob A,B 0000 FFFF S.O S.O S.O A B Fr.Ar Fr.Ar F.A Partisi Dinamik * PARTISI STATIK, TERJADI SEBELUM ADA JOB MASUK SISTEM PARTISI STATIK. * PARTISI TETAP ADA SELAM A SISTEM BEROPERASI * MEMORI DIBAGI-BAGI MENJADI BAGIAN-BAGIAN KECIL YANG BESARNYA SAMA * PARTISI STATIK MENDUKUNG KONSEP MULTIPROGRAMMING PARTISI DINAMIK. MULTIPROGRAMMNIG DENGAN PARTISI VARIABEL : * PARTISI TERJADI PADA SAAT ADANYA JOB MASUK KE SISTEM * BESAR PARTISI YANG TERJAD HARUS LEBIH BESAR ATAU SAMA DENGAN BESAR JOB YANG MENGGUNAKAN PARTISI TERSEBUT * TERJADI MASALAH FRAGMENTASI ( PEMBOROSAN MEMORI) YAITU ADA MEMORI YANG SIAP PAKAI, TAPI TIDAK DAPAT DIGUNAKAN, KARENA TIDAK DAPAT MEMENUHI KEBUTUHAN JOB * PARTISI DINAMIK ADA DUA METODA YAITU : 1. THE BEST FIT (B.F) 2. THE FIRST FIT (F.F)

- 31. PARTISI DINAMIK THE BEST FIT (B.F) * PADA PARTISI METODA INI, BILA ADA JOB BARU MASUK, AKAN MEMILIH MEMORI YANG PALING SESUAI DAN DAPAT MEMENUHI KEBUTUHANNYA PARTISI DINAMIK THE FIRST FIT (F.F) * PADA PARTISI METODA INI, BILA ADA JOB BARU MASUK, AKAN MEMASUKI MEMORI YANG KOSONG YANG DAPAT MEMENUHI KEBUTUHANNYA, BERAPAPUN BESARNYA. PENGATURAN MEMORI DENGAN RELOKASI PARTISI ( RELOKASI PARTISI MEMORI MANAJEMEN) * MENGATASI MASALAH FRAGMENTASI, MAKA DILAKUKAN DENGAN PENGATURAN MEMORI METODA RELOKASI PARTISI * PADA METODA RELOKASI PARTISI INI, TERJADI PROSES COMPACTION YAITU MEMORI YANG BERISI DIGESER KEATAS DAN MEMORI YANG KOSONG DIGESER KEBAWAH S.O = 150 Kb A = 150 Kb Fr.Ar = 15 Kb B = 250 Kb Fr.Ar = 25 Kb C = 200 Kb Fr.Ar = 20 Kb R.P.M.M F.A = 190 Kb MAIN MEMORI :1000 Kb MEMORI BERISI MEMORI KOSONG TERJADI PROSES COMPACTION

- 34. * SISTEM DAPAT MENGOPERASIKAN JOB YANG MEMBUTUHKAN MEMORI LEBIH BESAR DAR MEMORI YANG TERSEDIA PRINSIP OPERASI PEMBENTUKAN VIRTUAL MEMORI : * IN JOB MENGISI MEMORI YANG TERSEDIA, BILA MEMORI TIDAK DAPAT MENAMPUNG JOB TERSEBUT, MAKA SEBAGIAN DIDISTRIBUSIKAN KESCONDARY STORAGE. * SCONDARY STORAGE YANG MENAMPUNG TERSEBUTLAH YANG DINYATAKAN VIRTUAL MEMORI PADA IN JOB. * VIRTUAL ADDRESS TIDAK LANGSUNG DIMASUKKAN KE BUS MEMORI, TETAPI DI MASUKKAN KE MEMORI MANAJEMEN UNIT (M.M.U) YAITU MEMETAKANNYA VIRTUAL ADDRESS KE MAIN MEMORI CONTOH : CPU M.M.U MEMORI DISK CONTROLLER CPU MENGIRIMKAN VIRTUAL MEMORI KE MMU GAMBAR. POSISI DAN FUNGSI DARI MMU BUS MMU MENGIRIM KE MAIN MEMORI

- 35. ADDRESS SPACE VIRTUAL MEMORI 2 1 6 0 4 3 X X X 5 X 7 X X X X ADDRESS MAIN MEMORI 0-4 K 4-8 K 8-12 K 12-16 K 16-20 K 20-24 K 24-28 K 28-32 K 0-4 K 4-8 K 8-12 K 12-16 K 16-20 K 20-24 K 24-28 K 28-32 K 32-36 K 36-40 K 40-44 k 44-48 k 48-52 K 52-56 K 56-60 K 60-64 K PAGE FRAME VIRTUAL MEMORI * HUBUNGAN ANTARA VIRTUAL MEMORI DENGAN ADDRESSMAIN MEMORI DIBERIKAN MELALUI TABEL PAGE ATAU PAGE MAP TABEL. * MEMORI YG DIBANGKITKAN ADALAH DARI 16 BIT ( 0 S/D 64 K) * KAPASITAN MAIN MEMORI HANYA 32 K * VIRTUAL ADDRESS SPACE TERDIRI DARI PAGE DAN MAIN MEMORI YANG TERSESUN DARI UNIT-UNIT YANG SAMA BESARNYA DISEBUT PAGE FRAME * UKURAN SATU PAGE DAN SATU PAGE FRAME ADALAH ½ K, 1 K, 2K, 4K, 8K

- 36. * PAGE FAULT ADALAH KONDISI TRAP KE SISTEM OPERASI AKIBAT ADA SUATU ISTRUKSI MENGACU KE VIRTUAL ADRESS (PAGE)YANG BELUMDIPETAKKAN ( BELUM MASUK KE PAGE FRAME) * PAGE FAULT TERJADI PADA SAAT TRANSFORMASI ADDRESS DARI VIRTUAL MEMORI KE MAIN MEMORI, DIMANMA ANTRI PAGE YANG BERSANGKUTAN DI M.M.U PRESENT/ABSENT BITNYA 0 YANG BERARTI PAGE YG BERSANGKUTAN BELUM DI PETAKAN PROSEDUR MENANGANI PAGE FAULT: * PILIH SUATU PAGE UNTK DIKELUARKAN DARI PAGE FRAME DAN PRESENT/ABSENT BITNYA PADA ENTRI DI M.M.U DIUBAH MENJADI 0 * MASUKKAN PAGE YG MENGAKIBATKAN PAGE FAULT KE PAGE FRAME YANG SUDAH KOSONG DAN ENTRI M.M.U UTK PAGE YG BERSANGKUTAN DIISI DENGAN NOMOR PAGE FRAME DAN PRESENT / ABSENT BITNYA DIUBAH MENJADI 1 PADA METODA DEMAND PAGE MEMORI MANAJEMEN ADA BEBERAPA HAL HARUS DIPERHATIKAN YAITU : 1. PENGATURAN BAGIAN-BAGIAN MEMORI, DILAKSANAKAN DENGAN MENGGUNAKAN : # SATU PMT UTK SETIAP ADDRESS SPACE # SATU MBT UTK SELURUH SISTEM # SATU JOB TABEL UTK SELURUH SISTEM 2. KEBIJAKSANAAN PENYEDIAAN BLOK DAN SAAT PEMAKAIANNYA SELAIN DITENTUKAN OLEH JOB SCEDULLER, SECARA DINAMIS, JUGA DITENTUKAN DEMAND PAGE INTERRUPT

- 38. SEGMENTASI MEMORI MANAJEMEN SEGMENTASI ADALAH : SUATU TEKNIK PENGOLAHAN MEMORI, DIMANA UTK SUATU PROSES DAPAT DICIPTAKAN LEBIH DARI SATU VIRTUAL MEMORI * SETIAP VIRTUAL ADDRESS SPACE DISEBUT SEGMEN SIFAT-SIFAT SEGMEN : * BERISI DATA YANG SEJENIS ( SEBUAH PROSEDUA, STACK, TABEL KONSTANTA, ARRAY DAN STRUKTUR DATA LAINNYA * SELAMA EKSEKUSI PROGRAM, SETIAP SEGMENNYA DAPAT BEBAS BERTAMBAH ATAU BERKURANG SESUAI KEBUTUHANNYA * PERUBAHAN TERHADAP SUATU PROSEDUR PD SEGMEN TERTENTU TDAK BERPENGARUH TERHADAP ACUAN ALAMAT SEFGMEN-SEGMEN LAIN. * PENGALAMATAN DALAM PEMANGGILAN PROSEDUR MENGGUNAKAN NOMOR SEGMEN DAN ENTRY POINT. MEMORI TERSEGMEN MEMUNGKINKAN BETAMBAH DAN BERKURANG SEGMEN-SEGMENNYA SECARA SENDIRI-SENDIRI ( BEBAS, SATU SEGMEN DENGAN SEGMEN LAINNYA TIDAK SALING BERGANTUNG ) SESUAI KEBUTUHAN MASING-MASING

- 39. CONTOH : SEGMEN 0 SEGMEN 1 SEGMEN 2 SEGMEN 3 0 4 K 8 K 12 K 16 K 20 K 24 K CONTOH SEGMENTASI DENGAN TEKNIK PAGING : SEGMENDISKRIPTOR PAGE TABEL UTK SEGMEN 0 PAGE TABEL UTK SEGMEN 1 DISKRIPTOR SEGMEN 0 DISKRIPTOR SEGMEN 1 DISKRIPTOR SEGMEN 2 DISKRIPTOR SEGMEN 3 DISKRIPTOR SEGMEN 4 ENTRY PAGE 0 ENTRY PAGE 1 ENTRY PAGE 2 ENTRY PAGE 3 ENTRY PAGE 0 ENTRY PAGE 1 ENTRY PAGE 2 ENTRY PAGE 3

- 46. CONTOH : SUATU FILE A DENGAN PANJANG 64 K, DI MAP KE DALAM VIRTUAL ADDRESS 512 K. MAKA SETIAP INSTRUKSI MESIN MEMBACA ISI BYTE PADA 512 K MEMPEROLEH 0 BUTY DARI FILE TERSEBUT DAN SETERUSNYA. DENGAN CARA YANG SAMA, SUATU INSTRUKSI WRITE KE ADDRESS 512 K + 1100 MEMODIFIKASDI BYTE 1100 DARI FILE TERSEBUT. JADI YANG TERJADI ADALAH INTERNAL SISTEM TABEL DIUBAH UNTUK MENJADI FILE SEBAGAI TEMPAT PENYIMPANAN UNTUK FILE TERSEBUT DENGAN MENGGUNAKAN PROSES SEGMENTASI. DIREKTORI FILE * PADA PENGATURAN FILE, SISTEM FILE MEMPUNYAI DIREKTORI- DIREKTOR. * SISTEM DIREKTORI BERHIRARKI SETIAP, DIREKTORI MEMPUNYAI SUATU ENTRY DAN SATU ENTRY PER FILE ADA DUA KEMUNGKINAN CARA PENYAJIAN ENTRY YAITU : 1. SETIAP ENTRY MEMPUNYAI NAMA FILE, ATRIBUT FILE DAN ADDRESS DARI DISK 2. SETIAP ENTRY MEMPUNYAI NAMA FILE DAN POINTER YANG MENUNJUK KE DATA STRUKTUR YANG MEMPUNYAI ATRIBUT DAN ADDRESS DISK UNTUK MENGHINDARI KONFLIK ANTAR PEMAKAI KETIKA MENGAKSES NAMA FILE YANG SAMA PADA WAKTU YANG BERSAMAAN, MAKA DIPERLUKAN SUATU SISTEM DIREKTORI BERHIRARKI

- 47. * PATHNAME ( JALUR NAMA) * ADA DUA CARA YANG BERBEDA YANG DIGUNAKAN DALAM PATHNAME YAITU ABSOLUT PATHNAME DAN RELATIVE PATHNAME * ABSOLUT PATHNAME BERISI PATH DARI ROOT DIREKTORI KE FILE YANG DITUJU SAMPAI * RELATIVE PATHNAME PATH DARI DIREKTORI YANG AKTIF SAMPAI KE FILE YANG DITUJU * OPERASI-OPERASI PADA DIREKTORI . PADA PRINSIPNYA ADA BEBERAPA OPERASI YANG BERHUBUNGAN DENGAN DIREKTORI ( CONTOH DIAMBIL DARI S.O UNIX) 1. CREATE 2. DELETE 3. OPENDIR 4. CLOSEDIR 5. READDIR 6. RENAME 7. LINK 8. UNLINK, DLL IMPLEMENTASI SISTEM FILE * MASALAH UTAMA DALAM IMPLEMENTASI PENYIMPANAN FILE ADALAH BAGAIMANA MENJAGA HUBUNGAN ANTARA BLOK-BLOK PADA DISK DENGAN FILE YANG MENEMPATINYA. * ADA BEBERAPA CARA YANG DAPAT DIGUNAKAN, ANTARA LAIN : A. CONTIGOUS ALLOCATION MENYIMPAN SETIAP FILE BERDERETAN BLOK DATA YANG BERDEKATAN CONTOH :

- 48. CONTOH : PADA SISTEM ADA 1 FILE 50 Kb, JIKA 1 BLOK BERISI 1 Kb, MAKA FILE TERSEBUT MEMBUTUHKAN 50 BLOK. BLOK 1 50 KEUNTUNGAN : 1. IMPLEMENTASINYA SIMPEL, MENCARI BLOK- BLOK SUATU FILE HANYA MENGGUNAKAN SATU ALAMAT YAITU ALAMAT BLOK PERTAMA 2. KINERJANYA SANGAT BAIK, KARENA SELURUH FILE DAPAT DIBACA HANYA DENGAN SATU INSTRUKSI KERUGIAN : 1. TIDA ADA INFORMASI MAKSIMUM ALAMAT YANG DIBUTUHKAN SUATU FILE 2. DAPAT TERJADI FRAGMENTASI 3. DAPAT TERJADI KEKURANGAN ADDRESS B. LINKED LIST ALLOCATION * FILE DIBUAT MENJADI LINKED LIST

- 49. FILE A PHYSICAL BLOK 4 7 2 10 12 FILE FILE FILE FILE FILE BLOK 0 BLOK 1 BLOK 2 BLOK 3 BLOK 4 FILE B FILE FILE FILE FILE BLOK 0 BLOK 1 BLOK 2 BLOK 3 PHYSICAL BLOK 6 3 11 14 KEUNTUNGAN : 1. SATU BLOK DAPAT SEPENUHNYA DIGUNAKAN DATA 2. RANDOM ACCESS MUDAH DILAKUKAN KERUGIAN : SELURUH TABEL HARUS BERADA DALAM MEMORI SELAMA SISTEM BEROPERASI C. INDEX NODE ( I – NODES ) * MENGGUNAKAN INDEX NODE ( TABL KECIL) * INDEX NODE BERISI ATRIBUT-ATRIBUT DAN ALAMAT-ALAMAT DISK YANG MENUNJUK KE BLOK-BLOK YANG DIGUNAKAN SUATU FILE

- 58. CPU MEMORY COUNT DISK CONTROLLER DISK COUNT DMA REGISTER MEMORY ADDRESS BUFFER SYSTEM BUS * INTERLEAVING : PELOMPATAN BLOCK UNTUK MEMBERI WAKTU ATAU KESEMPATAN PADA CONTROLLER MENTRANSFER DATA KE MEMORY. KEADAAN DAPAT TERJADI : @ NO INTERLEAVING @ SINGEL INTERLEAVING @ DOUBLE INTERLEAVING PRINSIP PERANGKAT LUNAK INPUT / OUTPUT SASARAN PERANGKAT LUNAK INPUT / OUTPUT : * DEVICE INDEPENDENT MEMUNGKINKAN PENULISAN PROGRAM DENGAN FILE-FILE PADA SCONDARY STORAGE, TANPA MELAKUKAN MODIFIKASI * PENAMAAN SERAGAM, NAMA FILE / DEVICE DISEDERHANAKAN DENGAN SUATU STRING ATAU INTEGER, TIDAK TERGANTUNG PADA DEVICE * ERROR HANDLING * SYNCHRONOUS VS ASYNCHRONOUS TRANSFER * SHARABLE VS DEDICATED DEVICE * TUJUAN DAPAT DICAPAI SECARA BAIK DAN EFESIEN,DENGAN MENYUSUN I / O SOFTWARE MENJADI 4 LAYER YAITU :

- 59. @ INTRRUPT HANDLERS @ DEVICE DRIVER @ DEVICE INDEPENDENT OPERATING SYSTEM SOFTWARE @ USER LEVEL SOFTWARE * INTERRUPT HANDLERS SEWAKTU TERJADI INTERUPSI, PROSEDUR INTERUPSI AKAN MENGECK APAKAH INTERUPSI INI UNTUK MELAKUKAN UNBLOCK DRIVER. PADA BEBERAPA SISTEM, HAL INI AKAN MENAIKKANNILAISEMAPHORE. PADA SISTEM LAINYA AKAN MENGIRIMKAN PESAN KE SUATU PROSES. YANG SEDANG DIBLOK, MEMBERIKAN SIGNAL KE SUATU VARIABEL KONDISI DI MONITOR. PADA SELURUH KASUS TERSEBUT, PENGARUH DARI INTERUPSI ADALAH MENYEBABKAN SUATU PROSES YANG TADINYA DIBLOCK, DAPAT DI RUN KEMBALI. * DEVICE DRIVER. SETIAP DEVICE DRIVER, MENANGANI SUATU JENIS DEVICE ATAU SATU KLAS PERALATAN * DEVICE INDEPENDENT I / O SOFTWARE BEBERAPA FUNGSI DARI DEVICE INDEPENDENT I / SOFTWARE : @ INTERFACE YANG SERAGAM UNTUK DEVICE @ PENAMAAN DEVICE @ PROTEKSI DEVICE @ MEMBERIKAN UKURAN BLOCK YANG TIDAK TERGANTUNG DEVICE @ PENYANGGA @ ALOKASI STORAGE PADA BLOCK DEVICE @ ALOKASI DAN RELEASING DEDICATED DEVICE @ LAPORAN KESALAHAN

- 60. * USER SPACE I / O SOFTWARE @ KEBANYAKAN I / O SOFTWARE ADA DALAM SISTEM OPERASI @ BAGIANKECIL DARI I / O SOFTWARE TERDIRI DARI KEPUSTAKAAN YANG TERHUBUNG BERSAMA DENGAN PROGRAM- PROGRAM USER. SELURUH PROGRAM USER DIEKSEKUSI DI LUAR KERNEL @ SYSTEM CALL, TERMASUK I / O SYSTEM CALL,NORMALNYA DIBUAT DENGAN PROSEDUR LIBRARY @ TIDAK SEMUA USER LEVEL I / O SOFTWARE TERDIRI DARI PROSEDUR LIBRARY. BENTUK LAINNYA ADALAH SPOOLING SYSTEM LAYER PERANGKAT LUNAK I / O SYSTEM : I/O REQUEST LAYER I / O REPLY USER PROCESS DEVICE INDEPENDENT SOFTWARE DEVICE DRIVERS INTERRUPT HANDLERS HARDWARE DISK TIGA KEUNTUNGAN UTAMA MENGGUNAKAN DISK DIBANDINGKAN DENGAN MEMORI DALAM PENYIMPANAN DATA : @ KAPASITAS PENYIMPANAN YANG TERSEDIA JAUH LEBIH BESAR @ HARGA untuk setiap bit jauh lebih rendah @ informasi tidak hilang jika listrik dimatikan

- 61. Perangkat keras hardisk * SEMUA DISK DIORGANISASI DALAM SELINDER * SETIAP SELINDER TERDIRI ATAS TRACK-TRACK YANG BNYAKNY SAMA DENGAN BANYAKNYA HEADS YANG DILETAKKAN DIATAS / DIBAWAH SETIAP DISK * SETIAP TRACK DIBAGI ATAS BEBERAPA SEKTOR YANG BIASANYA 8 SAMPAI 32 * SETIAP SEKTOR TERDIRI DARI SEJUMLAH BYTES YANG SAMA HAL UTAMA SUATU DEVICE YANG MEMBERIKAN IMPLIKASI PENTING UNTUK DISK DRIVER ADALAH KEMUNGKINAN UNTUK MENDAPATKAN DATA DARI DUA ATAU LEBIH DRIVE DALAM WAKTU BERSAMAAN. HAL INI DISEBUT OVERLAPPED SEEK. KETIKA CONTROLLER DAN SOFTWARE MENUNGGU HINGGA PENCARIAN DATA DARI SUATU DRIVE SELESAI, CONTROLLER DAPAT MULAI PENCARIAN DATA DARI DRIVE YANG LAIN. ALGORITME PENJADWALAN TANGAN DISK WAKTU UNTUK MEMBACA ATAU MENULIS SUATU DISKBLOCKDITENTUKAN OLEH : @ SEEK TIME, WAKTU YANG DIPERLUKAN UNTUK MENGGERAKKAN TANGAN SAMPAI SILINDER YANG DIINGINKAN @ ROTATION DELAY, WAKTU YANG DIPERLUKAN AGAR SEKTOR YANG DIINGINKAN PERSIS DIBAWAH HEAD KESALAHAN (ERROR) @ PROGRAMMING ERROR ( PERMINTAN UNTUK SEKTOR YANG TIDAK ADA ) @ TRANSIENT CHECKSUM ERROR( DISEBABKAN HEAD KOTOR) @ PERMANEN CHECKSUM ERROR ( DISK BLOCK SECARA FISIK RUSAK)

- 62. @ SEEK ERROR ( TANGAN / ARM YANG DIKIRIM DITERIMA KE LOKASI LAIN, MISAL : DIKIRIM KE SILINDER 6 TETAPI SAMPAI KE SILINDER 7 ) @ CONTROLLER ERROR ( CONTROLLER MENOLAK UNTUK MENERIMA BAD BLOK ) RAM DISK SUATU BLOCK DEVICE ADALAH MEDIA PENYIMPAN DENGAN DUA INSTRUKSI YAITU : @ TULIS SUATU BLOK @ BACA SUATU BLOK BIASANYA BLOK-BLOK DISIMPAN DALAM MEMORI BERPUTAR, SEPERTI FLOPPY DISK DAN HARDISK. RAM DISK MEMORI YANG DIALOKASIKAN SEBELUMNYA UNTUK MENYIMPAN BLOK-BLOK DATA. KEUNTUNGAN RAM DISK ADALAH DATA DAPAT DIPEROLEH SEKETIKA, TANPA MEMBUTUHKAN WAKTU ROTASI. RAMDISK SANGAT SESUAI UNTUK MENYIMPAN PROGRAM YANG SERING DIPERLUKAN DEADLOCK PROCES DEADLOCK ADALAH SUATU PROSES YANG MENGALAMI TERBLOCK PADA SUATU SUMBER YANG TIDAK PERNAH DIPENUHI.

- 63. KONDISI DEADLOCK : 1. KONDISI MUTUAL EXCLUSION 2. KONDISI HOLD DAN WAIT 3. KONDISI NO PREEMPTION 4. KONDISI CIRCULAR WAIT SALAH SATU CONTOH MODEL DEADLOCK : REQUEST REQUEST ALLOCATION ALLOCATION R1 P1 P2 R2 Gambar. Diagram alur deadlock P1 = P2 = proces R1 = R2 = sumber daya R1 tidak dapat memproces P1, karena terlock P2, demikian juga R2 tidak dapat memproces P2, karena terlock P1 STRATEGI MENANGANI DEADLOCK : 1. IGNORE ( ABAIKAN) 2. DETECTION AND RECOVERY 3. DYNAMIC AVOIDANCE DENGAN CARA MENGALOKASIKAN RESOURCE SECRA BERHATI-HATI 4. PREVENTION, DENGAN CARA MENEGATIFKAN SALAH SATU KONDISI DEADLOCK

- 64. SISTEM OPERASI TERSEBAR KEUNTUNGAN SISTEM TERSEBAR DARI SISTEM TERPUSAT : 1. EKONOMIS 2. KECEPATAN 3. KEHANDALAN DAN LAIN-LAIN KEUNTUNGAN SISTEM TERSEBAR DARI PERSONAL KOMPUTER : 1. DATA SHARING 2. DEVICE SHARING 3. KOMUNIKASI 4. FLEKSIBILITAS KELEMAHAN SISTEM TERSEBAR : 1. PERANGKAT LUNAK 2. NETWORKING 3. KEAMANAN KONSEP PERANGKAT ERAS SISTEM OERASI TERDISTRIBUSI * SISTEM TERSEBAR MELIBATKAN BANYAK CPU, SEHINGGA MASALAH INTERCONNECTED DAN KOMUNIKASI SANGAT PENTING

- 65. BERDASARKAN INSTRUCTION STREAM DAN DATA STRAM, MENGKLASIFIKASIKAN SKEMA SISTEM DENGAN ANYAK CPU : 1. SISD ( SINGLE INSTRUCTION STREAM AND SINGEL DATA STREAM ) 2. SIMD ( SINGLE INSTRUCTION STREAM AND MULTIPLE DATA STREAM ) 3. MISD ( MULTIPLE INSTRUCTION STREAM AND SINGLE DATA STREAM ) 4. MIMD ( MULTIPLE INSTRUCTION STREAM AND MULTIPLE DATA STREAM ) TAKSONOMI SISTEM KOMPUTER TERSEBAR DAN PARALEL KOMPUTER PARALLEL DAN TERSEBAR MULTICOMPUTERS (PRIVATE ) MULTIPROCESSOR (SHARED MEMORY) BUS BUS SWITCH SWITCH

- 66. MULTIPROCESSOR DIDASARKAN PADA BUS ( BUS BASED MULTIPROCESSOR) * SEJUMLAH PROCESSOR DIHUBUNGKAN DENGAN SEBUAH BUS * DILENGKAPI DENGAN BACKPLANE ATAU MOTHERBOARD * DENGAN SEBUAH MEMORI DAN BERSIFAT KOHEREN CPU CPU CPU CACHE CACHE CACHE MEMORY GAMBAR. BUS-BASED MULTIPRCESSOR SWITCHED MULTIPROCESSOR * JUMLAH PROCESOR RELATIP BESAR ( > 64 PROCESSOR) M M M M C C C C GAMBAR. CROSSPOIT SWITCH M M M M C C C C GAMAR. OMEGA SWITCH

- 67. BUS- BASED MULTICOMPUTER * TIDAK ADA SHARED EMORY * BACKPLANE LOCAL MEMORY LOCAL MEMORY LOCAL MEMORY CPU CPU CPU NETWORK KONSEP PERANGKAT LUNAK SISTEM OPERASI TERDISTRIBUSI * SETIAP USER MEMPUNYAI STASIUN KERJA ( work staton ) * SETIAP USER DAPAT LIGIN K STASIUN KERJA LAINNYA * PADA SUATU SA HANYA ATU ESIN YANG DAPAT DIOPERASIKAN, MESIN DIPILH SECARA NUAL * DAPAT MENGCOPY FLE DARI SATU MESIN KE MESIN YANG LAIN * FILE SERVER * SETIP MEIN MEMPUNYAI TINGKAT OTONOMI YANG TINGGI * NFS (NETWORK FILE SYSTEM ) SALAH STU CONTOH DARI ETWORK OPERATING SYSTEM