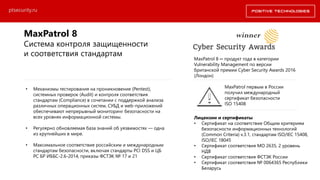

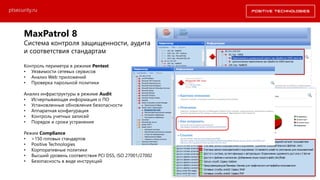

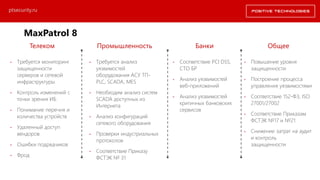

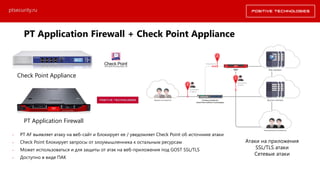

Positive Technologies — лидер в области информационной безопасности, предлагающий решения для защиты критически важных систем и управления уязвимостями. Компания обеспечивает надежную защиту через аудит, анализ уязвимостей и контроль соответствия стандартам, и имеет более 1000 клиентов в 30 странах. В числе продуктов — системы MaxPatrol и PT Application Security, которые используют современные технологии для защиты веб-приложений и инфраструктуры.