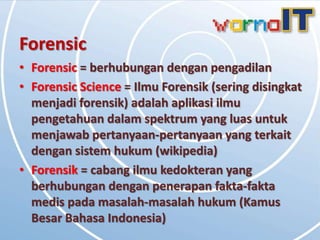

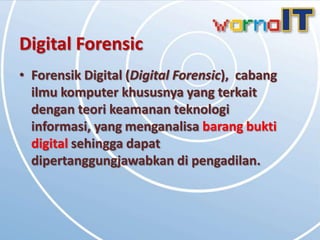

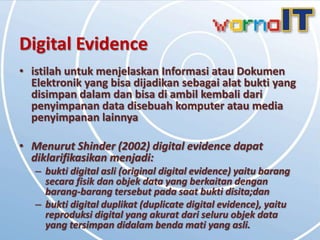

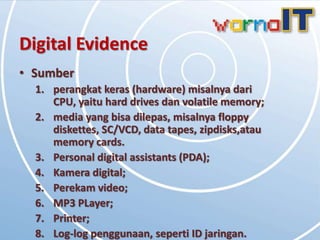

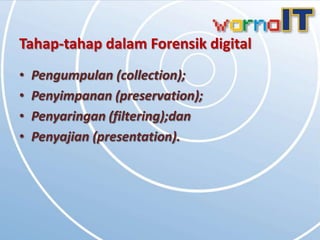

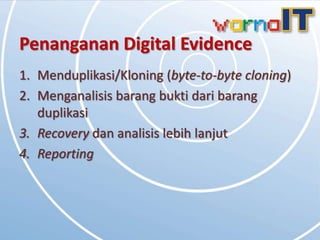

Dokumen tersebut membahas tentang digital forensic yang merupakan cabang ilmu komputer khususnya terkait teori keamanan teknologi informasi untuk menganalisis barang bukti digital agar dapat dipertanggungjawabkan di pengadilan, termasuk tahap-tahap pengumpulan, pelestarian, penyaringan dan penyajian bukti digital."