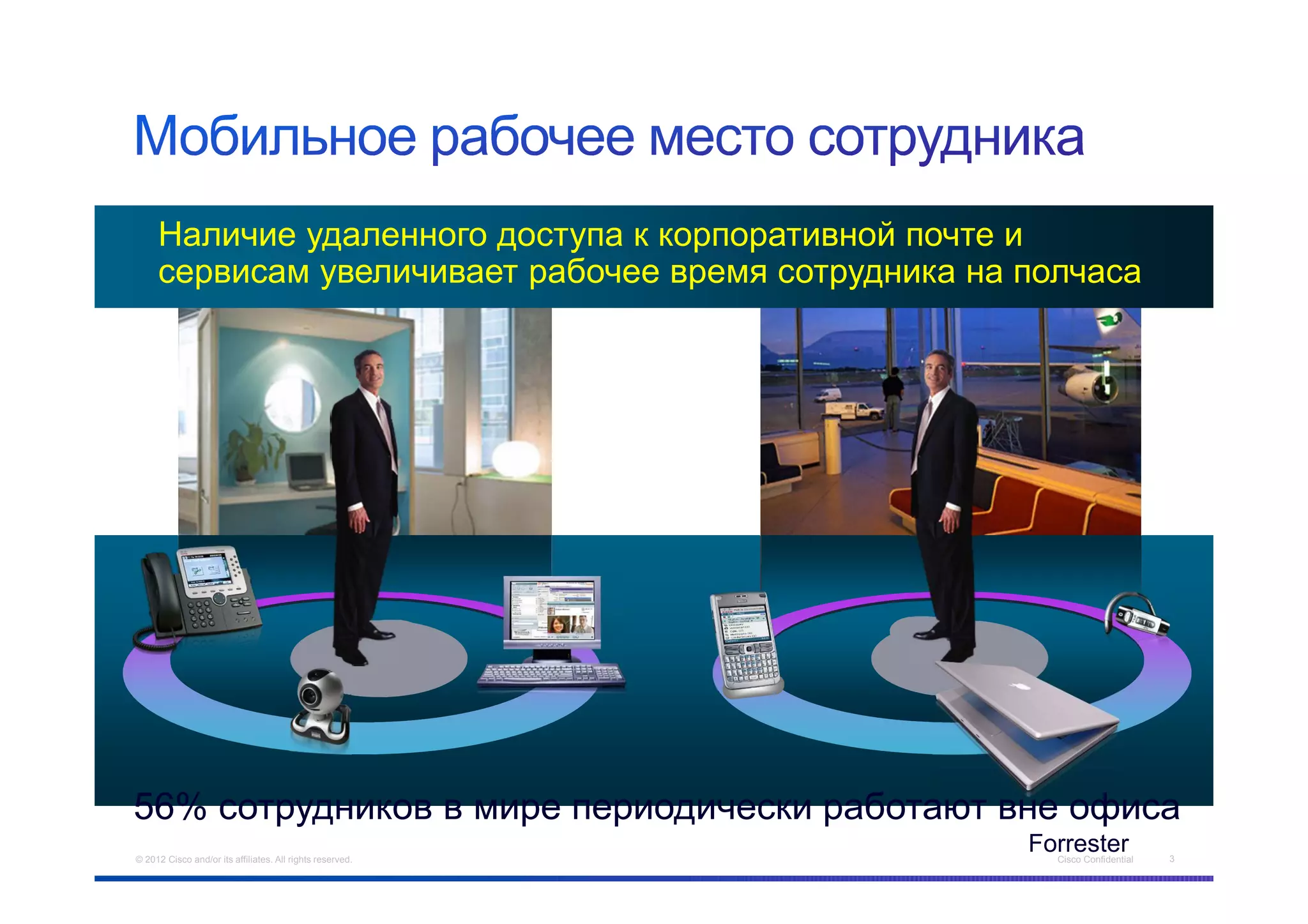

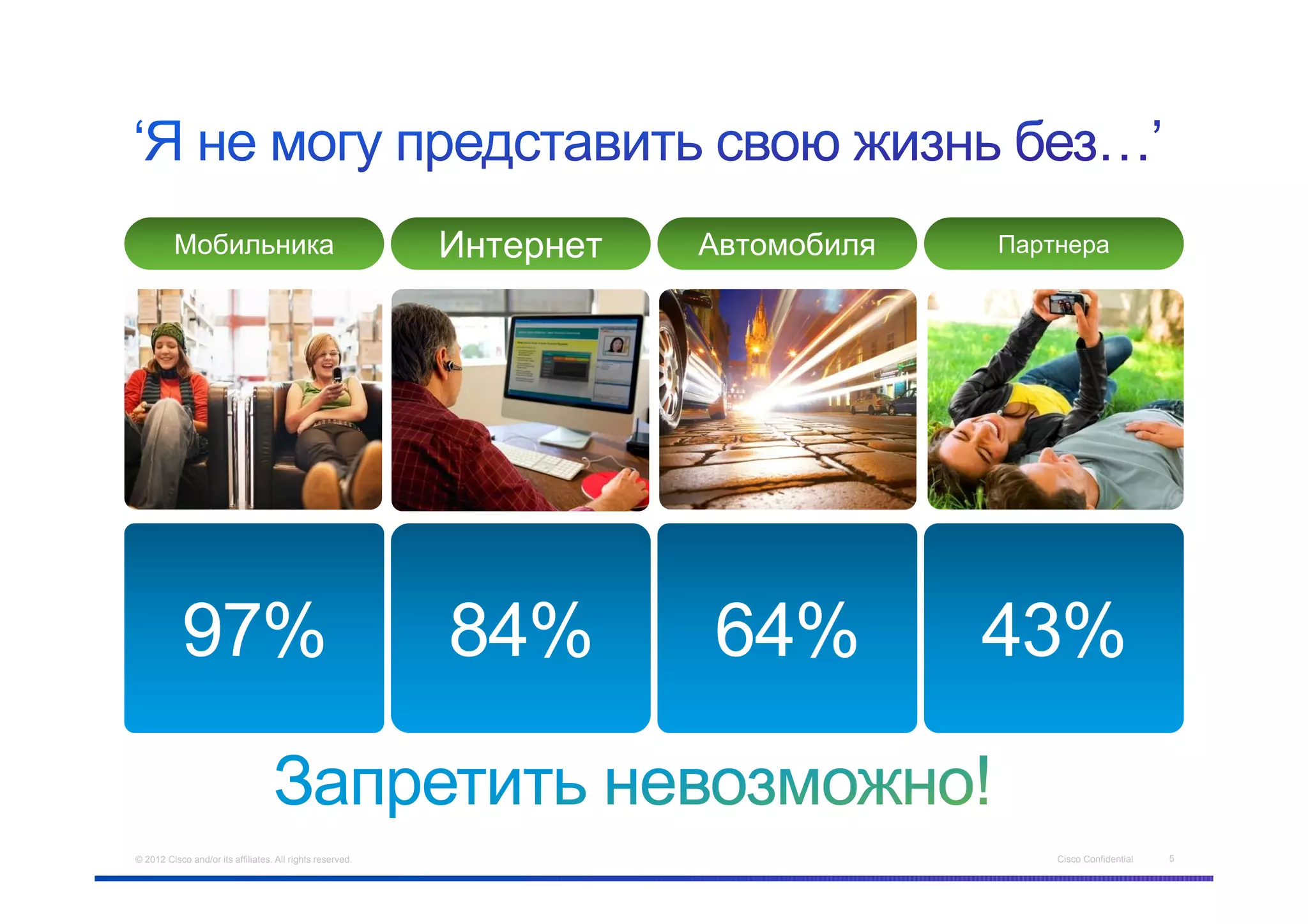

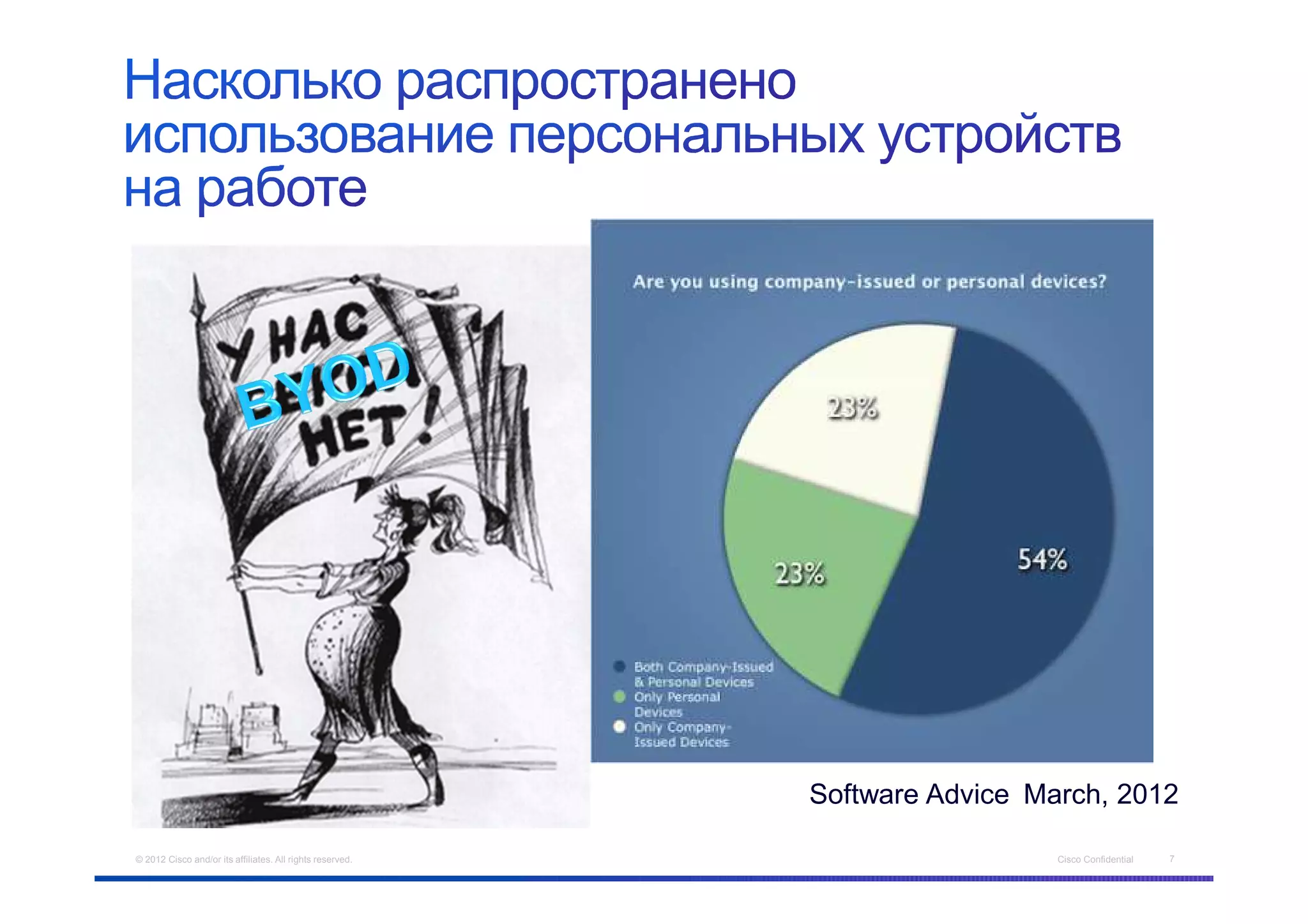

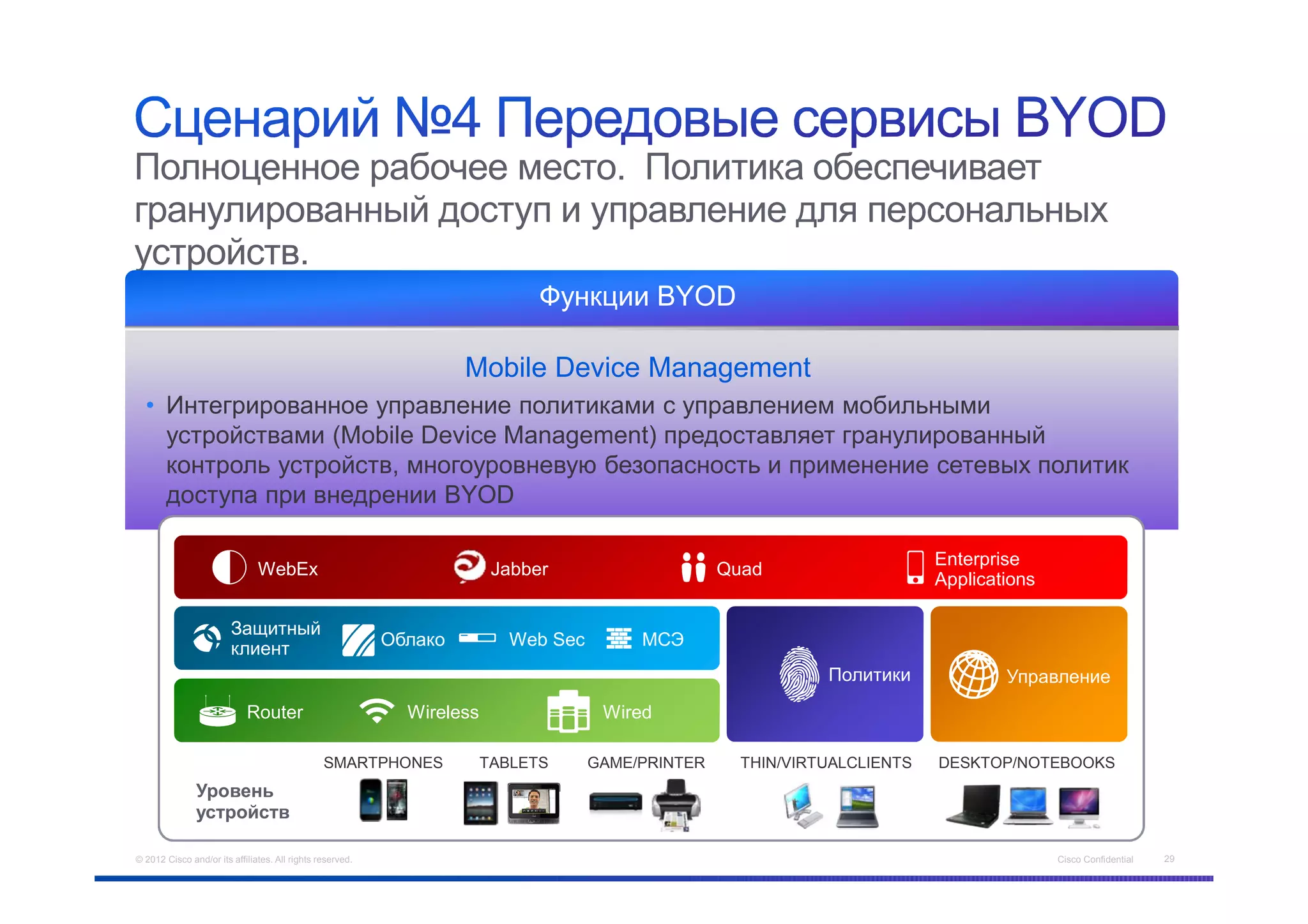

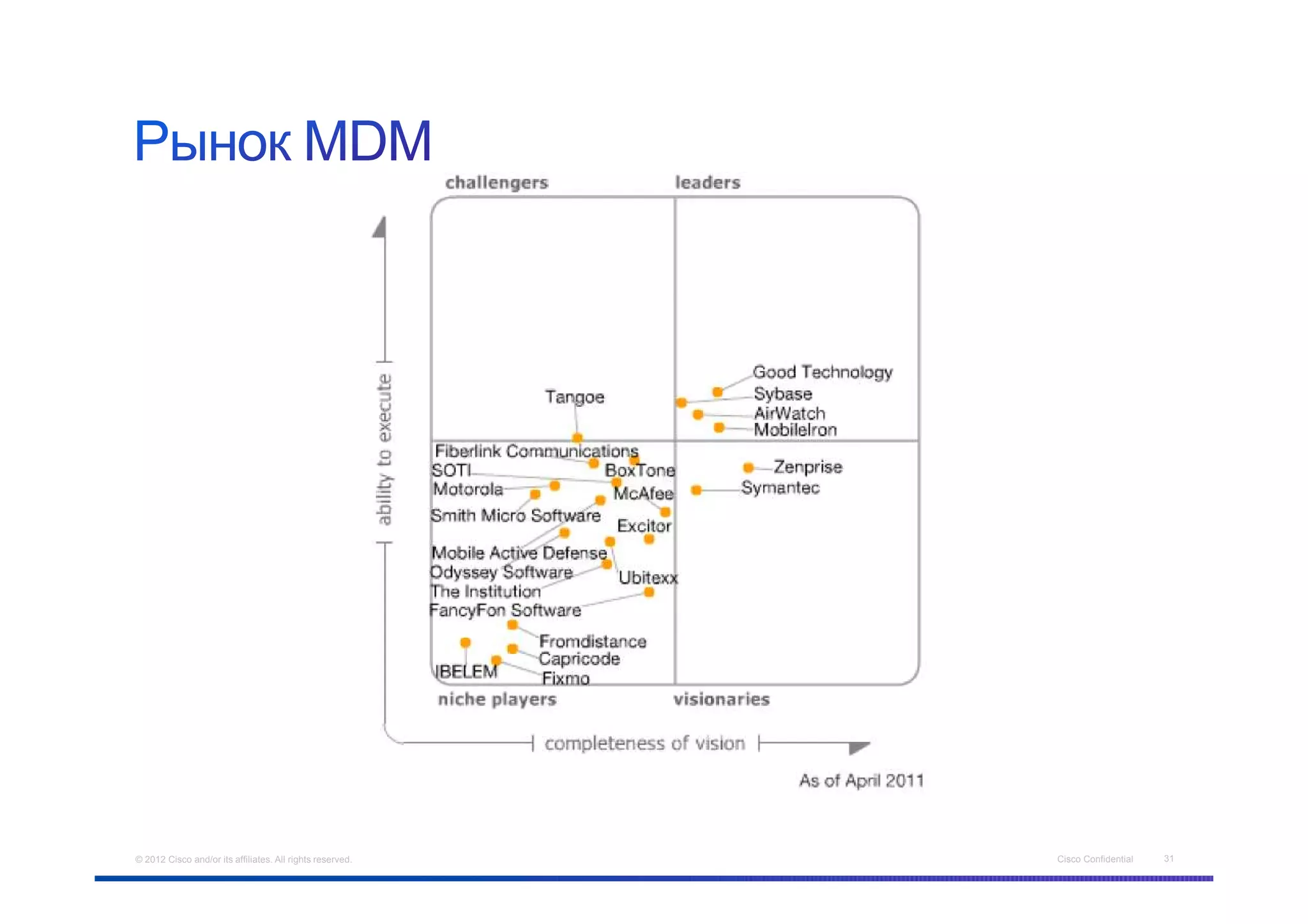

Документ обсуждает концепцию BYOD (Bring Your Own Device) в бизнесе, подчеркивая влияние персональных мобильных устройств на рабочие процессы и корпоративную безопасность. Увеличение удаленного доступа к корпоративным ресурсам приводит к росту рабочего времени, а также создает новые риски, такие как утечка данных и вредоносное ПО. Авторы представляют рекомендации по управлению доступом и политиками безопасности для интеграции и контроля использования личных устройств в организации.