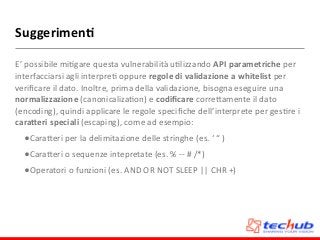

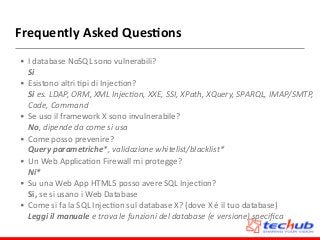

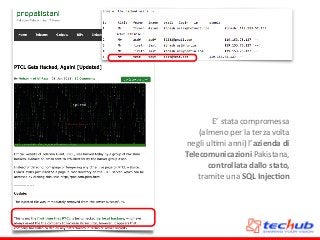

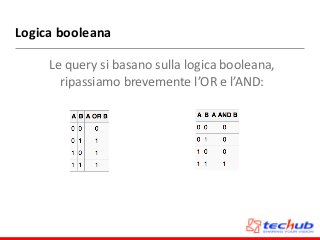

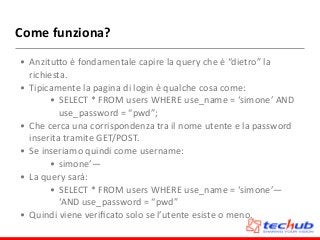

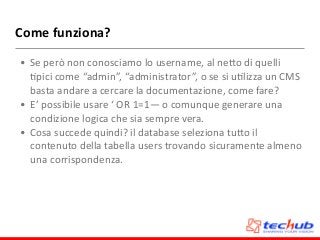

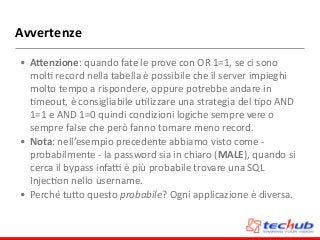

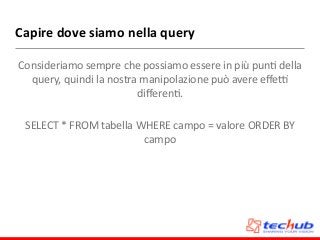

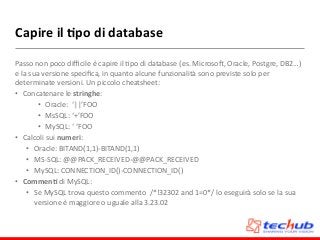

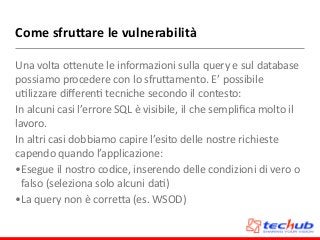

Il documento affronta il tema delle SQL injection, fornendo una panoramica storica, metodi di attacco e difesa. Vengono spiegate le vulnerabilità legate a query SQL mal scritte e come queste possano compromettere la sicurezza delle applicazioni. Si forniscono indicazioni su come esplorare e sfruttare tali vulnerabilità, oltre a suggerimenti per la loro prevenzione.

![Vulnerabilità

<?php

// parameters

$author = $_GET['author'];

$sql_inline = "SELECT * FROM blogs_table WHERE

blogger_name = '$author'";

$res = $dbh->query($sql_inline);

?>](https://image.slidesharecdn.com/codemotionhackersvsdeveloperssqlinjectionattaccoedifesa-150127100306-conversion-gate01/85/Hackers-vs-Developers-SQL-Injection-Attacco-e-Difesa-47-320.jpg?cb=1689766851)

![Contromisura

<?php

// parameters

$author = $_GET['author'];

$sql_prep = "SELECT * FROM blogs_table WHERE

blogger_name = ?";

$res = $dbh->prepare($sql_prep);

$res->bindParam(1, $author, PDO::PARAM_STR, 16);

$res->execute();

?>](https://image.slidesharecdn.com/codemotionhackersvsdeveloperssqlinjectionattaccoedifesa-150127100306-conversion-gate01/85/Hackers-vs-Developers-SQL-Injection-Attacco-e-Difesa-48-320.jpg?cb=1689766851)