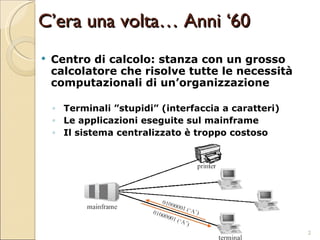

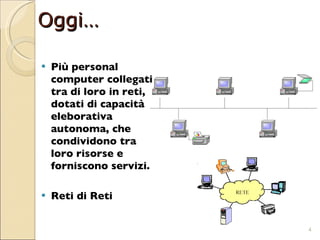

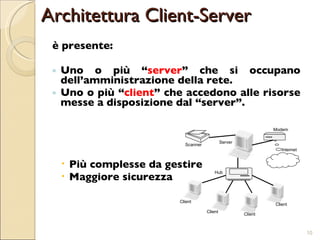

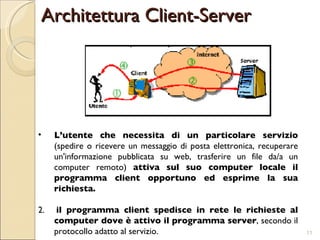

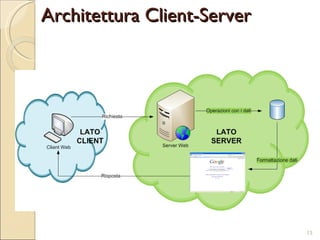

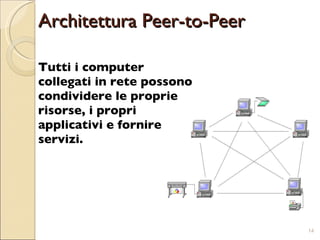

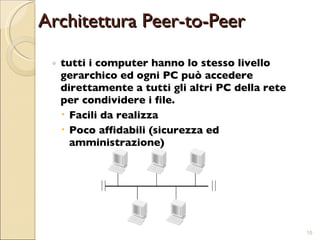

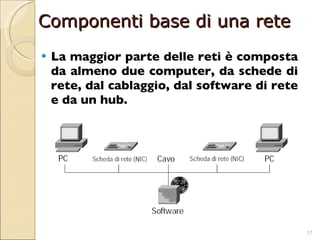

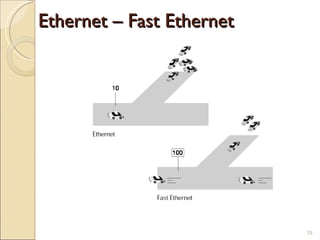

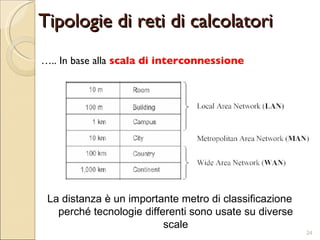

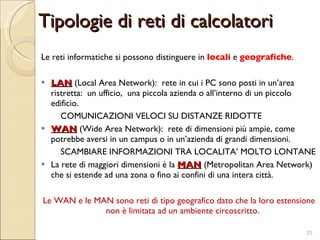

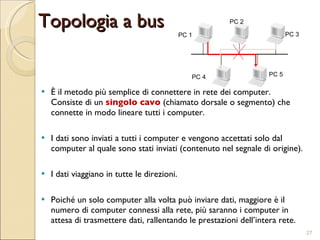

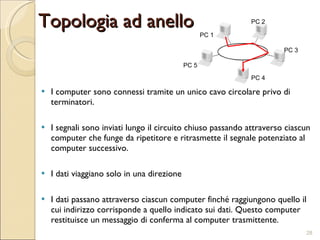

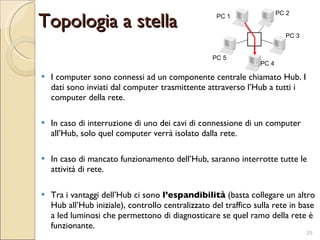

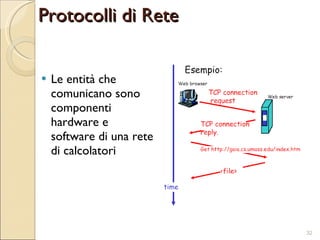

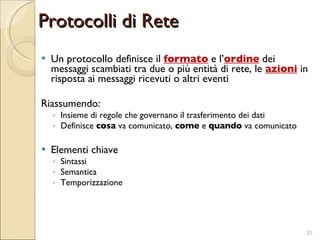

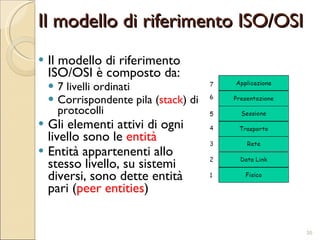

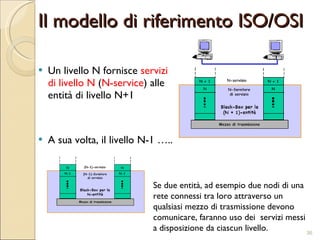

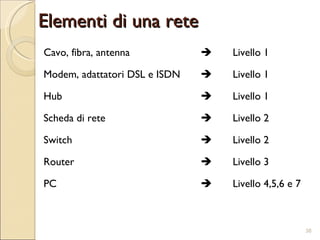

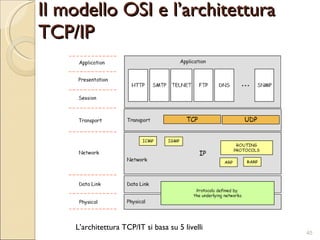

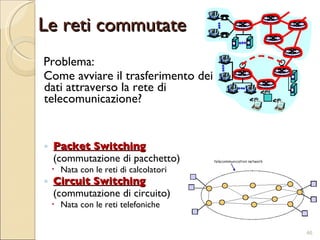

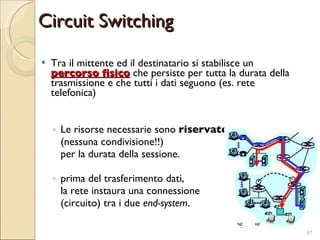

Il documento descrive l'evoluzione delle reti di calcolatori, dall'uso di mainframe negli anni '60 all'avvento dei personal computer e delle reti decentralizzate. Viene illustrata l'architettura client-server e peer-to-peer, i componenti essenziali di una rete, nonché le varie topologie e protocolli utilizzati per la comunicazione tra dispositivi. Inoltre, il testo offre una panoramica di Internet come rete globale, sottolineando la sua capacità di connettere diverse reti e computer per la condivisione di informazioni.