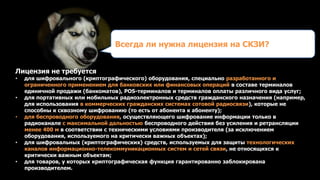

Документ освещает процесс лицензирования в области защиты информации, включая лицензии на техническую защиту конфиденциальной информации и разработку средств защиты. Указаны типы работ, для которых необходимы лицензии, а также случаи, когда лицензия не требуется, например, для собственных нужд. В итоге, документ служит справочным руководством для компаний и специалистов, работающих в области информационной безопасности.