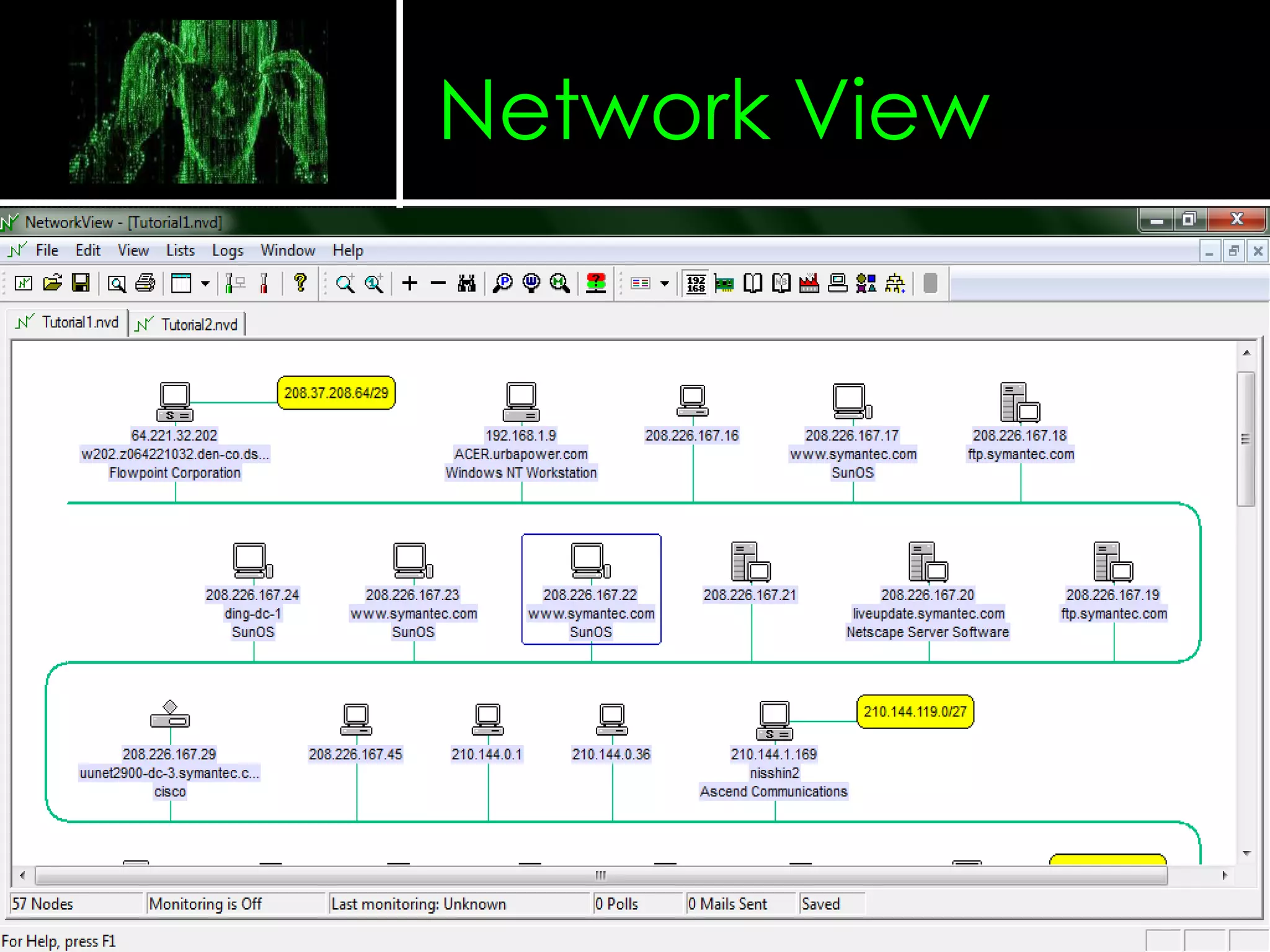

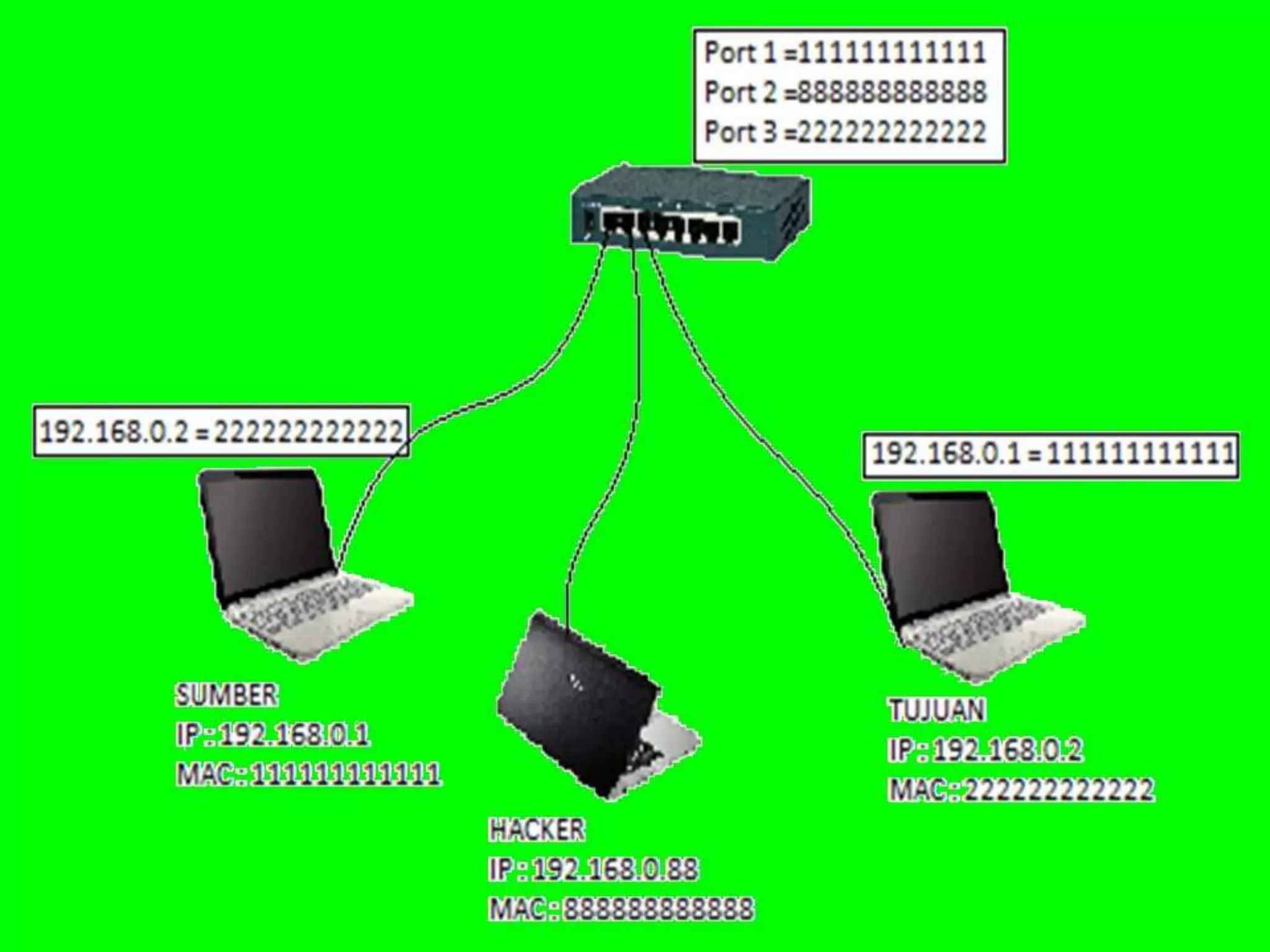

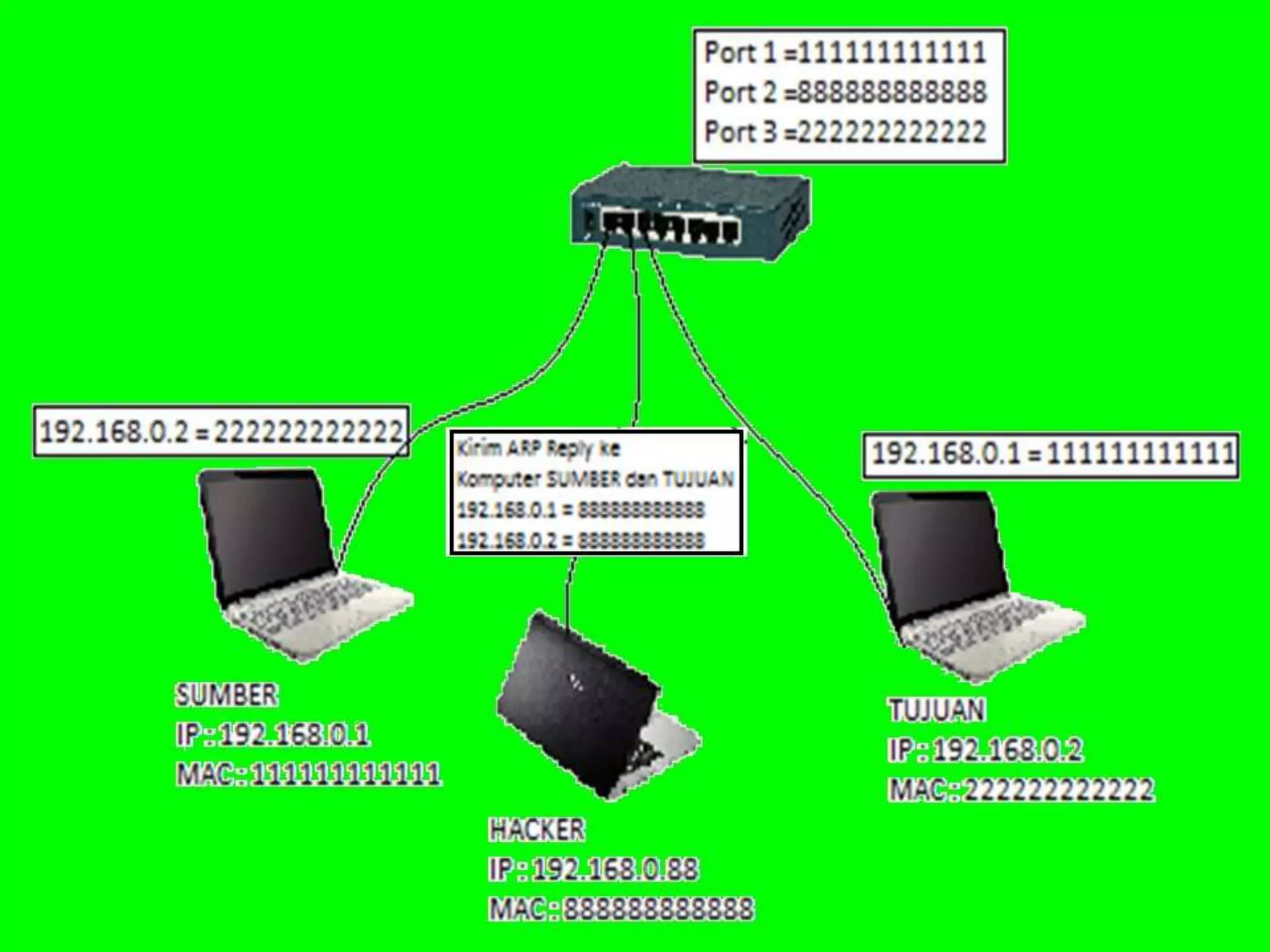

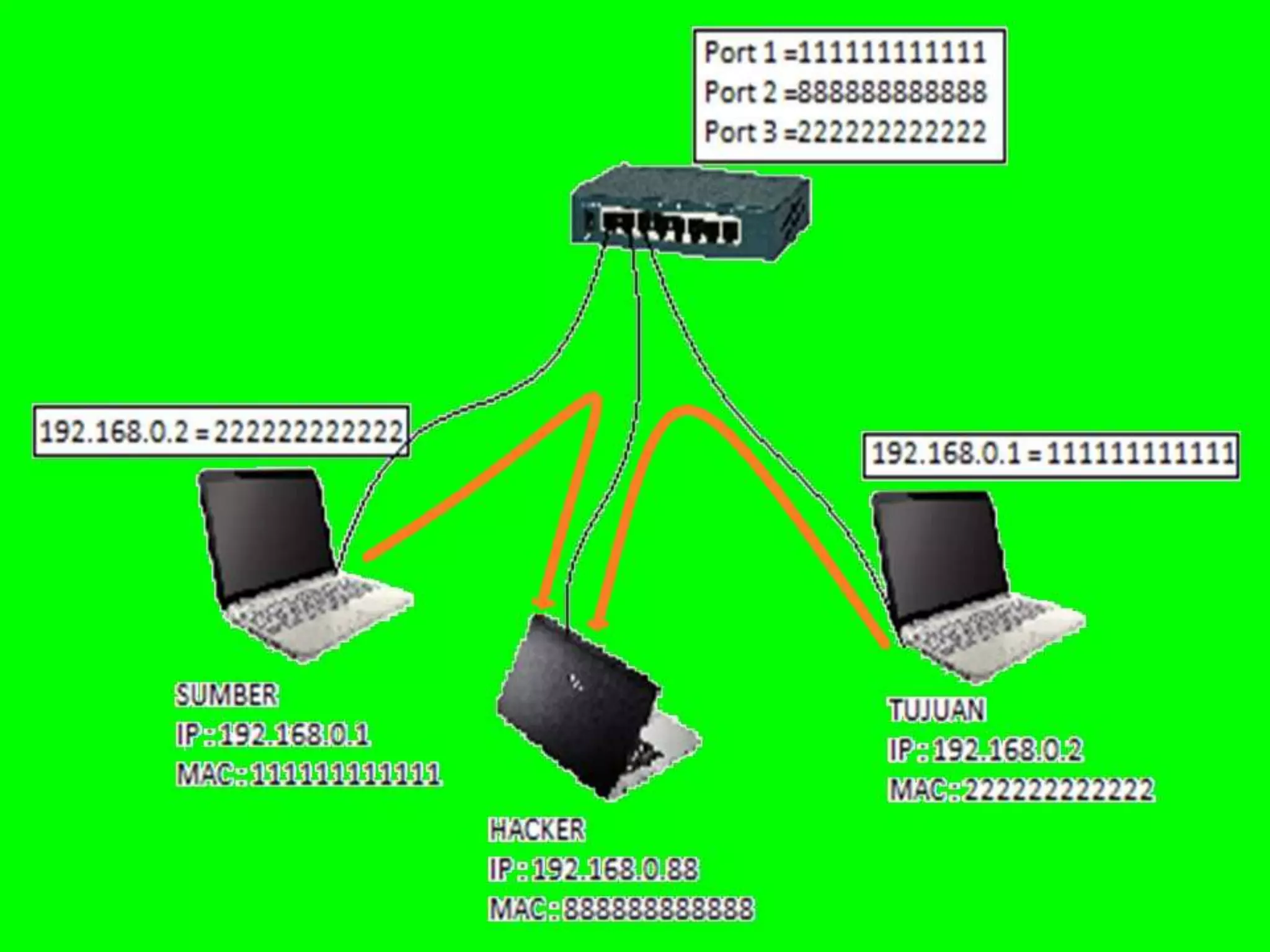

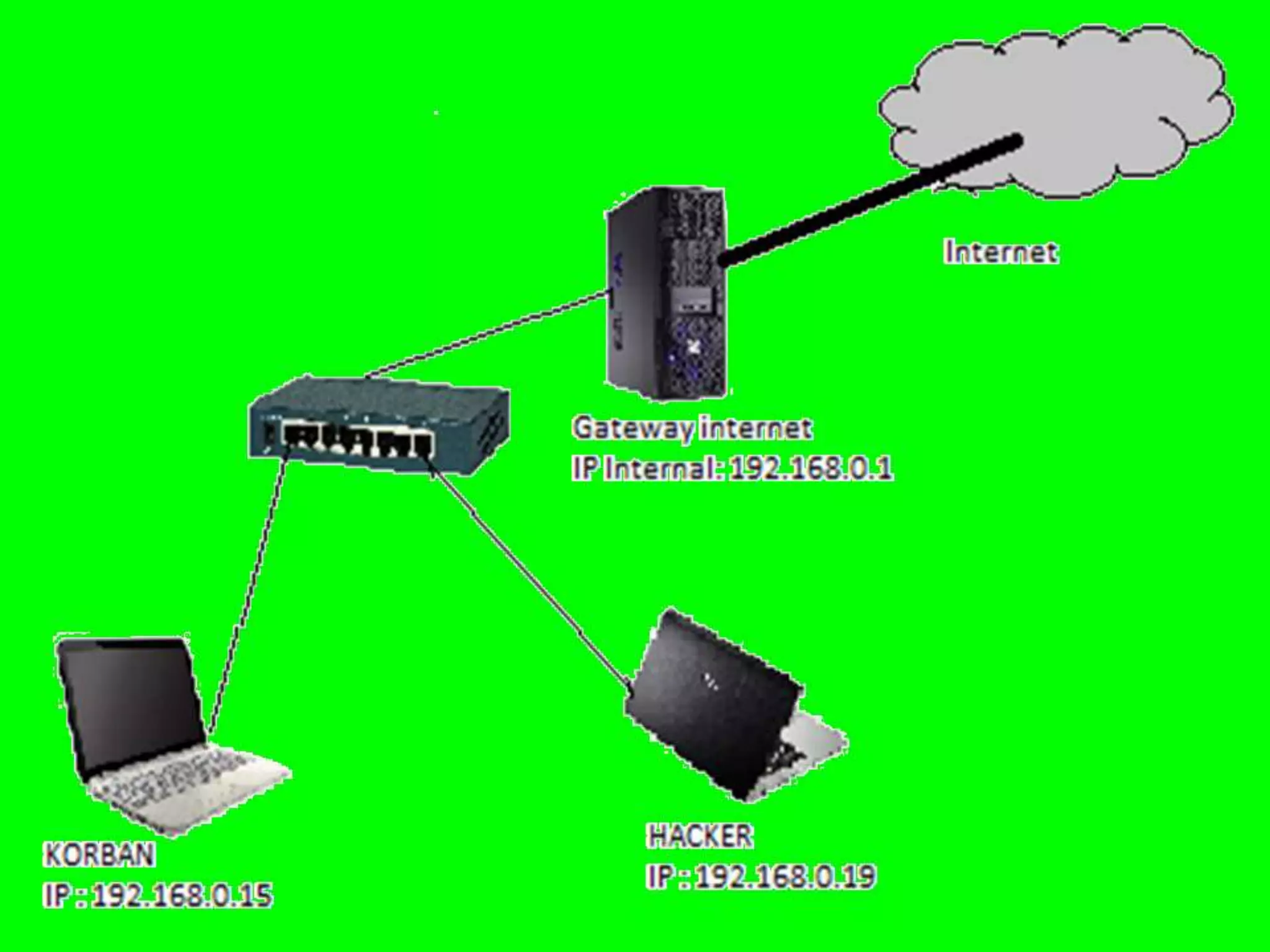

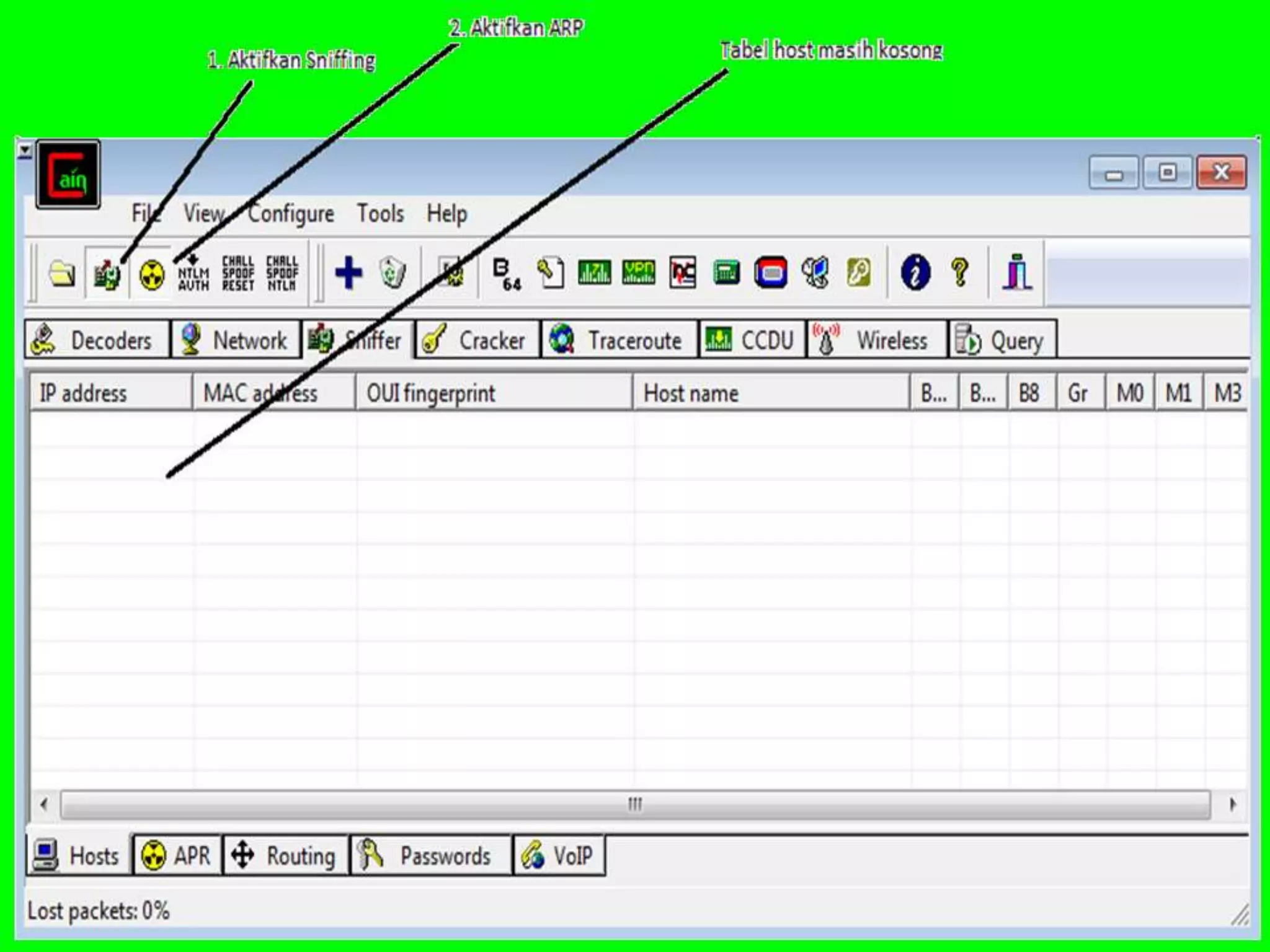

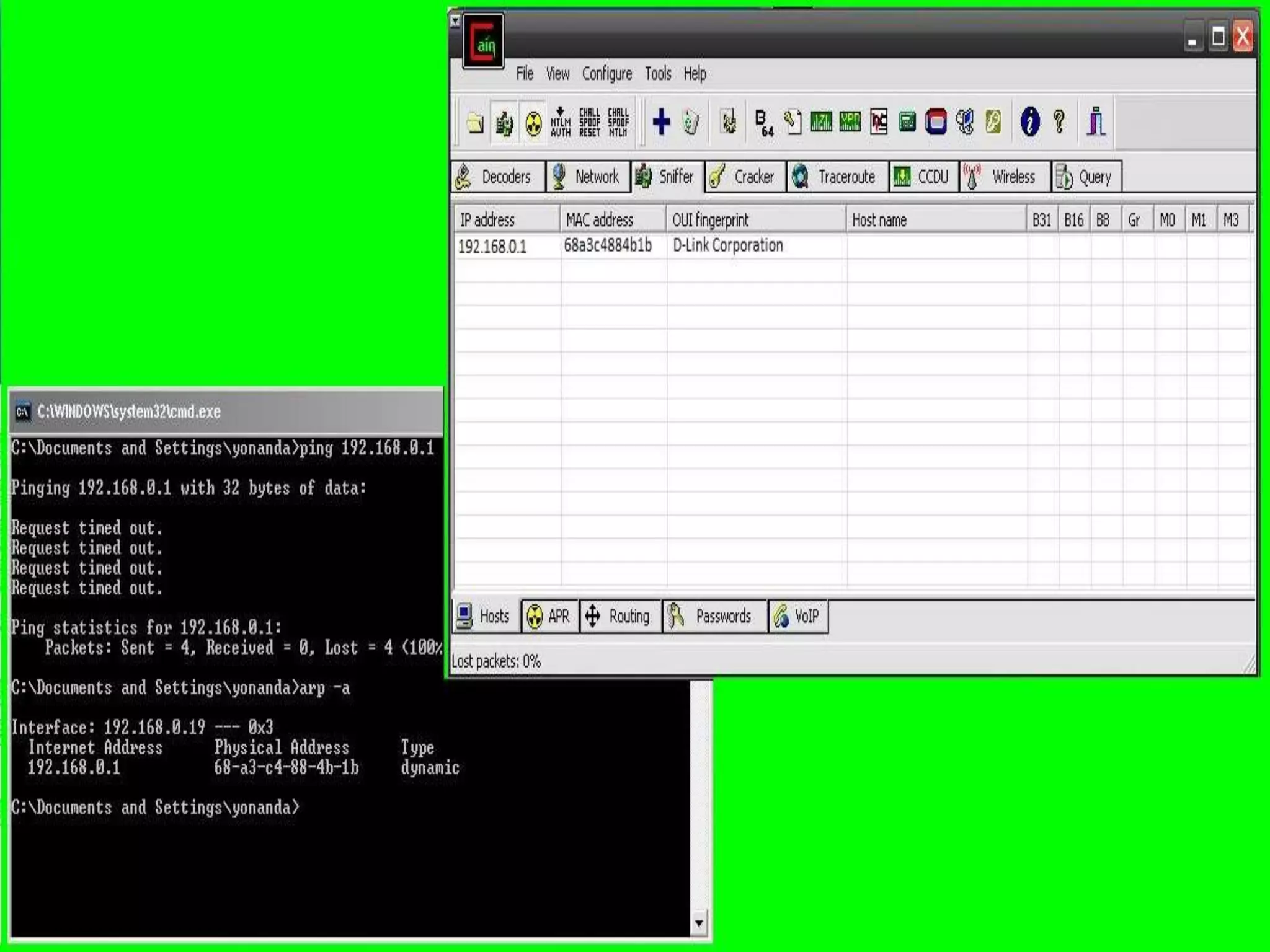

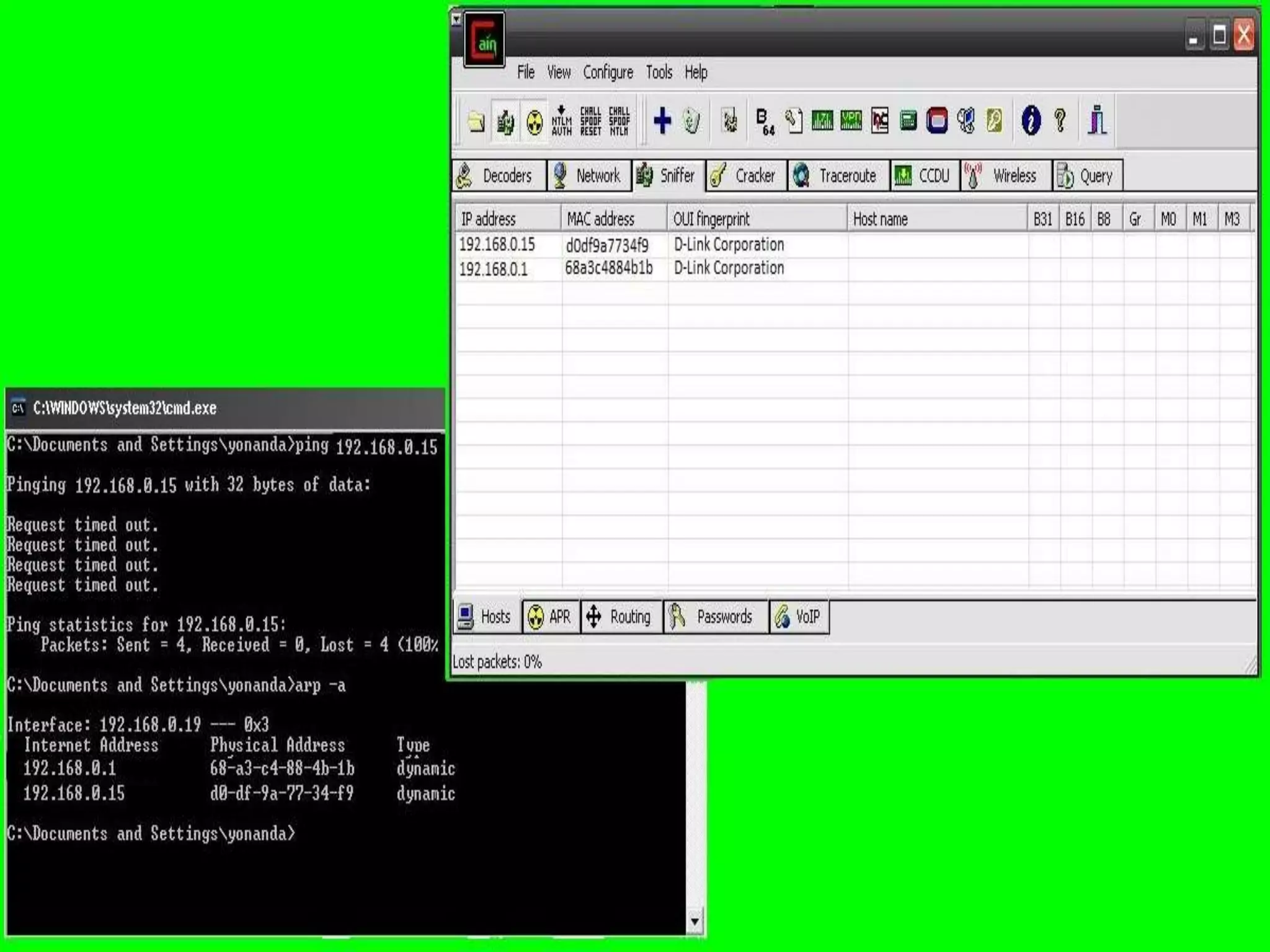

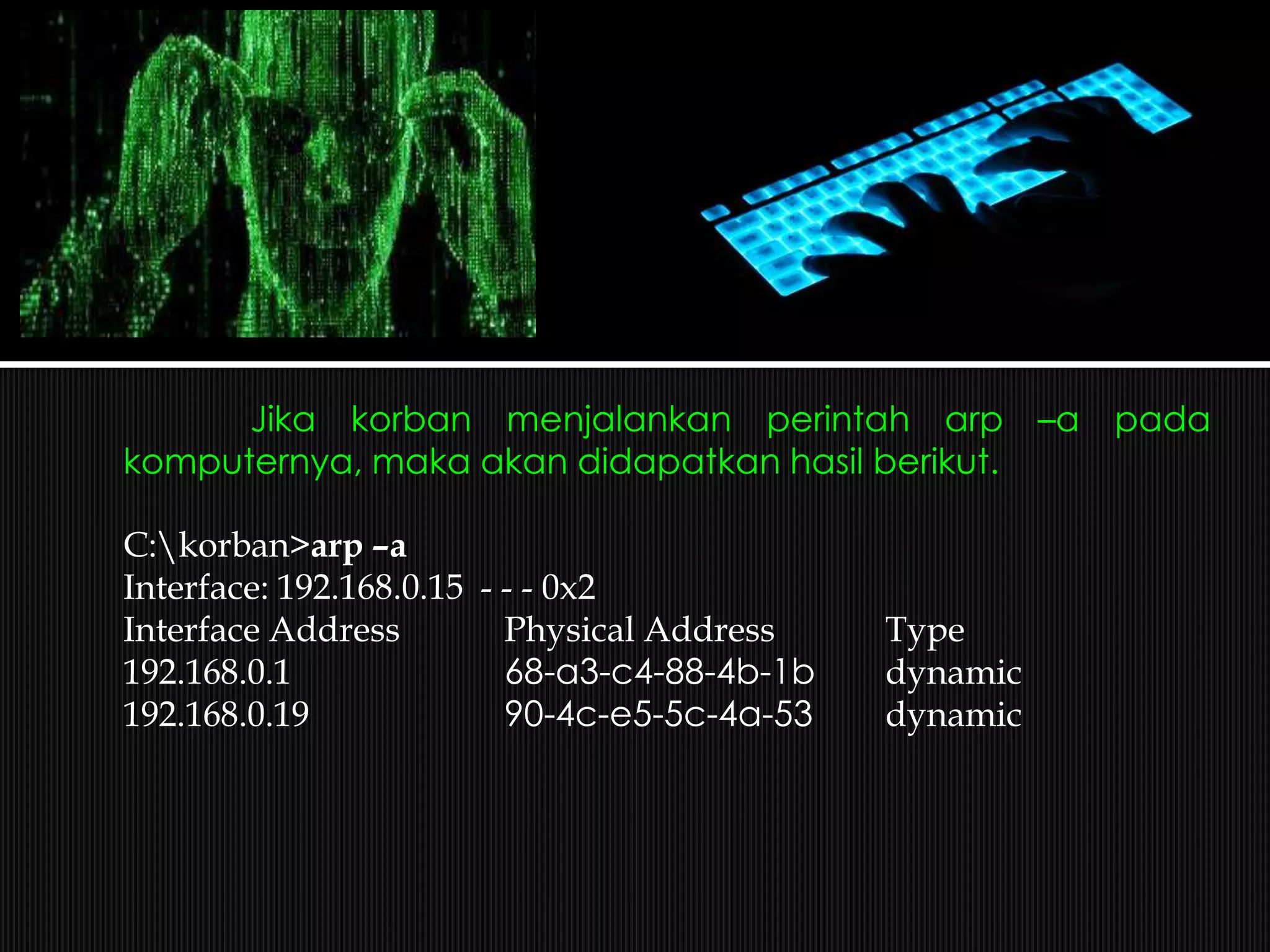

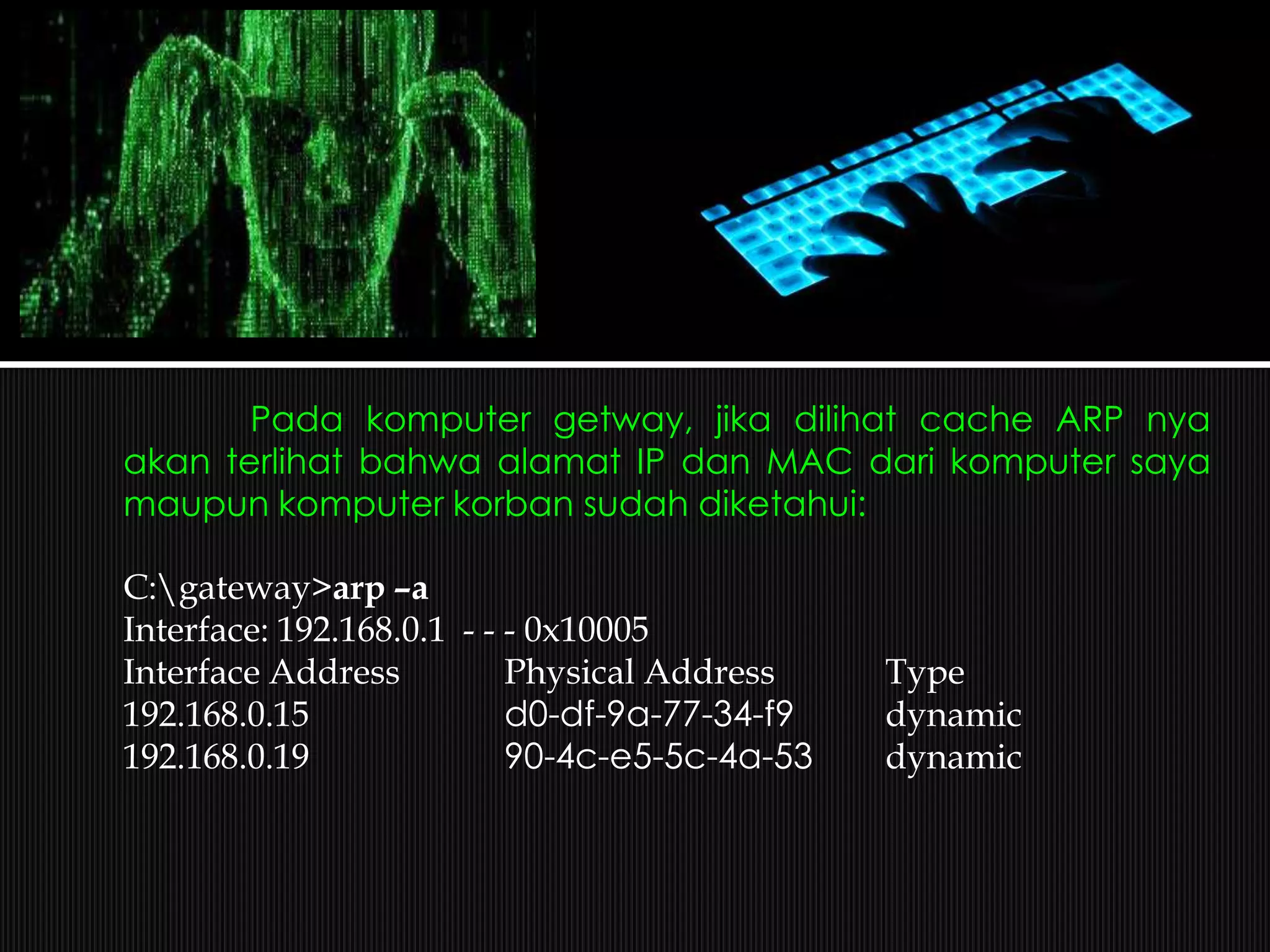

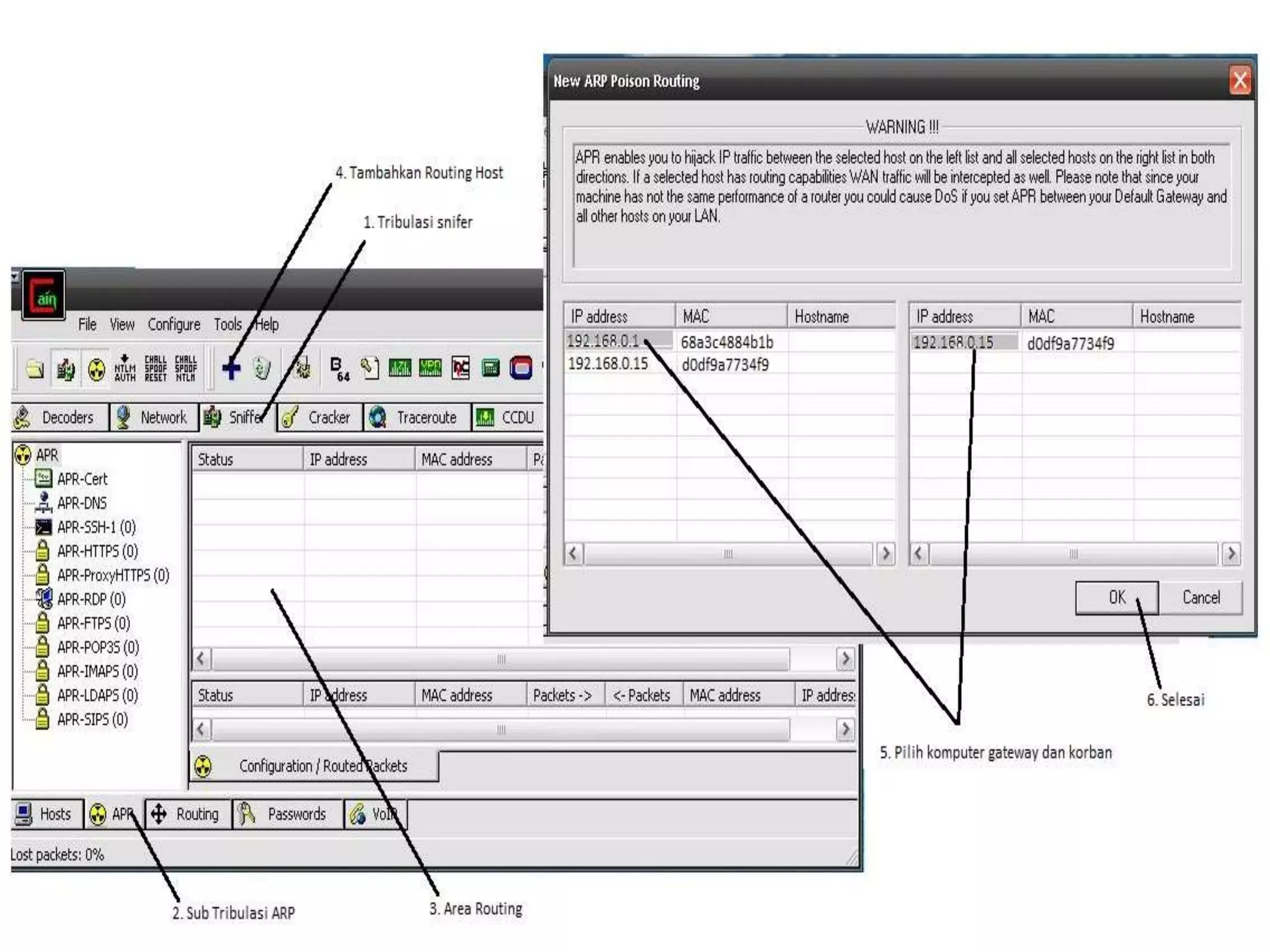

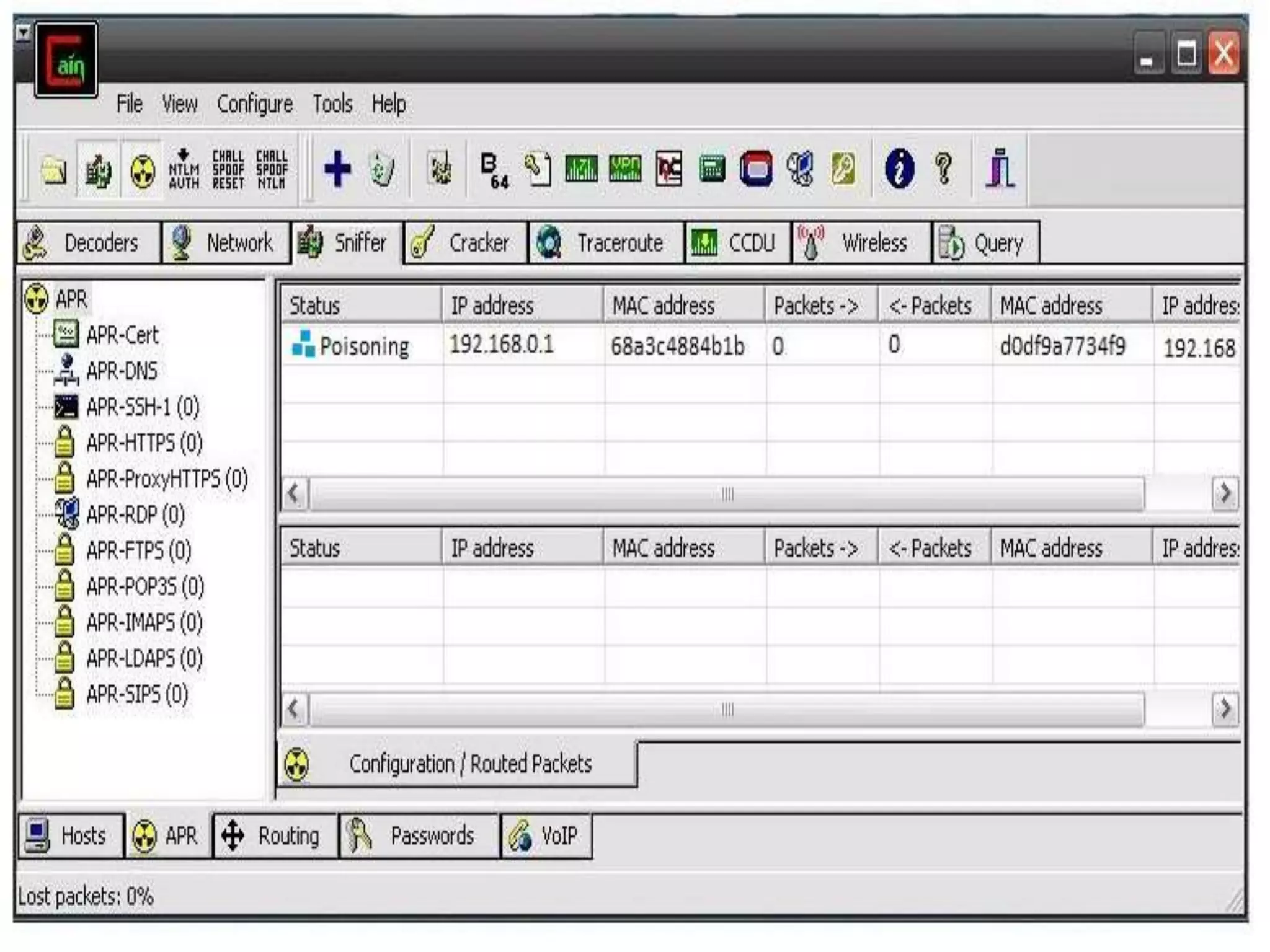

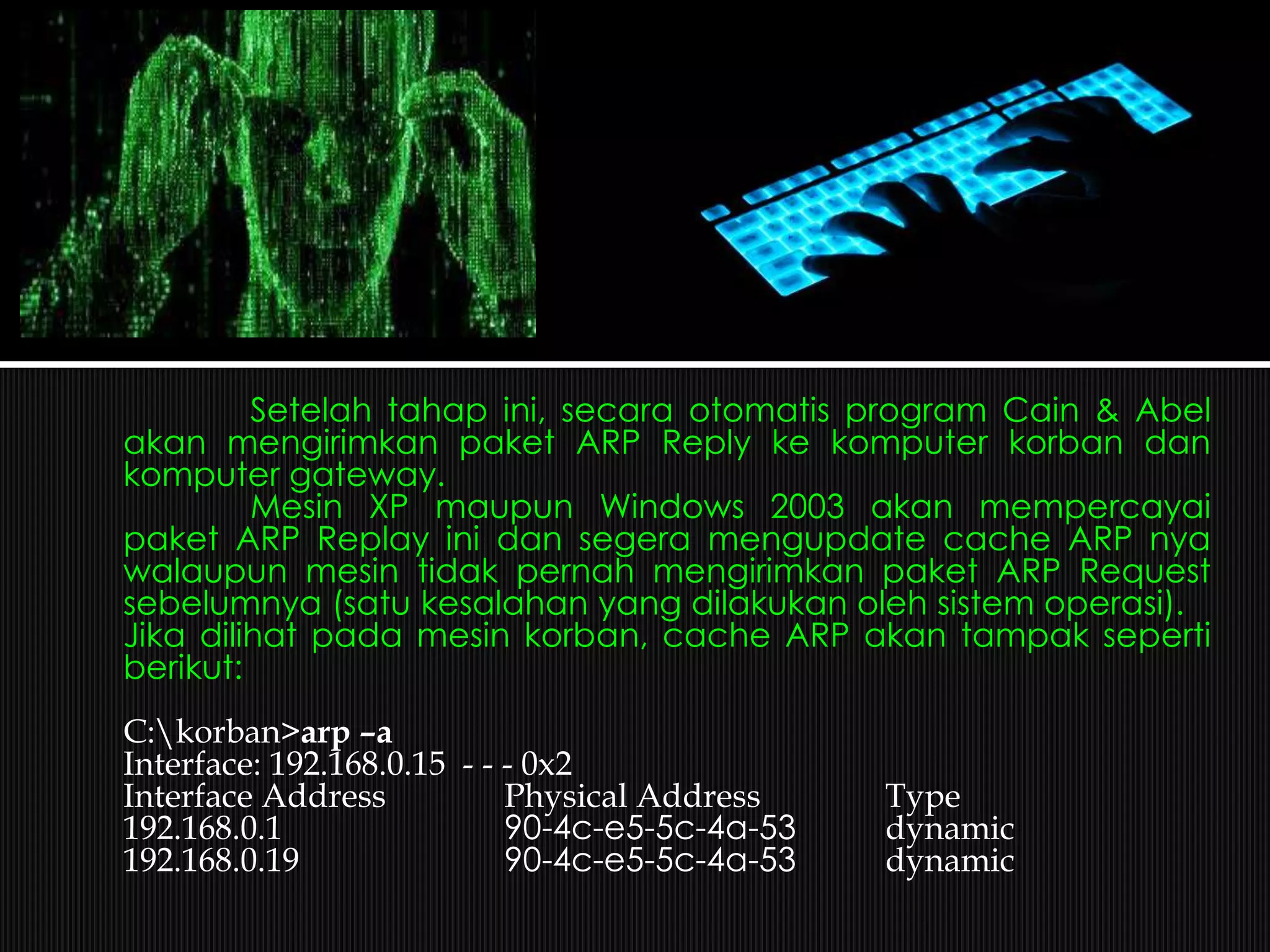

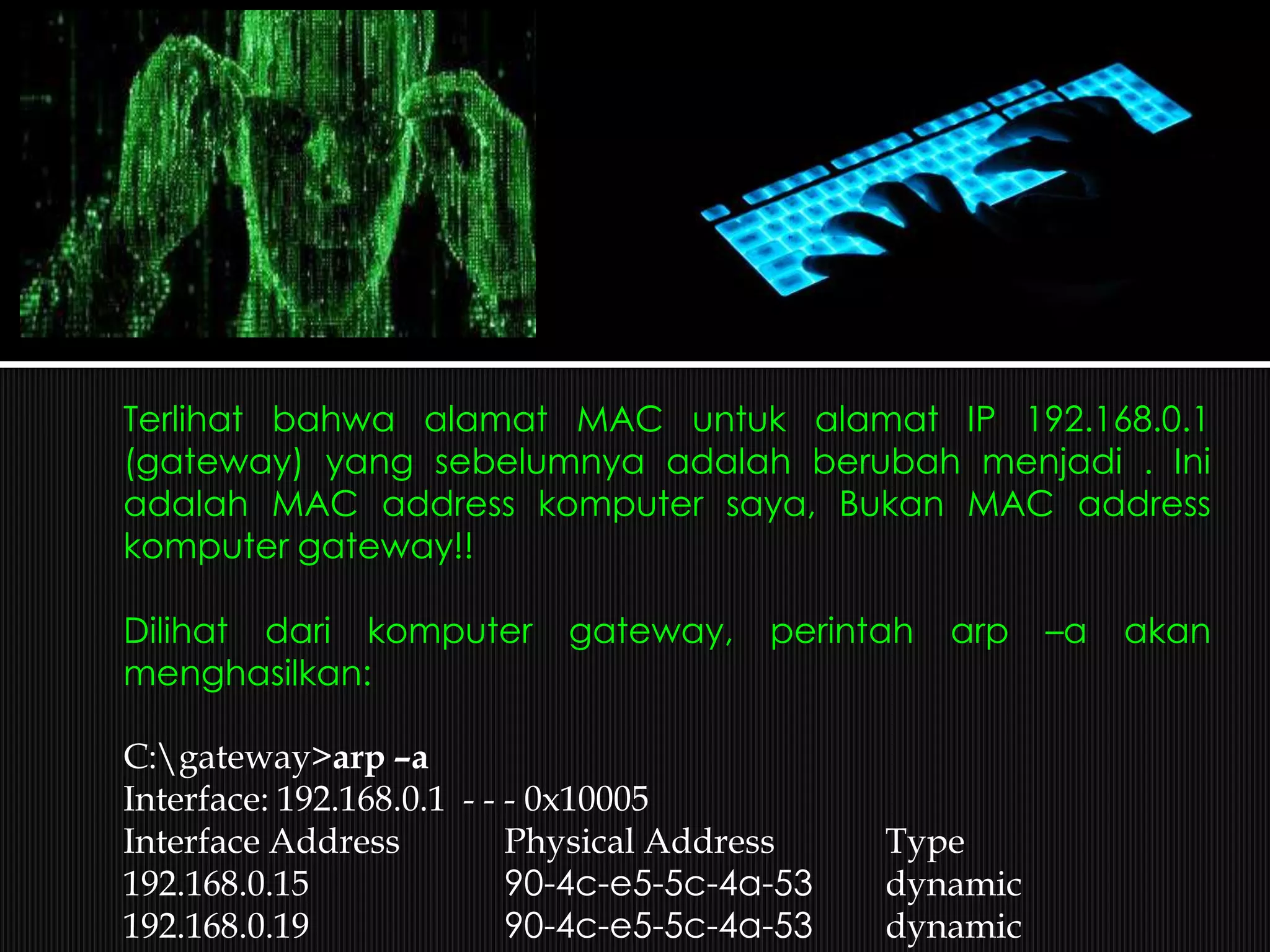

Sniffing adalah teknik hacking yang berbahaya dan sulit dideteksi, dibagi menjadi passive dan active sniffing. Untuk mengelola dan melakukan sniffing, hacker menggunakan tools seperti Cain and Abel untuk meracuni ARP cache komputer korban, sehingga semua paket data melewati komputer hacker. Dengan cara ini, hacker dapat mengintip komunikasi yang seharusnya terjadi langsung antara korban dan gateway.