Il documento discute la sicurezza delle web application, enfatizzando l'importanza dell'ethical hacking e delle tecniche di raccolta informazioni per valutare le vulnerabilità dei sistemi. Viene presentata una panoramica sulle pratiche di fingerprinting, enumerazione di sottodomini e hosting virtuale, insieme a risorse per l'analisi delle applicazioni. L'autore sottolinea l'importanza di condividere conoscenze tra professionisti e offre strumenti utili per la sicurezza informatica.

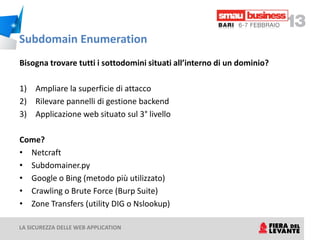

![Subdomain Enumeration

C:nslookup

Server [nameserver]

Ls –d domain.com

Oppure con bing.com

LA SICUREZZA DELLE WEB APPLICATION](https://image.slidesharecdn.com/smau2013bari-130209054818-phpapp01/85/La-sicurezza-delle-Web-Application-SMAU-Business-Bari-2013-10-320.jpg)

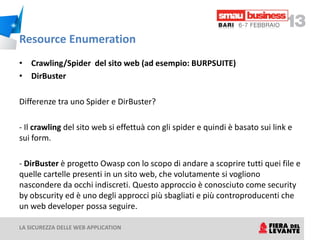

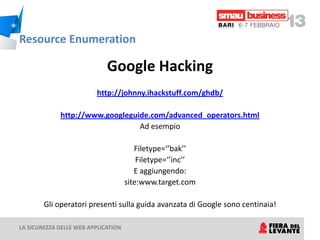

![Resource Enumeration

• Attenzione ai file rinominati lasciati dallo sviluppatore sul server, ad

esempio il file configuration.php di Joomla che si potrebbe trovare come

configuration.bak o .old

• Attenzione ad altri files importanti rinominati per errore e quindi

interpretati come file di testo e non dal server

• Se il motore è IIS con ASP quasi sicuramente ci saranno file .inc che

venivano utilizzati per essere inclusi in file ASP

• Directory listing

• Opzioni HTTP (PUT permesso)

put /images/attacco.php http/1.1 content-lenght:xxx[invio]

Content html [invio]

[invio]

Il file è creato è può essere richiamato da browser

LA SICUREZZA DELLE WEB APPLICATION](https://image.slidesharecdn.com/smau2013bari-130209054818-phpapp01/85/La-sicurezza-delle-Web-Application-SMAU-Business-Bari-2013-16-320.jpg)

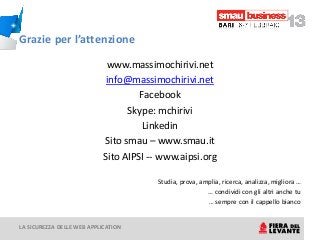

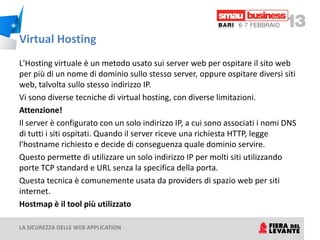

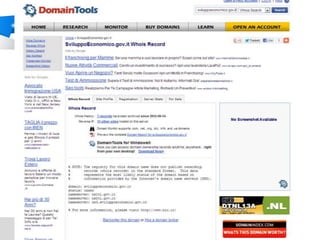

![Approfondiamo i record DNS con nslookup

C:Usersmassimo.chirivi>nslookup

DNS request timed out.

> sviluppoeconomico.gov.it

timeout was 2 seconds. Server: [151.99.125.2]

Server predefinito: UnKnown Address: 151.99.125.2

Address: fe80::88f0:f3d6:3c8b:26eb

Risposta da un server non autorevole:

Nome: sviluppoeconomico.gov.it

> sviluppoeconomico.gov.it

Address: 88.49.250.35

Server: UnKnown

Address: fe80::88f0:f3d6:3c8b:26eb > server ns1.sviluppoeconomico.gov.it

Server predefinito: ns1.sviluppoeconomico.gov.it

DNS request timed out. Address: 88.49.250.35

timeout was 2 seconds.

> sviluppoeconomico.gov.it

DNS request timed out. Server: ns1.sviluppoeconomico.gov.it

timeout was 2 seconds. Address: 88.49.250.35

DNS request timed out.

timeout was 2 seconds. Nome: sviluppoeconomico.gov.it

Address: 88.49.250.35

DNS request timed out.

timeout was 2 seconds.

*** Tempo scaduto per la richiesta a

UnKnown

> server 151.99.125.2

DNS request timed out.

timeout was 2 seconds.

Server predefinito: [151.99.125.2]

Address: 151.99.125.2

LA SICUREZZA DELLE WEB APPLICATION](https://image.slidesharecdn.com/smau2013bari-130209054818-phpapp01/85/La-sicurezza-delle-Web-Application-SMAU-Business-Bari-2013-26-320.jpg)