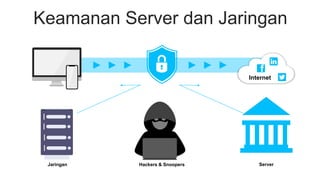

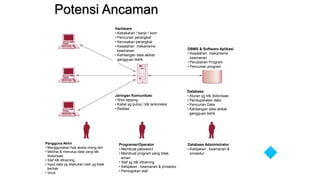

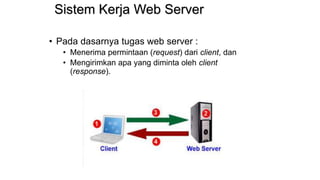

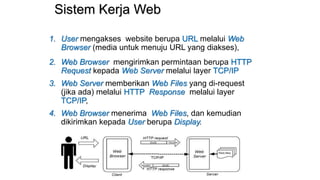

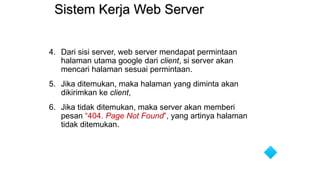

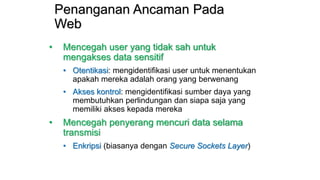

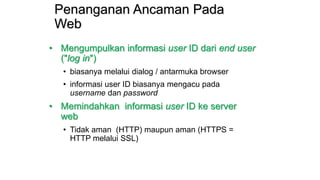

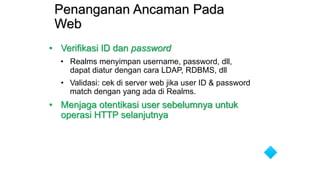

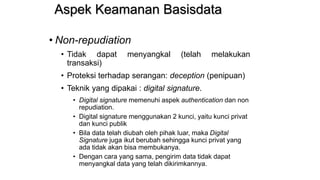

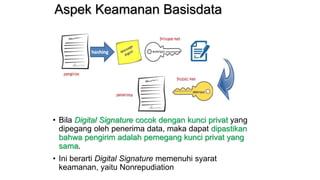

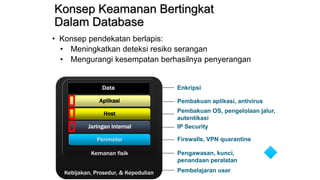

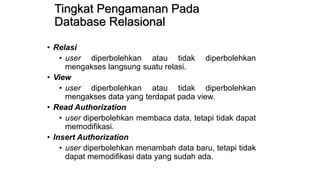

Dokumen ini membahas pentingnya keamanan website dalam melindungi situs dan databasenya dari ancaman siber, serta berbagai aspek teknis yang terlibat dalam pengamanan seperti enkripsi, otentikasi, dan kontrol akses. Keamanan website sangat vital untuk menjaga privasi, integritas data, dan hubungan bisnis, terutama ketika interaksi antara pelanggan dan website meningkat. Selain itu, terdapat penjelasan mengenai mekanisme kerja server web dan berbagai ancaman yang dapat terjadi, serta cara menangani ancaman tersebut.