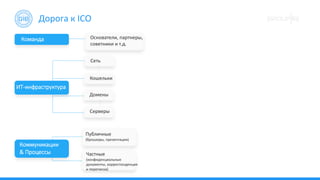

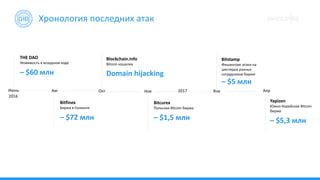

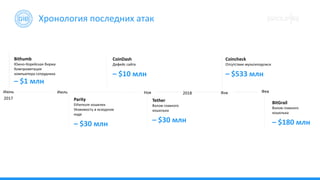

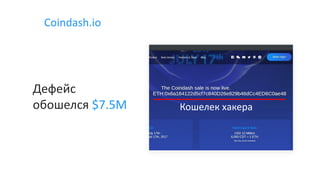

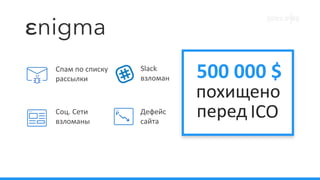

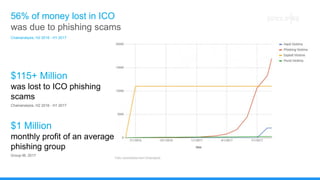

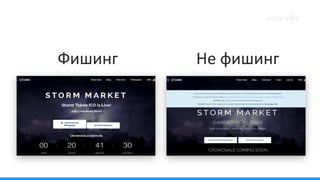

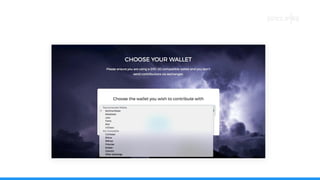

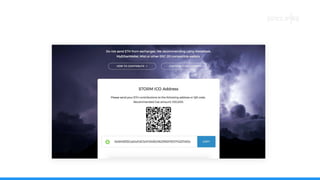

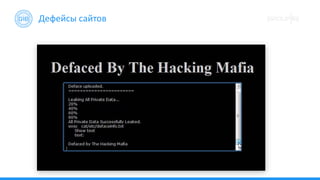

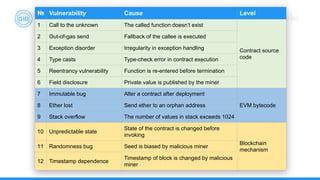

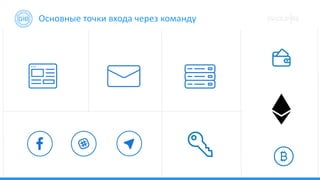

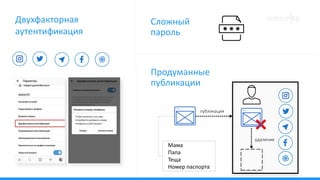

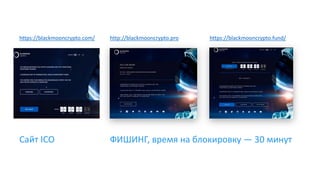

Документ обсуждает киберугрозы для ICO-проектов, акцентируя внимание на рисках, связанных с фишингом, уязвимостями смарт-контрактов и атаками на команды. Group-IB, ведущая компания в области кибербезопасности, предлагает свои услуги и лучшие практики защиты для ICO, включая аудит безопасности и мониторинг угроз. В документе также приводится статистика последних атак и рекомендации по обеспечению безопасности на каждом этапе развития проекта.