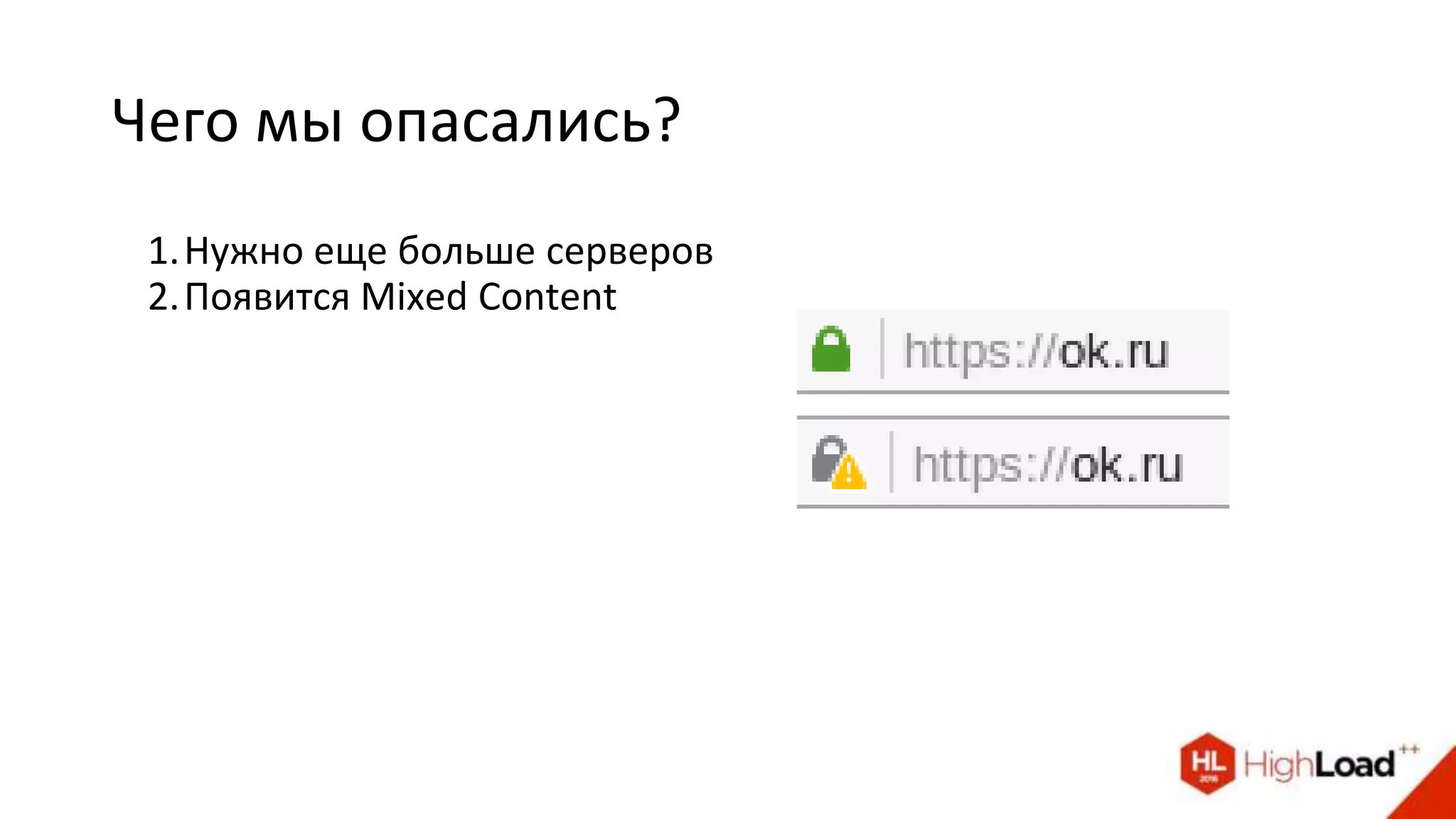

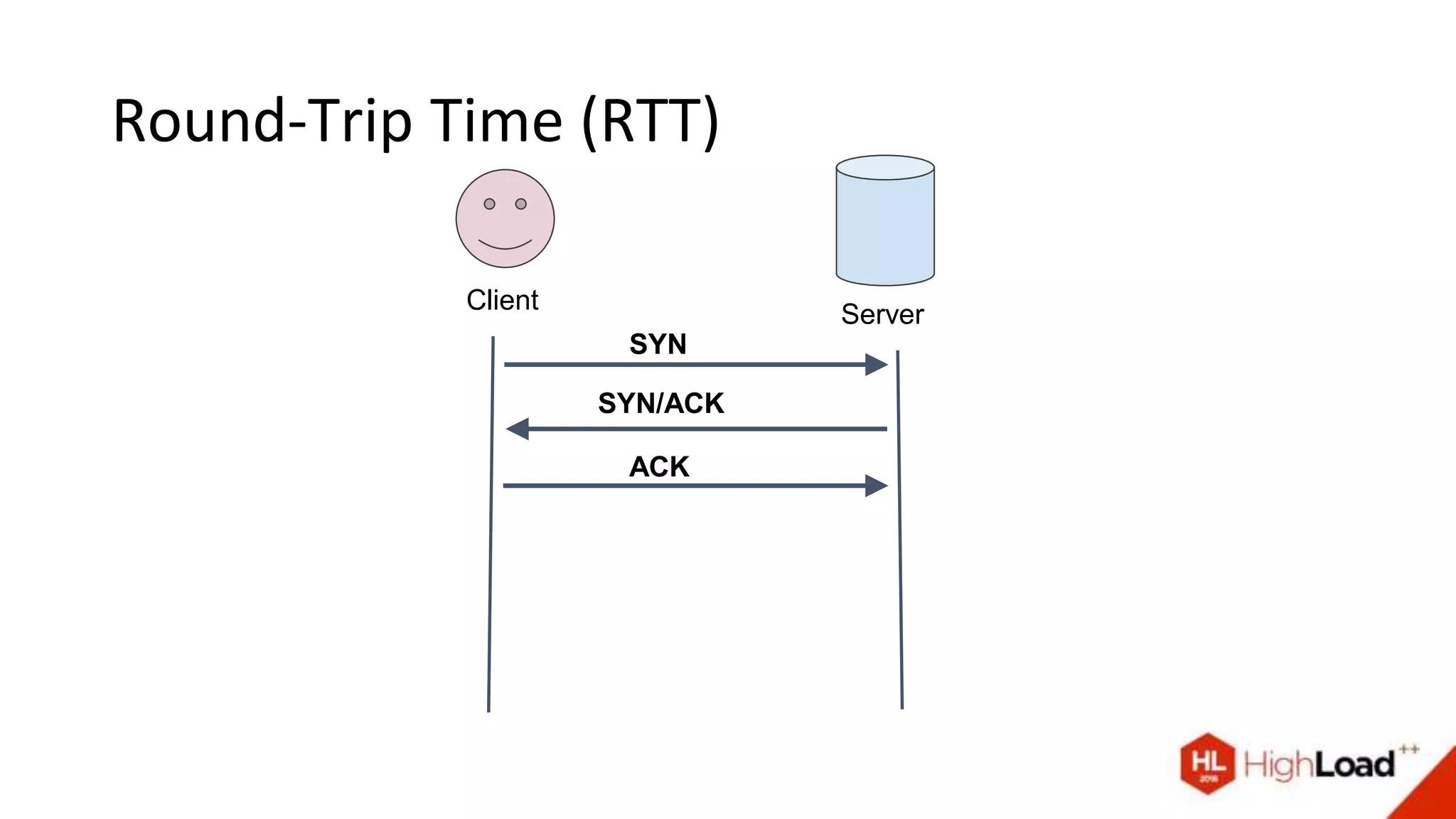

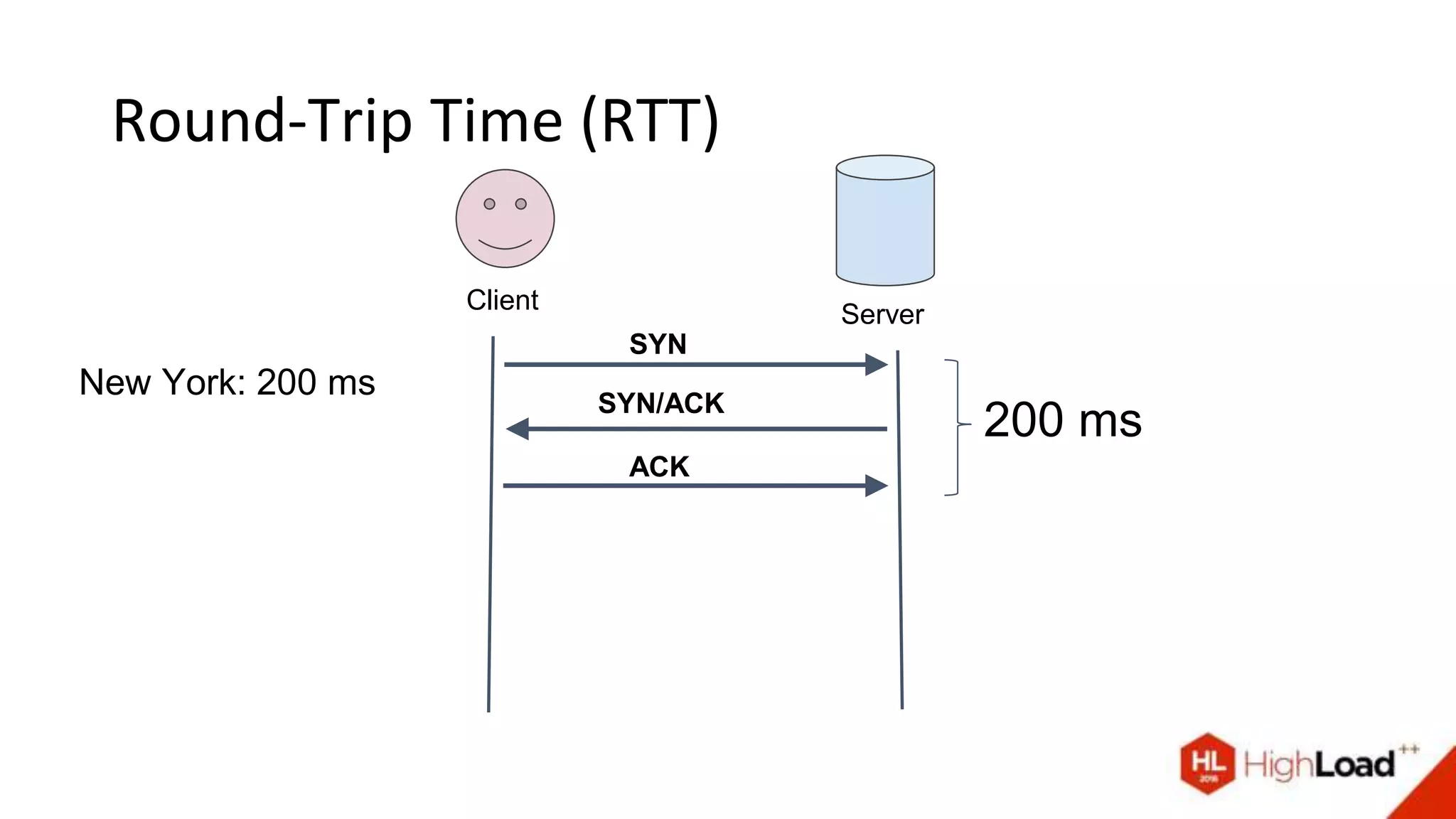

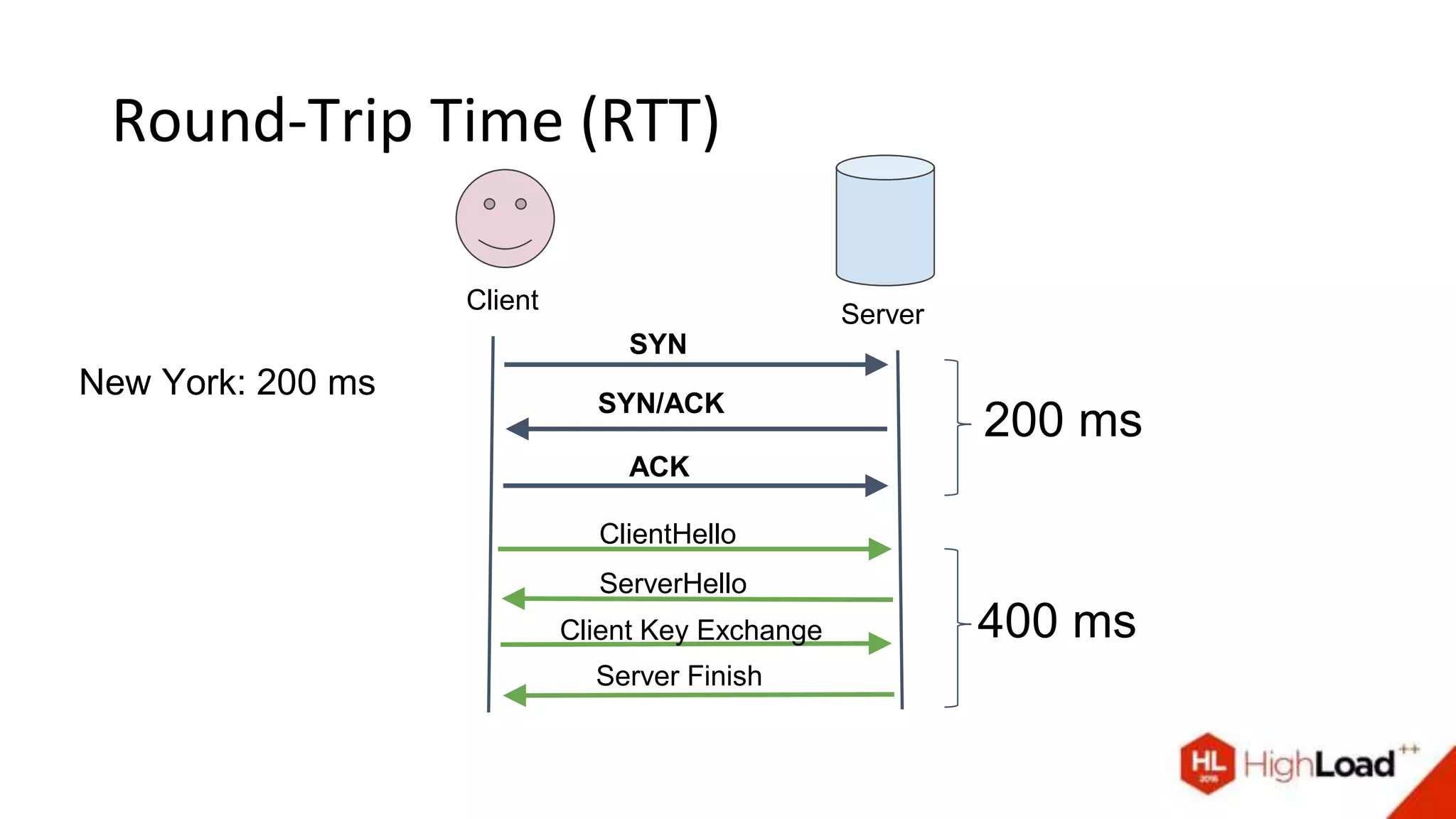

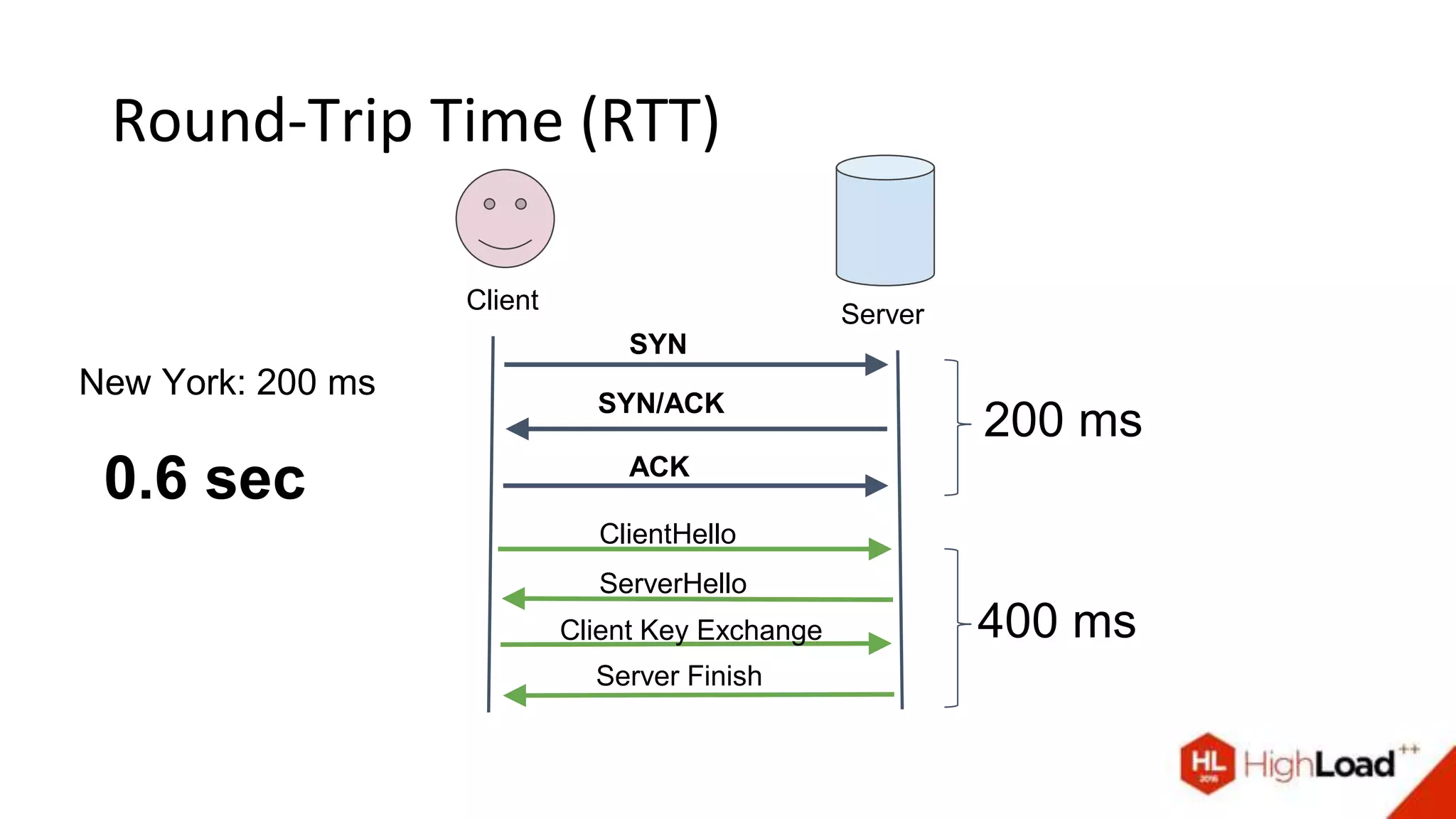

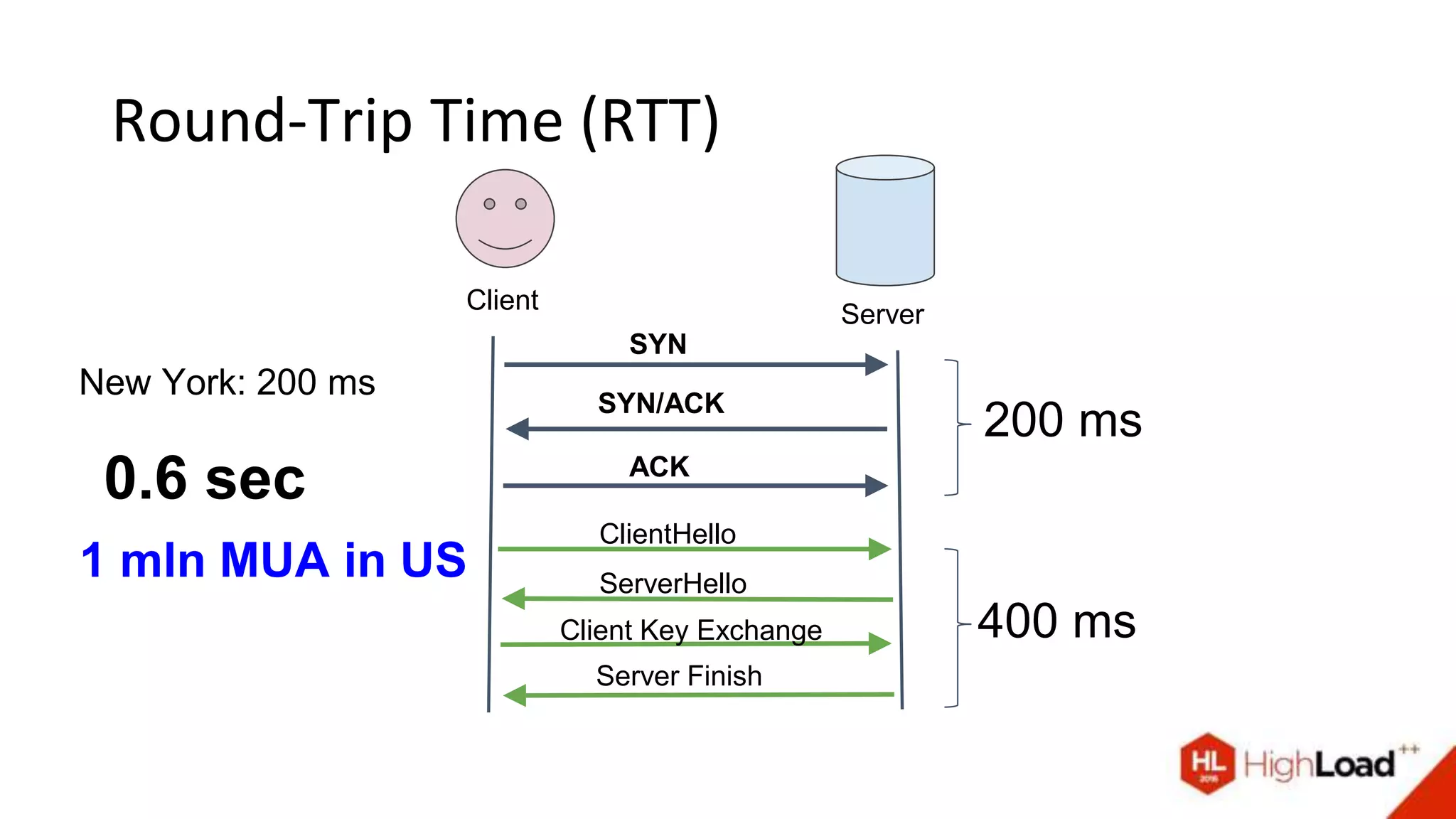

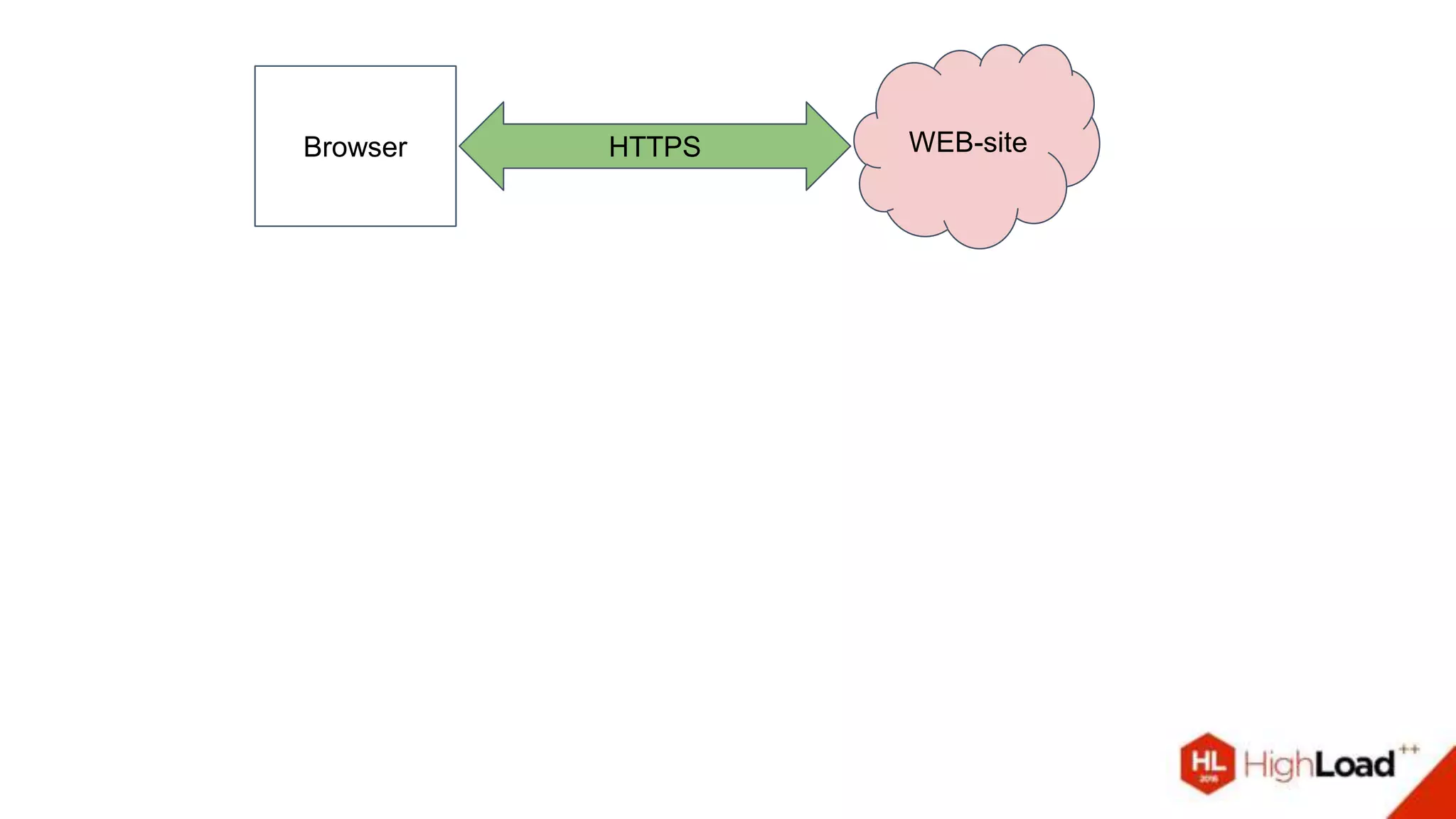

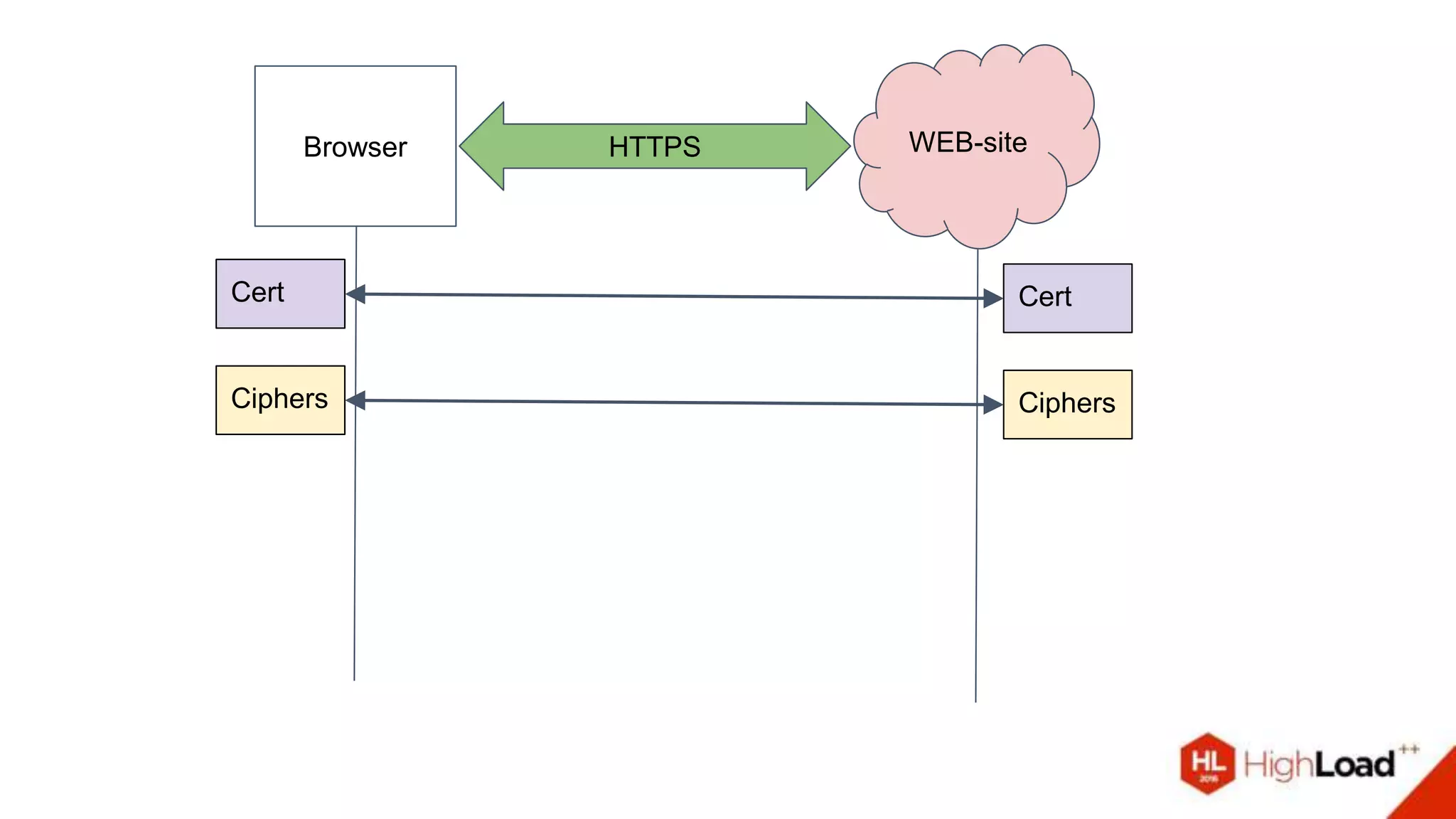

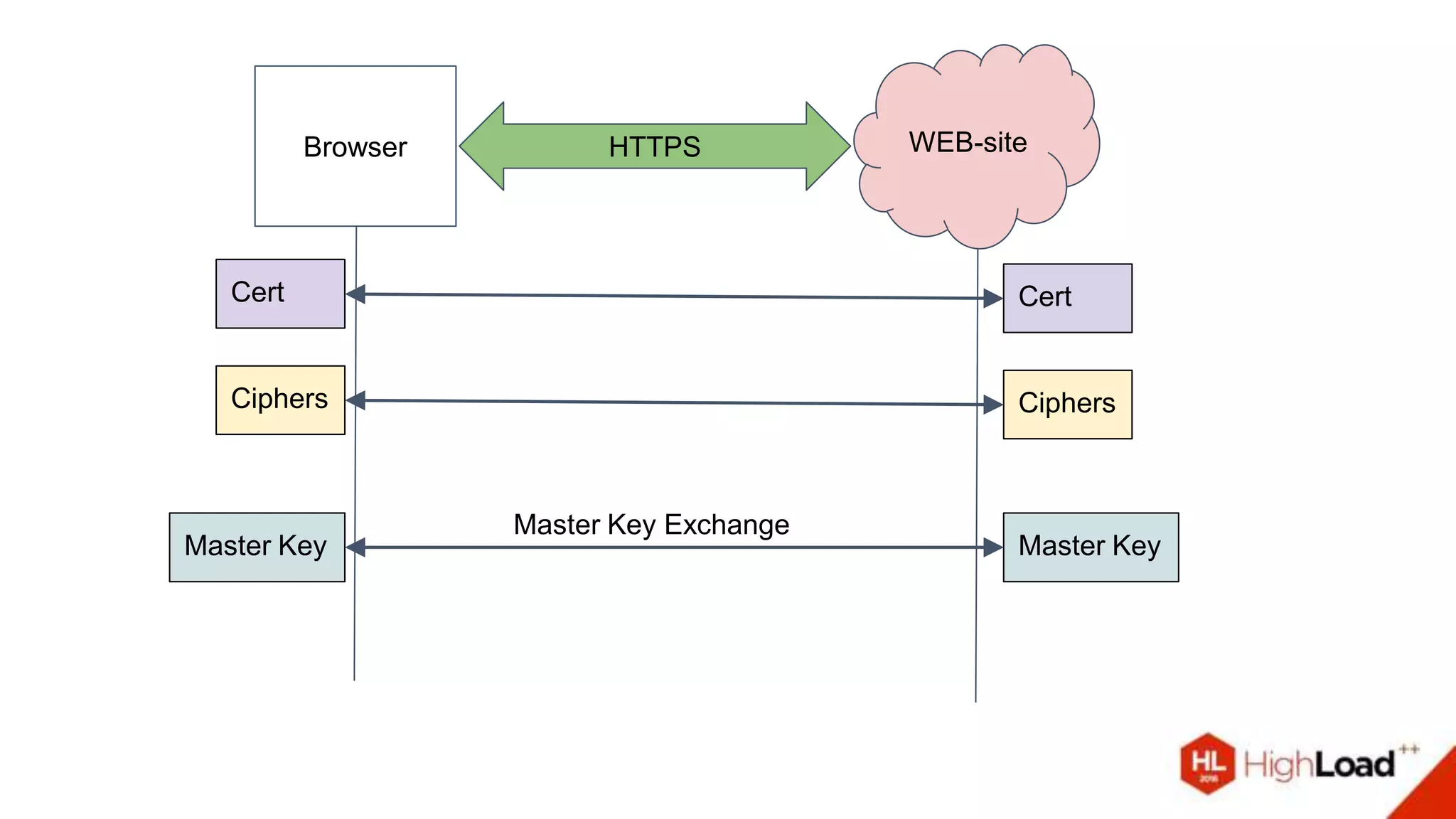

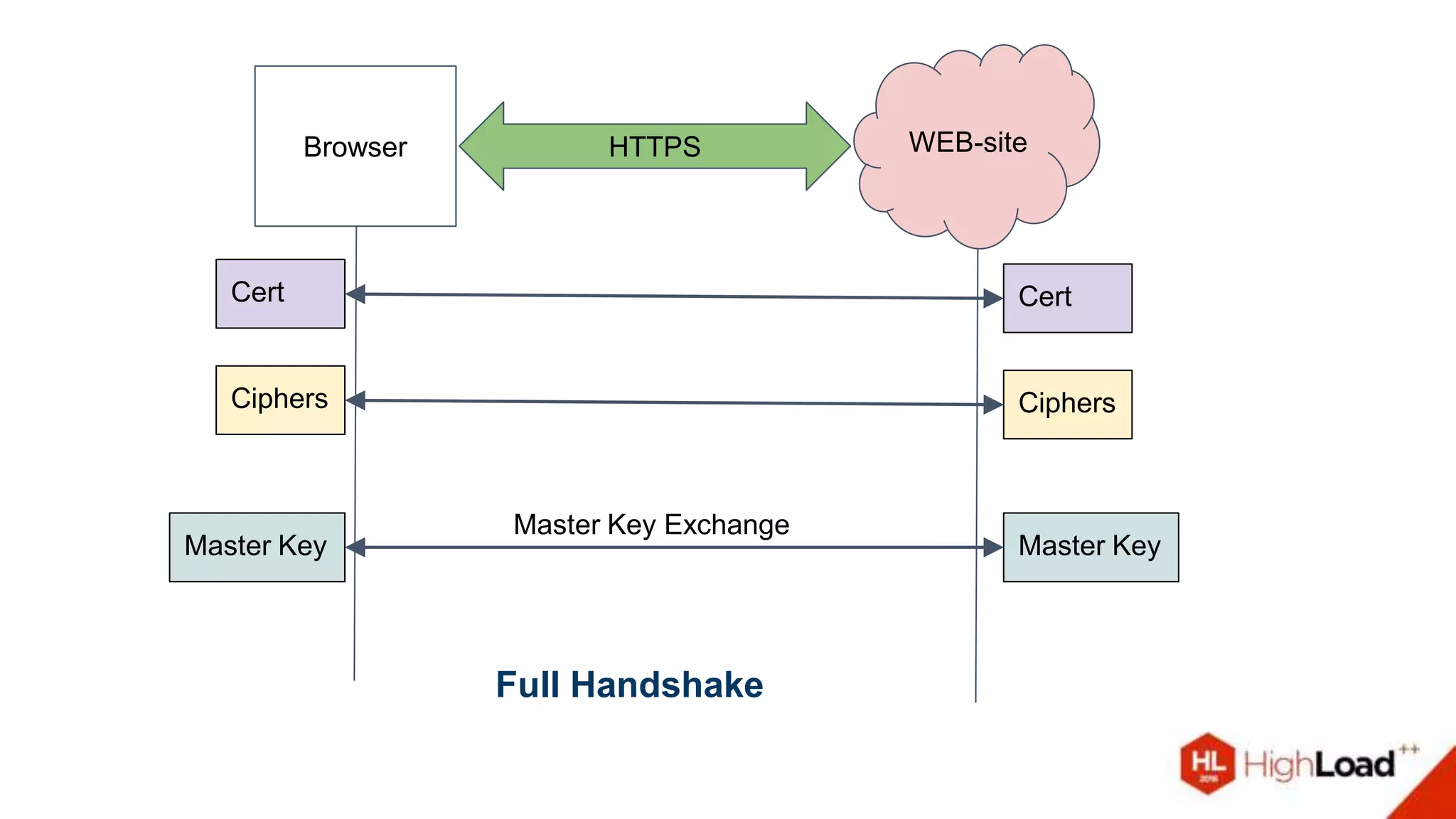

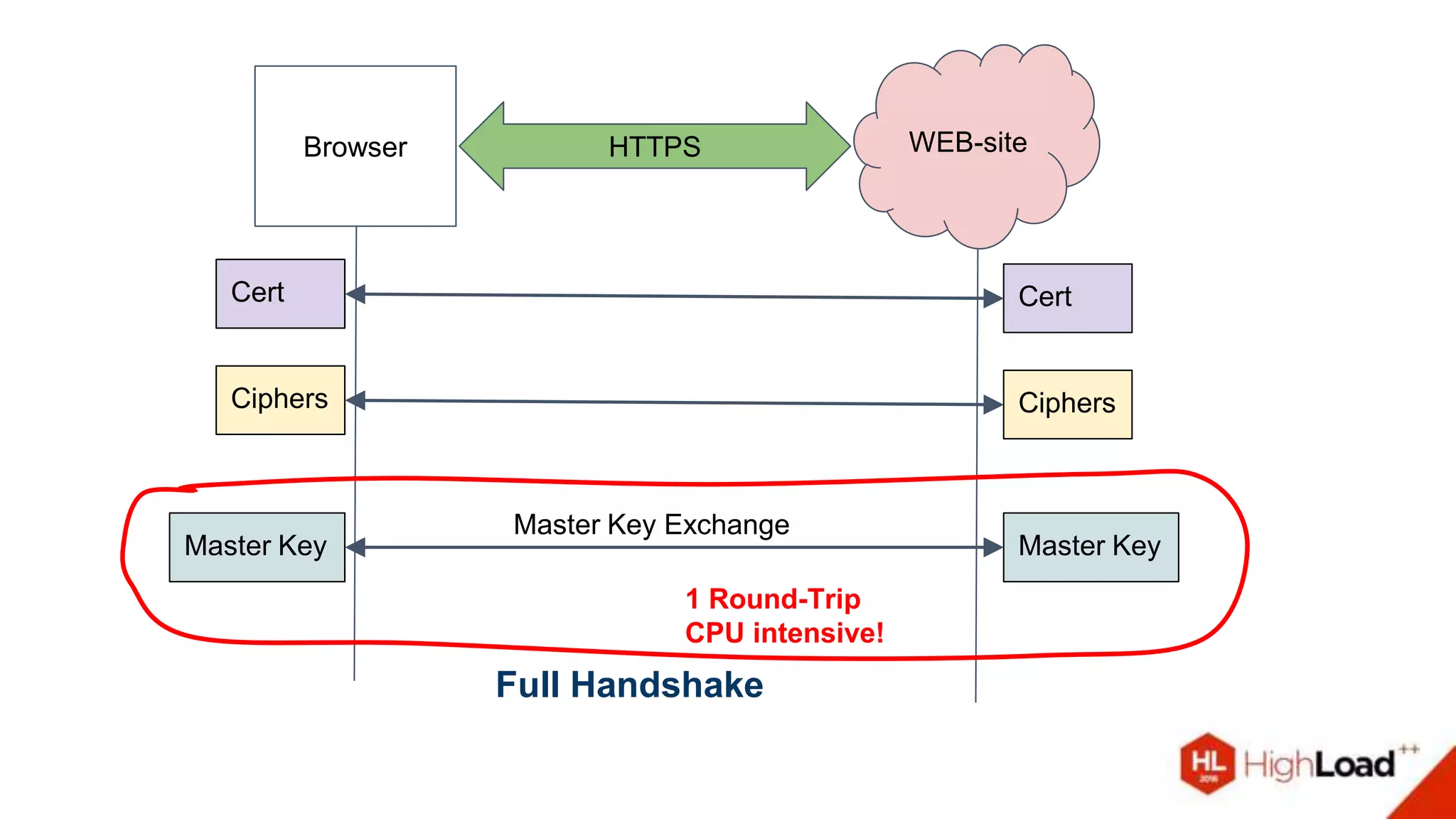

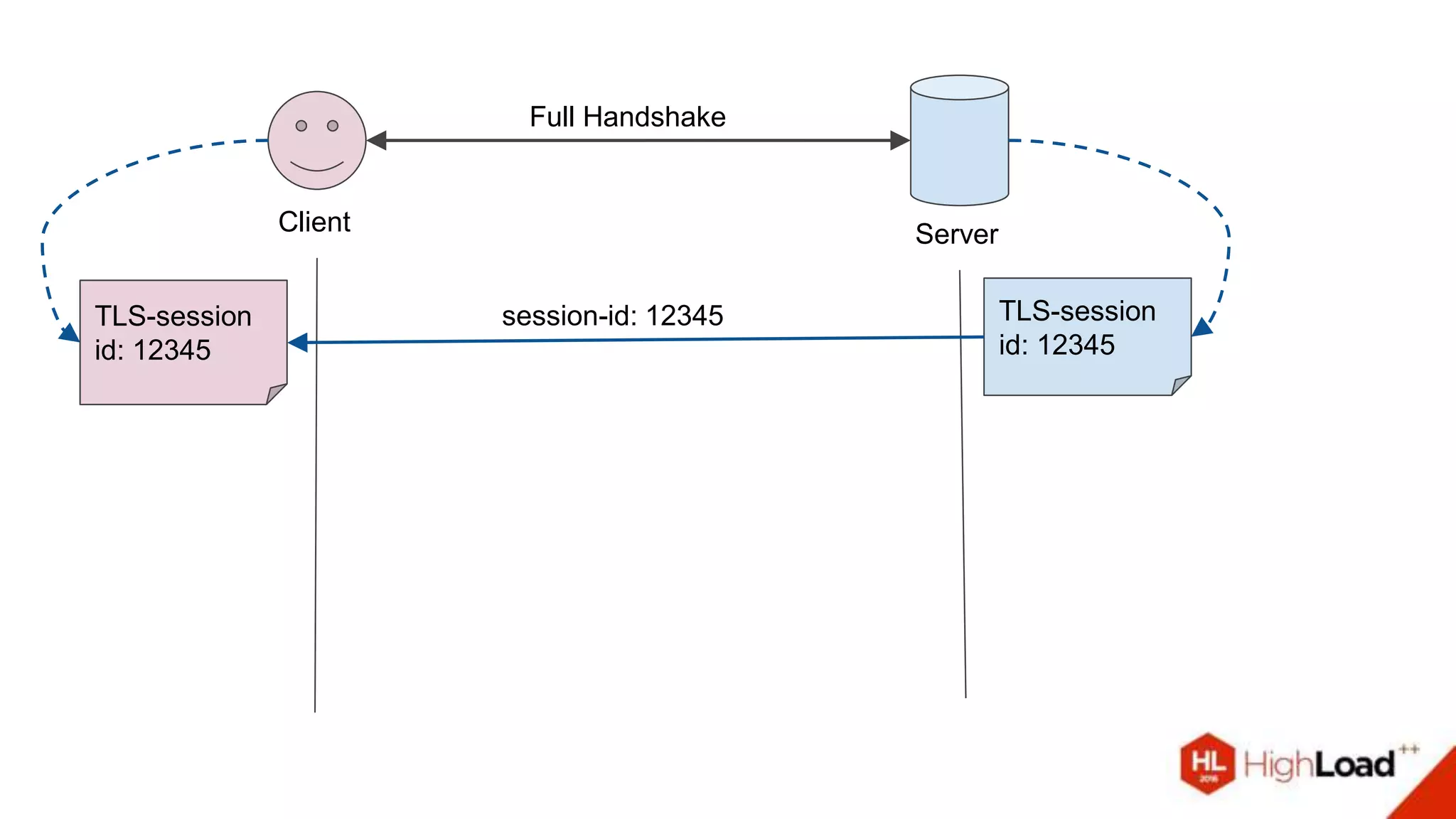

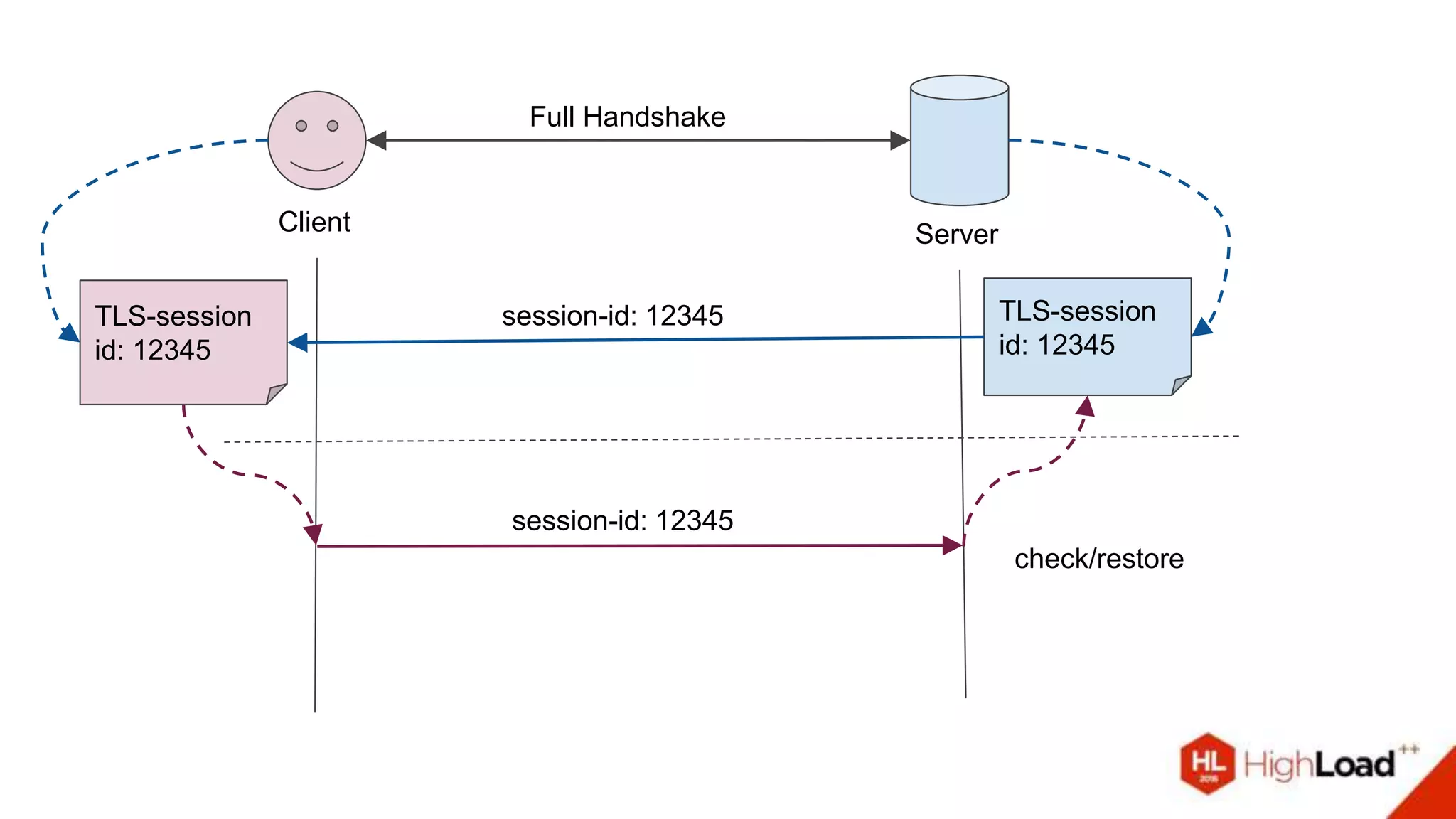

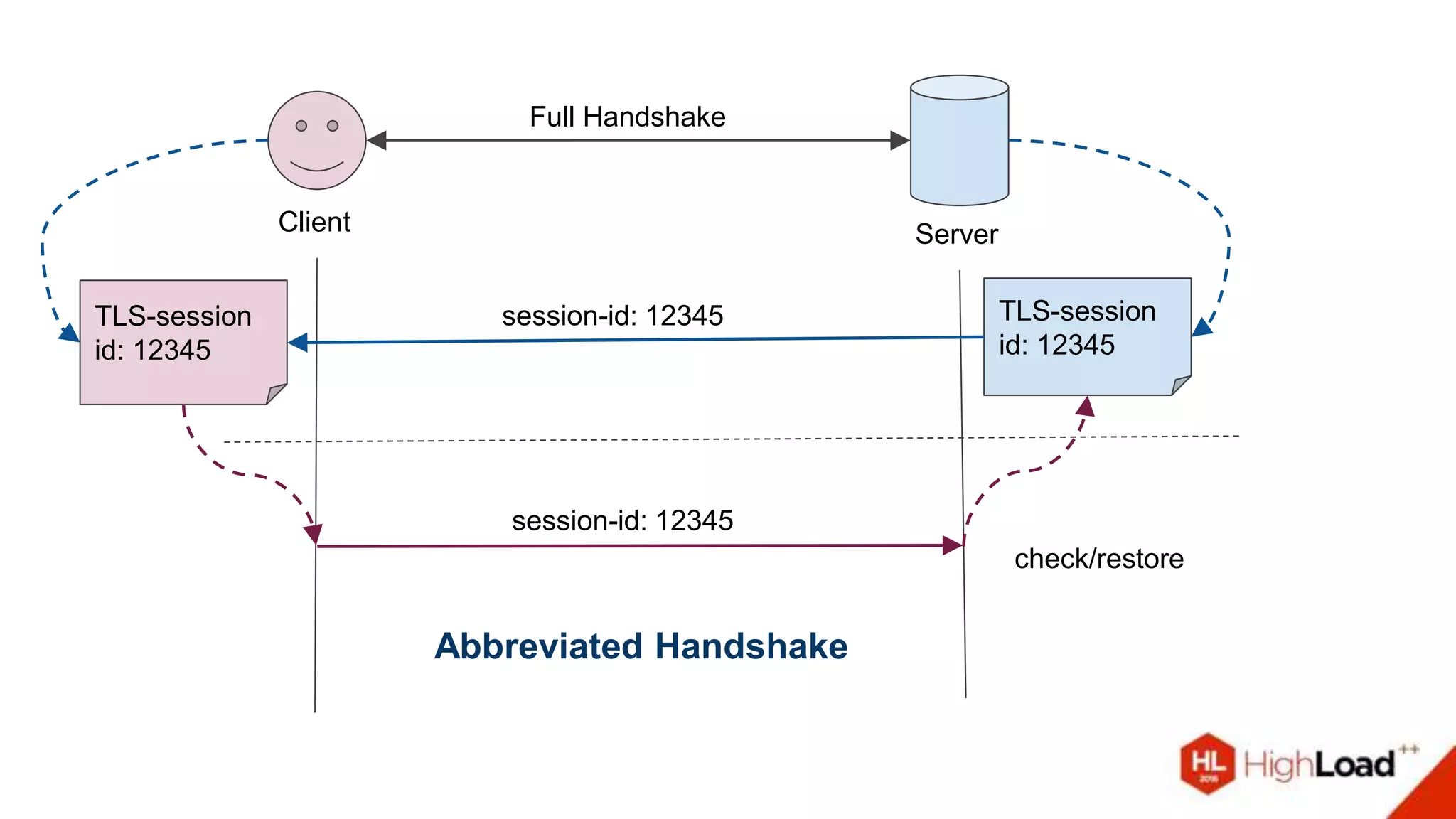

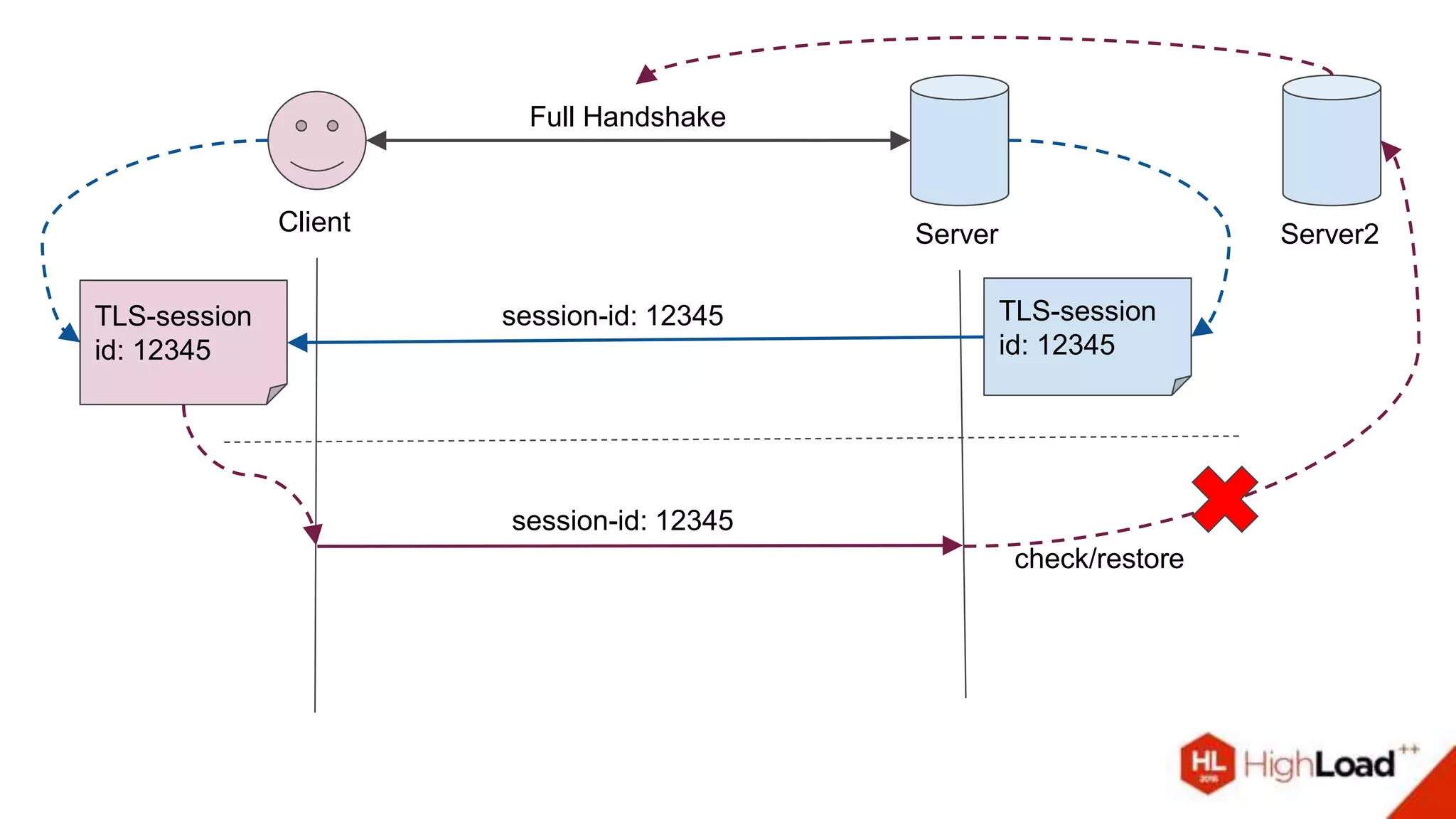

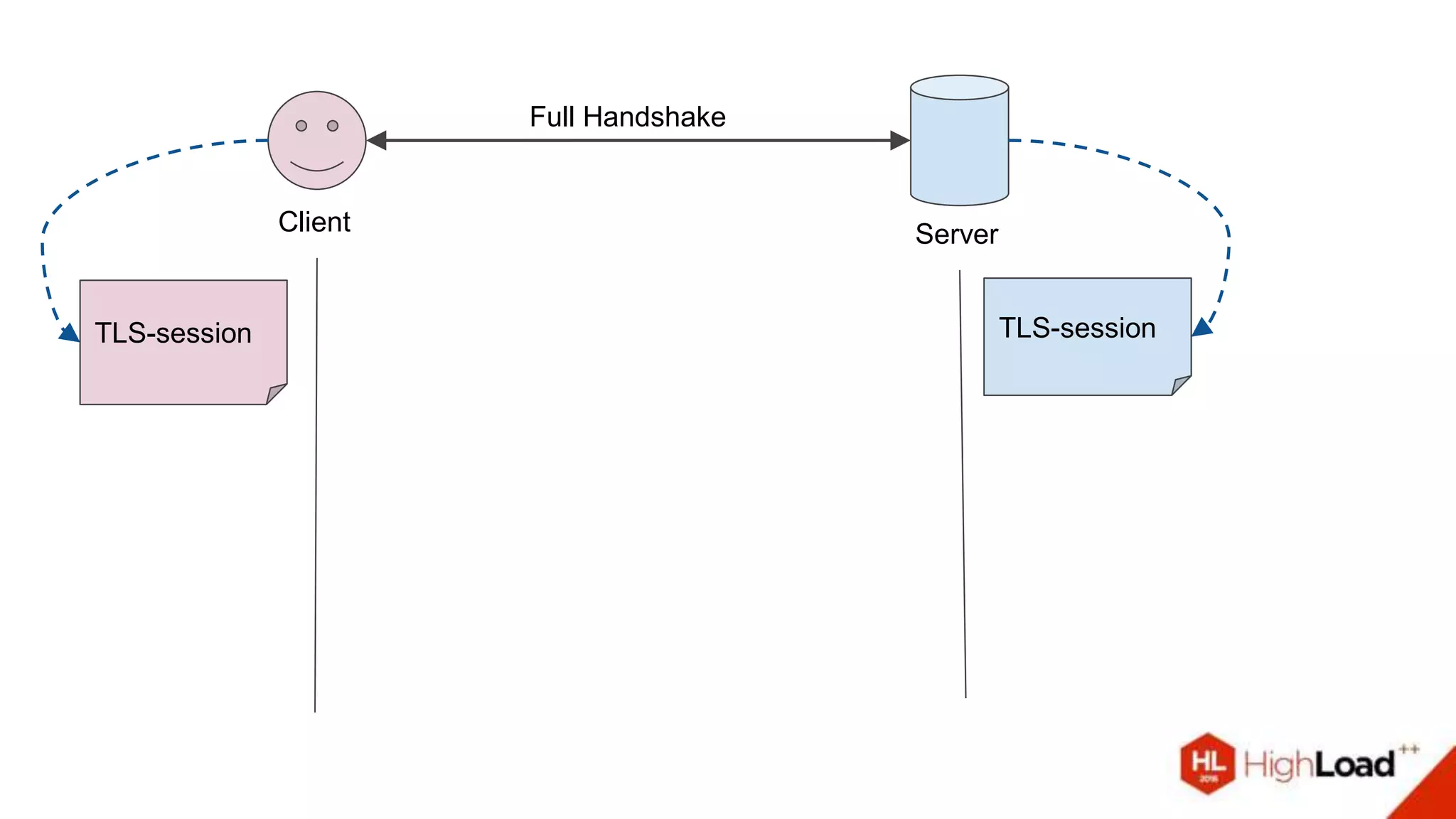

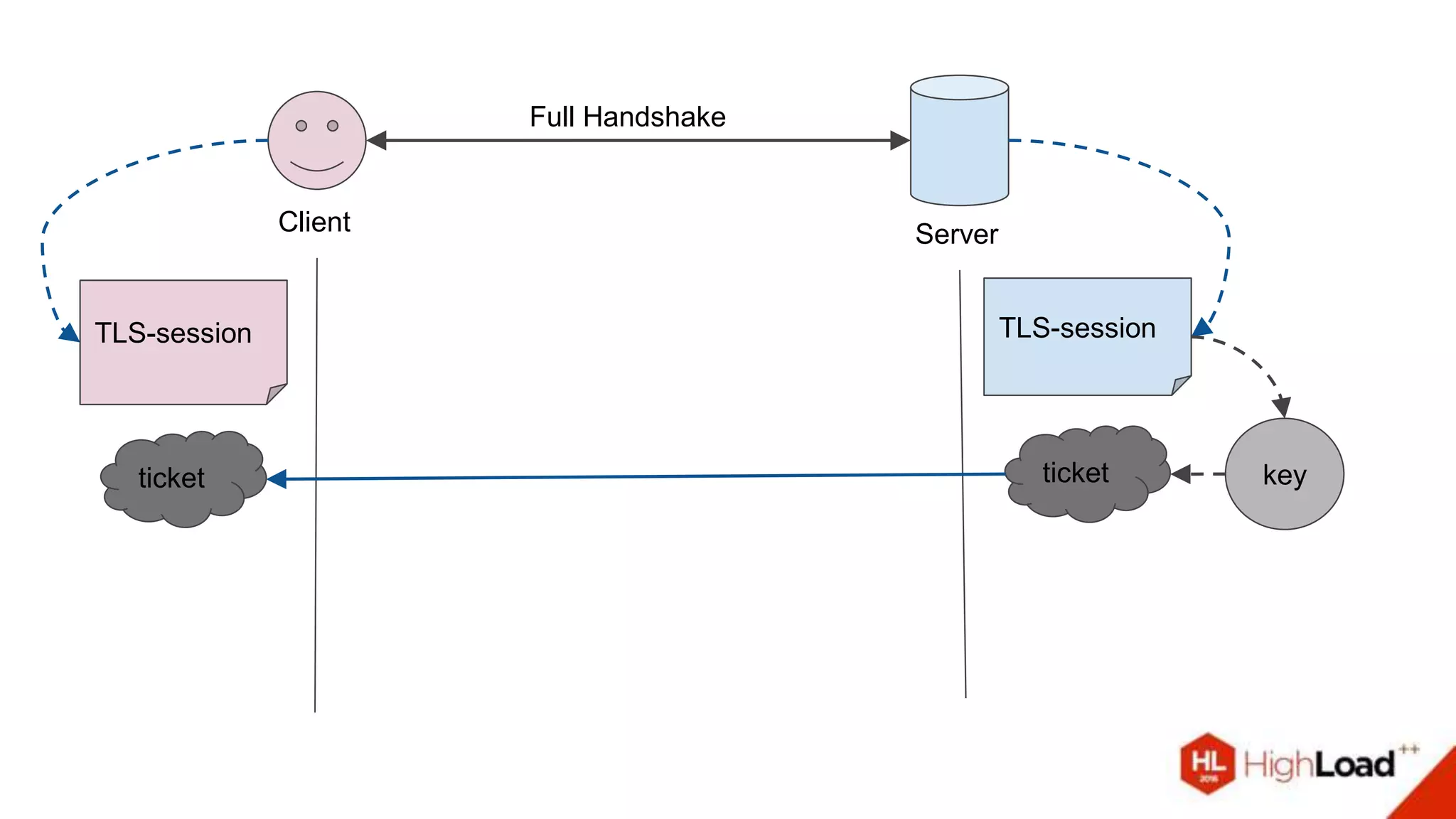

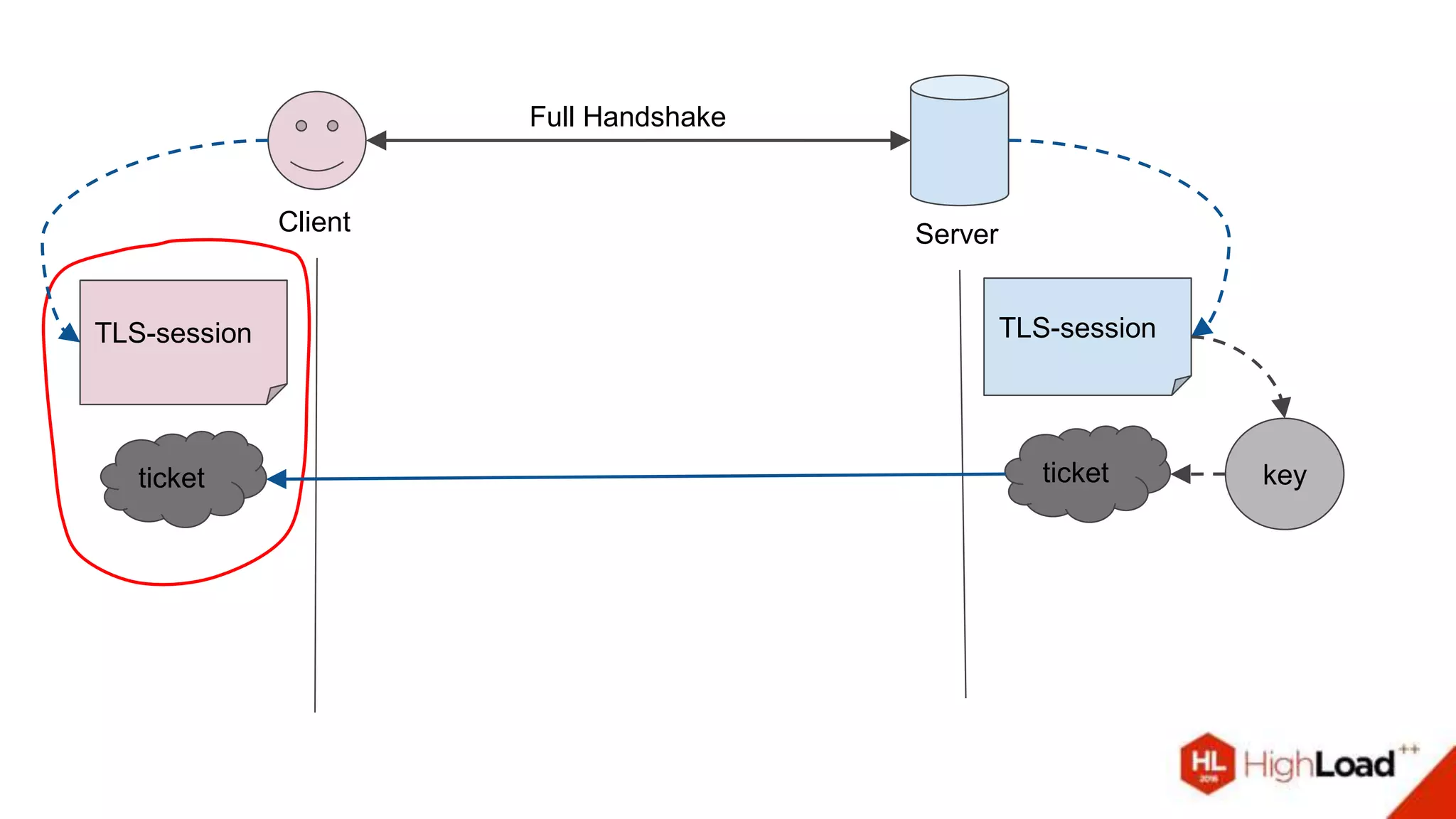

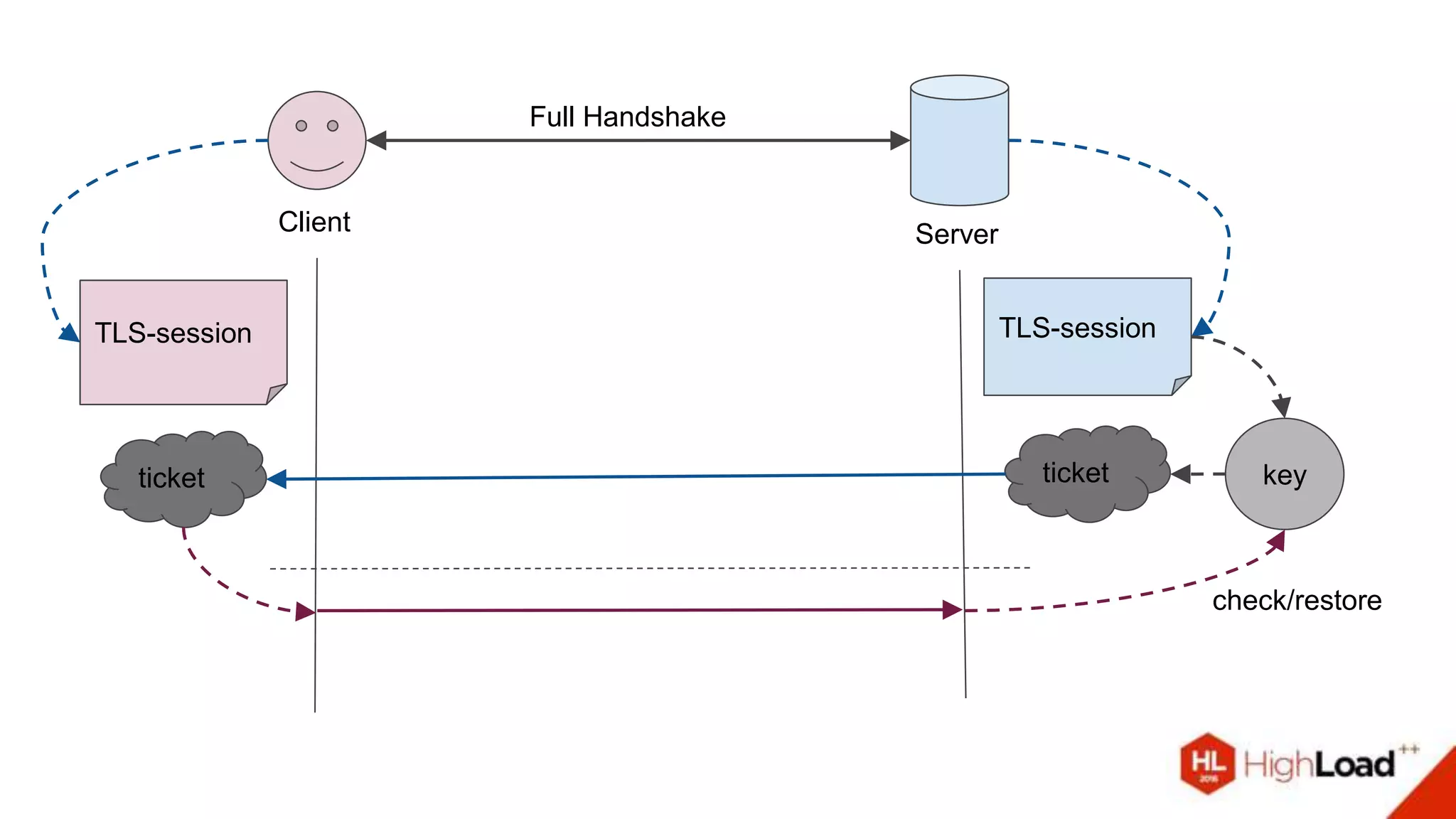

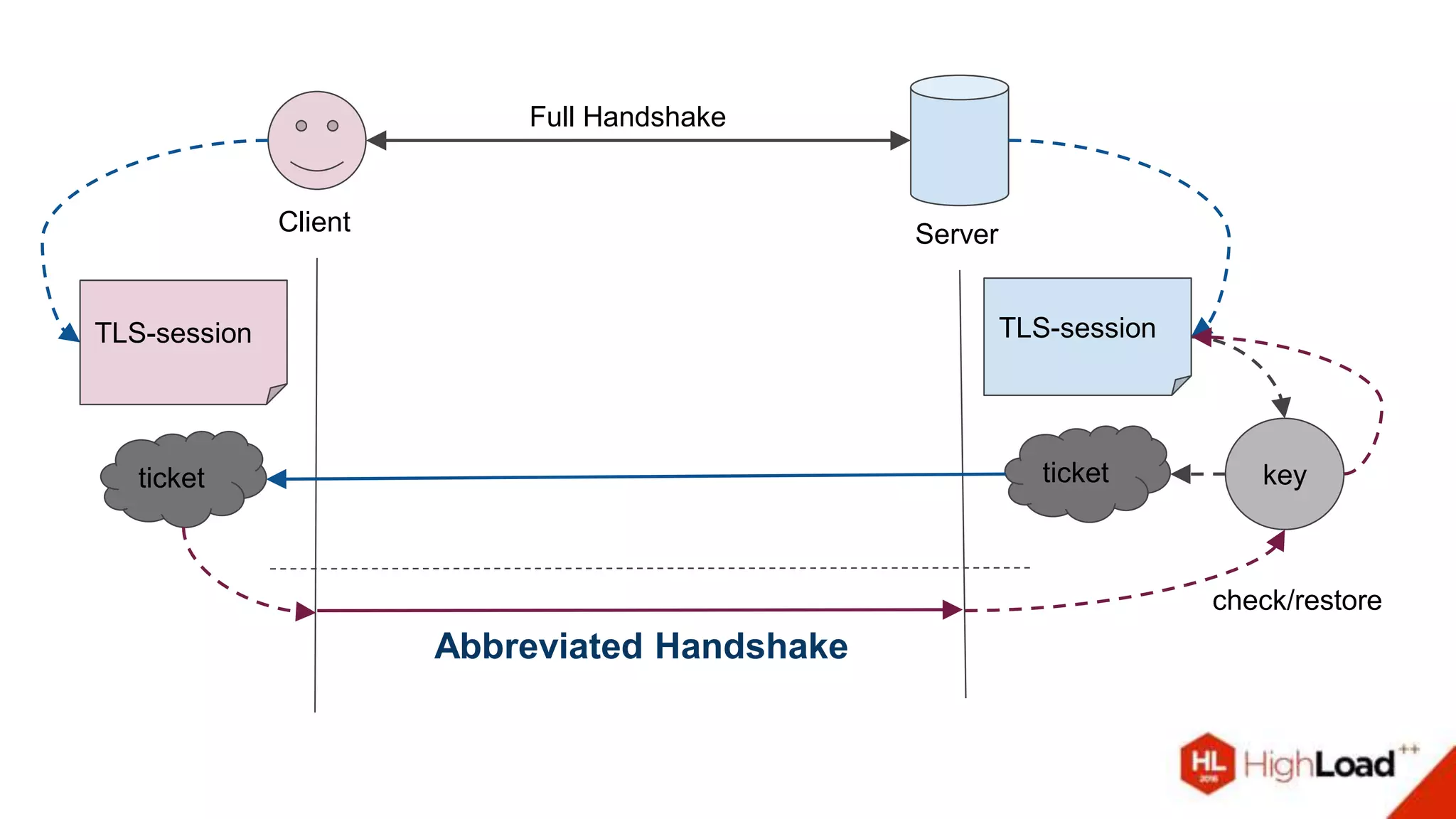

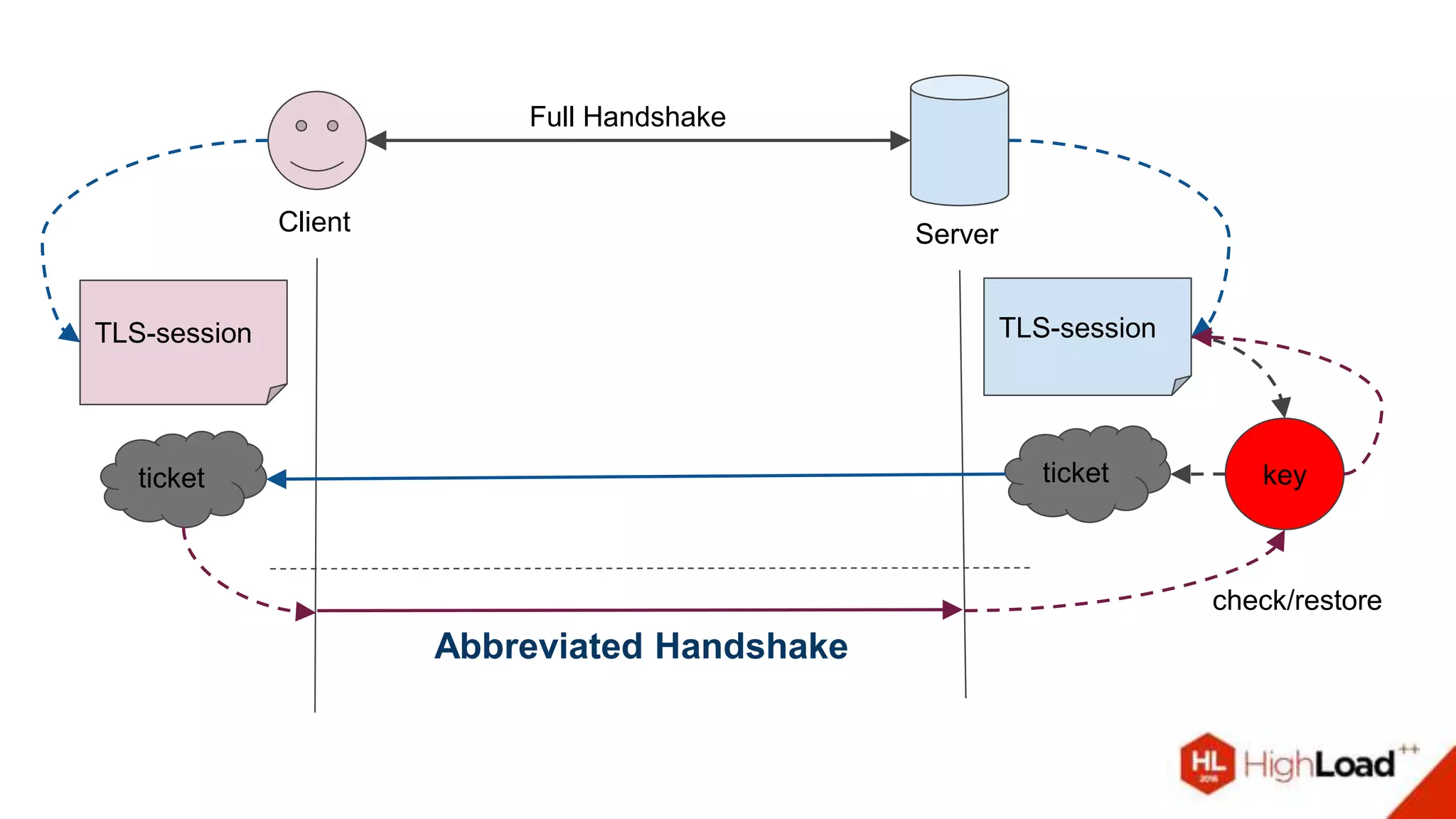

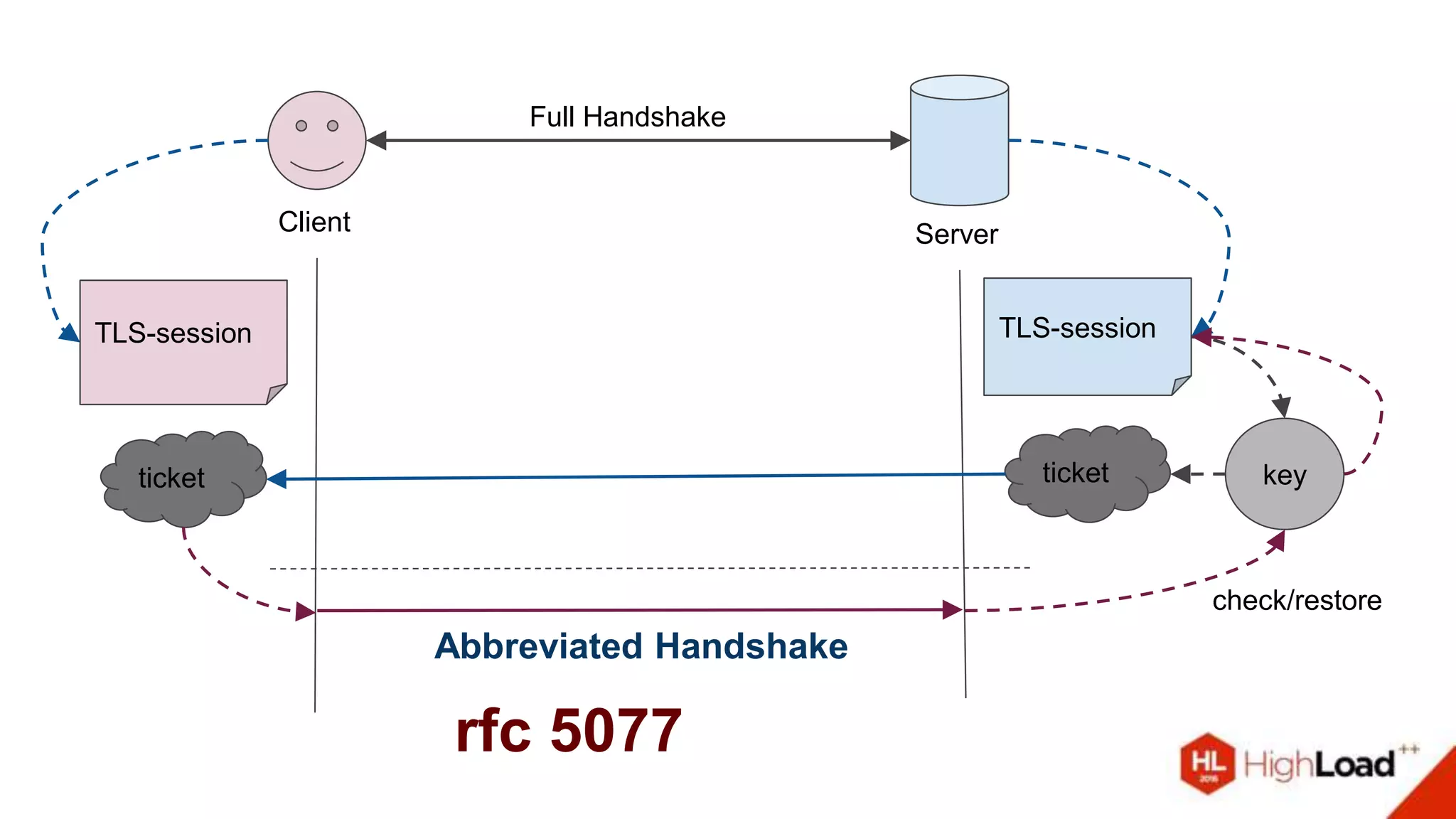

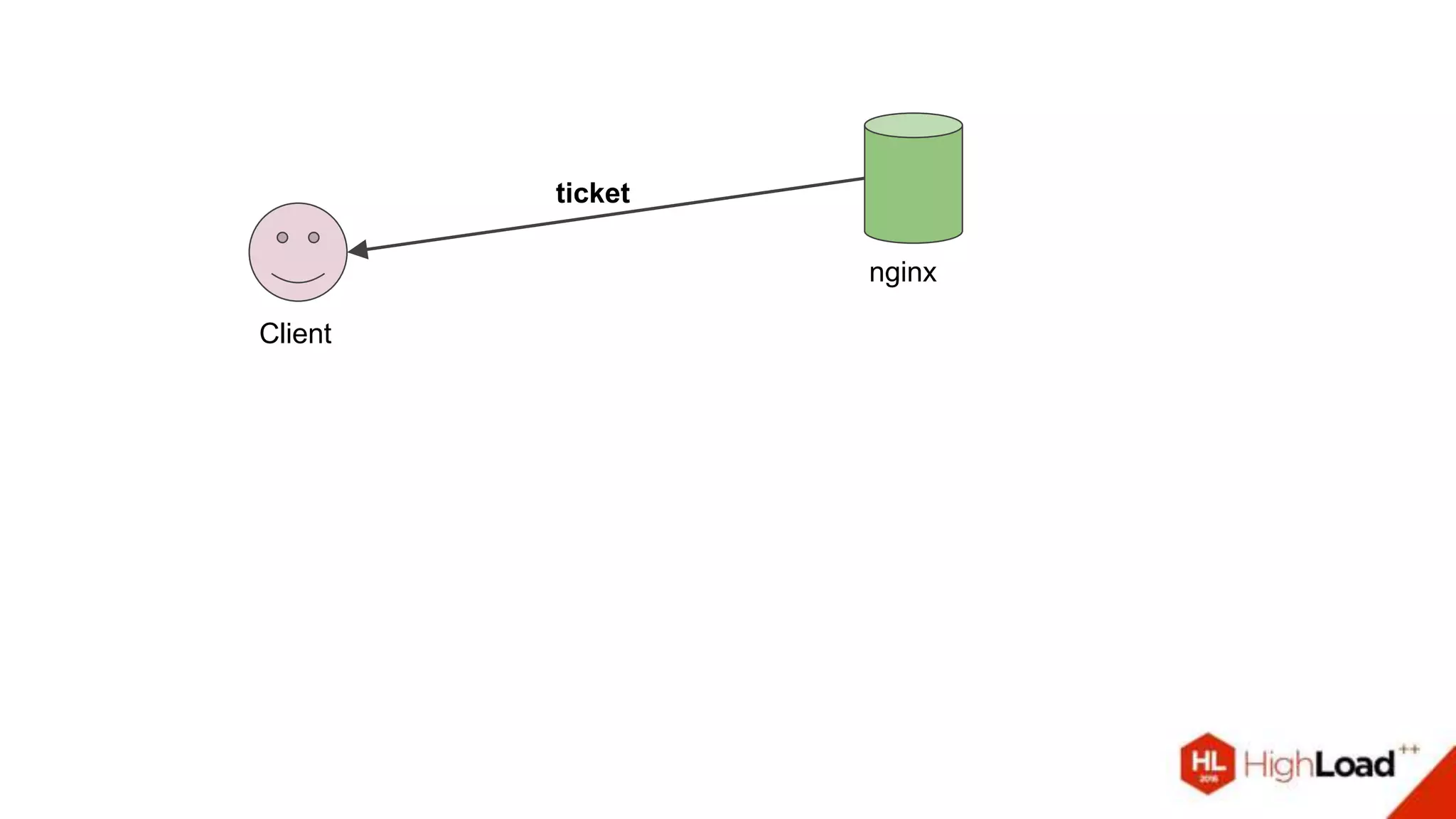

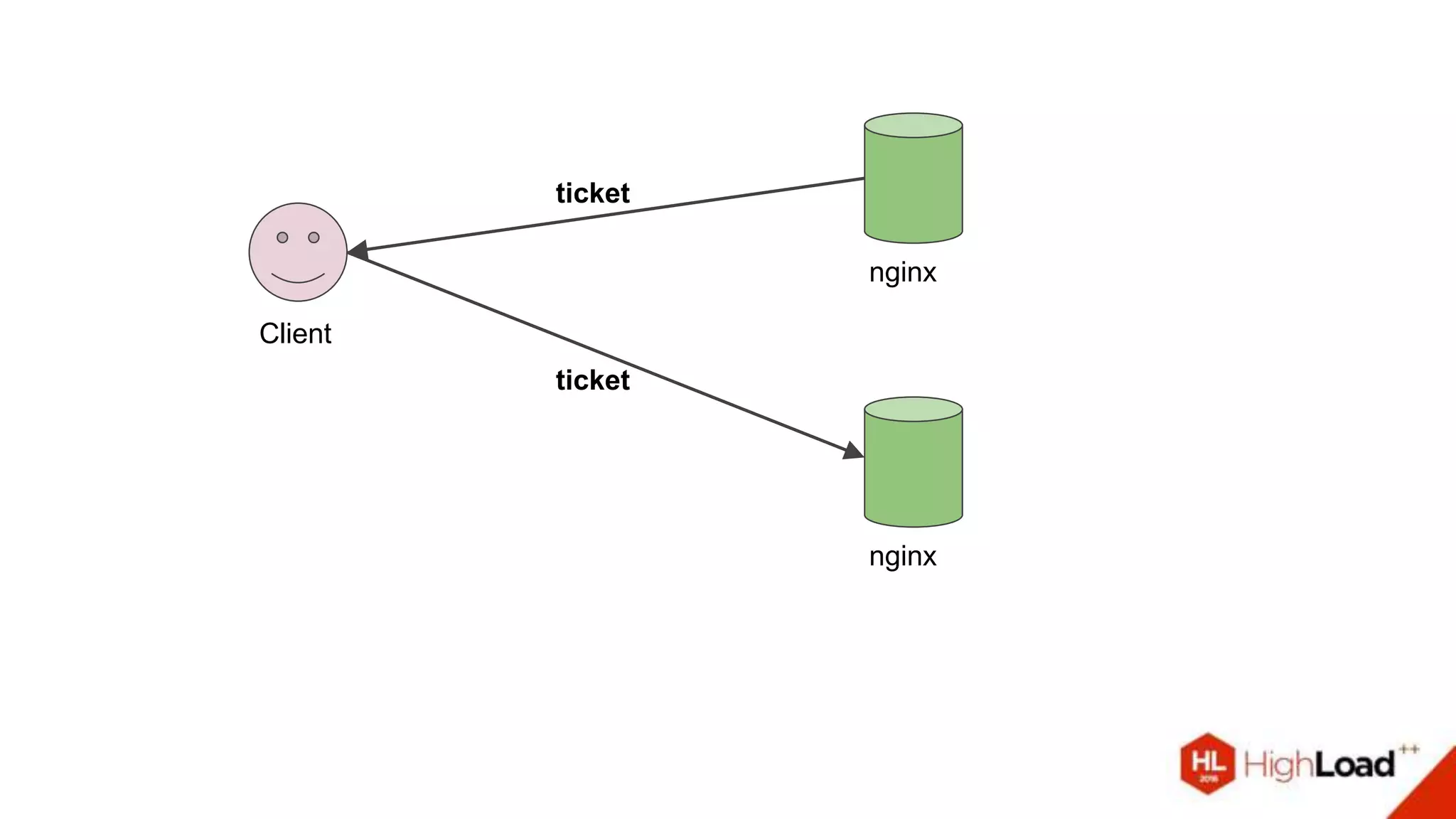

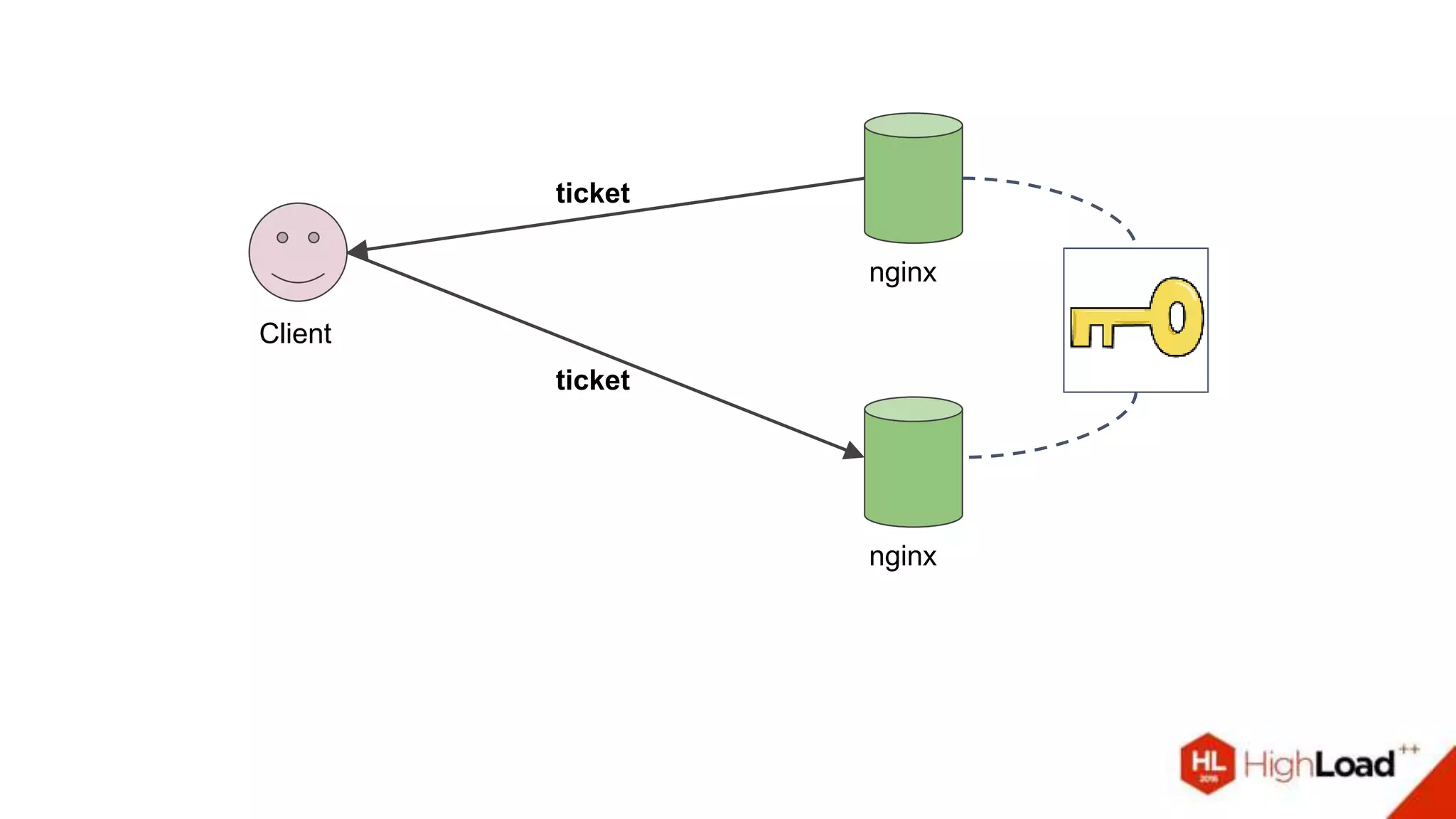

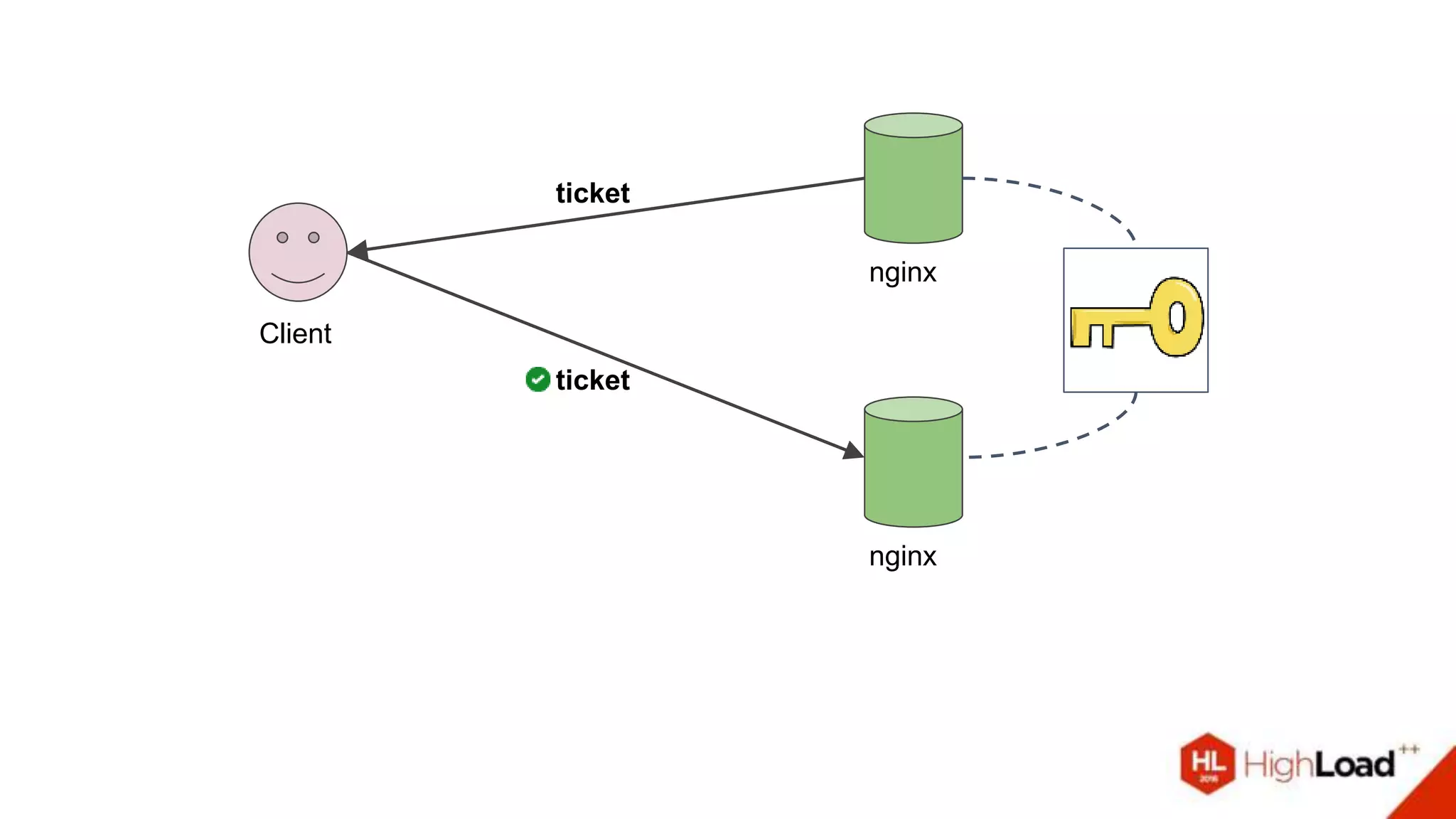

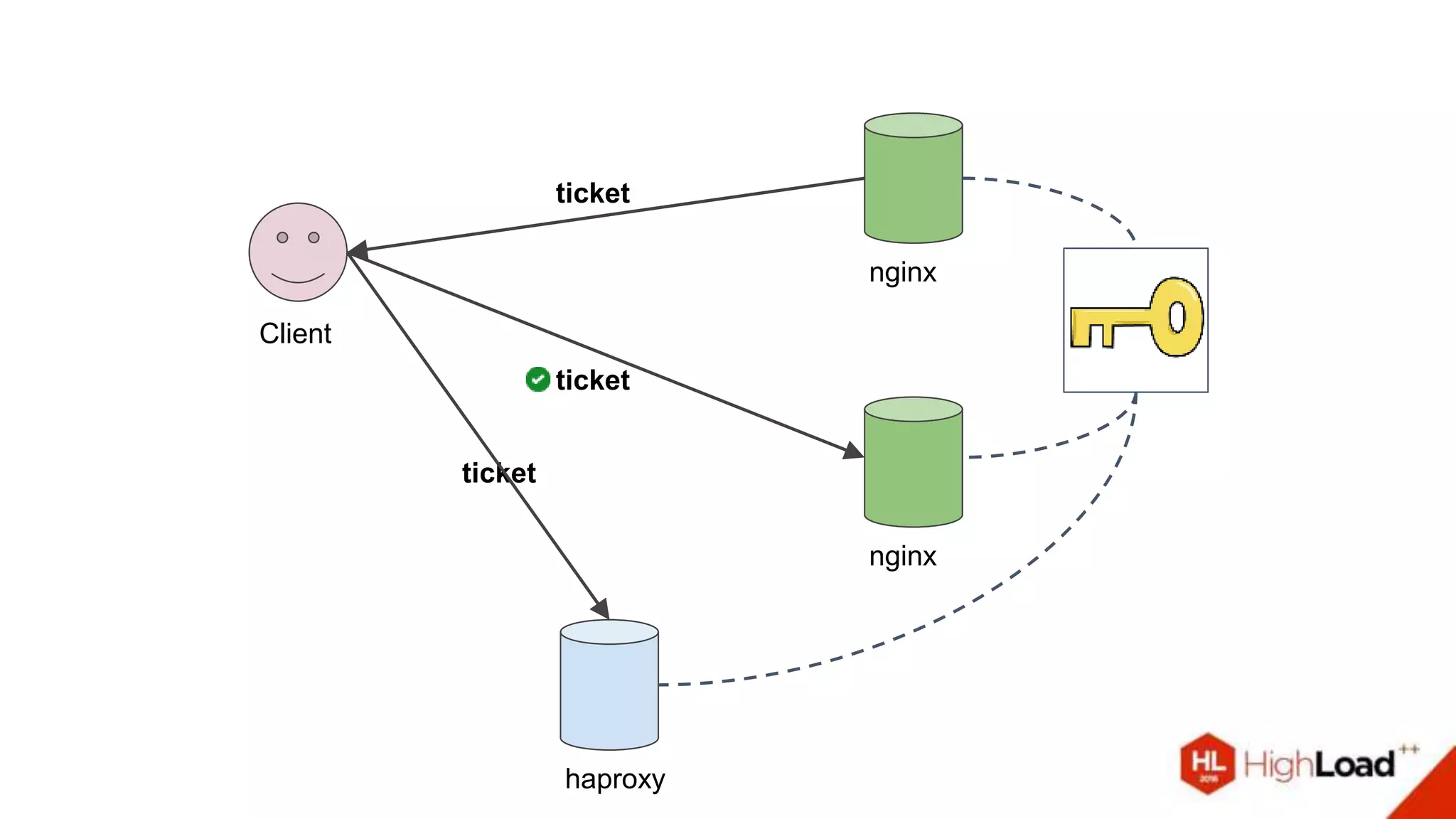

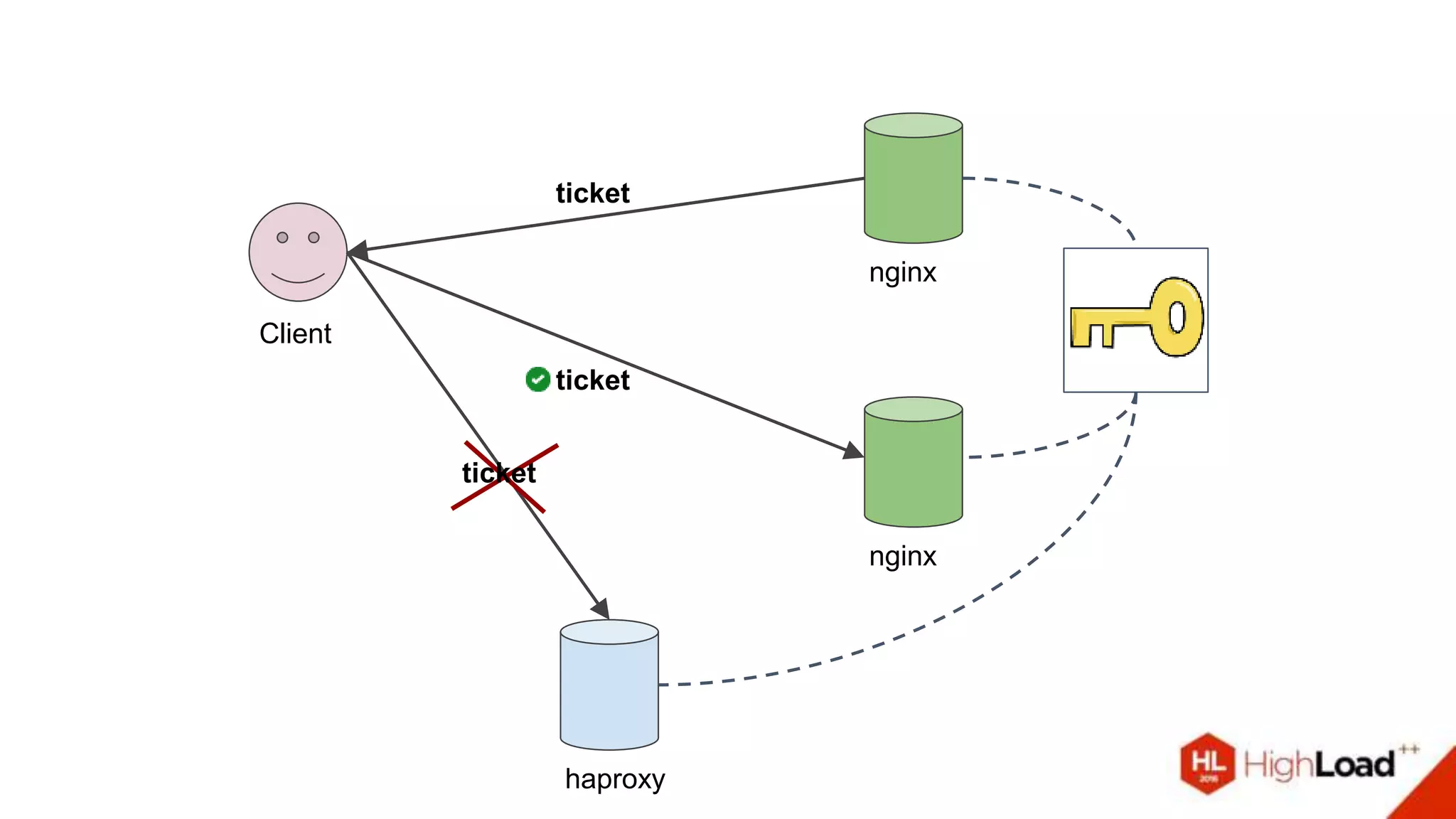

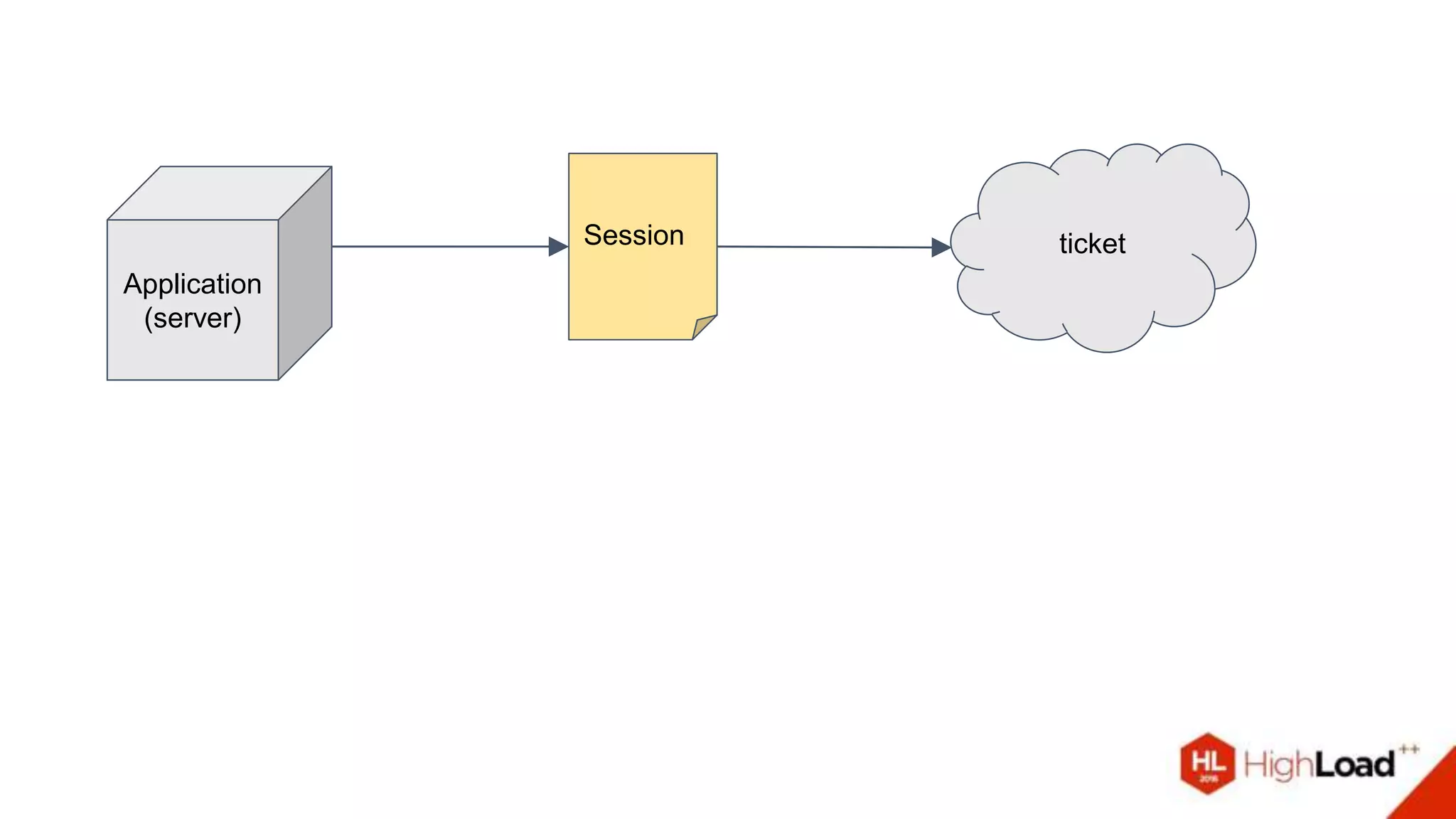

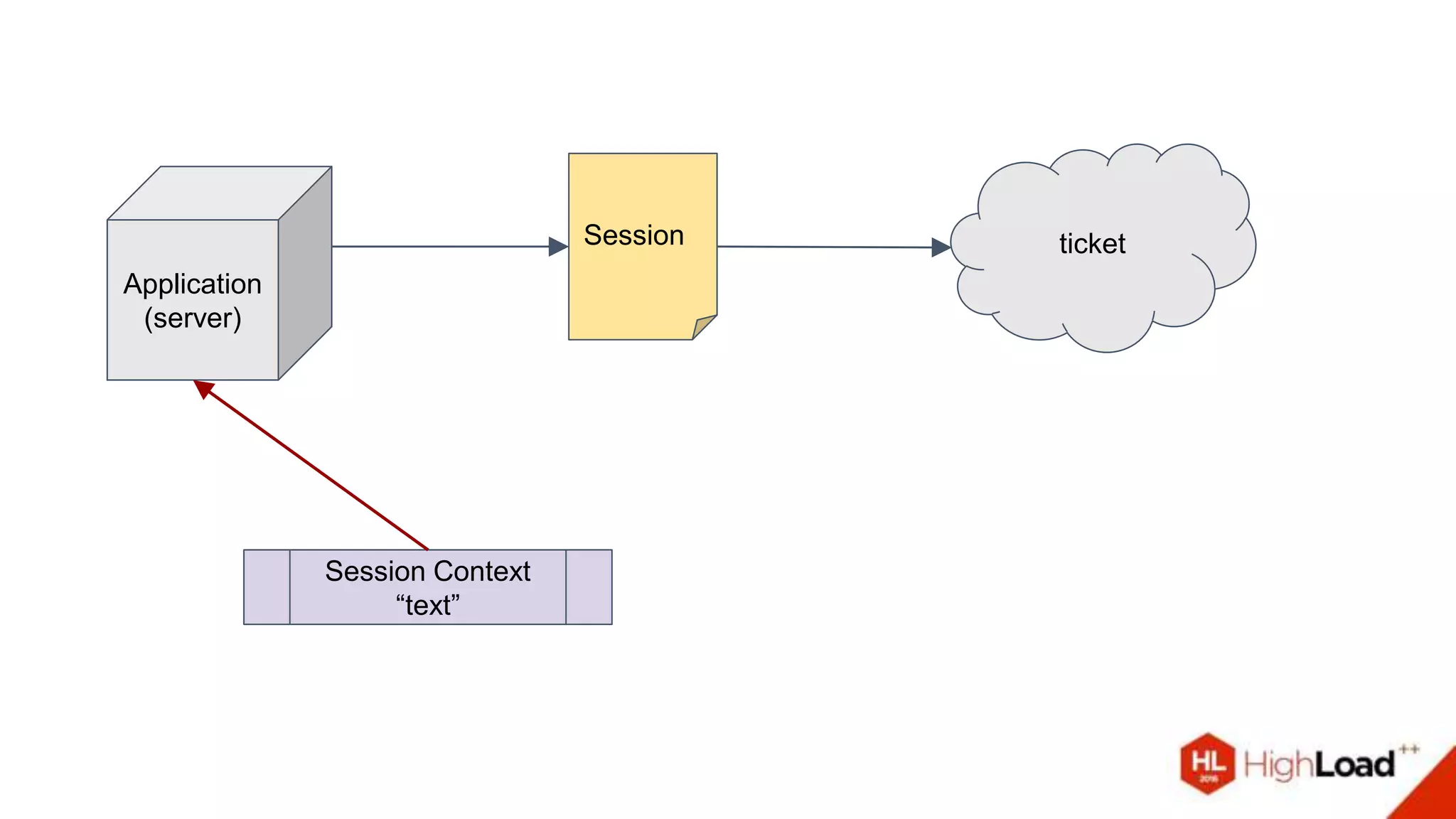

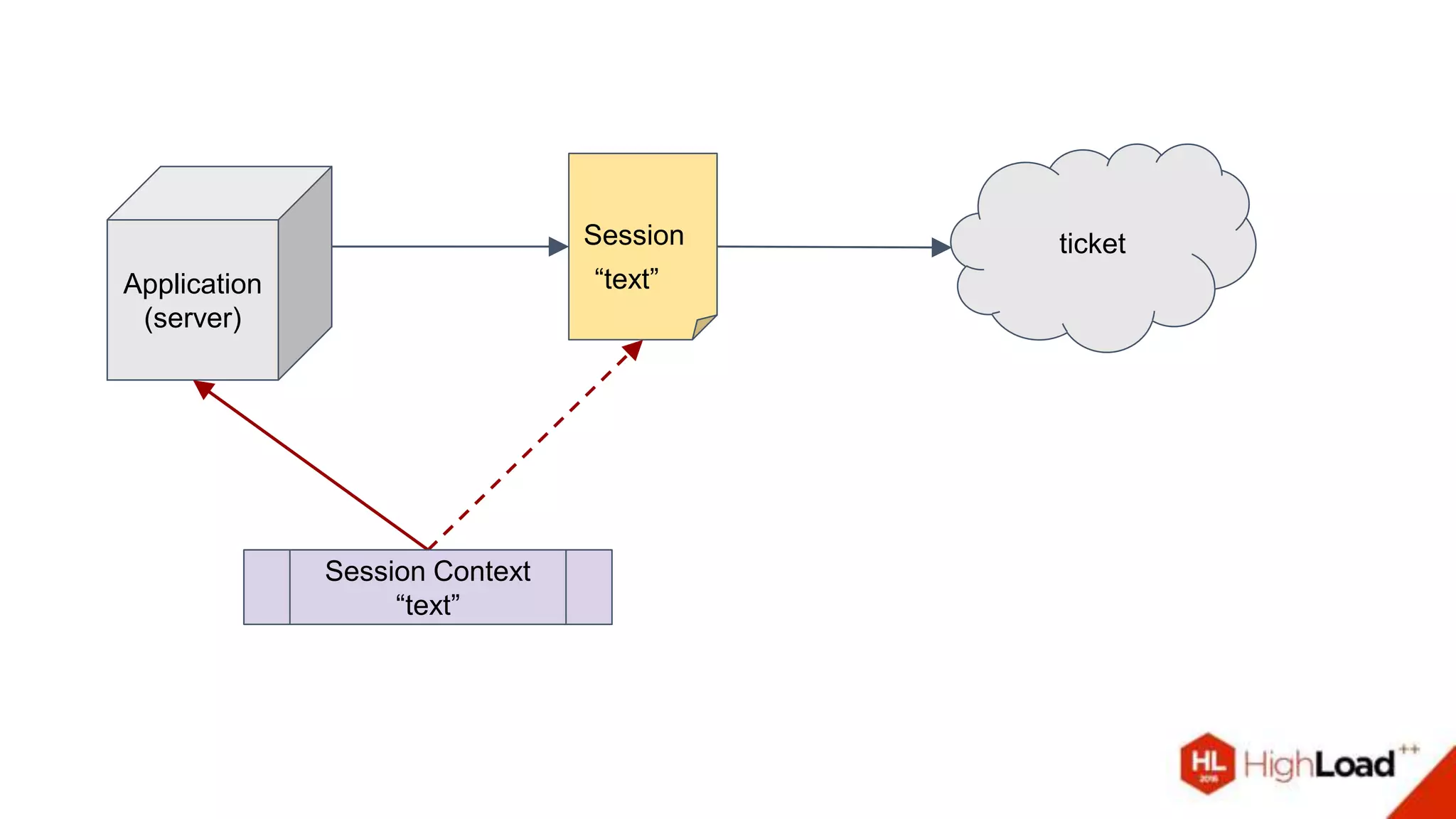

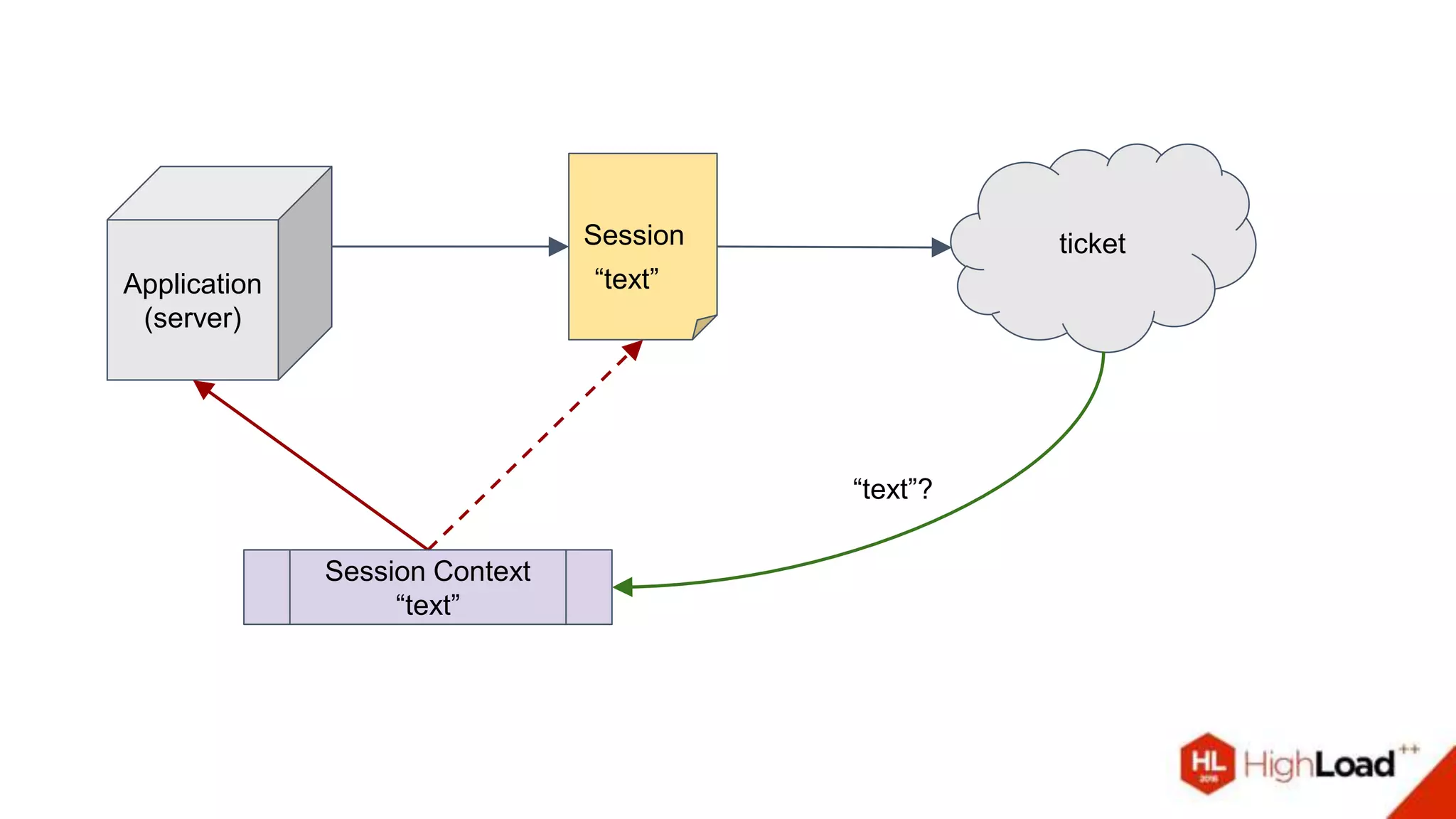

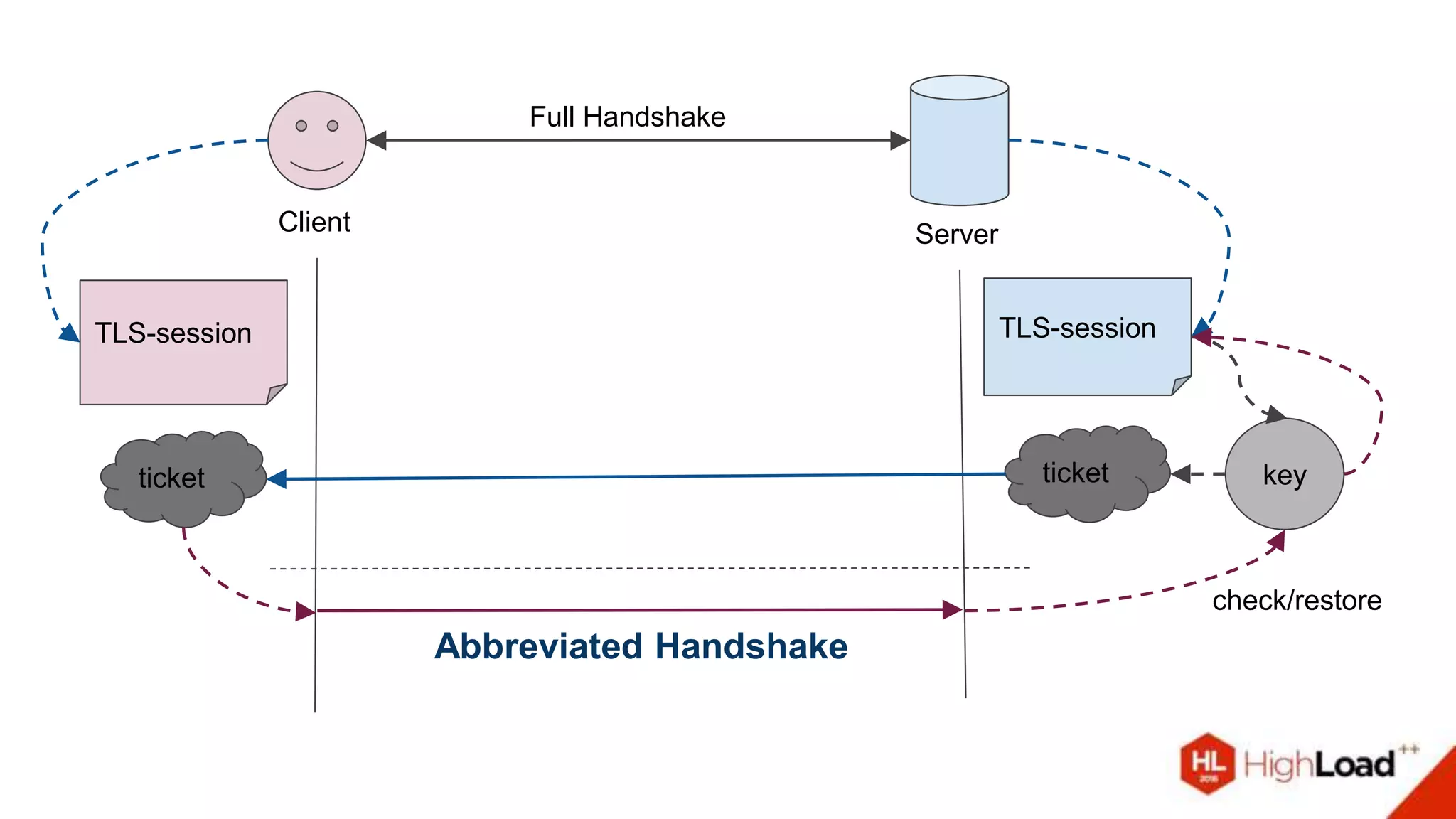

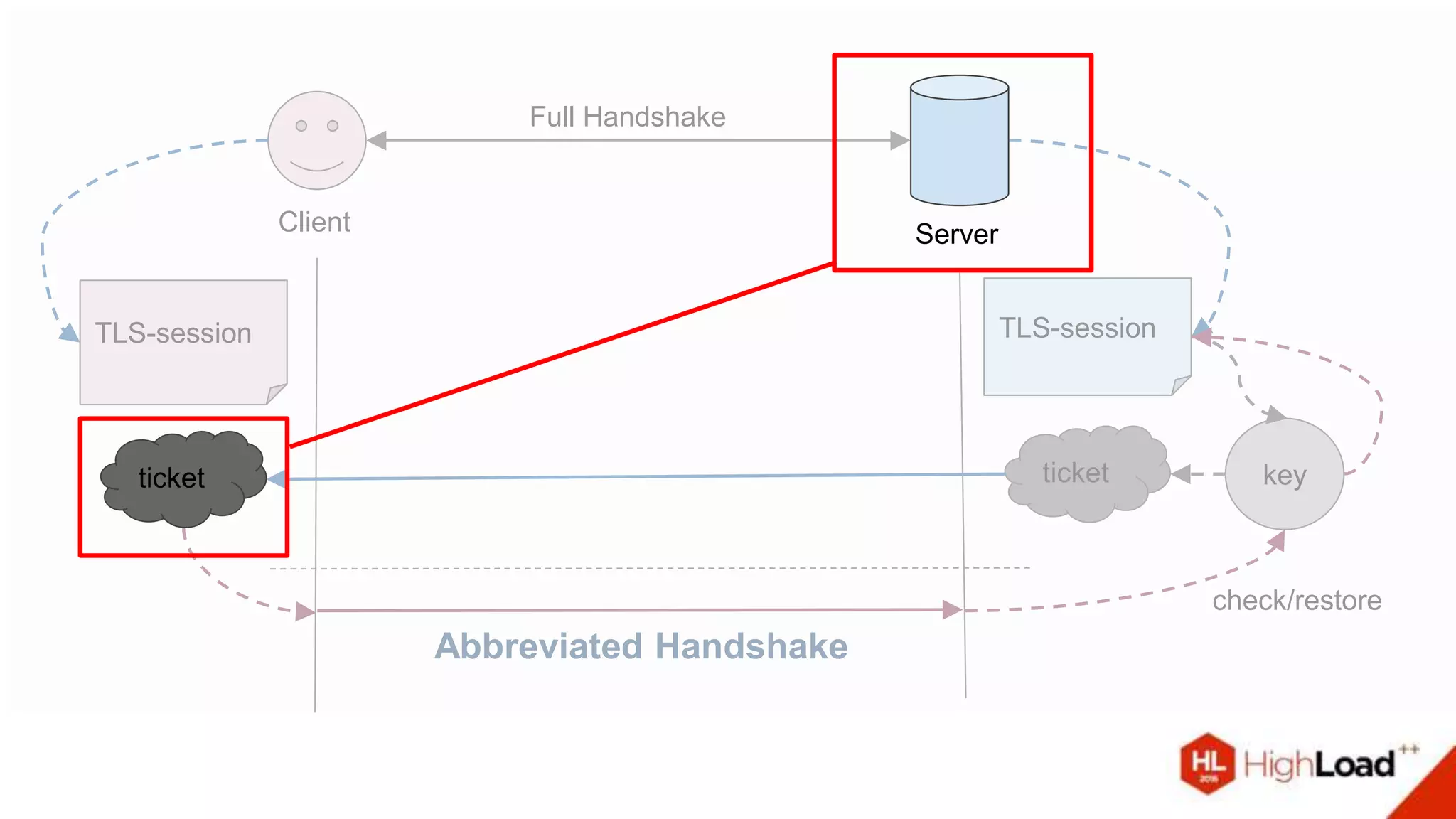

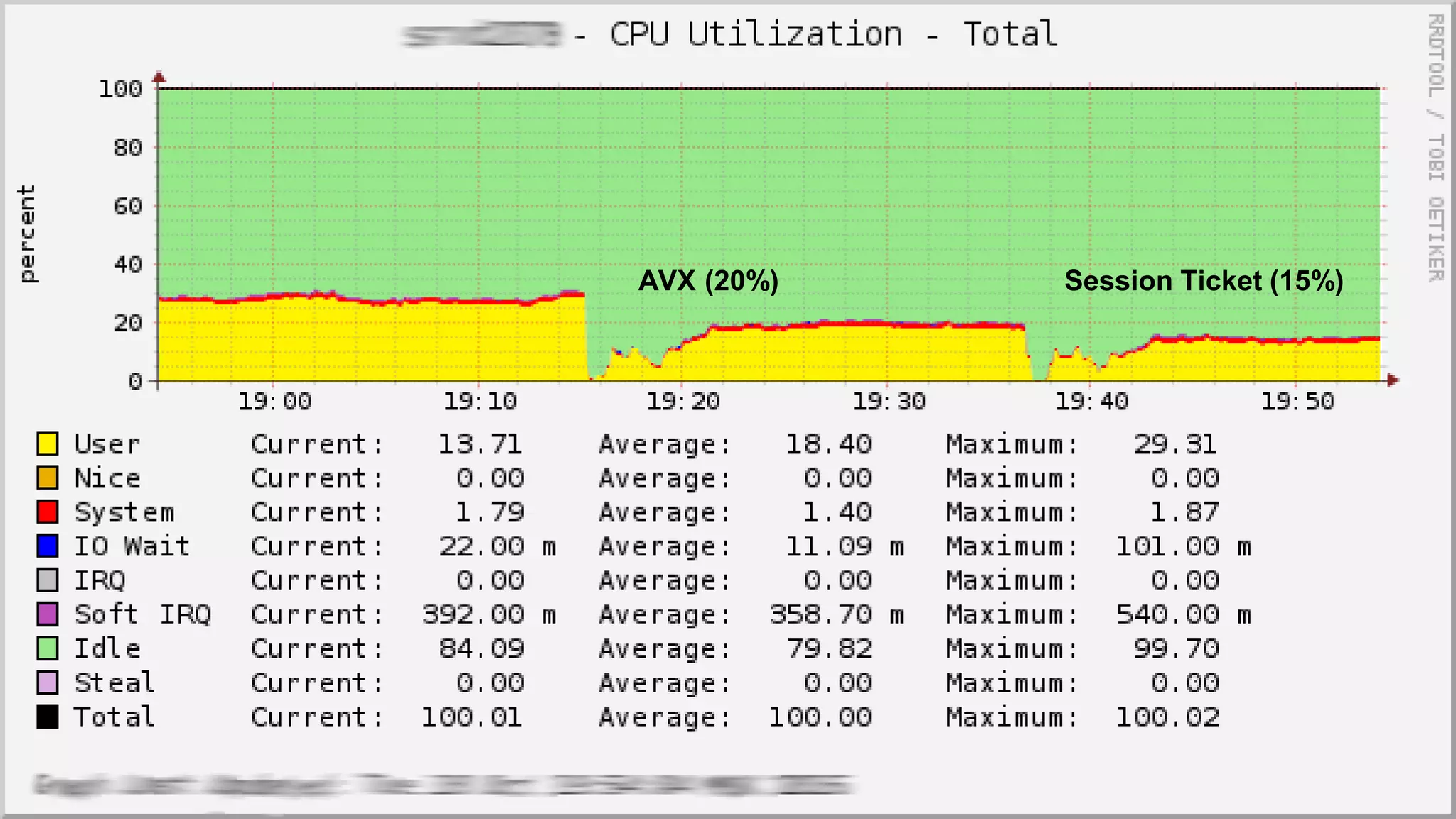

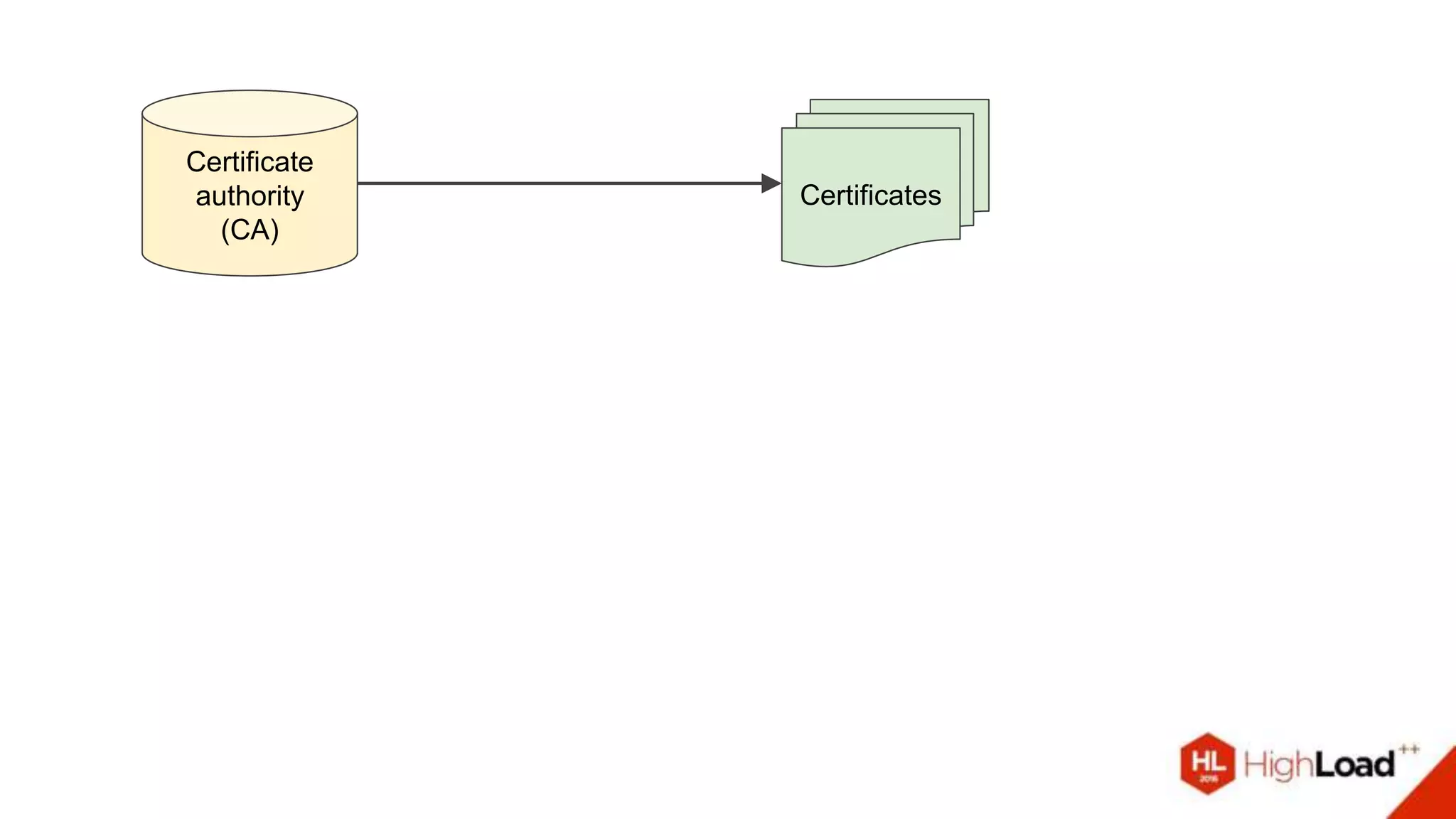

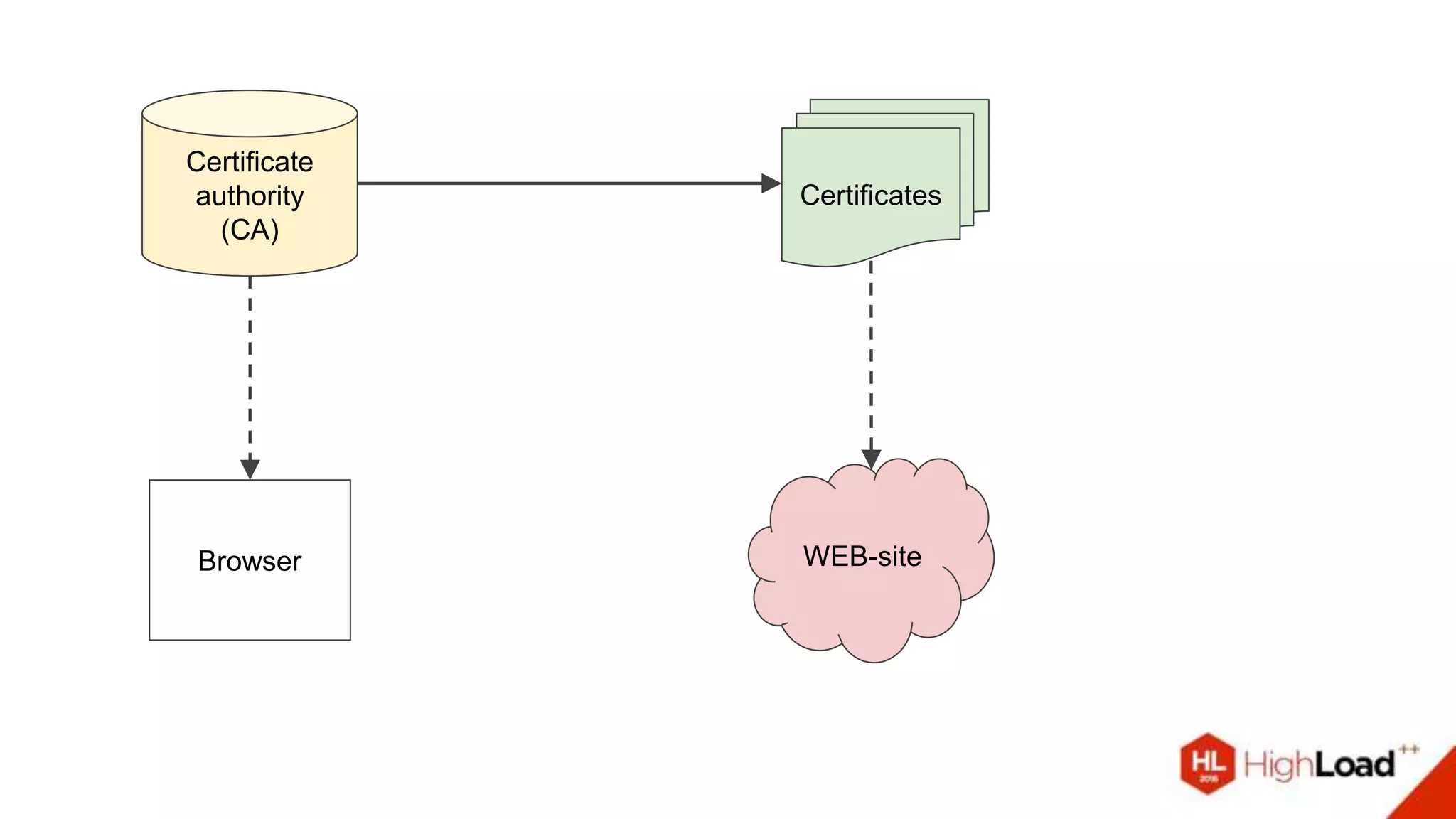

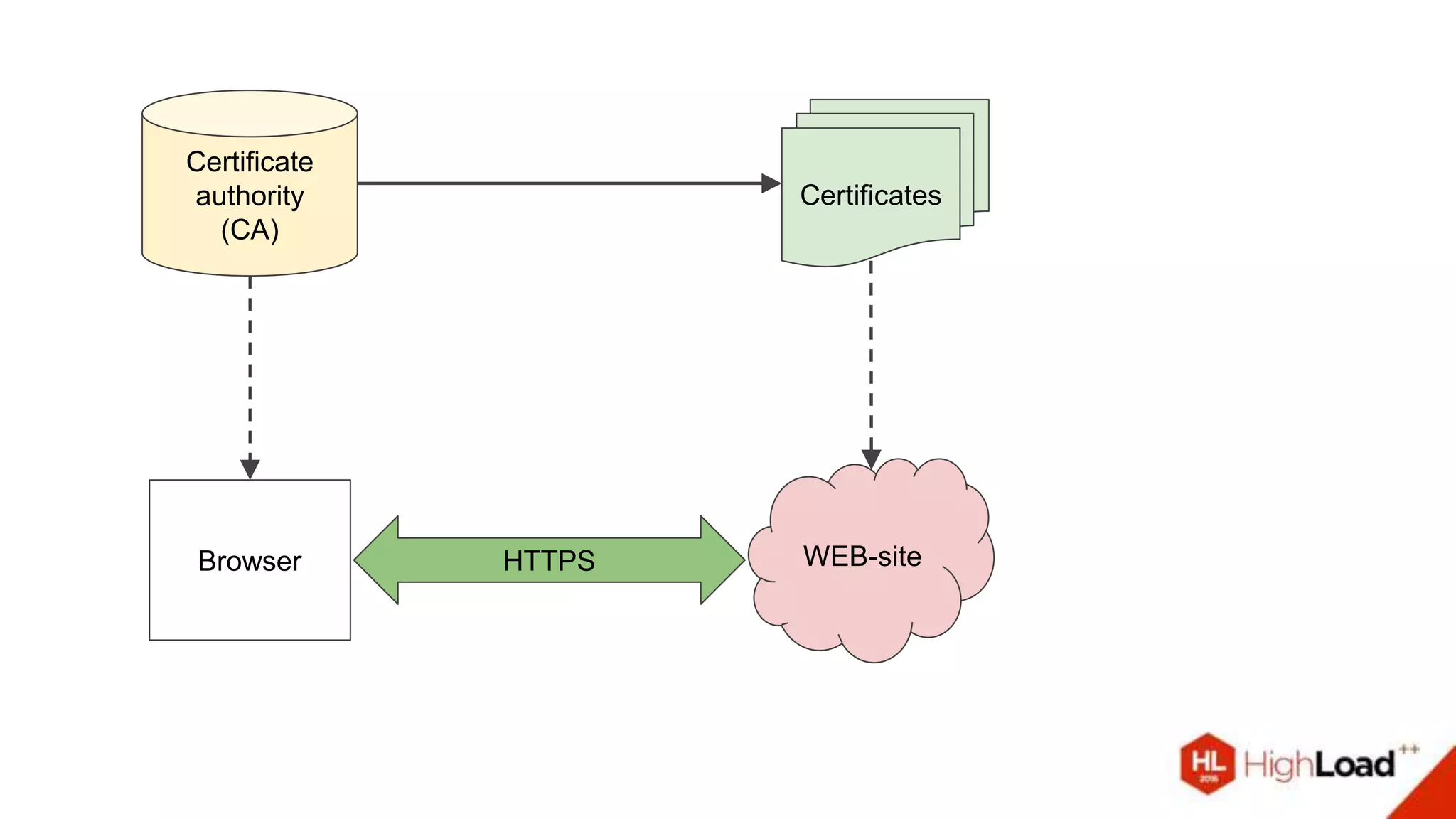

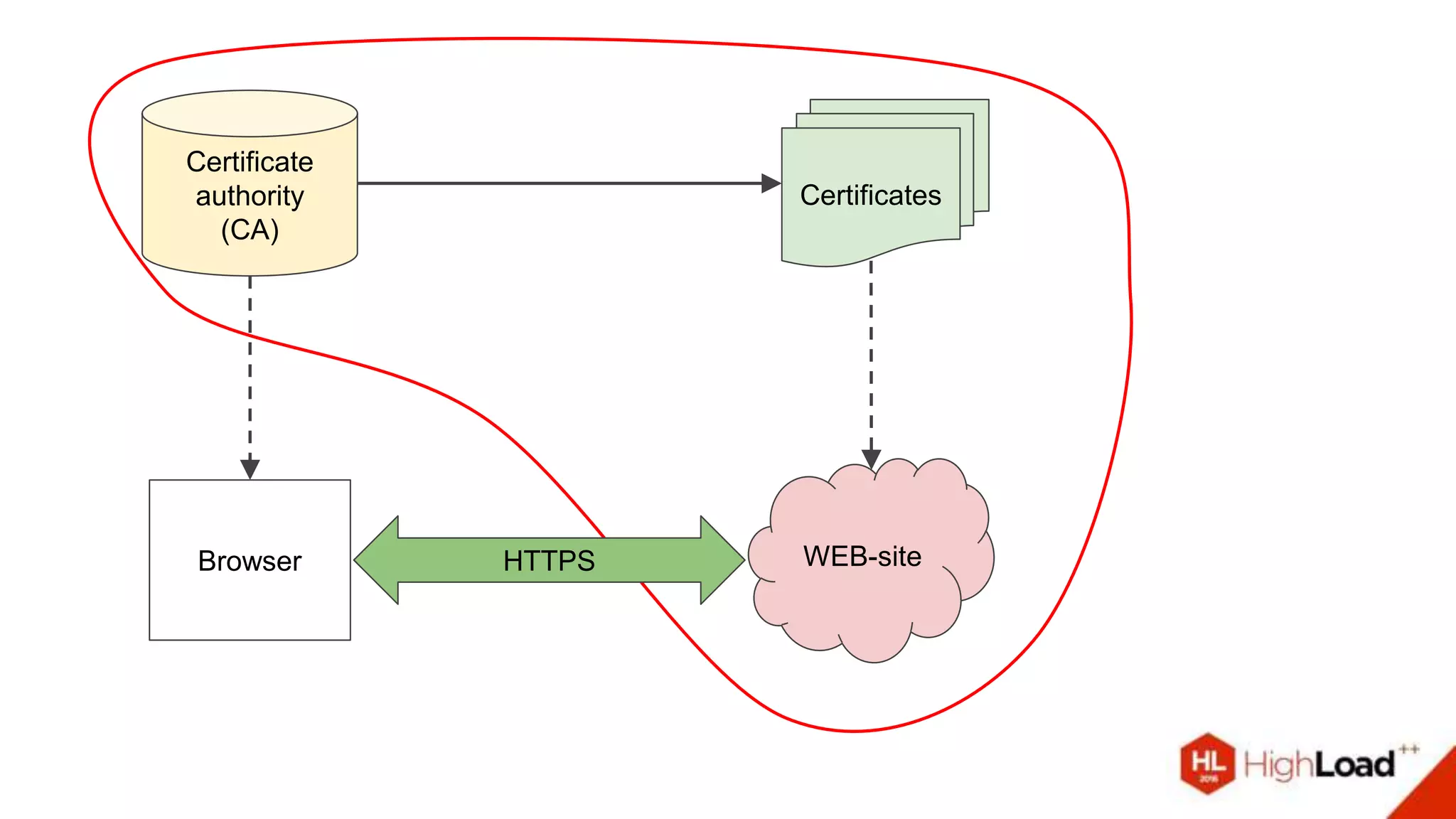

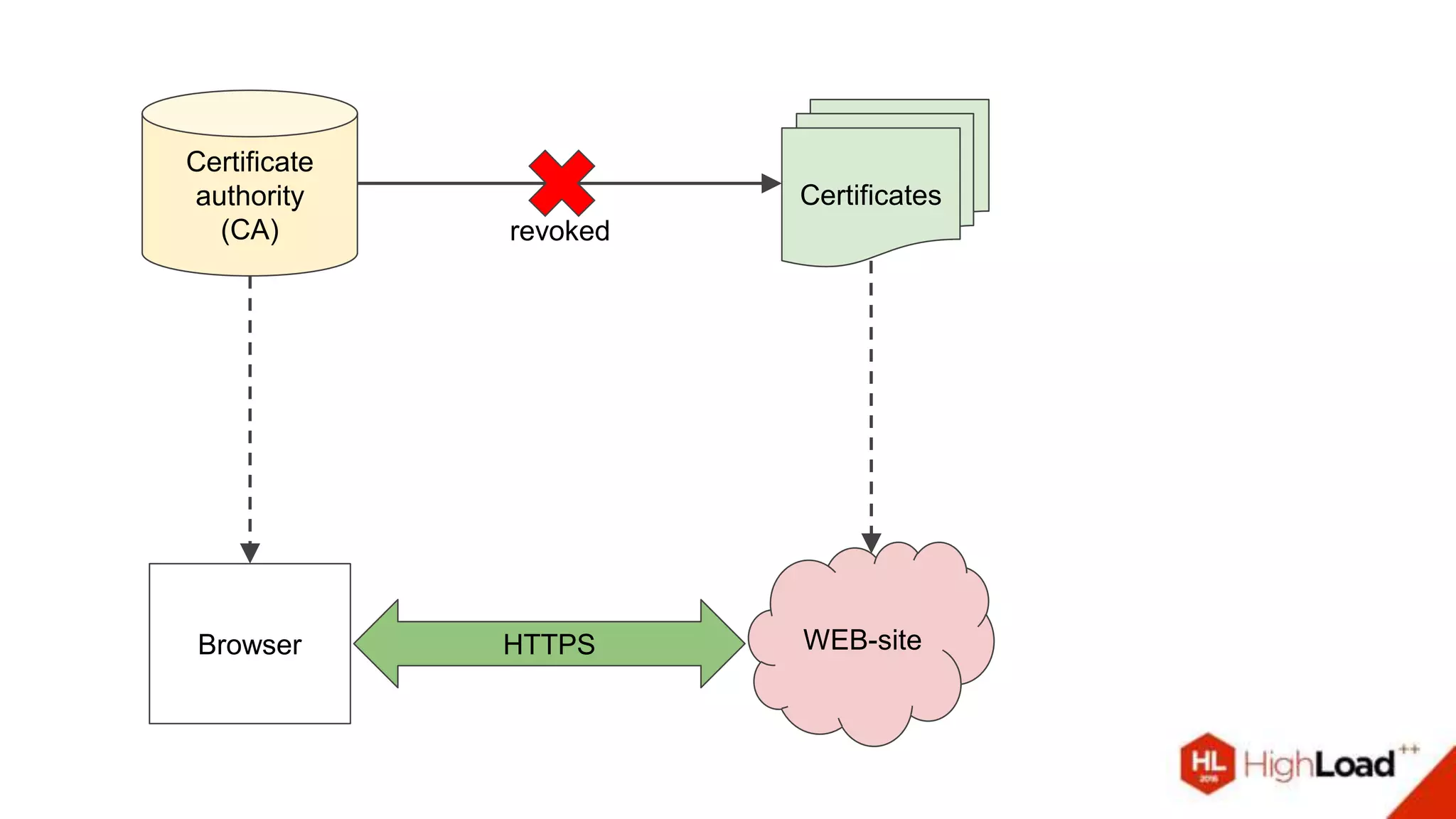

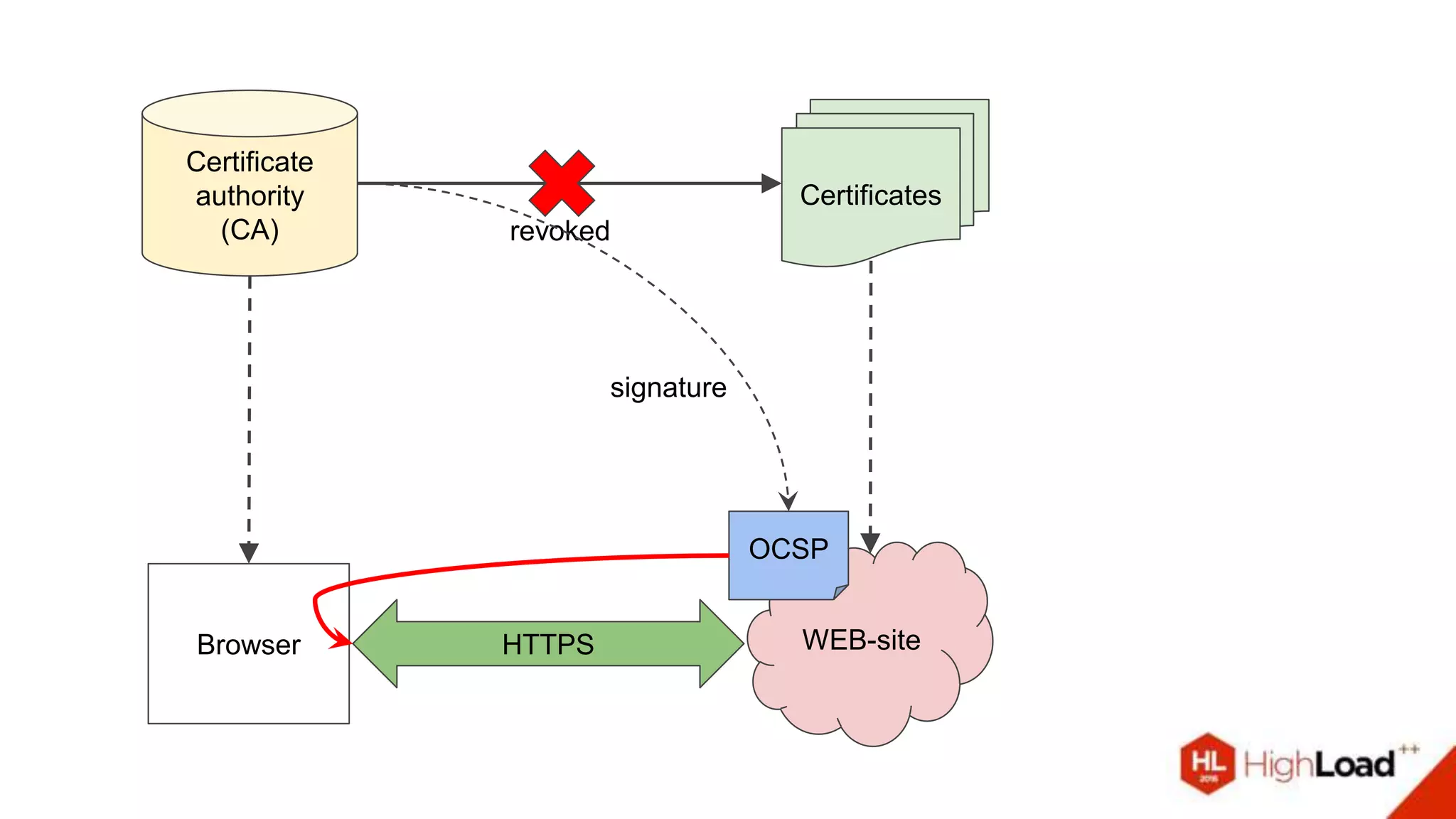

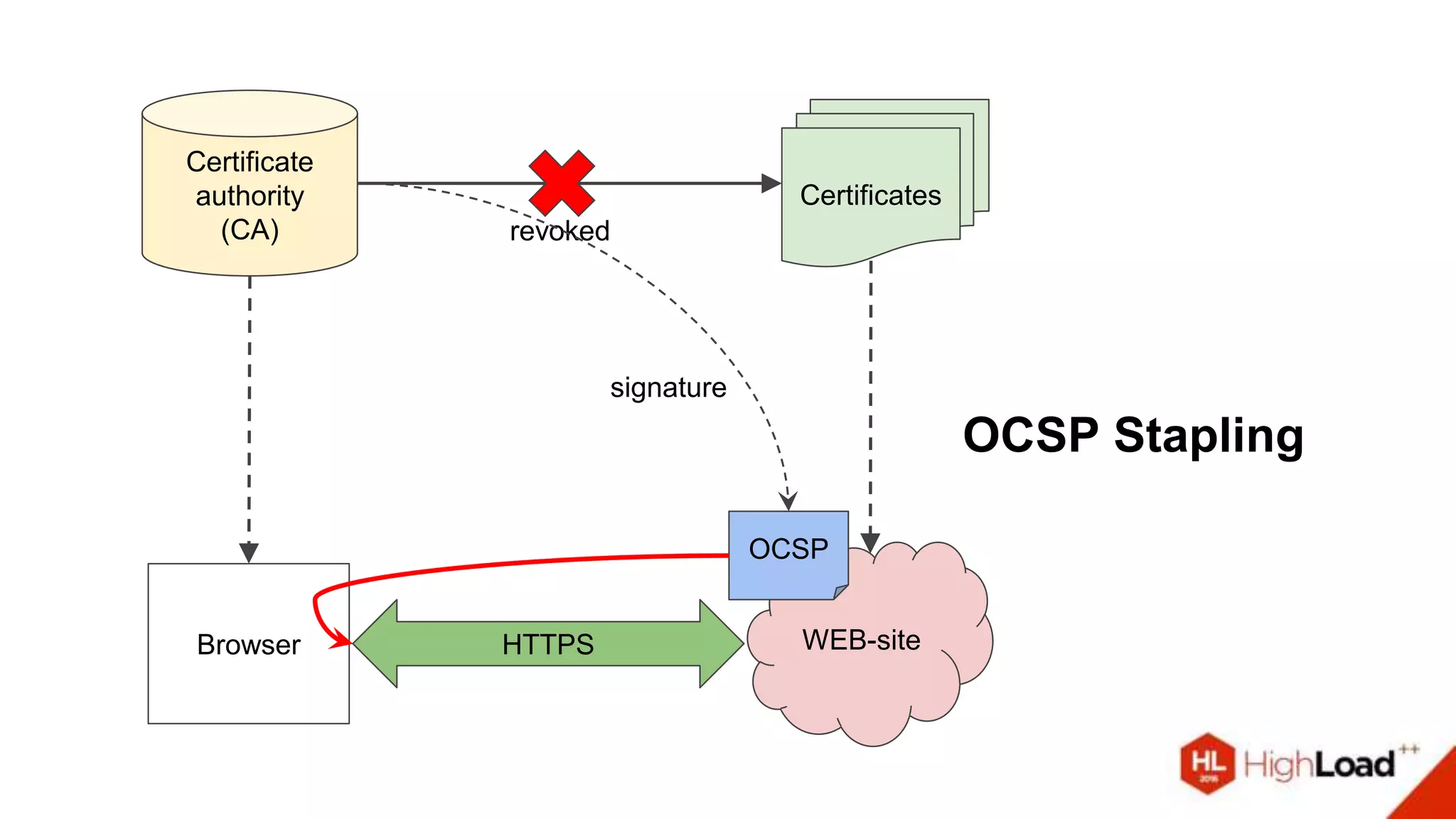

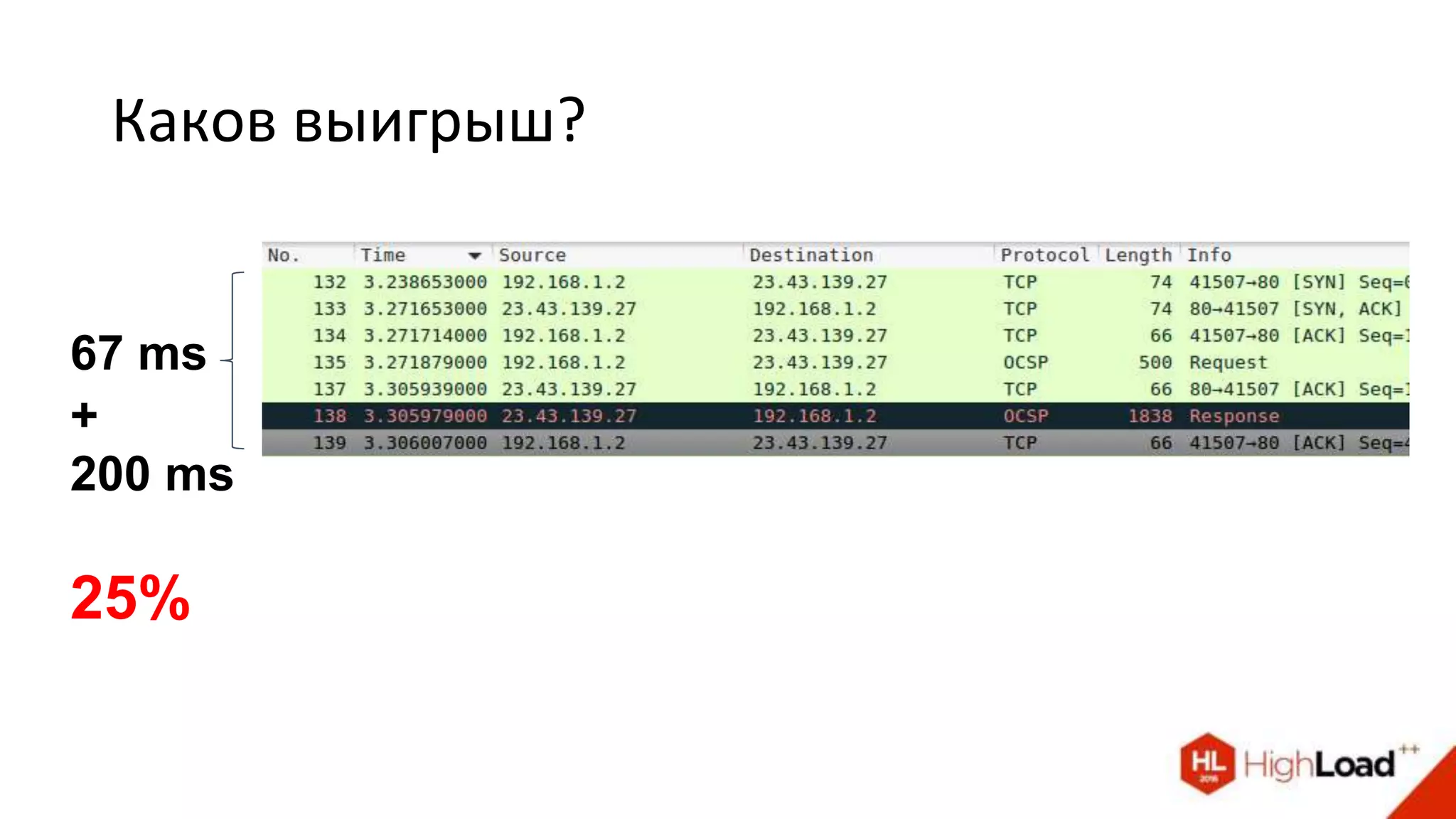

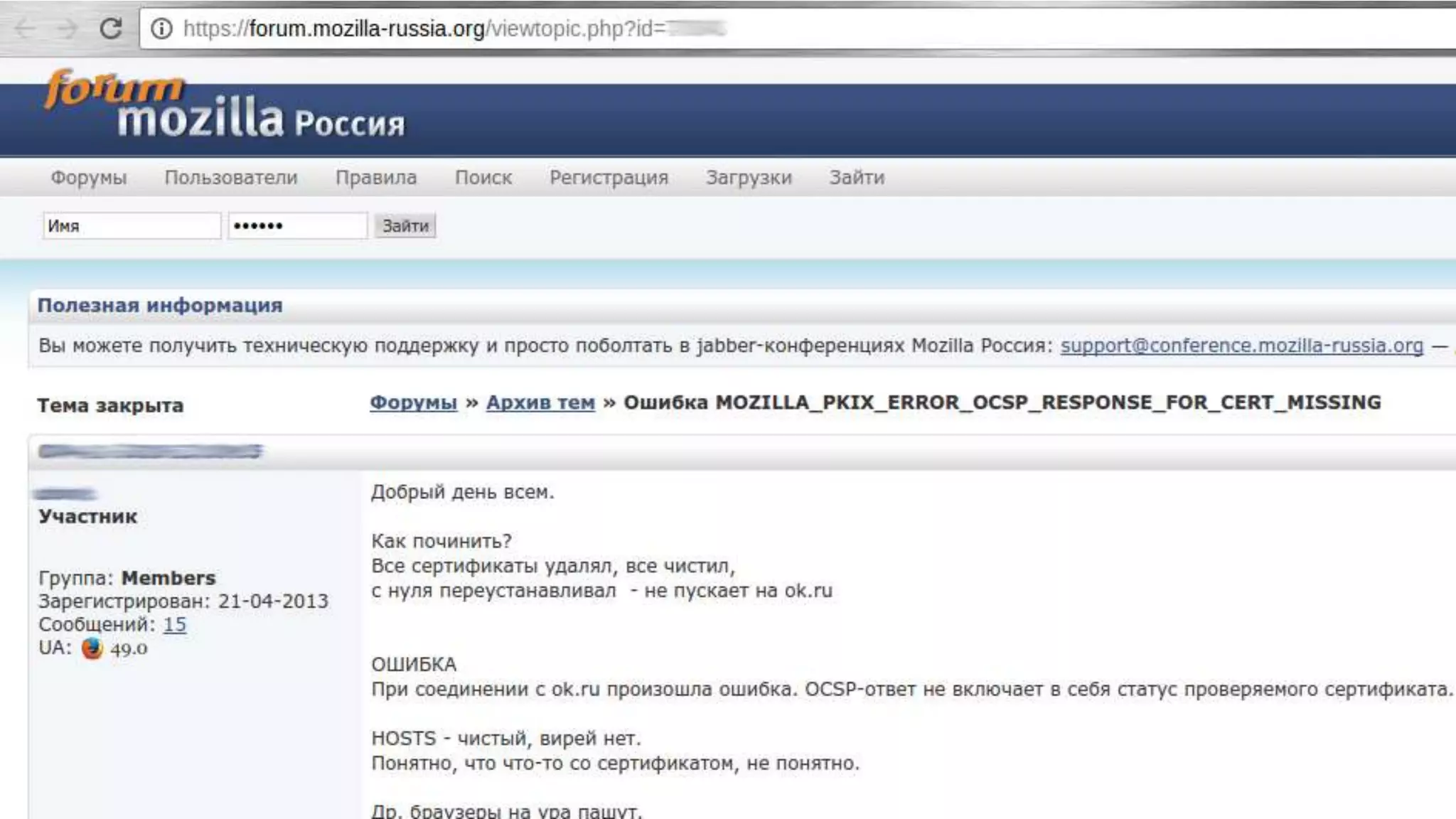

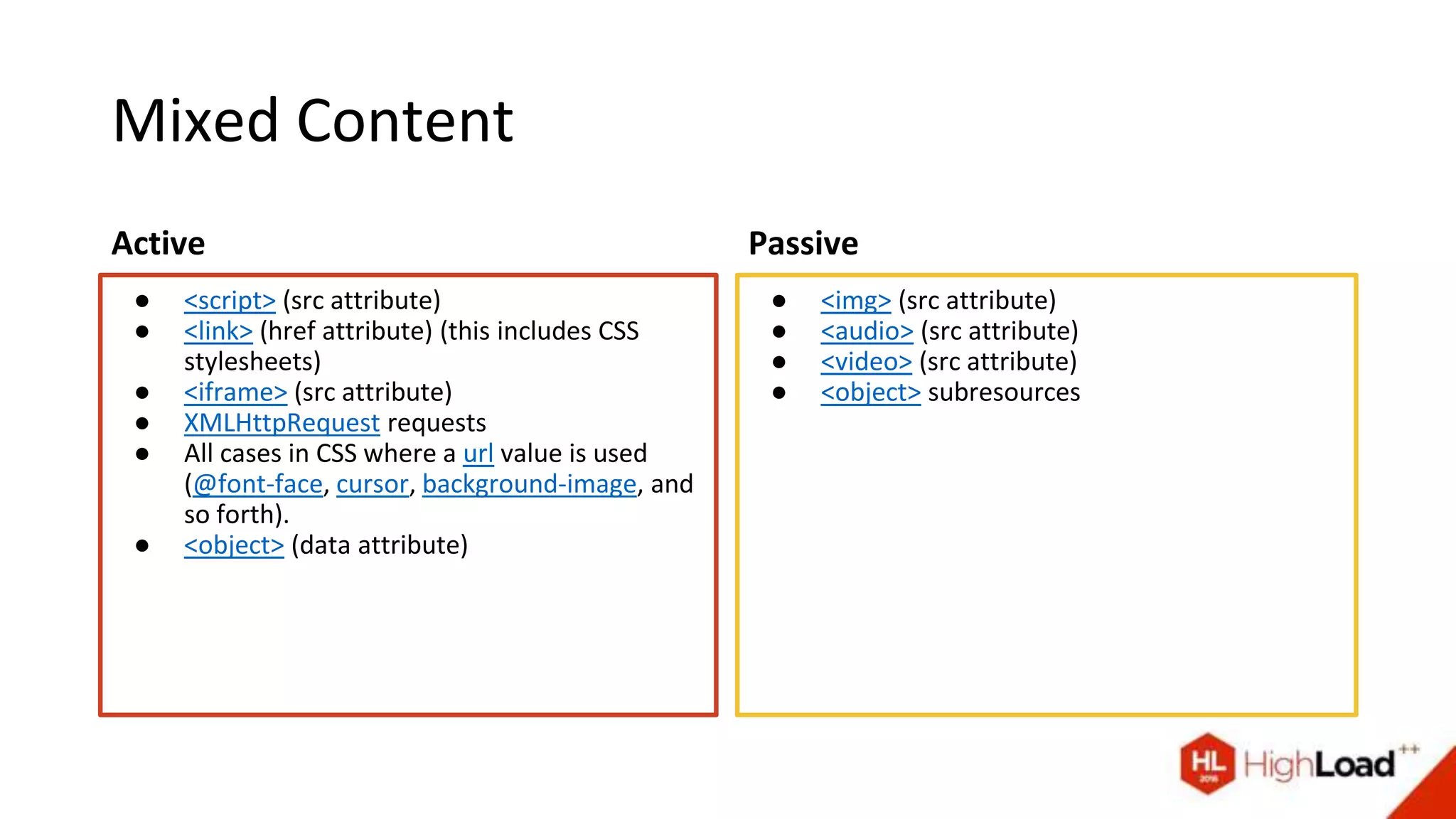

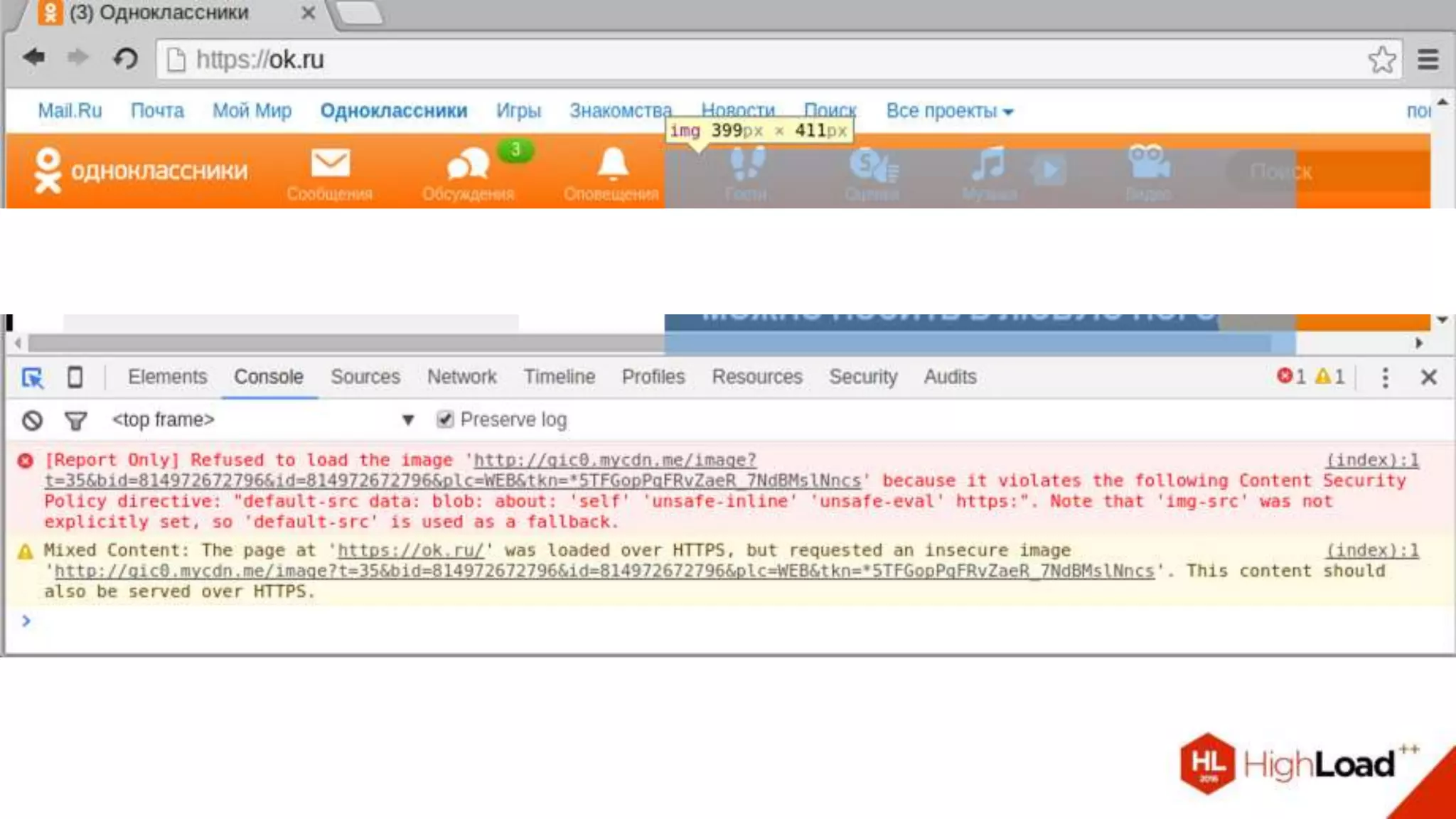

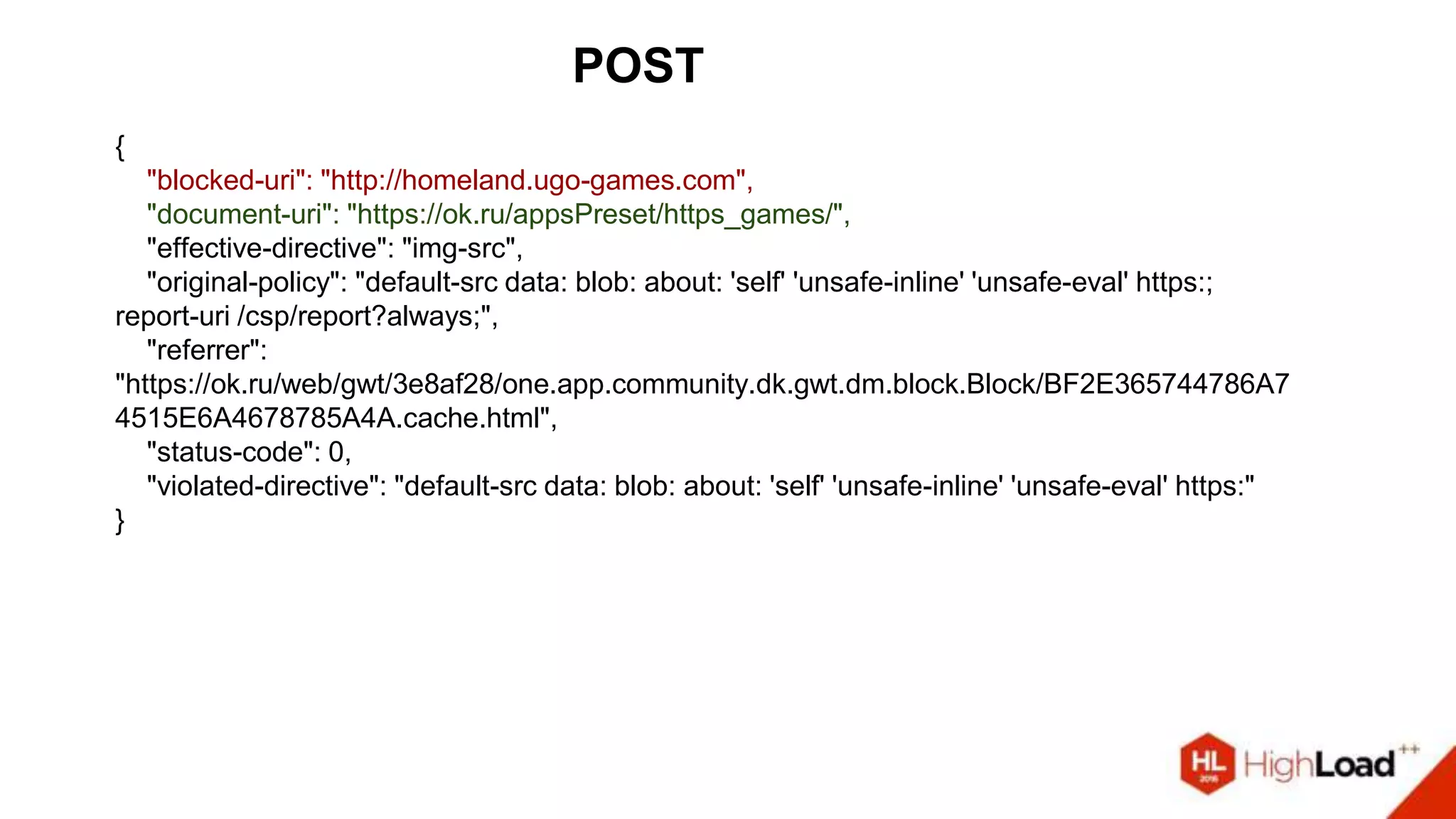

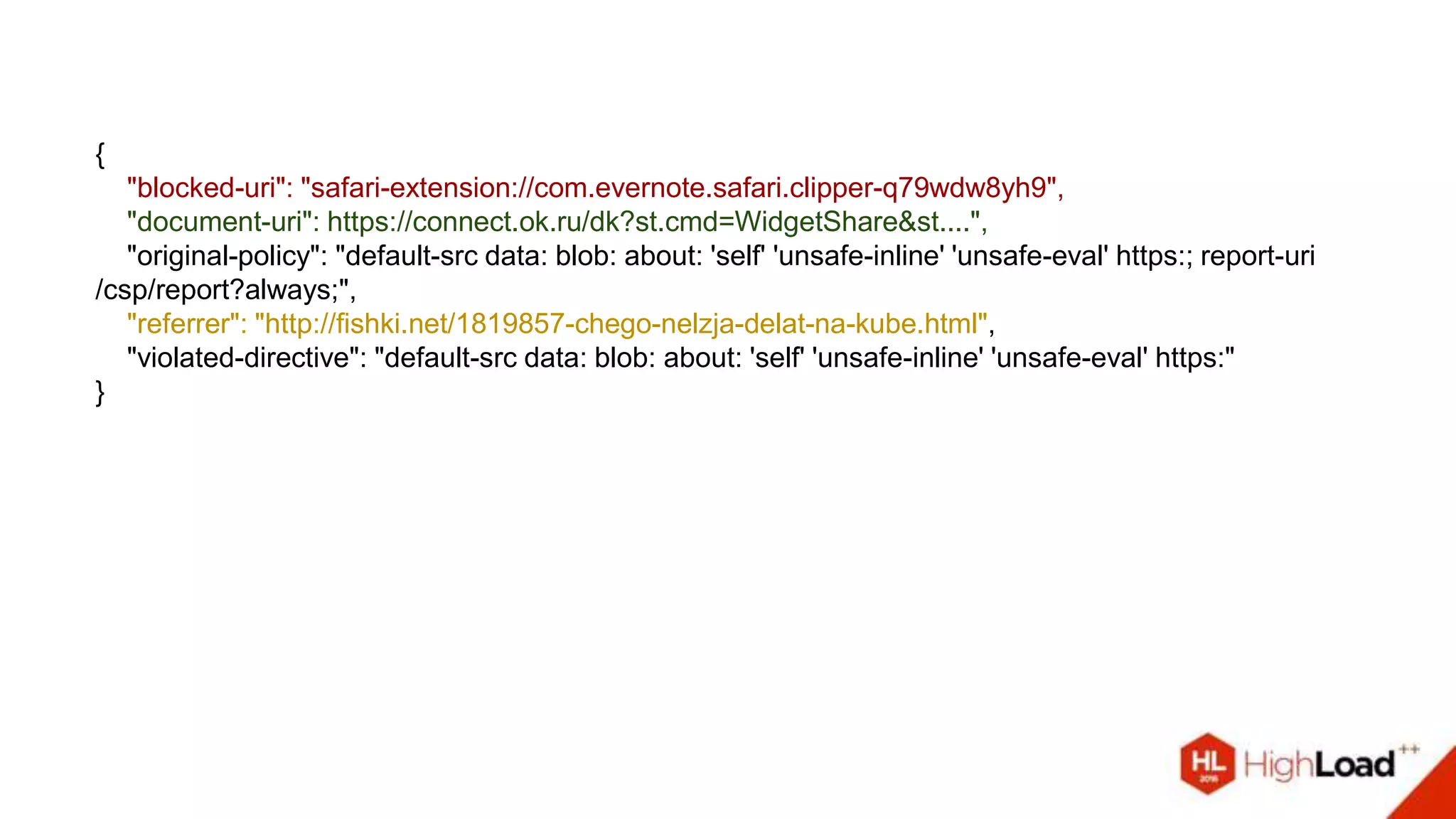

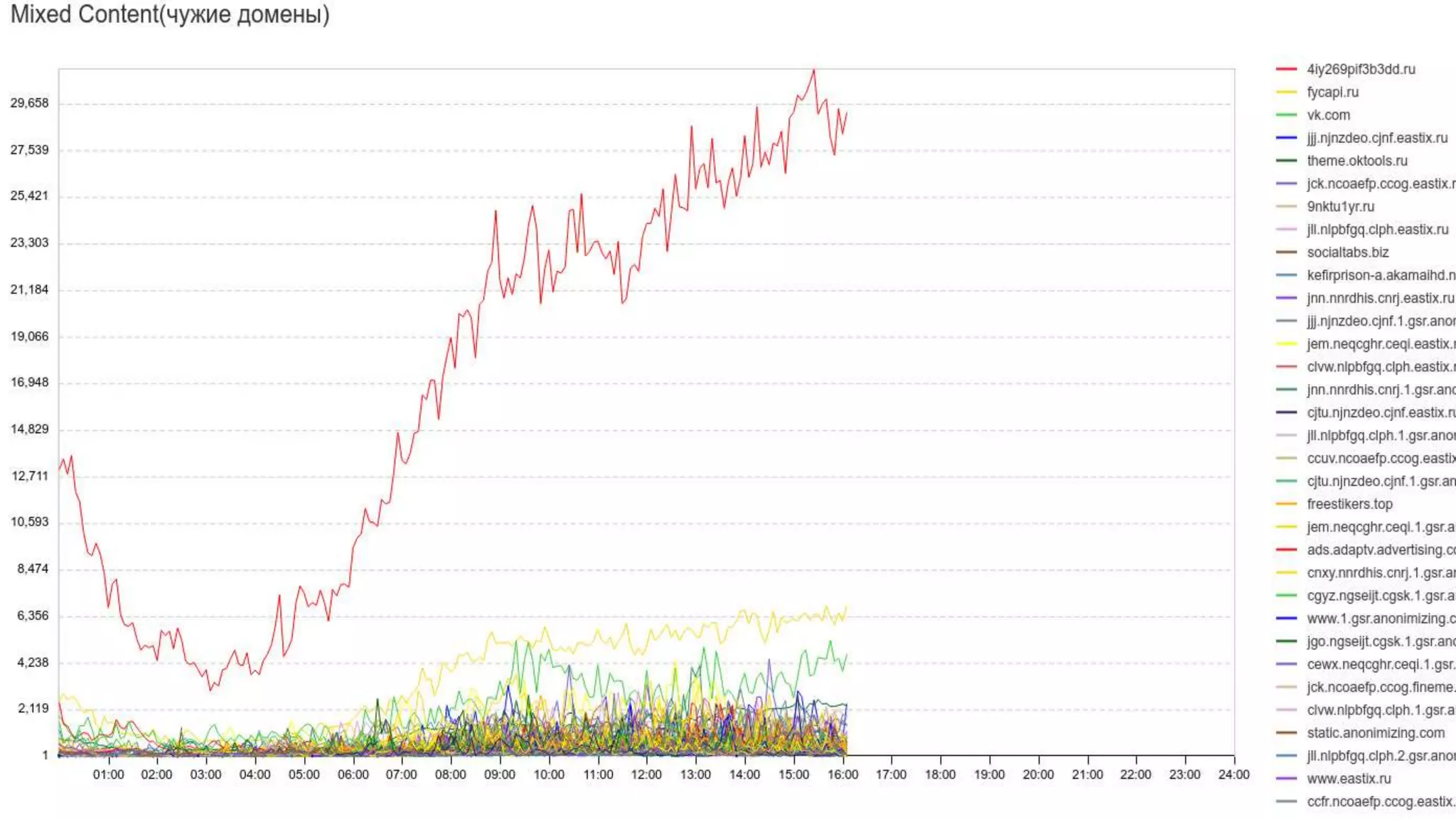

Документ обсуждает детали запуска HTTPS на платформе ok.ru, включая проблемы с производительностью и безопасностью, такие как mixed content и необходимость дополнительных серверов. Рассматриваются также шифрование, сертификаты и важность корректной настройки сервера. В заключение предложены рекомендации по улучшению работы и безопасного управления сертификатами и сессиями.