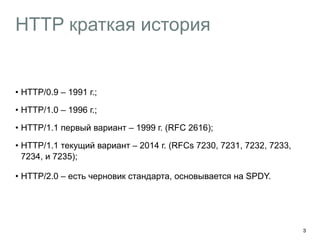

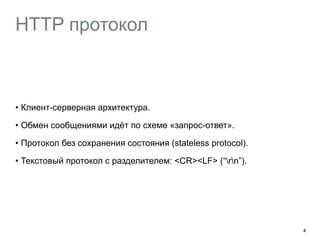

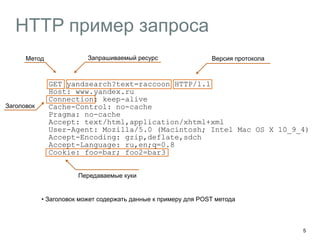

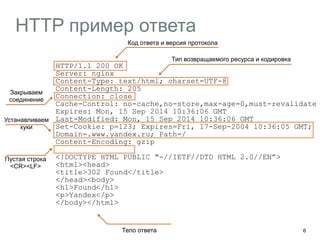

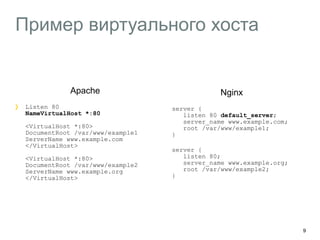

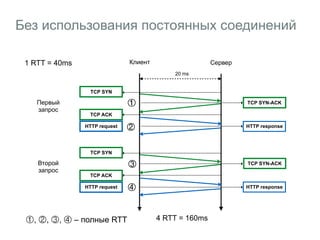

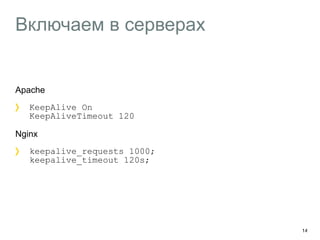

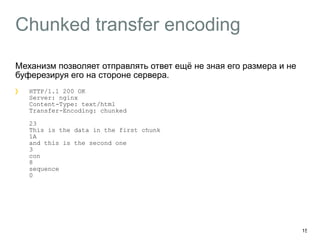

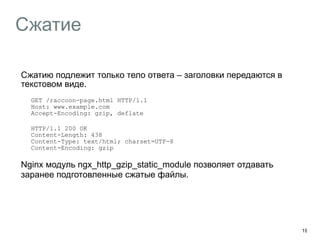

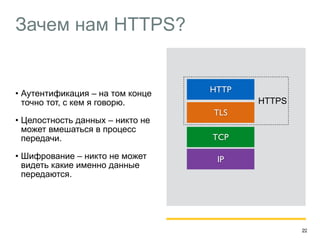

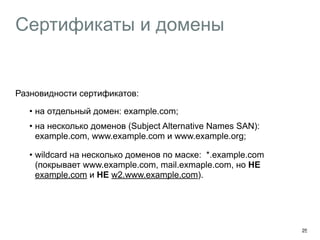

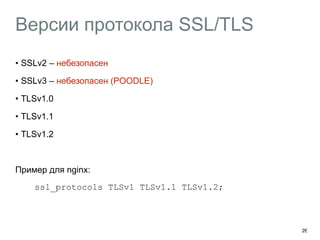

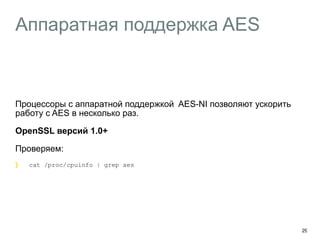

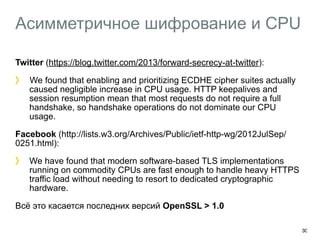

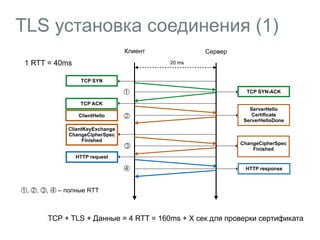

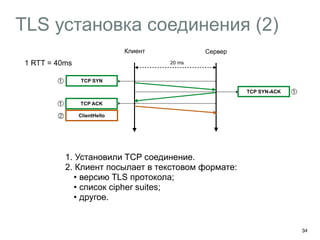

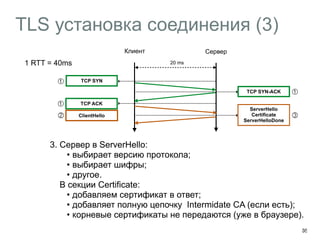

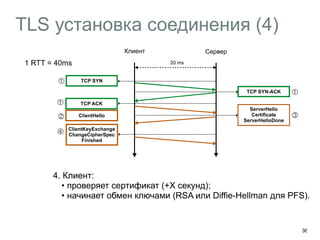

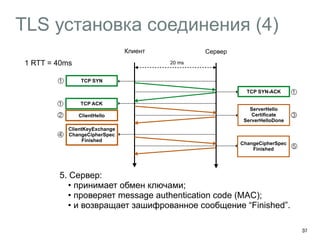

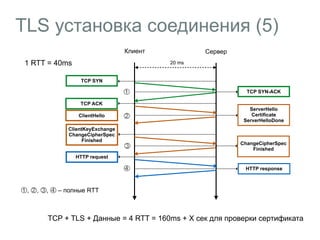

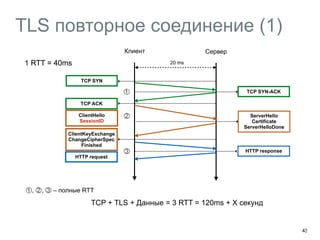

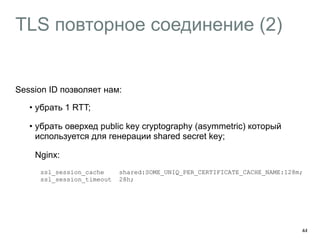

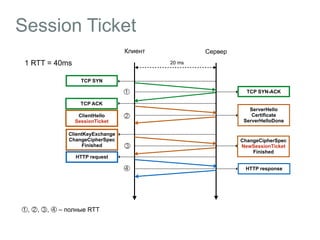

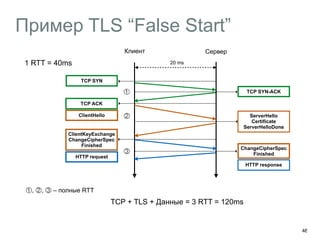

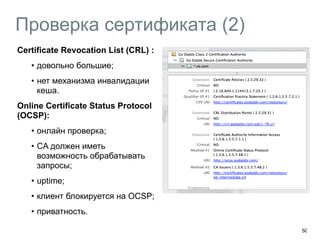

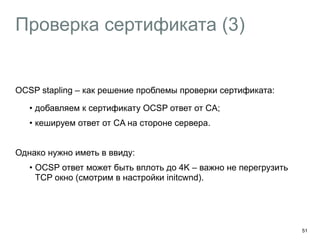

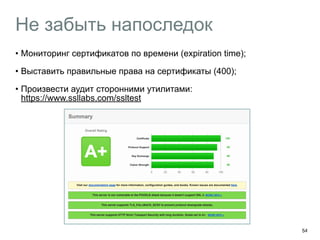

Документ представляет собой подробный обзор протоколов HTTP и HTTPS, включая их историю, структуру запросов и ответов, методы кэширования и сжатия, а также технологии, которые обеспечивают безопасность передачи данных. Рассматриваются также аспекты виртуального хостинга и оптимизации производительности через использование постоянных соединений и сжатия. В конце документа обсуждаются протоколы SSL/TLS, их версии и влияние на безопасность и производительность веб-трафика.