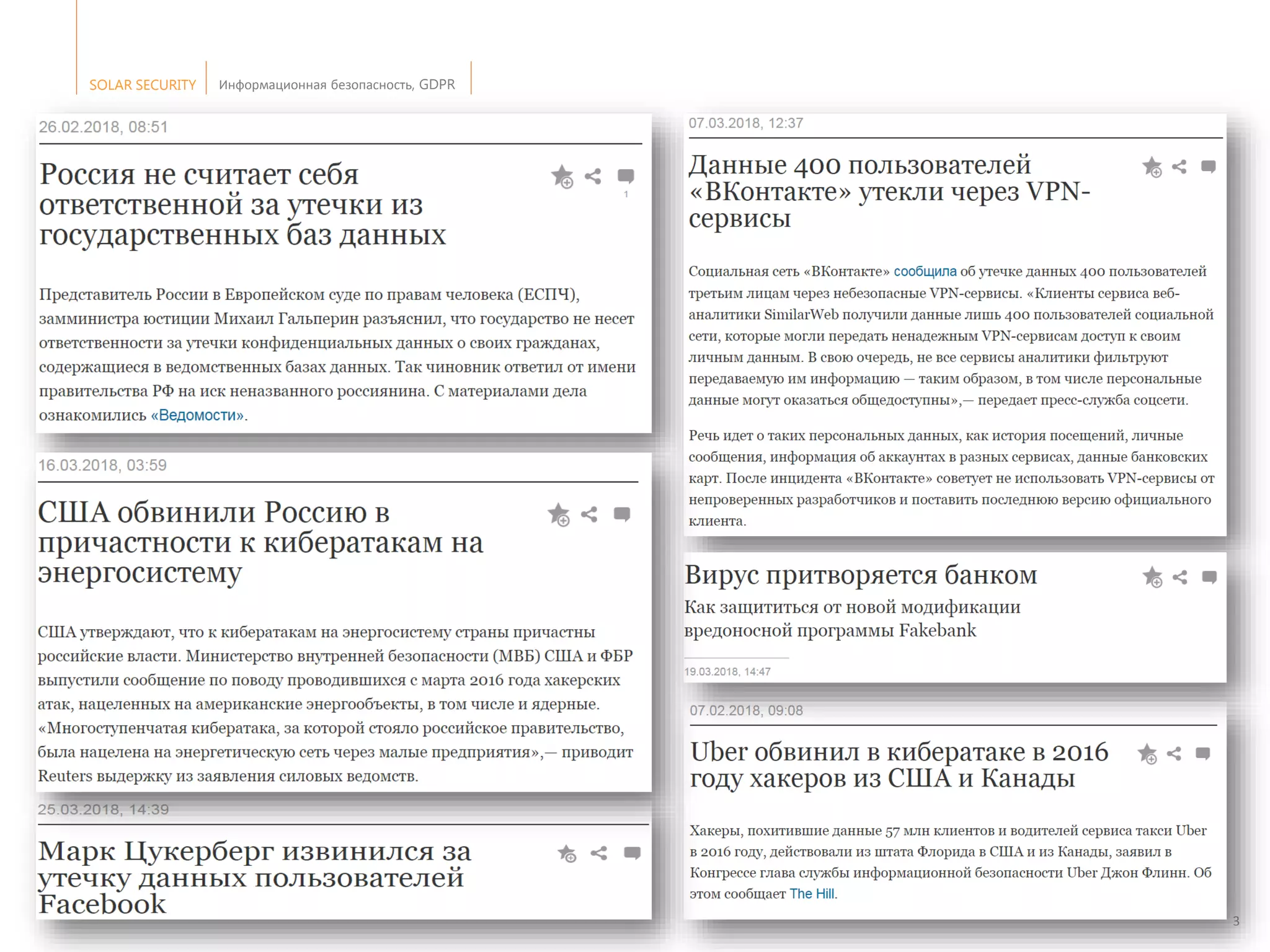

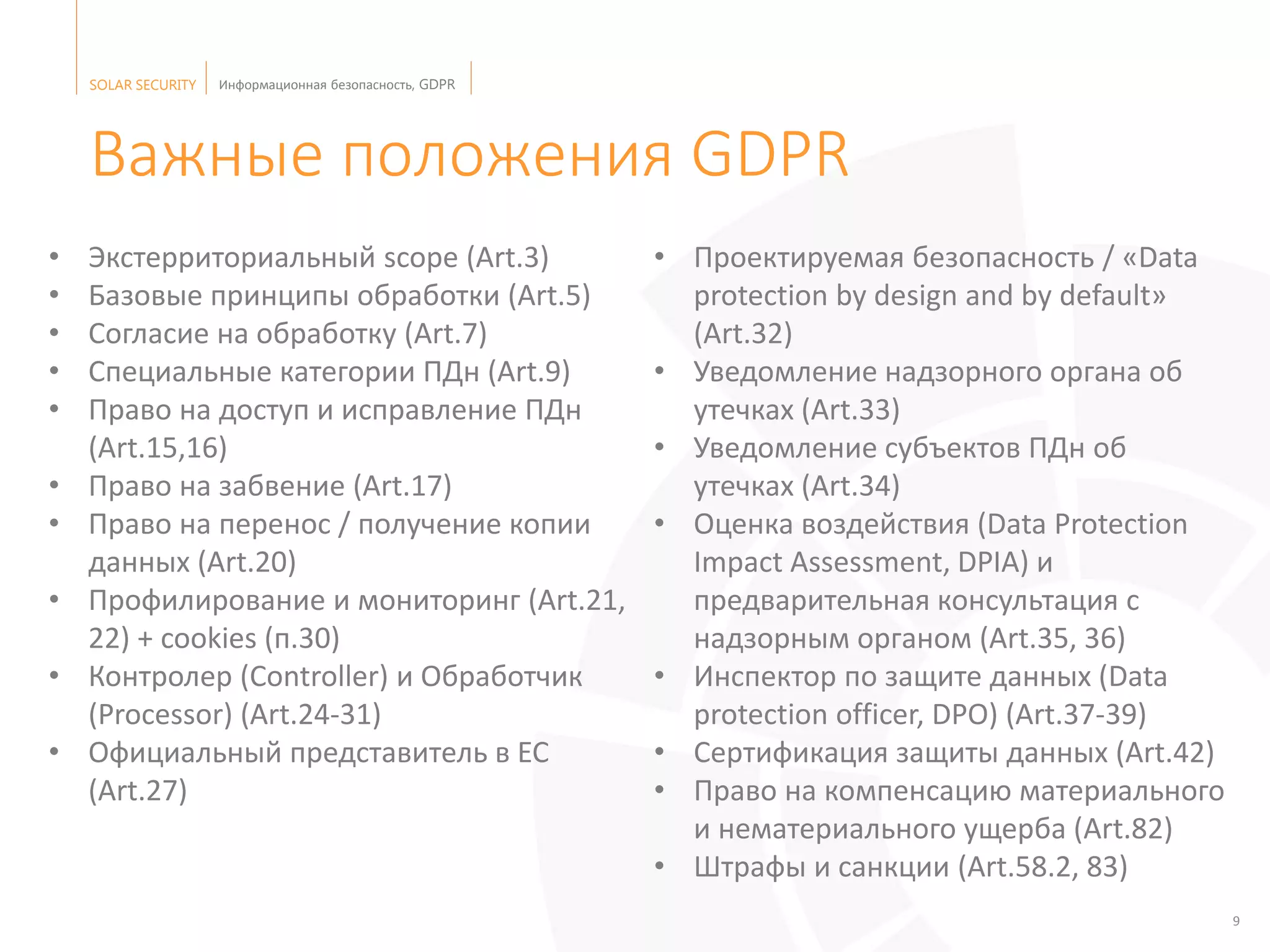

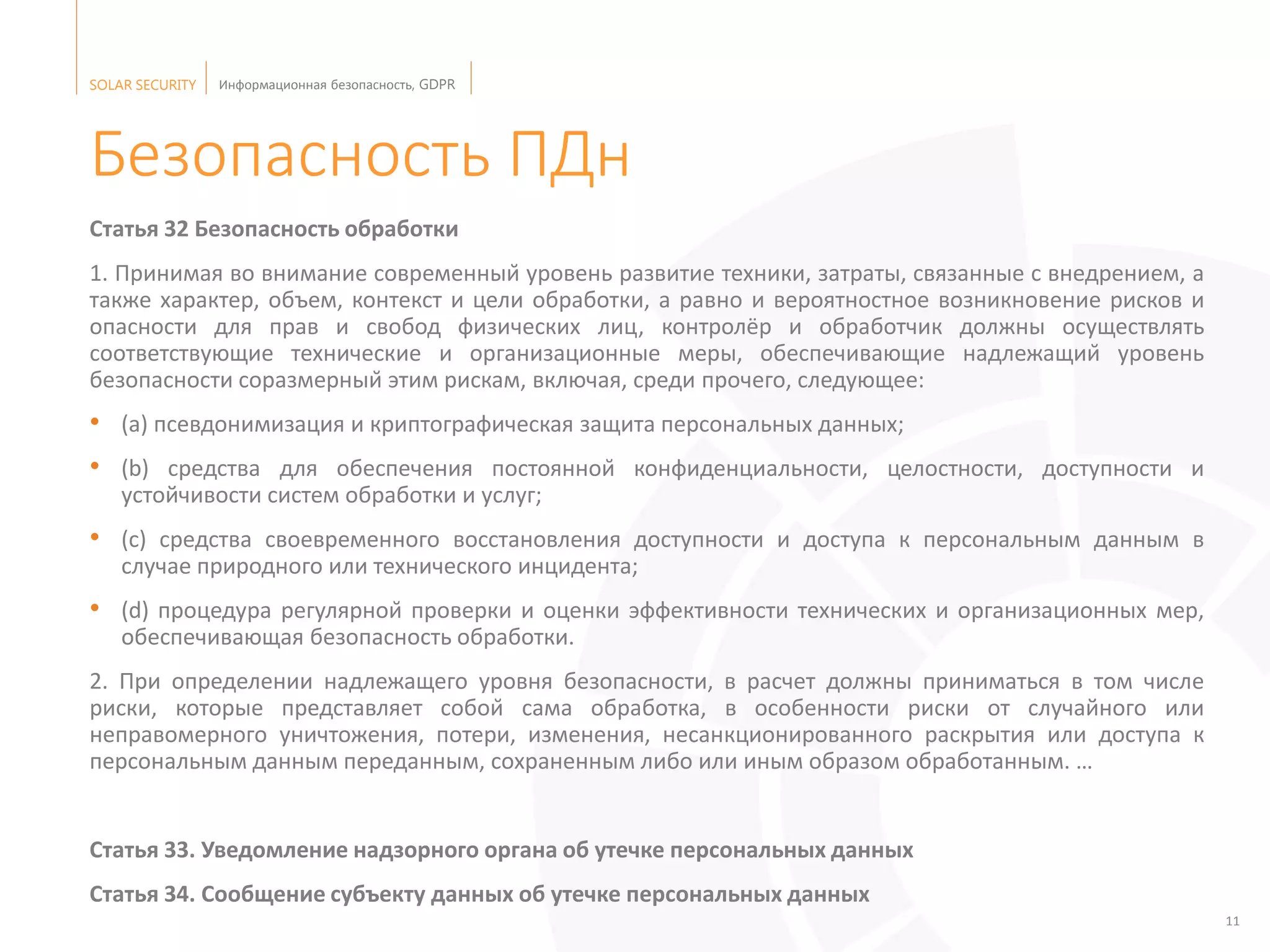

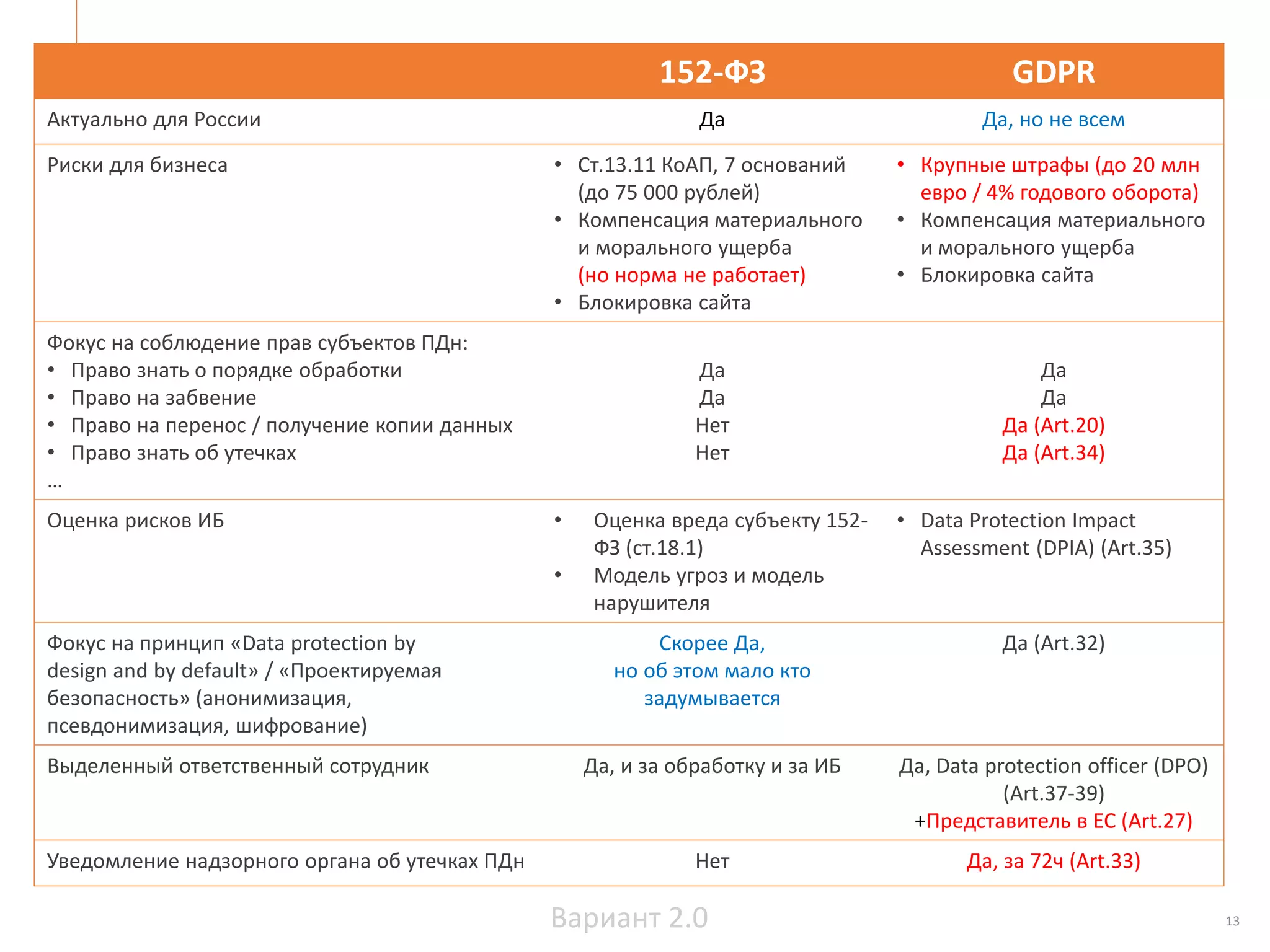

Документ обсуждает угрозы кибербезопасности и влияние нового регламента GDPR на защиту персональных данных. Подробно описываются основные положения GDPR, его цели и потенциальные риски для российских компаний. Также рассматриваются вопросы соблюдения требований GDPR и оценка воздействия на бизнес в контексте новых угроз и технологий.