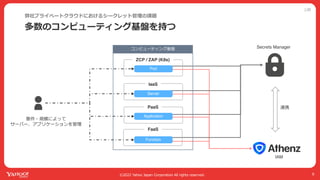

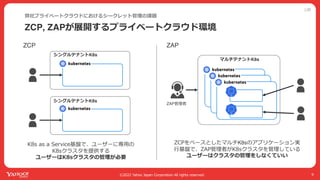

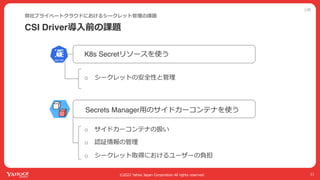

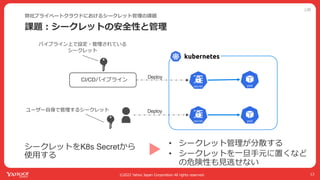

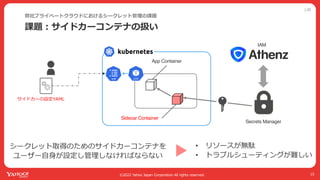

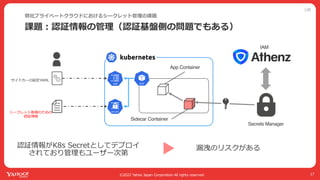

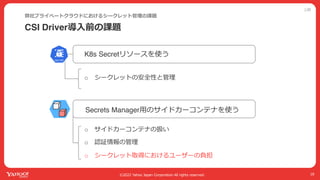

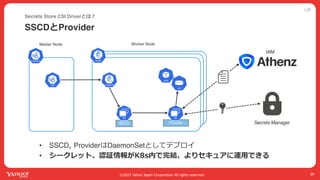

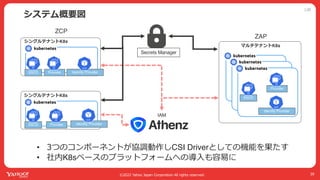

弊社ではシークレットの管理を自社のSecrets Managerによって管理しており、ほとんどの社内プロダクトはこれと連携しています。Secrets Managerと自社Kubernetes基盤との連携は最適とはいえず、Kubernetes上のアプリケーションからシークレットを利用する際の、利便性の悪さや、シークレット取得のための認証情報の管理にリスクがあるなどの問題がありました。

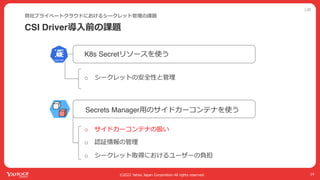

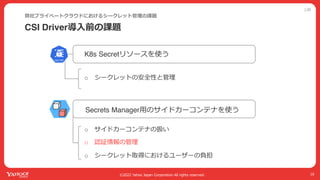

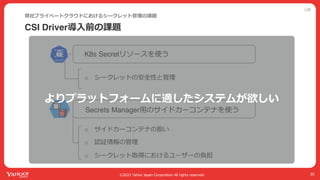

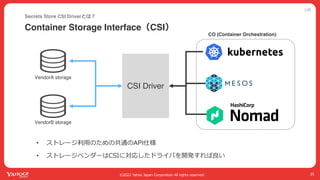

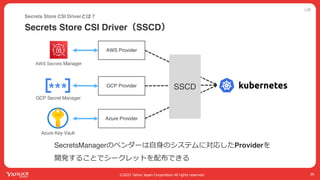

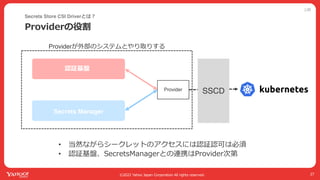

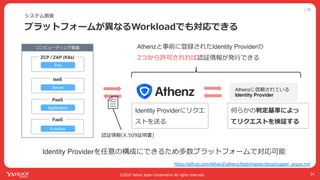

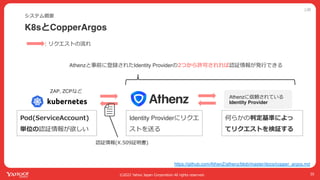

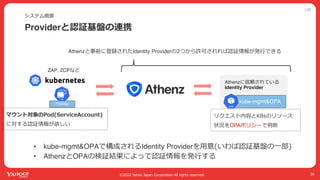

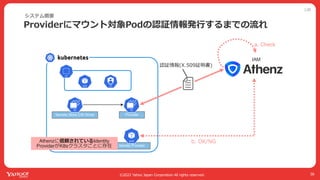

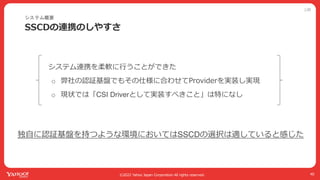

従来の解決策として、External Secrets OperatorやSecrets Store CSI Driverなどがありますが、エコシステムに組み込むにあたってSecrets Store CSI Driverに強みがあり採用しました。そしてKubernetes環境により適した安全なシークレット管理を実現するため、自社のセキュリティ基盤と連携しプラットフォームレベルでシークレットの提供がサポートができるよう設計・実装を行いました。

本セッションではSecrets Store CSI Driverの仕組みや背景、全体的なアーキテクチャ、具体的にどういった取り組みを行ったか、現状での問題点などを共有することでアプリケーションに対して安全にシークレットを配布するための技術を紹介します。