Report

Share

Recommended

5.computer ethics

Dokumen tersebut membahas tentang etika komputer dan perilaku tidak etis dalam penggunaan komputer. Perilaku tidak etis termasuk memodifikasi informasi tanpa izin, menjual data pribadi tanpa kebenaran, dan mencuri hak kekayaan intelektual orang lain. Sedangkan perilaku etis meliputi memperingatkan virus dan meminta izin sebelum berbagi informasi.

Etika dan isu undang undang

Etika komputer membincangkan panduan moral penggunaan komputer seperti privasi, hak milik intelektual dan jenayah komputer. Ia berbeza dengan undang-undang yang mengawal penggunaan komputer. Dokumen ini juga membincangkan cara melindungi privasi dan mengawal kandungan kontroversi.

E-Commerce Chap 8: eTHiCaL, soCiaL, and PoLiTiCaL issUes in e-CoMMeRCe (D3 A ...

E-commerce membawa berbagai masalah etika, sosial dan politik seperti privasi informasi dan hak kekayaan intelektual. Pemerintah berupaya mengatur ruang siber dengan menetapkan regulasi untuk melindungi kepentingan masyarakat.

E-Commerce Chap 8: eTHiCaL, soCiaL, and PoLiTiCaL issUes in e-CoMMeRCe (D3 B ...

Berdasarkan buku Loudon, K. C., & Travel, C. G. (2014). E-Commerce: Business, Technology, Society. New Jersey: Pearson Education.

kali ini kita akan membahas chapter 8: eTHiCaL, soCiaL, and PoLiTiCaL issUes in e-CoMMeRCe (D3 B 2018)

VIdeo Presentation:

https://youtu.be/lo7DggHKdIc

Recommended

5.computer ethics

Dokumen tersebut membahas tentang etika komputer dan perilaku tidak etis dalam penggunaan komputer. Perilaku tidak etis termasuk memodifikasi informasi tanpa izin, menjual data pribadi tanpa kebenaran, dan mencuri hak kekayaan intelektual orang lain. Sedangkan perilaku etis meliputi memperingatkan virus dan meminta izin sebelum berbagi informasi.

Etika dan isu undang undang

Etika komputer membincangkan panduan moral penggunaan komputer seperti privasi, hak milik intelektual dan jenayah komputer. Ia berbeza dengan undang-undang yang mengawal penggunaan komputer. Dokumen ini juga membincangkan cara melindungi privasi dan mengawal kandungan kontroversi.

E-Commerce Chap 8: eTHiCaL, soCiaL, and PoLiTiCaL issUes in e-CoMMeRCe (D3 A ...

E-commerce membawa berbagai masalah etika, sosial dan politik seperti privasi informasi dan hak kekayaan intelektual. Pemerintah berupaya mengatur ruang siber dengan menetapkan regulasi untuk melindungi kepentingan masyarakat.

E-Commerce Chap 8: eTHiCaL, soCiaL, and PoLiTiCaL issUes in e-CoMMeRCe (D3 B ...

Berdasarkan buku Loudon, K. C., & Travel, C. G. (2014). E-Commerce: Business, Technology, Society. New Jersey: Pearson Education.

kali ini kita akan membahas chapter 8: eTHiCaL, soCiaL, and PoLiTiCaL issUes in e-CoMMeRCe (D3 B 2018)

VIdeo Presentation:

https://youtu.be/lo7DggHKdIc

Joshua Mahase Updated By - Wayne

Joshua Mahase seeks an IT support position with experience providing helpdesk support, troubleshooting computer systems and software issues, and installing and configuring new systems at various organizations including a hospital, non-profit, and consulting firms. He has CompTIA A+ and Network+ certifications and graduated from a computer technician training program. His technical skills include networking, Windows and Office software, antivirus programs, and hardware installation and troubleshooting.

Lesson 3 shot types handout

This document discusses cinematography and shot types for an assistant film studies course. It covers the technical aspects of filming including different shot types that can be used. Students in the course will learn about techniques like close-ups, long shots, and point of view shots that filmmakers use to tell visual stories.

my resume

Dan Benson has over 30 years of experience in journalism, including serving as an engagement/planning editor at Gannett Wisconsin Media since 2015 where he oversees editorial content across multiple publications. Prior to this role, he worked as a news editor for Sheboygan Press from 2012 to 2015. Benson has received numerous awards for his work in investigative reporting, beat reporting, and spot news coverage from organizations such as the Wisconsin Newspaper Association and Gannett Newspapers. He holds a B.S. in Agricultural Journalism from Iowa State University.

Cheerios production daily production schedule

The daily production schedule for Cheerios on Monday 17th September included filming scenes at locations in Bolton from 11am to 3pm. They planned to film a swings scene and lake scenes for Scene 3 shots 1-21 and shot 21 in the morning, take a lunch break at 1pm, and continue filming until finishing for the day and returning to college at 3pm. They also needed to ensure scripts, storyboards, and equipment were prepared before leaving that morning.

Resume - Help Desk Technician

The document provides a summary of Pierce Thompson's experience and qualifications for a help desk technician position. It outlines his experience over 3 years working in the technology department of a 4-year college, over 1 year working in the technology department of a community college, and over 6 months as a technician for a construction company. It then lists his technical skills including proficiency with Microsoft Office and familiarity with various operating systems, software, hardware, and troubleshooting systems. The document concludes with a synopsis of his achievements and work history in technology support roles for various educational and corporate organizations.

Conclusiones del plagio

Este documento discute el plagio en internet. Define plagio como presentar el trabajo de otra persona como propio sin dar crédito. Explica que el plagio es más común en internet debido a la gran cantidad de información disponible. También identifica varios tipos de plagio e insta a las universidades a implementar sanciones contra el plagio. Finalmente, ofrece recomendaciones para profesores como revisar trabajos con anticipación y fomentar la investigación original para prevenir el plagio.

5.computer ethics

Dokumen tersebut membahas tentang etika komputer dan perilaku tidak etis dalam penggunaan komputer. Perilaku tidak etis termasuk memodifikasi informasi tanpa izin, menjual data pribadi tanpa kebenaran, dan mencuri hak kekayaan intelektual orang lain. Sedangkan perilaku etis meliputi meminta izin sebelum berbagi informasi dan memperingatkan virus komputer.

4. computer ethics and legal issues

1) Etika komputer merupakan sistem nilai moral yang digunakan sebagai panduan pengguna komputer, manakala undang-undang komputer adalah peraturan yang mengawal penggunaan teknologi maklumat.

2) Kedua-dua etika dan undang-undang diperlukan untuk menghormati pemilikan hakcipta, privasi dan harta orang lain dalam penggunaan teknologi.

3) Walaupun berbeza dari segi definisi, etika

Materi Etika dan Hukum dalam penggunaan SI .ppt

materi terkait etika dalam penggunaan sistem informasi

Etika penggunaan internet

Dokumen tersebut membincangkan etika penggunaan komputer dan internet. Ia menyentuh prinsip seperti menghormati privasi dan hak milik orang lain, menggunakan sumber secara bertanggungjawab, serta mengelak daripada menyebarkan maklumat palsu atau bahan-bahan lucah. Dokumen itu juga memberikan panduan penggunaan internet secara bertanggungjawab.

Etika Pemanfaatan Teknologi Informasi.pdf

Dokumen tersebut membahas tentang etika dalam penggunaan teknologi informasi. Secara singkat, dokumen menjelaskan pentingnya etika untuk meminimalisir dampak negatif dari teknologi, berbagai aturan penggunaan TIK di Indonesia, ancaman terhadap sistem informasi seperti pemalsuan data, dan kesimpulan bahwa penggunaan teknologi secara bijak merupakan tanggung jawab pengguna.

Bmm 3105 PENGAJARAN & PEMBELAJARAN BAHASA MELAYU BERBANTUKAN KOMPUTER

Dokumen tersebut memberikan panduan dan etika penggunaan internet dalam proses pengajaran dan pembelajaran bahasa Melayu berbantukan komputer. Ia menjelaskan prinsip-prinsip etika seperti privasi, hak akses, dan hak cipta serta masalah moral seperti hacking dan penyebaran virus dalam penggunaan internet.

Sim 11, rhosida desarti, prof. dr. hapzi ali, cma, lmplikasi etis ti, univers...

Coba saudara amati rekan kerja di lingkungan kerja saudara adakah yang menjadi perhatian dan fenomena sosial berkaitan dengan isu pelanggaran moral, etika dan hukum dalam implementasi Sistem Informasi dan pemanfaatan Internet.

Bmm 3105 PENGENALAN KOMPUTER

Teknologi maklumat dan komunikasi membolehkan pertukaran maklumat dengan cepat melalui internet dan e-mel. Ini meningkatkan penggunaan saluran ini dalam sektor awam. Bagaimanapun, pengurusan yang tidak terkawal boleh menjejaskan keselamatan maklumat, jadi perlindungan keselamatan perlu diwujudkan untuk menjamin kesahihan dan kebolehcapaian maklumat.

Etika pada teknologi sistem informasi yang harus dilakukan oleh pengguna, pen...

Tugas Ilmu Sosial Dasar

More Related Content

Viewers also liked

Joshua Mahase Updated By - Wayne

Joshua Mahase seeks an IT support position with experience providing helpdesk support, troubleshooting computer systems and software issues, and installing and configuring new systems at various organizations including a hospital, non-profit, and consulting firms. He has CompTIA A+ and Network+ certifications and graduated from a computer technician training program. His technical skills include networking, Windows and Office software, antivirus programs, and hardware installation and troubleshooting.

Lesson 3 shot types handout

This document discusses cinematography and shot types for an assistant film studies course. It covers the technical aspects of filming including different shot types that can be used. Students in the course will learn about techniques like close-ups, long shots, and point of view shots that filmmakers use to tell visual stories.

my resume

Dan Benson has over 30 years of experience in journalism, including serving as an engagement/planning editor at Gannett Wisconsin Media since 2015 where he oversees editorial content across multiple publications. Prior to this role, he worked as a news editor for Sheboygan Press from 2012 to 2015. Benson has received numerous awards for his work in investigative reporting, beat reporting, and spot news coverage from organizations such as the Wisconsin Newspaper Association and Gannett Newspapers. He holds a B.S. in Agricultural Journalism from Iowa State University.

Cheerios production daily production schedule

The daily production schedule for Cheerios on Monday 17th September included filming scenes at locations in Bolton from 11am to 3pm. They planned to film a swings scene and lake scenes for Scene 3 shots 1-21 and shot 21 in the morning, take a lunch break at 1pm, and continue filming until finishing for the day and returning to college at 3pm. They also needed to ensure scripts, storyboards, and equipment were prepared before leaving that morning.

Resume - Help Desk Technician

The document provides a summary of Pierce Thompson's experience and qualifications for a help desk technician position. It outlines his experience over 3 years working in the technology department of a 4-year college, over 1 year working in the technology department of a community college, and over 6 months as a technician for a construction company. It then lists his technical skills including proficiency with Microsoft Office and familiarity with various operating systems, software, hardware, and troubleshooting systems. The document concludes with a synopsis of his achievements and work history in technology support roles for various educational and corporate organizations.

Conclusiones del plagio

Este documento discute el plagio en internet. Define plagio como presentar el trabajo de otra persona como propio sin dar crédito. Explica que el plagio es más común en internet debido a la gran cantidad de información disponible. También identifica varios tipos de plagio e insta a las universidades a implementar sanciones contra el plagio. Finalmente, ofrece recomendaciones para profesores como revisar trabajos con anticipación y fomentar la investigación original para prevenir el plagio.

Viewers also liked (7)

Similar to Computer ethics

5.computer ethics

Dokumen tersebut membahas tentang etika komputer dan perilaku tidak etis dalam penggunaan komputer. Perilaku tidak etis termasuk memodifikasi informasi tanpa izin, menjual data pribadi tanpa kebenaran, dan mencuri hak kekayaan intelektual orang lain. Sedangkan perilaku etis meliputi meminta izin sebelum berbagi informasi dan memperingatkan virus komputer.

4. computer ethics and legal issues

1) Etika komputer merupakan sistem nilai moral yang digunakan sebagai panduan pengguna komputer, manakala undang-undang komputer adalah peraturan yang mengawal penggunaan teknologi maklumat.

2) Kedua-dua etika dan undang-undang diperlukan untuk menghormati pemilikan hakcipta, privasi dan harta orang lain dalam penggunaan teknologi.

3) Walaupun berbeza dari segi definisi, etika

Materi Etika dan Hukum dalam penggunaan SI .ppt

materi terkait etika dalam penggunaan sistem informasi

Etika penggunaan internet

Dokumen tersebut membincangkan etika penggunaan komputer dan internet. Ia menyentuh prinsip seperti menghormati privasi dan hak milik orang lain, menggunakan sumber secara bertanggungjawab, serta mengelak daripada menyebarkan maklumat palsu atau bahan-bahan lucah. Dokumen itu juga memberikan panduan penggunaan internet secara bertanggungjawab.

Etika Pemanfaatan Teknologi Informasi.pdf

Dokumen tersebut membahas tentang etika dalam penggunaan teknologi informasi. Secara singkat, dokumen menjelaskan pentingnya etika untuk meminimalisir dampak negatif dari teknologi, berbagai aturan penggunaan TIK di Indonesia, ancaman terhadap sistem informasi seperti pemalsuan data, dan kesimpulan bahwa penggunaan teknologi secara bijak merupakan tanggung jawab pengguna.

Bmm 3105 PENGAJARAN & PEMBELAJARAN BAHASA MELAYU BERBANTUKAN KOMPUTER

Dokumen tersebut memberikan panduan dan etika penggunaan internet dalam proses pengajaran dan pembelajaran bahasa Melayu berbantukan komputer. Ia menjelaskan prinsip-prinsip etika seperti privasi, hak akses, dan hak cipta serta masalah moral seperti hacking dan penyebaran virus dalam penggunaan internet.

Sim 11, rhosida desarti, prof. dr. hapzi ali, cma, lmplikasi etis ti, univers...

Coba saudara amati rekan kerja di lingkungan kerja saudara adakah yang menjadi perhatian dan fenomena sosial berkaitan dengan isu pelanggaran moral, etika dan hukum dalam implementasi Sistem Informasi dan pemanfaatan Internet.

Bmm 3105 PENGENALAN KOMPUTER

Teknologi maklumat dan komunikasi membolehkan pertukaran maklumat dengan cepat melalui internet dan e-mel. Ini meningkatkan penggunaan saluran ini dalam sektor awam. Bagaimanapun, pengurusan yang tidak terkawal boleh menjejaskan keselamatan maklumat, jadi perlindungan keselamatan perlu diwujudkan untuk menjamin kesahihan dan kebolehcapaian maklumat.

Etika pada teknologi sistem informasi yang harus dilakukan oleh pengguna, pen...

Tugas Ilmu Sosial Dasar

Etika IT.pptx

Dokumen tersebut membahas tentang etika komputer yang mencakup definisi, sejarah perkembangan, permasalahan, hak pengguna, dan pedoman etika penggunaan internet dalam 3 kalimat.

Implikasi etis dari teknologi informasi tm 11

Ringkasan dokumen tersebut adalah:

Implikasi etis teknologi informasi dibahas dalam dokumen tersebut, termasuk hak-hak pengguna komputer, kode etik untuk penggunaan komputer, dan langkah-langkah untuk mencapai operasi yang etis di tempat kerja. Dokumen tersebut juga membahas implikasi etis penggunaan teknologi informasi di tempat kerja penulis.

Ketentuan penggunaan tik

Teknologi informasi dan komunikasi (TIK) telah menjadi bagian penting dari kehidupan masyarakat abad ke-21. Dokumen tersebut membahas tentang etika dan hukum yang berkaitan dengan penggunaan TIK, termasuk pelanggaran hak cipta, kesehatan dan keselamatan kerja, serta undang-undang yang mengatur TIK di Indonesia.

Sim, nofri wahyudi, hapzi ali, implikasi etis ti. mercu buana, 2017

Dokumen tersebut membahas implikasi etis penggunaan teknologi informasi yang meliputi 3 aspek yaitu etika, hukum, dan moral. Pada aspek etika dijelaskan penyalahgunaan teknologi untuk mengakses data secara tidak sah dan mengganggu orang lain. Pada aspek hukum dijelaskan contoh tindakan hacking, cracking, dan pembajakan yang melanggar hukum. Sedangkan pada aspek moral dijelaskan con

Etika penggunaan internet (1)

Dokumen ini membincangkan etika dalam pengajaran dan pembelajaran berbantukan komputer. Ia menjelaskan konsep etika komputer, masalah moral dan isu-isu berkaitan seperti penggreta, penyalahgunaan internet, virus dan hakcipta. Dokumen ini juga menyenaraikan prinsip dan rukun etika komputer serta kerangka kod etika dalam aspek kebersendirian, ketepatan maklumat, hak milik dan capaian.

Similar to Computer ethics (20)

Bmm 3105 PENGAJARAN & PEMBELAJARAN BAHASA MELAYU BERBANTUKAN KOMPUTER

Bmm 3105 PENGAJARAN & PEMBELAJARAN BAHASA MELAYU BERBANTUKAN KOMPUTER

Sim 11, rhosida desarti, prof. dr. hapzi ali, cma, lmplikasi etis ti, univers...

Sim 11, rhosida desarti, prof. dr. hapzi ali, cma, lmplikasi etis ti, univers...

Etika pada teknologi sistem informasi yang harus dilakukan oleh pengguna, pen...

Etika pada teknologi sistem informasi yang harus dilakukan oleh pengguna, pen...

Sim, nofri wahyudi, hapzi ali, implikasi etis ti. mercu buana, 2017

Sim, nofri wahyudi, hapzi ali, implikasi etis ti. mercu buana, 2017

More from cikgushaharizan

Acf

The document is an assessment checklist form used to evaluate a student's presentation on the impact of information and communication technology (ICT) on society. It assesses the student based on criteria such as locating information from multiple sources, presenting the information in 5 to 10 slides covering the topic, content, and conclusion with sources referenced. The student is also evaluated on cooperation by listing group members and verification from them or the assessor's observation. The maximum total mark for the assessment is 10.

La1 131209040938-phpapp02

This document provides the criteria and instructions for a group presentation on the impact of information and communication technology (ICT) on society. Students must:

1. Locate information from more than one source on one of seven topics related to ICT and society.

2. Present the information in a 5-10 slide presentation covering the topic, content, and conclusions.

3. Submit a soft or hard copy of the presentation and display cooperation by including the names of group members or getting verbal confirmation from them.

Privacy

Teknologi komputer mengancam privasi individu melalui pengumpulan data peribadi tanpa izin seperti alamat, umur, dan status perkahwinan untuk membentuk profil elektronik yang boleh dijual. Ancaman ini termasuk cookies, spyware, spam, dan pengiklanan berprofil tinggi. Undang-undang privasi dan perisian keselamatan perlu dilaksanakan untuk melindungi hak privasi pengguna.

Ict on-society

Dokumen tersebut memberikan definisi tentang harta intelektual, maklumat, komunikasi, teknologi, dan ICT. ICT dijelaskan sebagai teknologi yang diperlukan untuk memproses maklumat dengan menggunakan peranti elektronik, komunikasi, dan aplikasi perisian untuk menukar, menyimpan, melindungi, memproses, menghantar, dan mengambil maklumat dari mana-mana tempat dan masa. Undang-undang harta intelektual

Computer security

1) Ukuran keselamatan komputer seperti data backup, kriptografi, antivirus, anti-spyware dan firewall digunakan untuk melindungi sistem komputer dan maklumat daripada ancaman seperti virus, hacker, dan kecurian.

2) Ancaman komputer termasuk kod jahat, hacker, bencana alam, dan kecurian komputer atau maklumat. Langkah-langkah perlu diambil untuk mengawal akses, mengesan virus, dan mencegah kecurian.

Computer generation

The document summarizes the five generations of computers from the 1940s to present. The 1st generation (1940-1956) used vacuum tubes, were large and unreliable. The 2nd generation (1956-1963) introduced transistors which were smaller and more reliable than vacuum tubes. The 3rd generation (1964-1971) saw the development of silicon chips and microprocessors. The 4th generation (1971-present) brought personal computers from companies like Apple and IBM that were smaller and more powerful due to hardware advances. The 5th generation (present and beyond) involves new technologies like robotics, virtual reality, and artificial intelligence.

Computer ethics

Dokumen tersebut membahas tentang etika komputer dan kode etika yang sesuai atau tidak sesuai. Kode etika yang sesuai meliputi memberikan peringatan tentang virus, meminta izin sebelum mengirim iklan, dan menggunakan informasi dengan izin. Kode etika yang tidak sesuai meliputi memodifikasi informasi tanpa izin, menjual informasi tanpa izin, dan mencuri perangkat lunak.

La2 templates

This document outlines topics related to computer systems, including definitions of key concepts like input, processor, output, and storage. It describes the basic information processing cycle and data representation at the bit and byte level. Measurement units for data, clock speed, and types of hardware components like CPUs, memory, storage devices, input/output devices are defined. The document also discusses operating systems, application software, and utility programs. Finally, it addresses assembling computer systems, partitioning and formatting storage, and installing software.

La1 templates

This document discusses information and communication technology (ICT) and its impact on society. It covers topics such as the definition and evolution of ICT, computer ethics and legal issues like intellectual property and privacy, computer security threats and measures, and both the positive and negative impacts of ICT on society. The document provides an overview of key concepts and issues relating to the role of ICT in modern society.

La3 templates

This document outlines topics related to computer networks and communications. It covers basic concepts such as defining networks and communications, types of networks including LAN, MAN and WAN, network architectures like client/server and peer-to-peer, and network topologies including bus, ring and star. The document also discusses hardware requirements for networking including devices like NICs, modems, hubs and routers, as well as cabling and wireless transmission media. Software requirements cover network operating systems and client software. Additional sections provide information on setting up network facilities and current/future developments in networking technology.

New assessment-document

The document provides guidelines for assessing coursework for the ICT subject in the SPM examination. It outlines 13 constructs and 15 aspects that will be assessed across 6 learning areas. Candidates will be assessed on their practical skills and knowledge of current and future developments in areas like computer security, networking, multimedia, programming and information systems. Teachers are responsible for conducting assessments using various instruments like demonstrations, presentations, written assignments and projects. Candidates must submit portfolios as evidence and will be penalized for late or repeated submissions.

Bidang pembelajaran-6-2

a. DBMS membolehkan pengguna mengurus dan mengakses maklumat dalam pangkalan data

b. Kunci primer dan asing membolehkan hubungan antara jadual dan mengenal pasti rekod unik

c. Objek pangkalan data seperti jadual, pertanyaan, borang dan laporan memudahkan manipulasi dan persembahan maklumat

Bidang pembelajaran-5-3

Dokumen tersebut membincangkan bahasa pengaturcaraan terkini seperti bahasa generasi kelima yang tertumpu kepada penyelesaian masalah, bahasa tabii yang menggunakan bahasa Inggeris biasa, dan pustaka grafik terbuka (OpenGL) yang menentukan standard untuk aplikasi grafik 3D dan 2D.

More from cikgushaharizan (20)

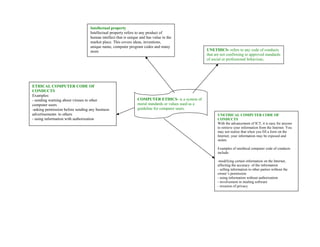

Computer ethics

- 1. Intellectual property Intellectual property refers to any product of human intellect that is unique and has value in the market place. This covers ideas, inventions, unique name, computer program codes and many more ETHICAL COMPUTER CODE OF CONDUCTS Examples: - sending warning about viruses to other computer users -asking permission before sending any business advertisements to others - using information with authorization UNETHICS- refers to any code of conducts that are not confirming to approved standards of social or professional behaviour. COMPUTER ETHICS- is a system of moral standards or values used as a guideline for computer users. UNETHICAL COMPUTER CODE OF CONDUCTS With the advancement of ICT, it is easy for anyone to retrieve your information from the Internet. You may not realise that when you fill a form on the Internet, your information may be exposed and stolen. Examples of unethical computer code of conducts include: -modifying certain information on the Internet, affecting the accuracy of the information - selling information to other parties without the owner’s permission - using information without authorization - involvement in stealing software - invasion of privacy

- 2. Harta intelektual Harta intelektual merujuk pada setiap produk akal manusia yang unik dan mempunyai nilai di pasaran. Ini termasuk idea-idea, penemuan, nama yang unik, kod program komputer dan banyak lagi ETIKA KOMPUTER Kod Etika Contoh: - Menghantar peringatan tentang virus bagi pengguna komputer lain -Meminta izin sebelum menghantar iklan perniagaan untuk orang lain - Menggunakan maklumat dengan kebenaran Tidak Beretika-merujuk pada setiap kod etika yang tidak mengesahkan dengan standard menyetujui perilaku sosial atau profesional. ETIKA COMPUTER -adalah sistem standard moral atau nilai-nilai yang digunakan sebagai pedoman bagi pengguna komputer. Tidak etika COMPUTER Kod Etika Dengan kemajuan TIK, mudah bagi sesiapa sahaja untuk mengambil maklumat anda dari Internet. Anda mungkin tidak menyedari bahawa ketika anda mengisi borang di Internet, maklumat anda boleh terkena dan dicuri. Contoh kod komputer tidak beretika etika meliputi: -Memodifikasi maklumat tertentu di Internet, yang mempengaruhi ketepatan maklumat - Menjual maklumat kepada pihak lain tanpa izin pemilik - Menggunakan maklumat tanpa kebenaran - Penglibatan dalam mencuri software - Pencerobohan privasi