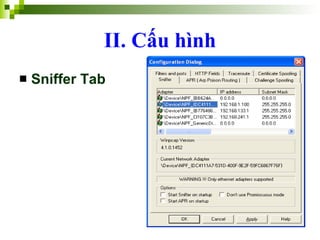

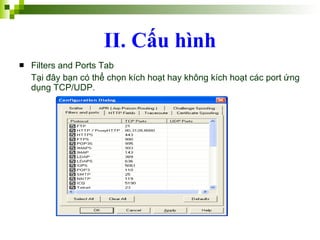

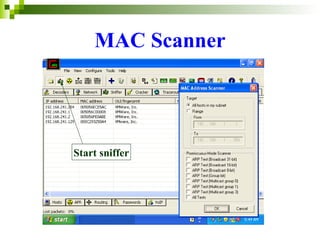

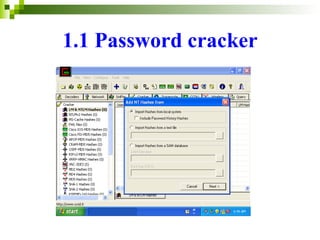

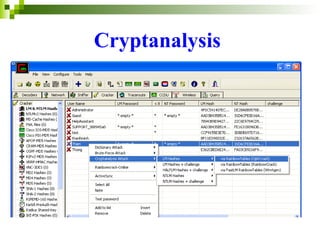

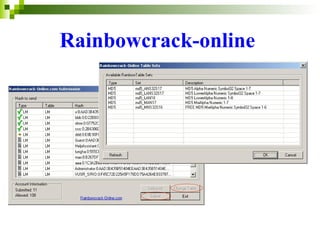

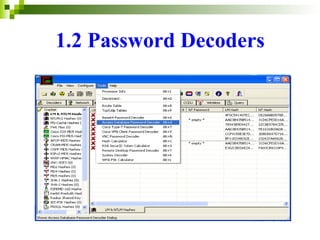

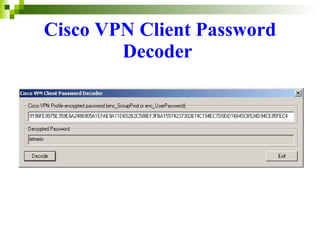

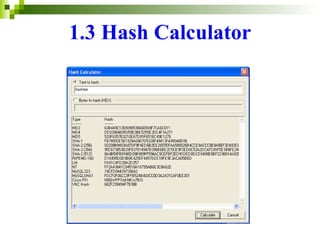

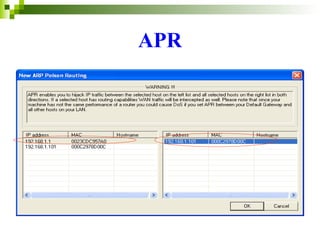

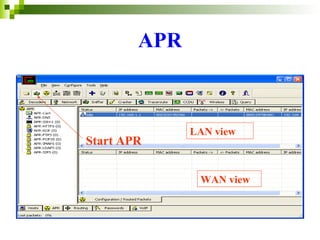

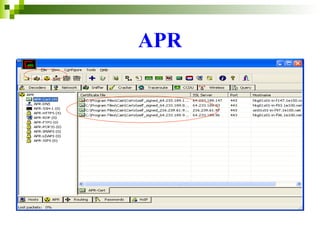

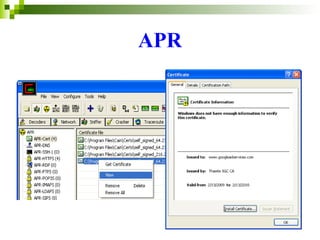

Tài liệu trình bày về phần mềm Cain & Abel, một công cụ hỗ trợ tìm kiếm và phá mã mật khẩu trên hệ điều hành Microsoft thông qua các phương pháp như brute-force và cryptanalysis. Nó bao gồm các tính năng như password cracker, password decoder, và sniffer, cùng với các cấu hình cho ARP, port và HTTP. Tài liệu cũng đề cập đến việc sử dụng chương trình này trong các cuộc tấn công mạng và thu thập thông tin từ các giao thức định tuyến.