HTTP-REQ

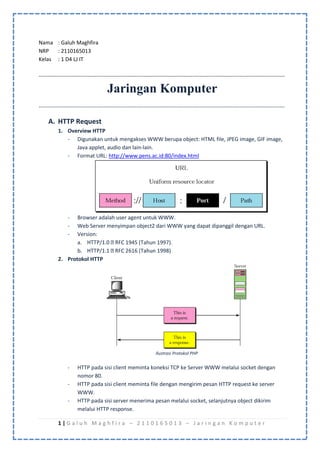

- 1. 1 | G a l u h M a g h f i r a – 2 1 1 0 1 6 5 0 1 3 – J a r i n g a n K o m p u t e r Nama : Galuh Maghfira NRP : 2110165013 Kelas : 1 D4 LJ IT ---------------------------------------------------------------------------------------------------------------------------------------- Jaringan Komputer ---------------------------------------------------------------------------------------------------------------------------------------- A. HTTP Request 1. Overview HTTP - Digunakan untuk mengakses WWW berupa object: HTML file, JPEG image, GIF image, Java applet, audio dan lain-lain. - Format URL: http://www.pens.ac.id:80/index.html - Browser adalah user agent untuk WWW. - Web Server menyimpan object2 dari WWW yang dapat dipanggil dengan URL. - Version: a. 1945 (Tahun 1997). b. 2. Protokol HTTP Ilustrasi Protokol PHP - HTTP pada sisi client meminta koneksi TCP ke Server WWW melalui socket dengan nomor 80. - HTTP pada sisi client meminta file dengan mengirim pesan HTTP request ke server WWW. - HTTP pada sisi server menerima pesan melalui socket, selanjutnya object dikirim melalui HTTP response.

- 2. 2 | G a l u h M a g h f i r a – 2 1 1 0 1 6 5 0 1 3 – J a r i n g a n K o m p u t e r - HTTP pada sisi server menutup koneksi TCP. 3. Message Sequence Diagram HTTP 4. Metode Koneksi HTTP - Terdapat dua metode koneksi pada HTTP: Persistent Connection dan Non-Persistent Connection. - Non-Persistent Connection: a. Digunakan pada HTTP/1.0 b. Pada non-persistent connection hanya 1 object ditransmisikan pada saat koneksi TCP terjadi. Koneksi TCP harus dibangun kembali untuk setiap transmisi object berikutnya. - Persistent Connection: a. Digunakan pada HTTP/1.1 b. Pada persistent connection, koneksi TCP yang baru tidak perlu dibangun untuk setiap object yang ditransmisikan oleh server. Koneksi dibatasi oleh lifetime. Beberapa object dapat ditransfer selama lifetime masih ada. 5. HTTP Request Message HTTP Request message berbentuk: GET /direktori/file.html HTTP/1.1 Host: www.pens.ac.id Connection: close User-agent: Mozilla/4.0 Accept-language: en - Line pertama disebut: request line, line berikutnya disebut sebagai header line. - Request Line berisi: Method, URL dan HTTP version. - Method dapat berupa: GET, POST, HEAD, PUT, COPY, MOVE, PATCH, DELETE. - Pada header lines: a. Host merupakan alamat host dimana object2 web berada. b. Connection: close, browser memberitahu server bahwa client tidak menggunakan persistent connection. c. User-agent menunjuk pada tipe browser yang dipakai oleh client. d. Accept-languange: menunjuk pada bahasa yang digunakan. -

- 3. 3 | G a l u h M a g h f i r a – 2 1 1 0 1 6 5 0 1 3 – J a r i n g a n K o m p u t e r e. HTTP Response Message HTTP Response Message berbentuk: HTTP/1.1 200 OK Date: Fri, 17 Mar 2006 05:56:46 GMT Server: Apache Last-Modified: Tue, 06 Sep 2005 00:49:44 GMT Content-Length: 714 Connection: close Content-Type: text/html <html> <head> <title>::: PENS :::</title> </head> </html> Connection closed by foreign host. - Dalam HTTP Response Message terdapat 3 blok utama: Status Line, Header Lines dan Entity Body. - Status Line berisi status code dengan perincian: a. 200 OK: Permintaan mendapatkan response dengan sukses. b. 301 Moved Permanently: Objek yang diminta telah dipindahkan. c. 400 Bad Request: Request tidak dimengerti oleh server. d. 404 Not Found: Document yang diminta tidak ada. e. 505 HTTP Version Not Supported: HTTP protocol yang diminta tidak dikenali oleh server. B. Setting Mikrotik 1. Pasangkan kabel UTP ke Mikrotik ke Port 13 untuk memulai setting mikrotik 2. Buka WinBox 3. Pilih MacAddress dan klik Connect,seperti dibawah ini :

- 4. 4 | G a l u h M a g h f i r a – 2 1 1 0 1 6 5 0 1 3 – J a r i n g a n K o m p u t e r 4. Pilih IP pada Menu disamping kiri, kemudian pilih Address,lalu tambahkan Address baru untuk IP Address interface yang dipakai untuk menghubungkan client atau menghubungkan ke router lain dengan mengklik button [+], seperti dibawah ini :

- 5. 5 | G a l u h M a g h f i r a – 2 1 1 0 1 6 5 0 1 3 – J a r i n g a n K o m p u t e r 5. Kemudian mengubah IP Address pada Client dengan cara : - Buka Control Panel,kemudian klik kanan pada “Ethernet” disebelah Connection lalu pilih “Properties”. - Kemudian Pilih Internet Protocol Version 4(TCP/IPv4),kemudian pilih “Properties”,dan Setting IP Address Sesuai dengan IP Client pada Jaringan Routing Static,seperti dibawah ini 6. Kemudian Setting Tabel Routing di WinBox,dengan cara : - Pilih New Terminal” pada Menu disebelah kiri,seperti dibawah ini : - Kemudian ketik “/ip route> add dst-address=[ip_tujuan] gateway=[ip_gateway_yang_lalui]” - Untuk mengeceknya, ketik saja “/ip route> print”

- 6. 6 | G a l u h M a g h f i r a – 2 1 1 0 1 6 5 0 1 3 – J a r i n g a n K o m p u t e r 7. Pindahkan kabel UTP yang tadi terpasang pada port 13 ke port client (disini menggunakan port 4) pada mikrotik yang telah kita setting tadi. 8. Pasangkan kabel UTP lagi pada port mikrotik yang disetting (disini menggunakan port 1) untuk terhubung ke router lain, kemudian sambungkan kabel UTP yang telah terpasang tersebut ke router lain 9. Cek apakah sudah saling terhubung dengan cara : - Buka Command Prompt pada Client,lalu ketik “ping [ip_tujuan]”,seperti dibawah ini: (ping satu-persatu ke setiap IP Address lainnya) - Jika telah berhasil maka tampilan seperti dibawah ini :

- 7. 7 | G a l u h M a g h f i r a – 2 1 1 0 1 6 5 0 1 3 – J a r i n g a n K o m p u t e r - Jika tidak berhasil,cobalah cek lagi routing tabelnya apakah sudah benar.