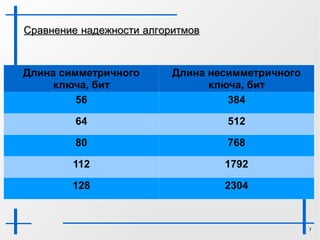

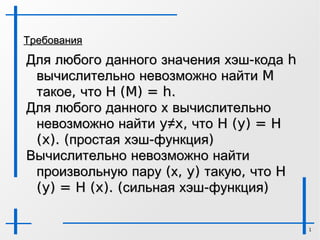

Документ обсуждает асимметричные криптоалгоритмы, их необходимость и преимущества по сравнению с симметричными, а также рассматривает методы их применения в безопасных протоколах передачи данных. Кратко освещаются хэш-функции, их требования и уязвимости, включая упоминание о коллизиях и эффективности атак на различные алгоритмы. В заключение затрагивается возможность использования радужных таблиц для криптоанализа и методы защиты паролей с применением соли.