Андрей Лабунец. Механизмы трассировки

•Download as PPTX, PDF•

0 likes•854 views

Report

Share

Report

Share

Recommended

More Related Content

What's hot

What's hot (20)

Anti-Malware. Илья Шабанов. "Как правильно выбрать антивирус?"

Anti-Malware. Илья Шабанов. "Как правильно выбрать антивирус?"

IT-Task. Дмитрий Ильин. "Привилегированные пользователи. Что делать, чтобы о...

IT-Task. Дмитрий Ильин. "Привилегированные пользователи. Что делать, чтобы о...

Задачи бизнеса и эволюция DLP: какова следующая ступень?

Задачи бизнеса и эволюция DLP: какова следующая ступень?

Доктор Веб. Вячеслав Медведев. "Антивирусная защита почтовых серверов и шлюзо...

Доктор Веб. Вячеслав Медведев. "Антивирусная защита почтовых серверов и шлюзо...

Similar to Андрей Лабунец. Механизмы трассировки

Similar to Андрей Лабунец. Механизмы трассировки (20)

Борьба с вредоносным кодом: от базовых мер к целостной стратегии

Борьба с вредоносным кодом: от базовых мер к целостной стратегии

Cisco. Алексей Лукацкий. "Внутренние угрозы. Обзор технологий противодействия"

Cisco. Алексей Лукацкий. "Внутренние угрозы. Обзор технологий противодействия"

Бинарные уязвимости и эксплойты: технологии и перспективы

Бинарные уязвимости и эксплойты: технологии и перспективы

Fuzzing: ключевая концепция обеспечения безопасности проекта

Fuzzing: ключевая концепция обеспечения безопасности проекта

Информационная Безопасность. Современные угрозы и области компетенций

Информационная Безопасность. Современные угрозы и области компетенций

Методические рекомендации по техническому анализу. О. Макарова.

Методические рекомендации по техническому анализу. О. Макарова.

Болевые точки корпоративной сети: взгляд не со стороны службы ИБ

Болевые точки корпоративной сети: взгляд не со стороны службы ИБ

Использование передовых возможностей кибербезопасности.pdf

Использование передовых возможностей кибербезопасности.pdf

Спроси эксперта. Solar inСode все, что вы хотели узнать про "дыры" в коде, но...

Спроси эксперта. Solar inСode все, что вы хотели узнать про "дыры" в коде, но...

More from LiloSEA

More from LiloSEA (20)

Андрей Лабунец. Механизмы трассировки

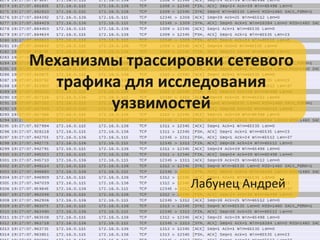

- 1. Механизмы трассировки сетевого трафика для исследования уязвимостей Лабунец Андрей

- 2. ТюмГУ Кафедра информационной безопасности Digital Security Анализ защищенности ERP-систем Поиск уязвимостей и путей эксплуатации NetworkProfi Разработка технических средств ИБ 2 #whoami

- 3. * не только BoFили SQLinj Зачем? Продать ZDI илиiDefense Консалтинг и тесты на проникновение Часть процесса разработки (SDL) Как? Статический анализ Фаззинг Реверс-инженеринг Реверсингпатчей … 3 Поиск уязвимостей…*

- 4. Что особенного? Чаще всего черный ящик Огромное количество компонентов Закрытые форматы, неизвестные протоколы 4 …в бизнес-приложениях Сложно ли написать эксплоит, уже зная, какой параметр вызывает переполнение?

- 5. 5 Часто бывает сложно (DSECRG-00180) payload2 payload1 payload1 Web server Beasvc.exe recv(payload2) recv(payload3) Tuxedo server OS JSH.exe Buffer overrun recv(payload4) psappsrv.exe

- 6. Web Плагины: Tamper Data, Live HTTP Headers Application layer Прокси: Fiddler, pdb Перехват API-вызовов Dll hijacking, API Hooks Перехват на уровне интерфейсов NDIS Filter driver 6 Как отлаживать протоколы? Уязвимы не только web-приложения Не весь трафик легко пустить через прокси Неудобно, если компонентов много Не перехватить Loopback-пакеты

- 7. Перехват пакетов – в callout-драйвере, используя Windows Filtering Platform Разбора протоколов – внутри Wireshark (его придется немного модифицировать) Управлять драйвером – через IOCTL 7 Можно сделать лучше

- 8. 8 Можно сделать лучше wireshark.exe DeviceIoControl ReadFile TCP/IP Stack callout driver Inject Block WriteFile dump.pcap thDumper Packet

- 12. Методы эксплуатации, обход защит