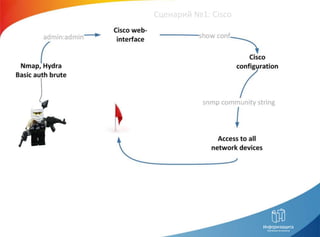

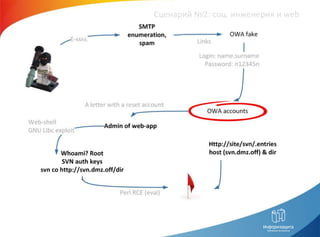

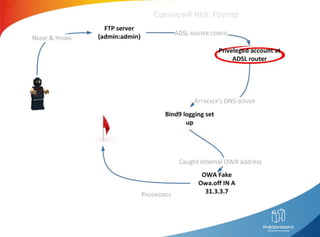

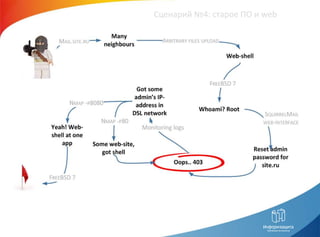

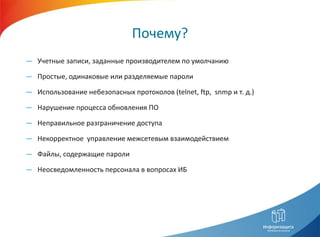

Документ описывает нестандартные сценарии тестирования на проникновение, выделяя важные аспекты защищенности различных сегментов сети и типичные уязвимости. Приведены примеры атак, включая использование социального инженерства и недостатки в программном обеспечении. Упоминается, что безопасность определяется слабым звеном и недостатками в управлении доступом и паролями.