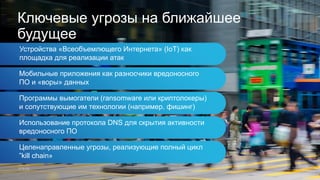

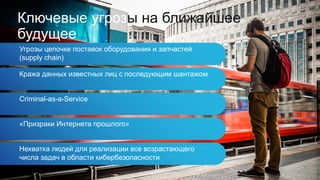

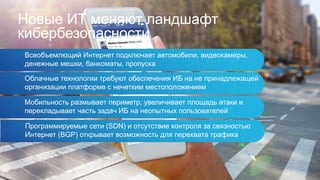

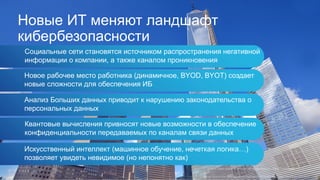

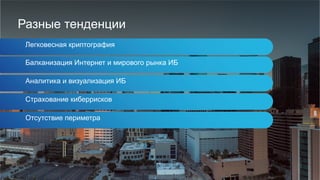

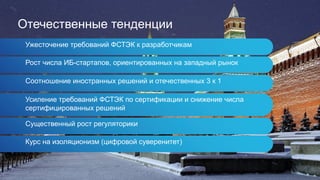

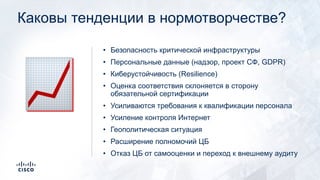

Документ обсуждает основные тенденции кибербезопасности на 2018 год, подчеркивая влияние технологий, таких как облачные решения, ИИ и Интернет вещей, на возникновение новых угроз. Также рассматриваются ключевые проблемы, включая недостаток квалифицированного персонала и необходимости защиты критической инфраструктуры и персональных данных. В документе предлагаются стратегии для компаний по использованию технологий и внедрению эффективных мер по обеспечению кибербезопасности.