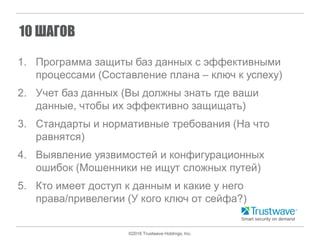

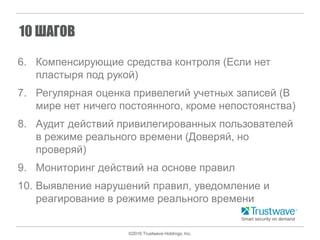

Документ описывает 10 шагов к эффективной защите баз данных, включая идентификацию уязвимостей и контроль доступа. Основные проблемы безопасности баз данных включают несвоевременную установку патчей, слабые пароли и чрезмерные права пользователей. Trustwave SpiderLabs является лидером в области аналитики защиты баз данных и предоставляет обширную базу знаний об угрозах.