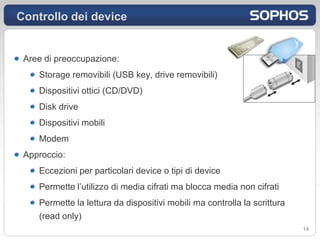

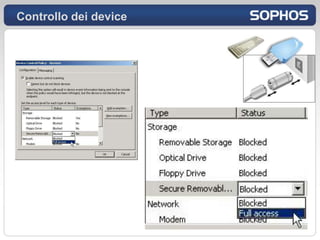

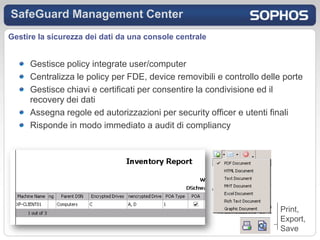

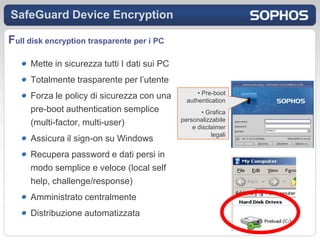

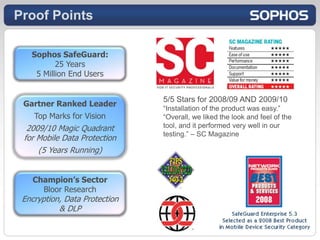

Il documento discute l'importanza della protezione delle informazioni aziendali e dei dati confidenziali, evidenziando che una significativa percentuale di dispositivi contiene tali dati a rischio. Viene presentata una panoramica delle soluzioni di sicurezza offerte da Sophos, tra cui protezione dal malware, cifratura e controllo dei dispositivi. Infine, vengono forniti dati sull'alta probabilità di perdita di dati a causa di computer e dispositivi smarriti o rubati.