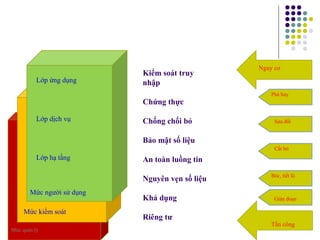

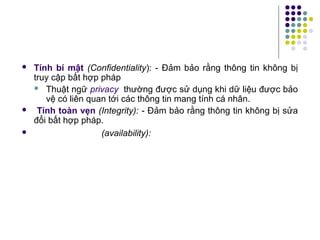

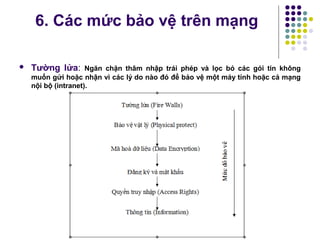

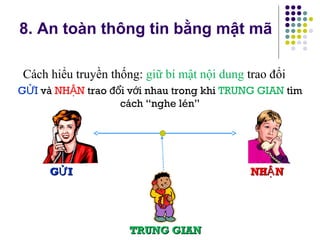

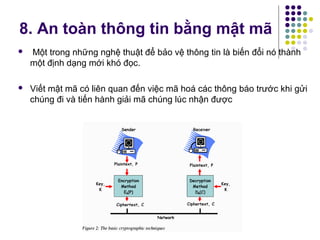

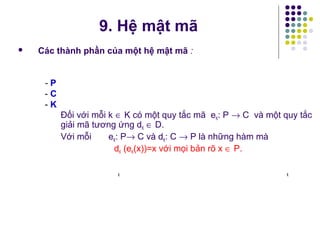

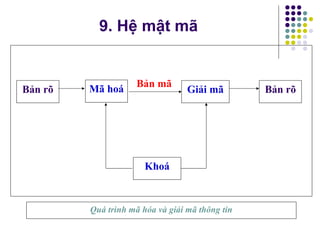

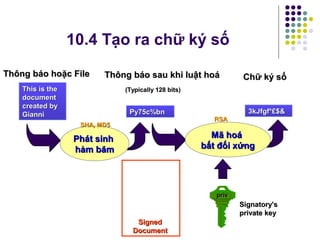

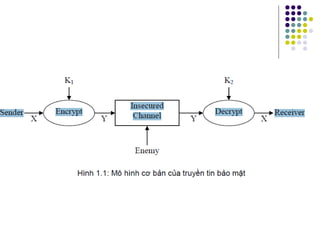

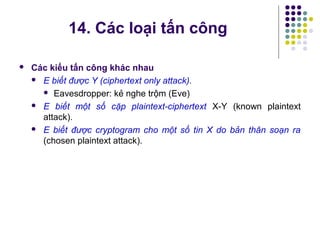

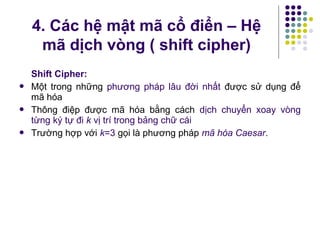

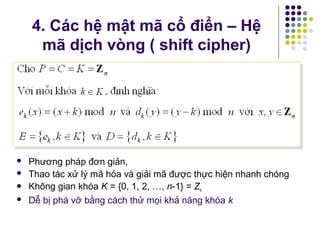

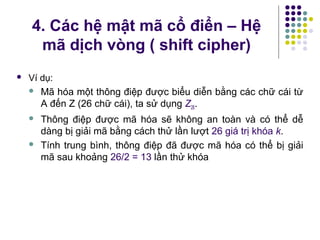

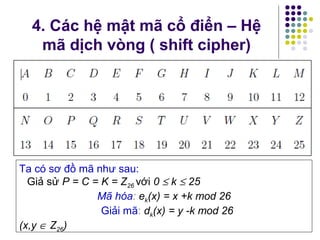

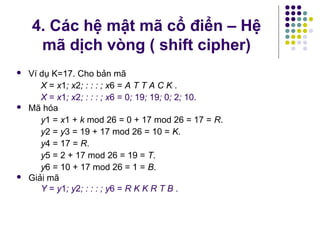

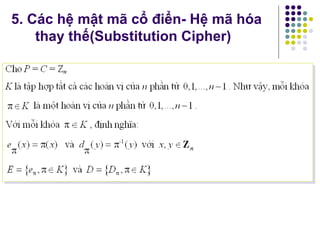

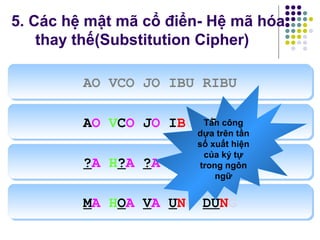

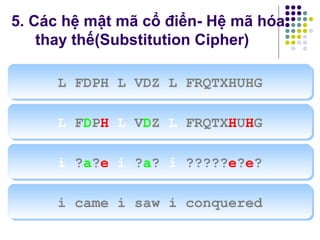

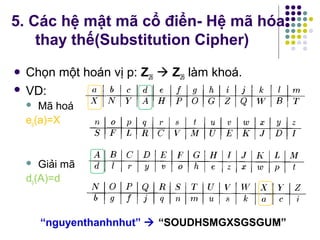

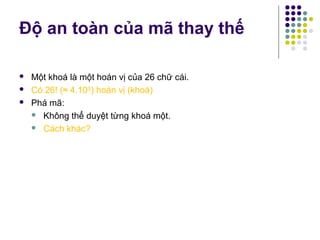

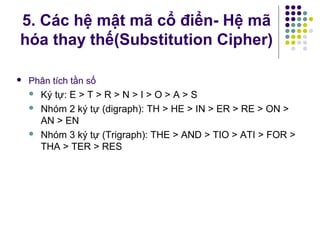

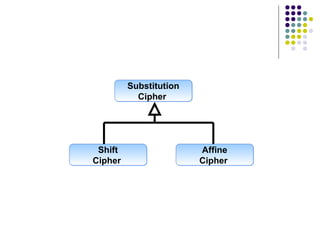

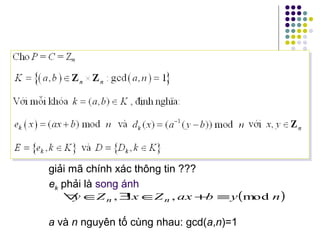

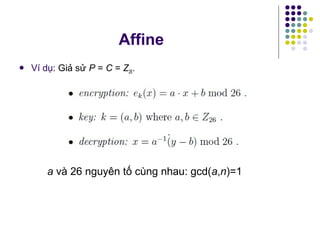

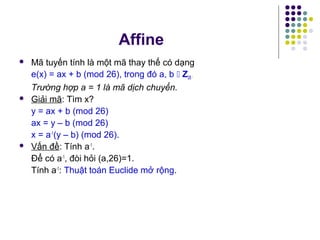

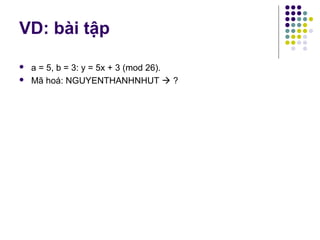

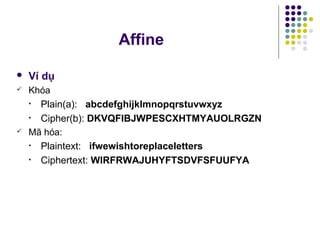

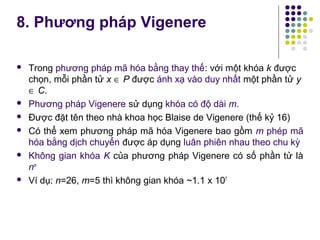

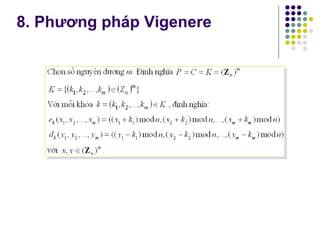

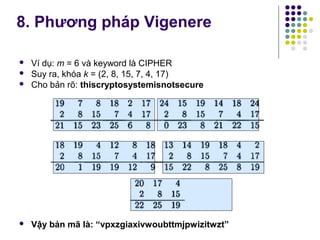

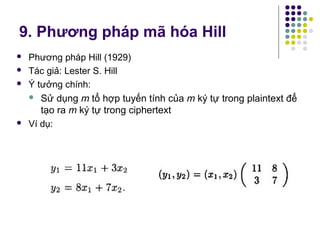

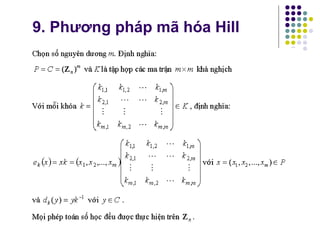

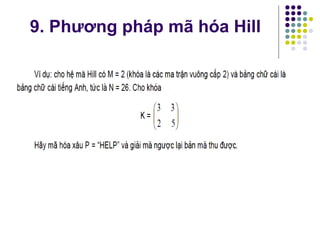

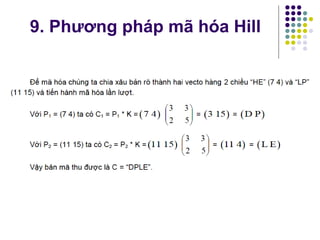

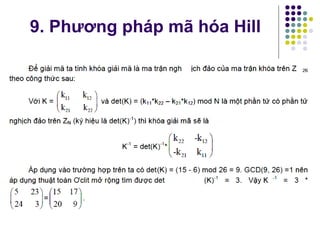

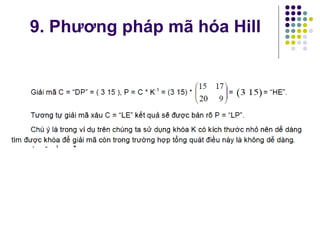

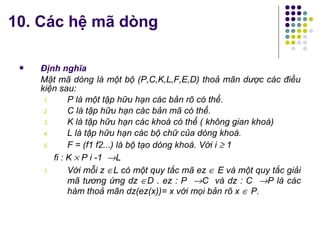

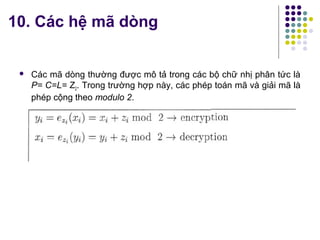

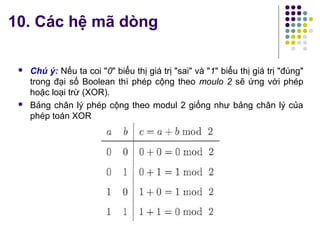

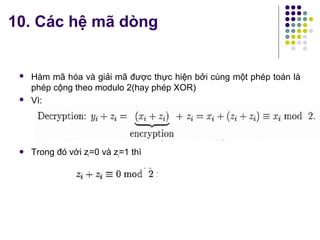

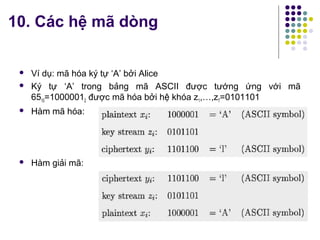

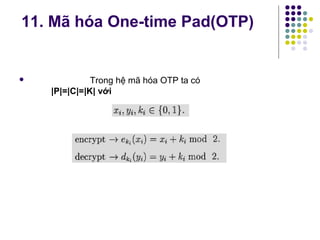

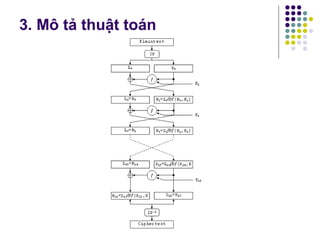

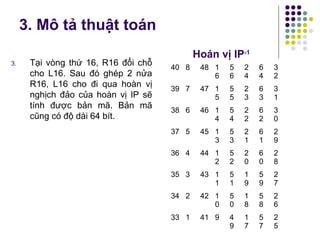

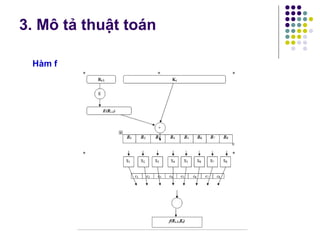

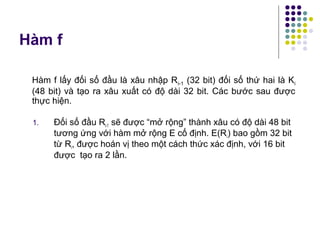

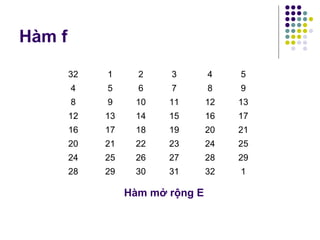

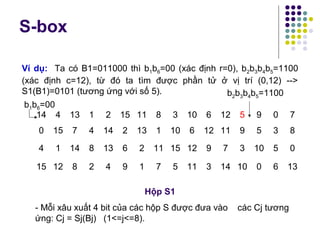

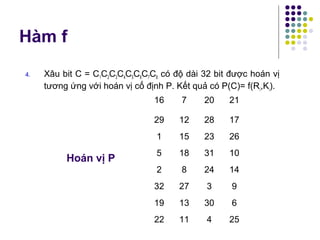

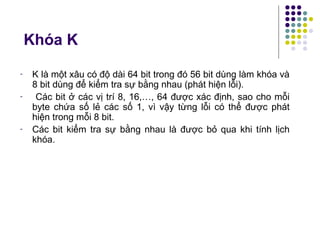

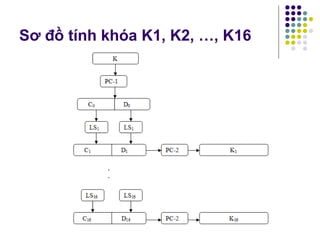

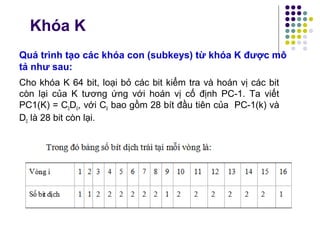

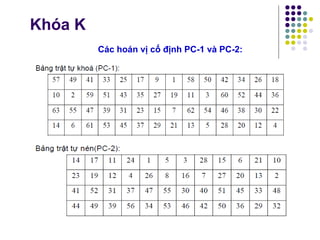

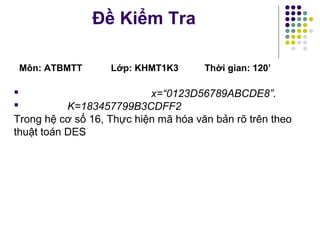

Tài liệu trình bày tổng quan về an toàn và bảo mật thông tin, nhấn mạnh tầm quan trọng của thông tin như một tài sản và cách mà sự thiệt hại liên quan đến thông tin có thể tác động tiêu cực đến một tổ chức. Nó mô tả các yếu tố bảo mật chính bao gồm tính bí mật, tính toàn vẹn và tính khả dụng, cũng như các chiến lược và phương pháp mã hóa để bảo vệ thông tin. Cuối cùng, tài liệu bàn về nhũng ứng dụng của mã hóa và xác thực trong bảo mật mạng và truyền thông.