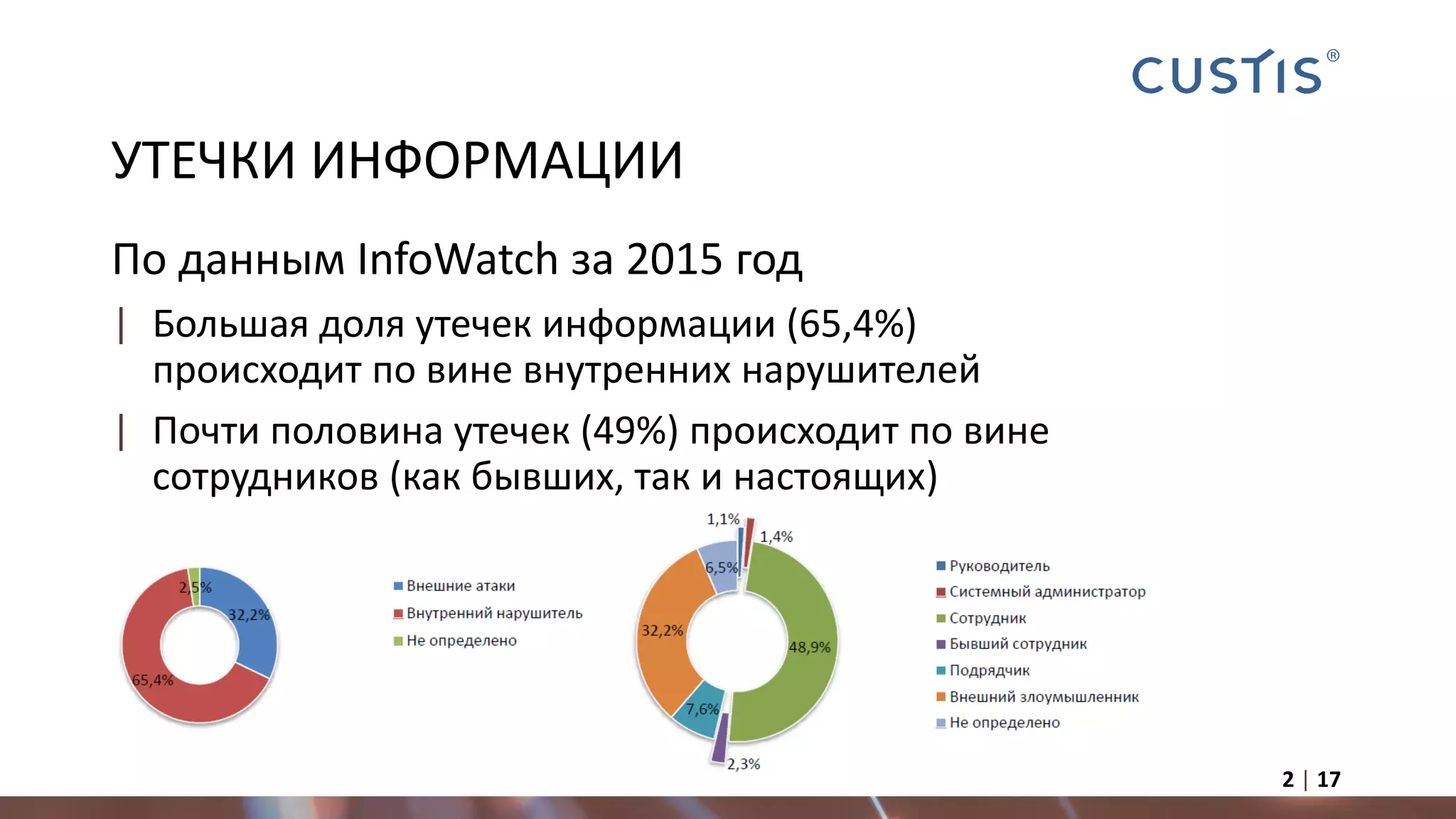

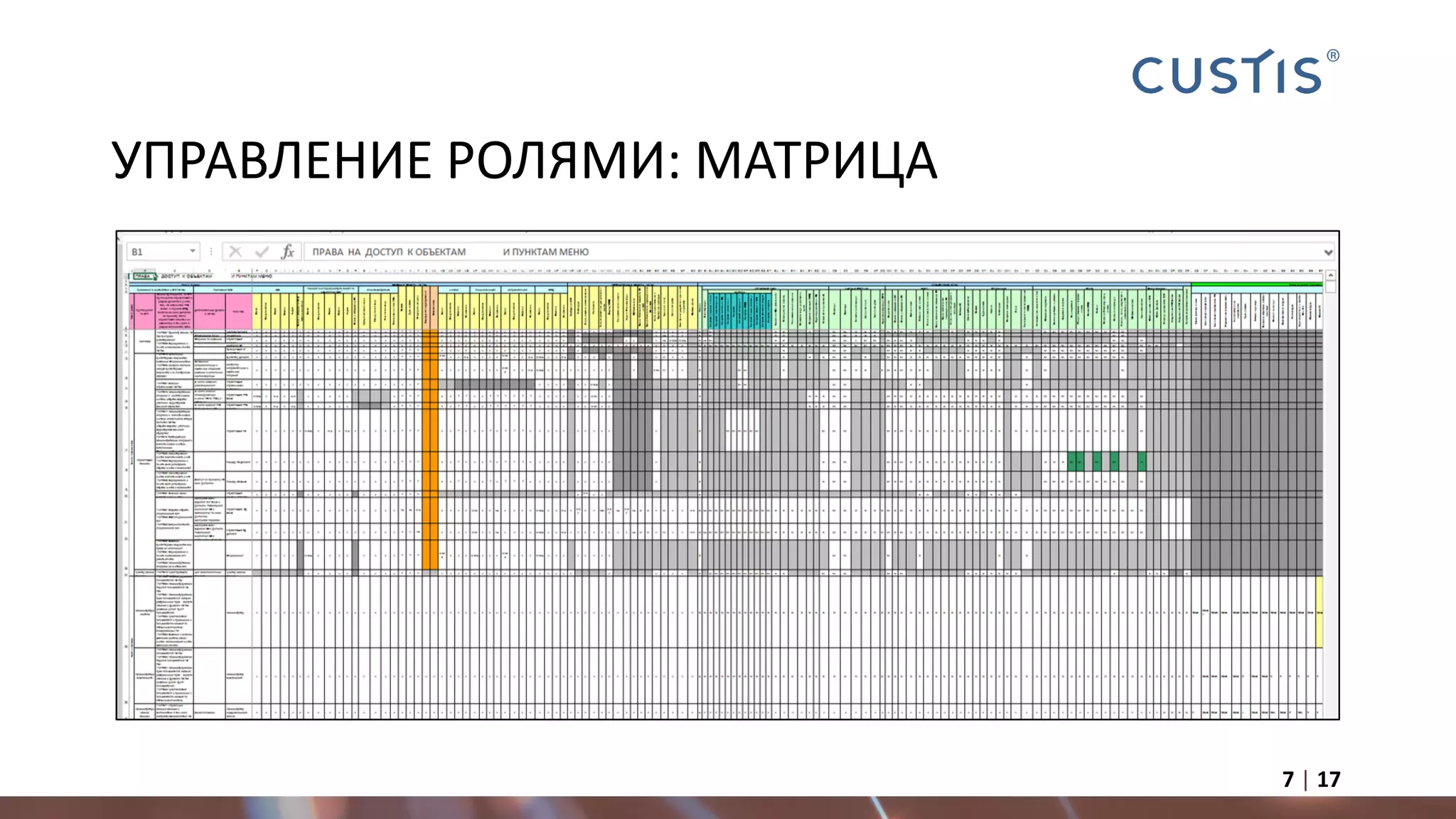

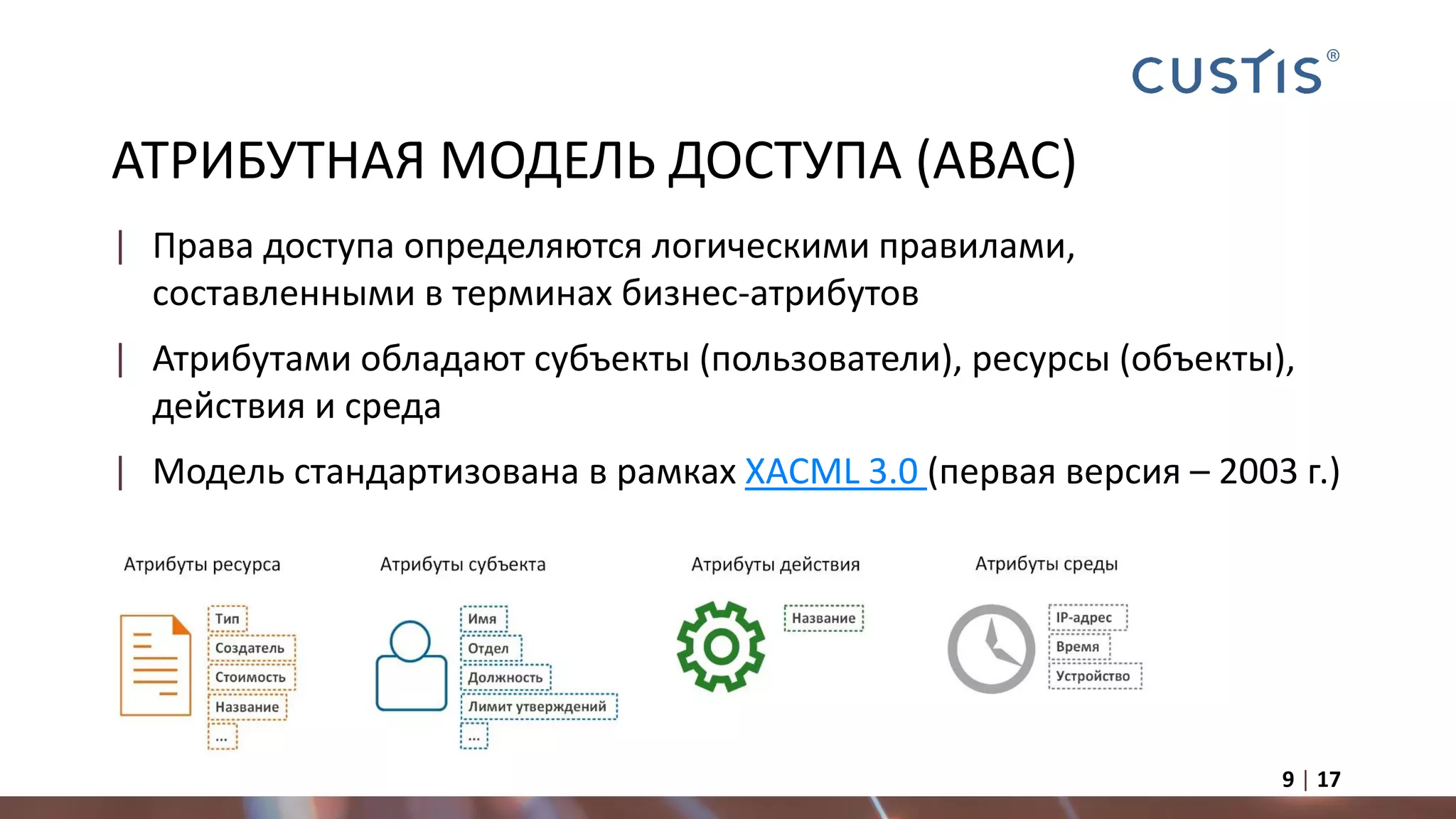

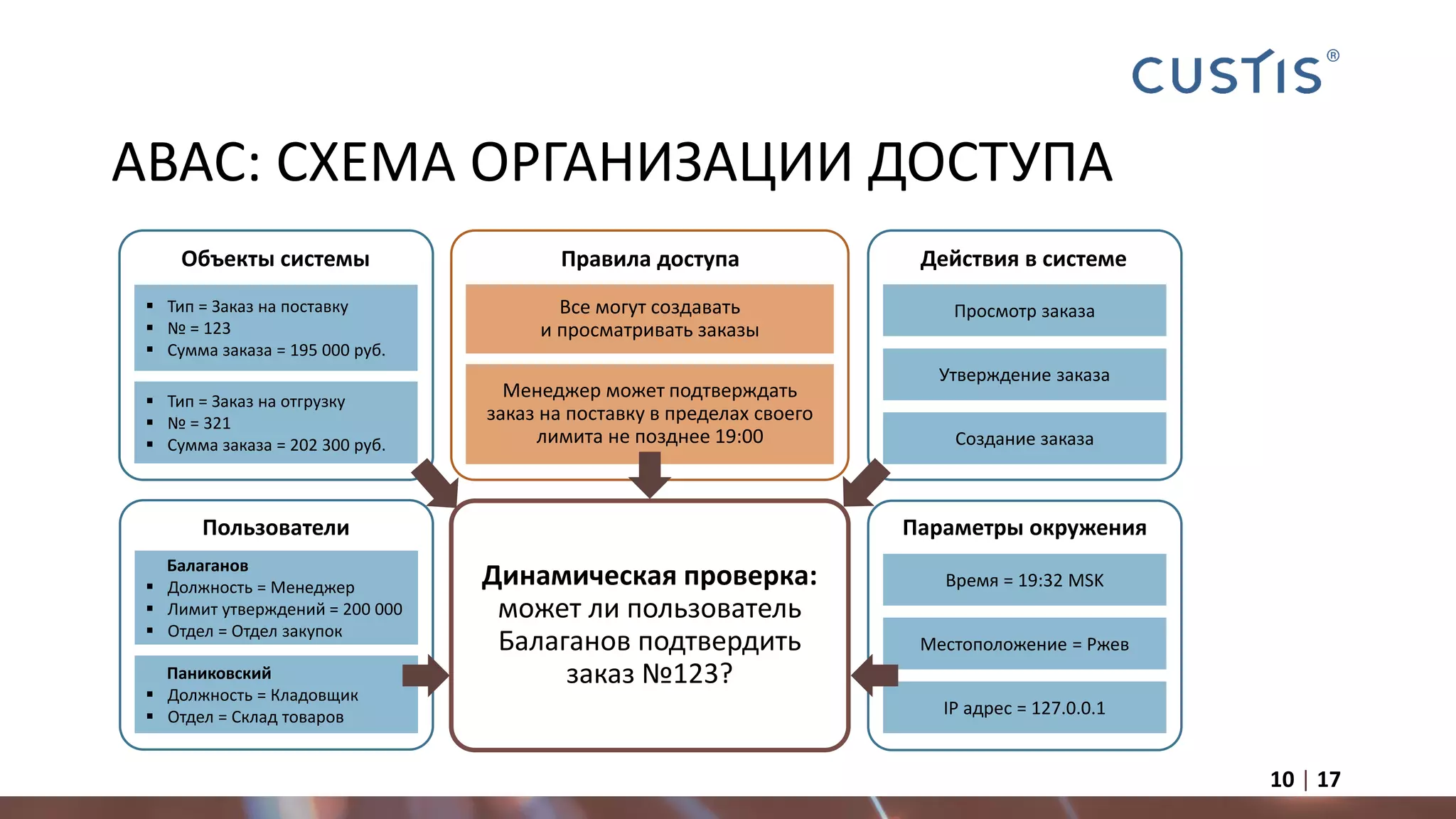

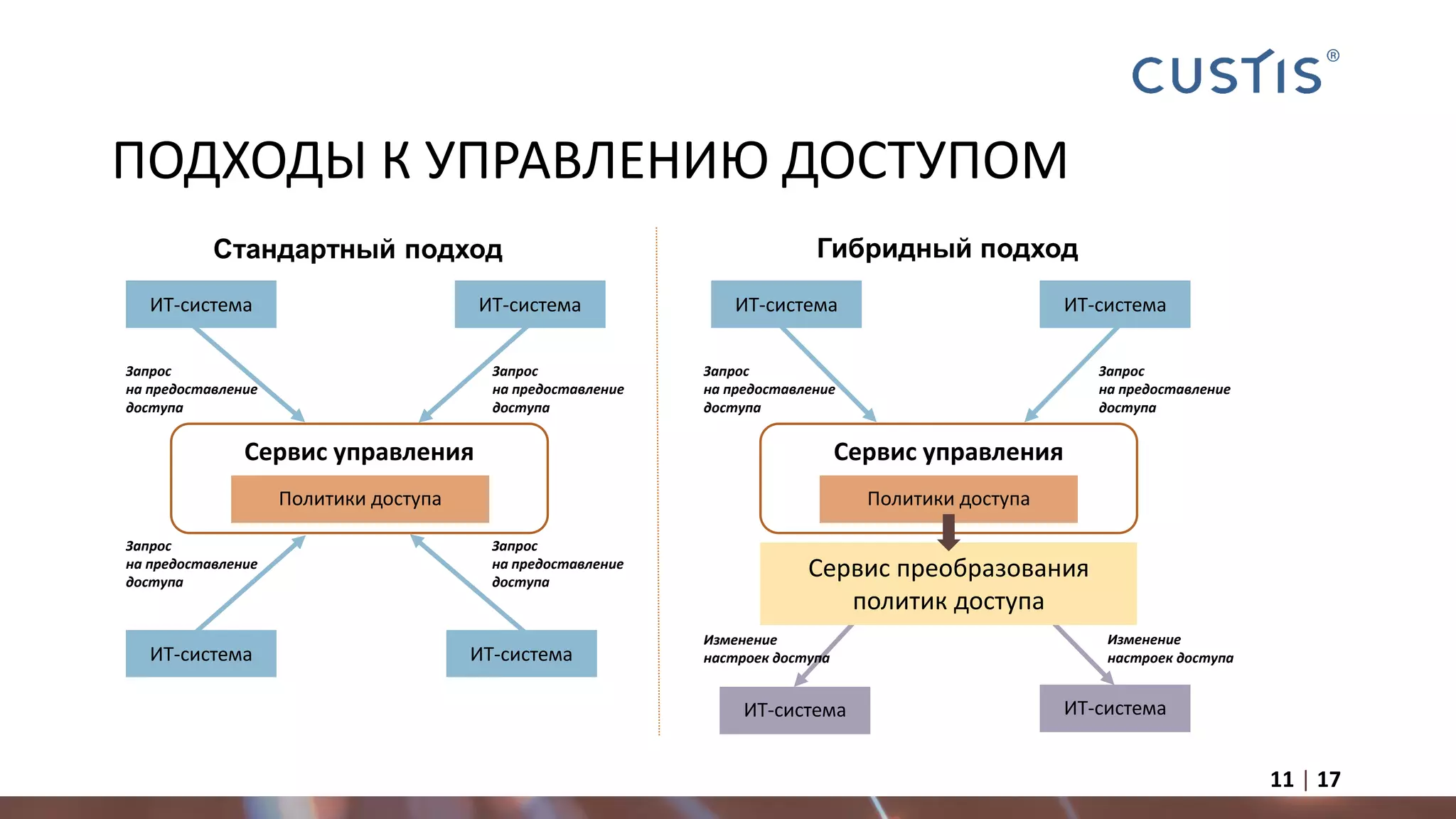

Документ обсуждает гибридное решение для управления правами доступа, объединяющее ролевую модель (RBAC) и модель на основе атрибутов (ABAC), подчеркивая их преимущества и недостатки. Приведены статистические данные о нарушениях безопасности информации и описаны цели и подходы к управлению доступом в крупной компании. Также акцентируется внимание на необходимости адаптации подходов к динамичным условиям и изменениям в бизнес-процессах.