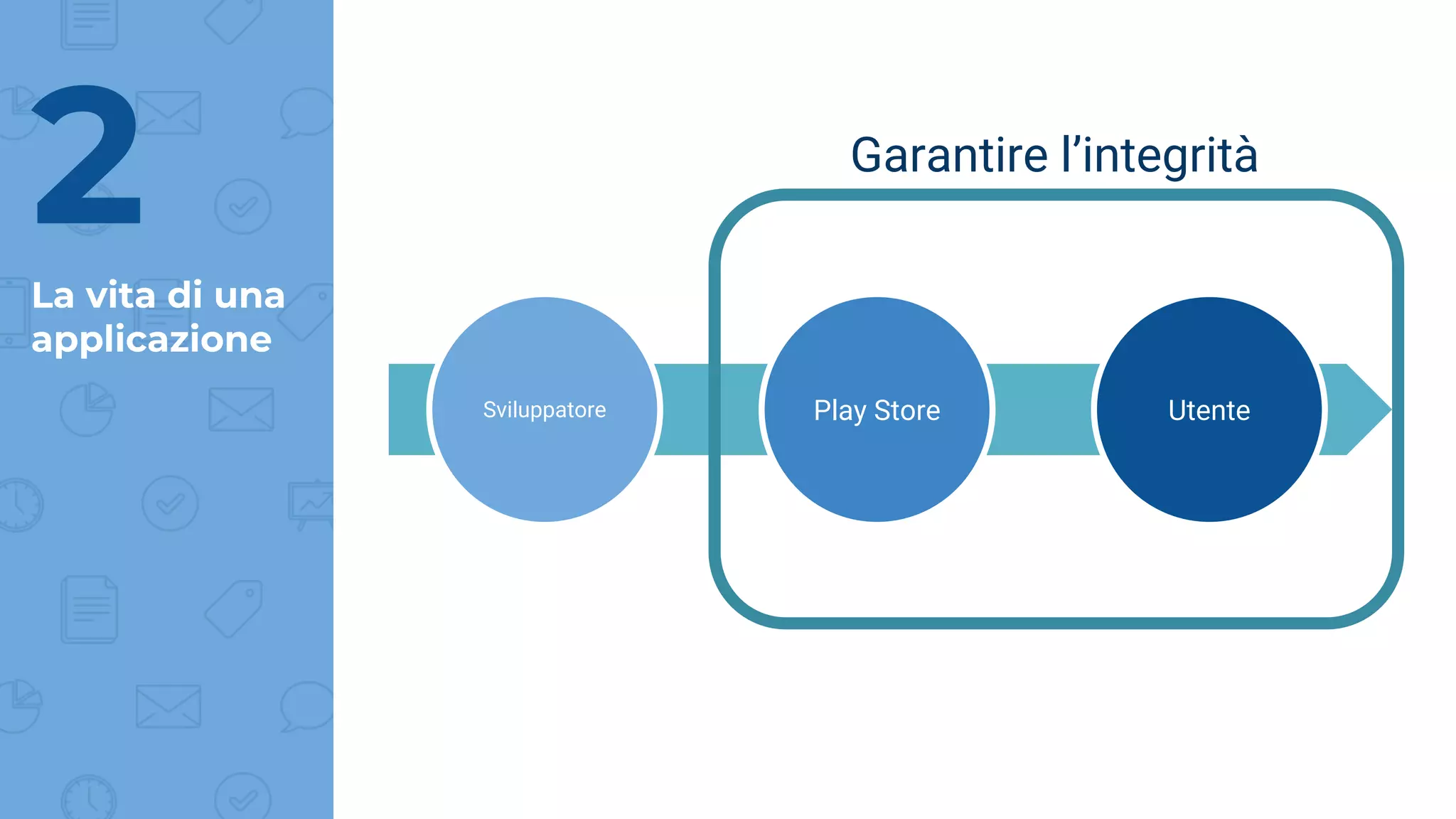

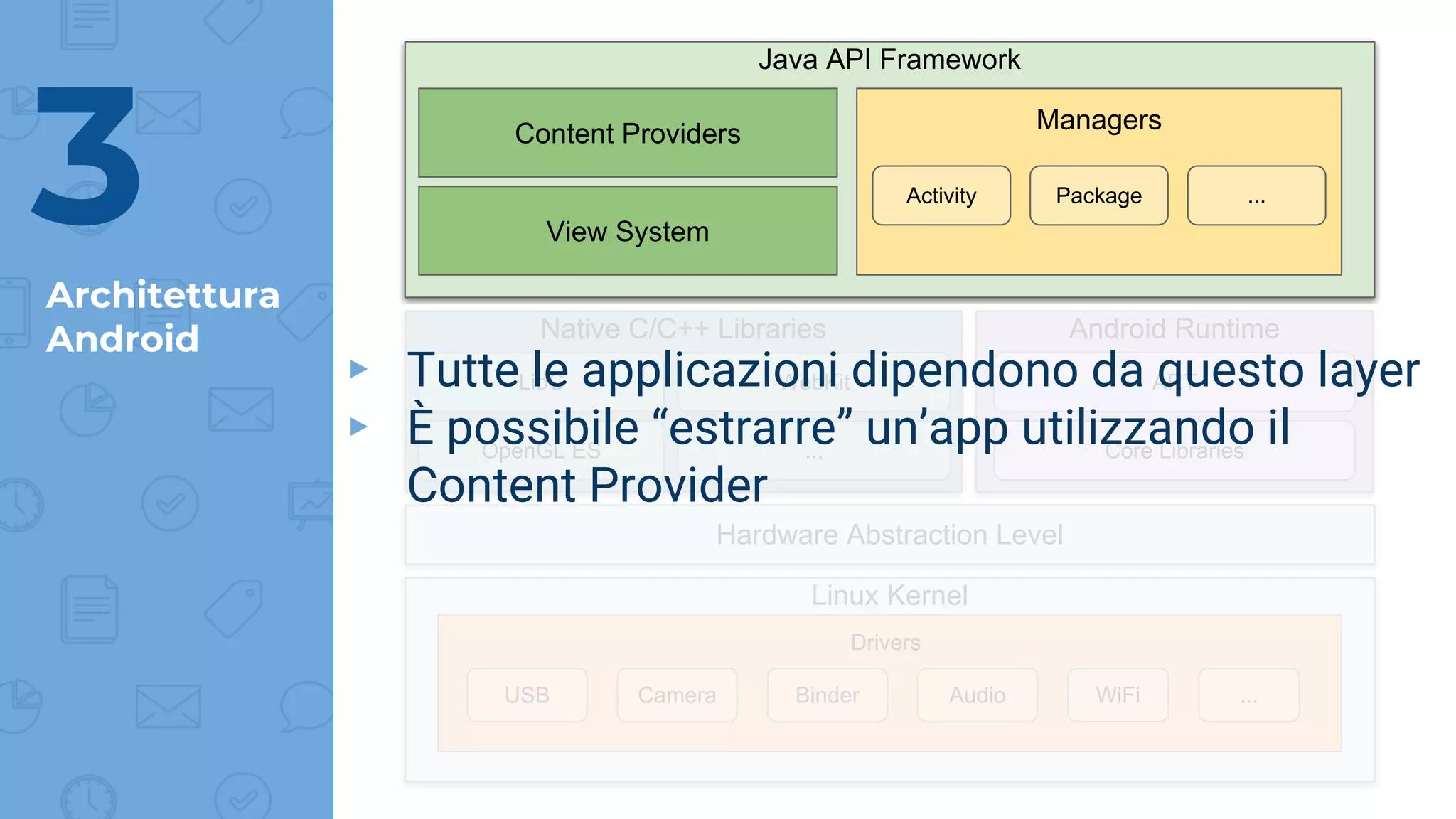

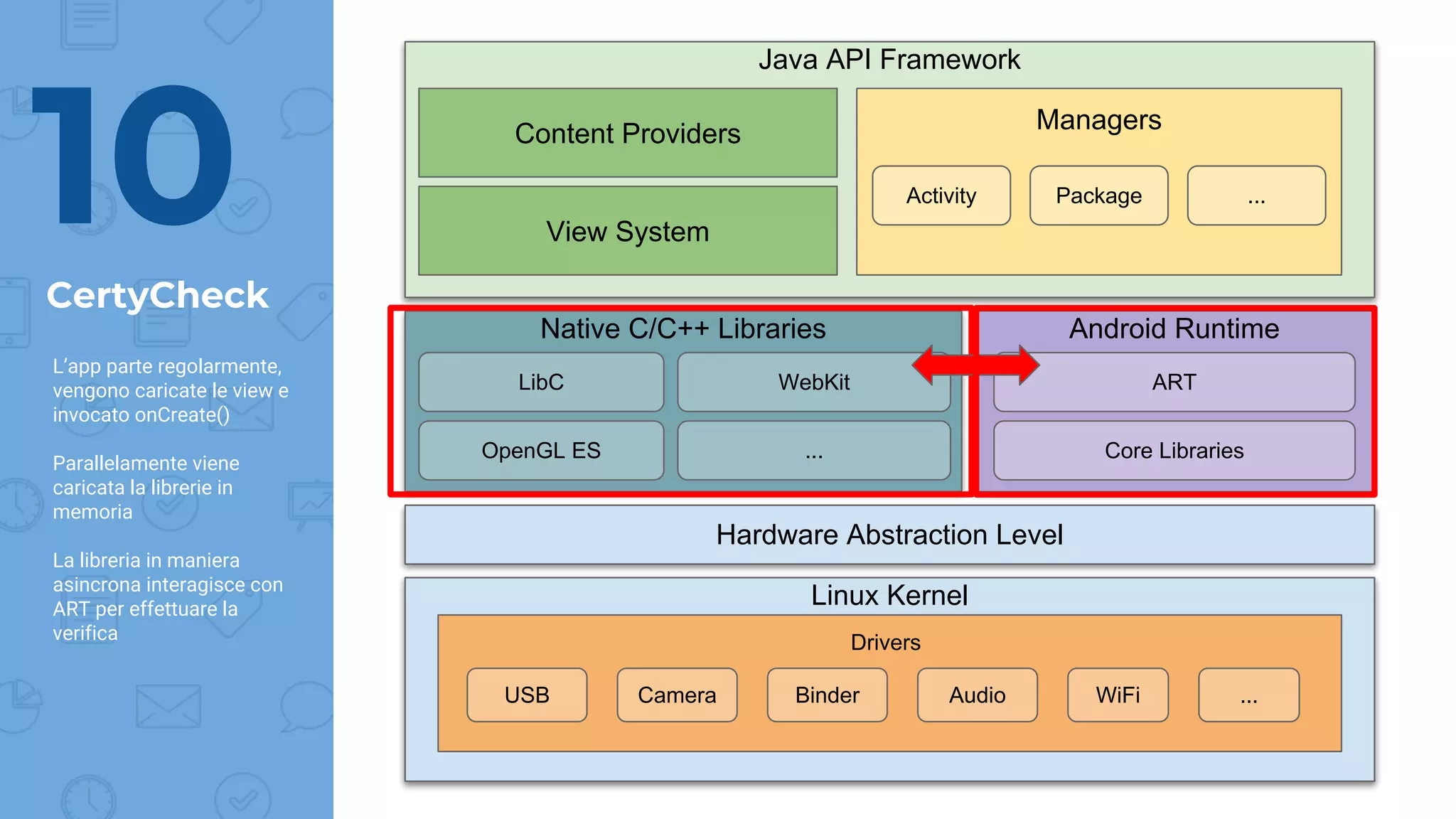

Il documento analizza le vulnerabilità della piattaforma Android, descrivendo metodi di attacco e tecniche di protezione delle applicazioni. Viene discusso il processo di verifica della firma delle app e le difficoltà associate al disassemblaggio e debuggaggio del codice. Infine, si suggeriscono futuri sviluppi per migliorare la sicurezza delle applicazioni Android.