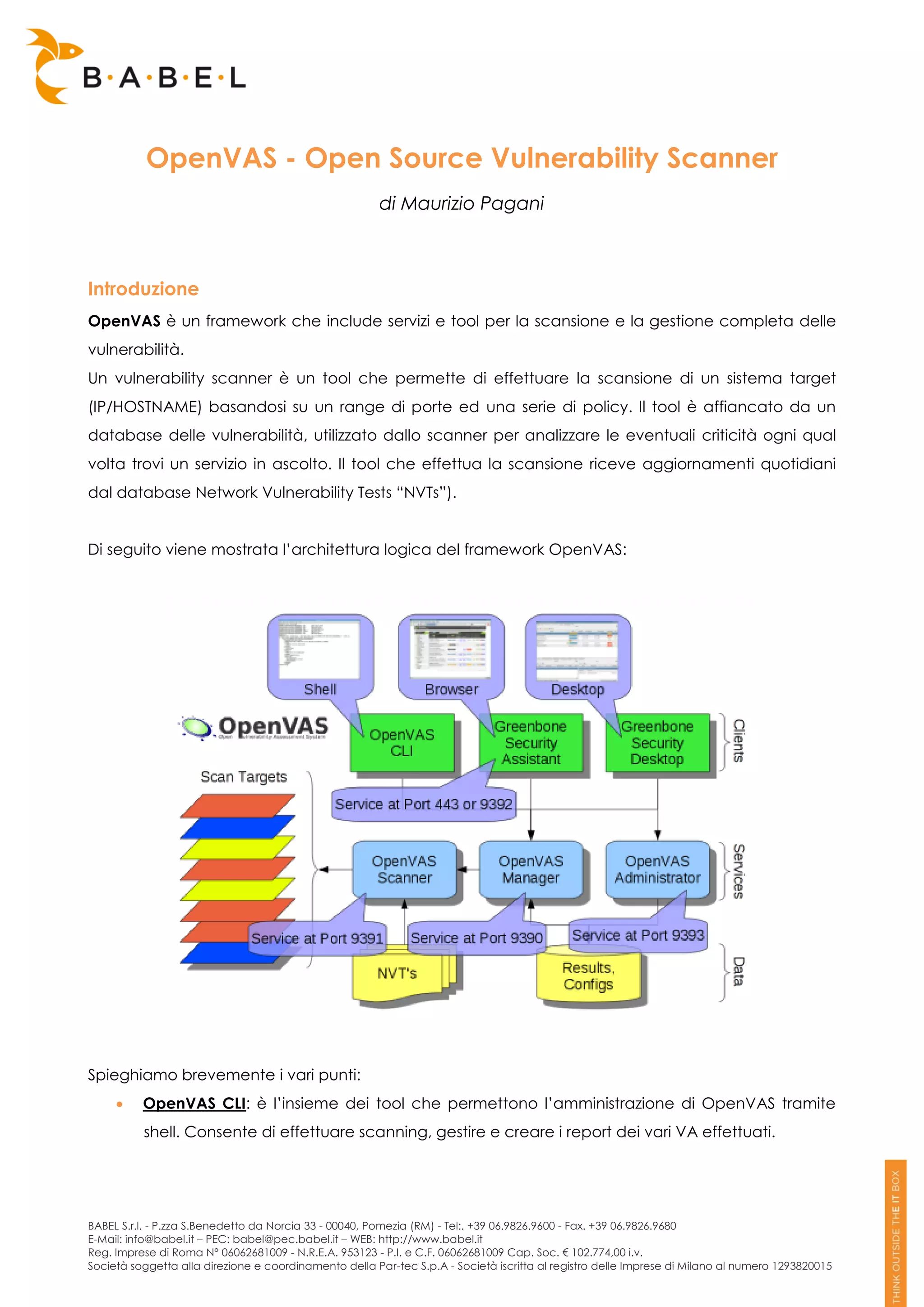

OpenVAS è un framework open source progettato per la scansione e gestione delle vulnerabilità nei sistemi. Include vari strumenti come OpenVAS CLI, Greenbone Security Assistant e OpenVAS Scanner, per condurre scansioni dettagliate e generare report sui risultati. La gestione avviene tramite un'interfaccia web o CLI e il database di vulnerabilità è aggiornato quotidianamente con oltre 20.000 test disponibili.