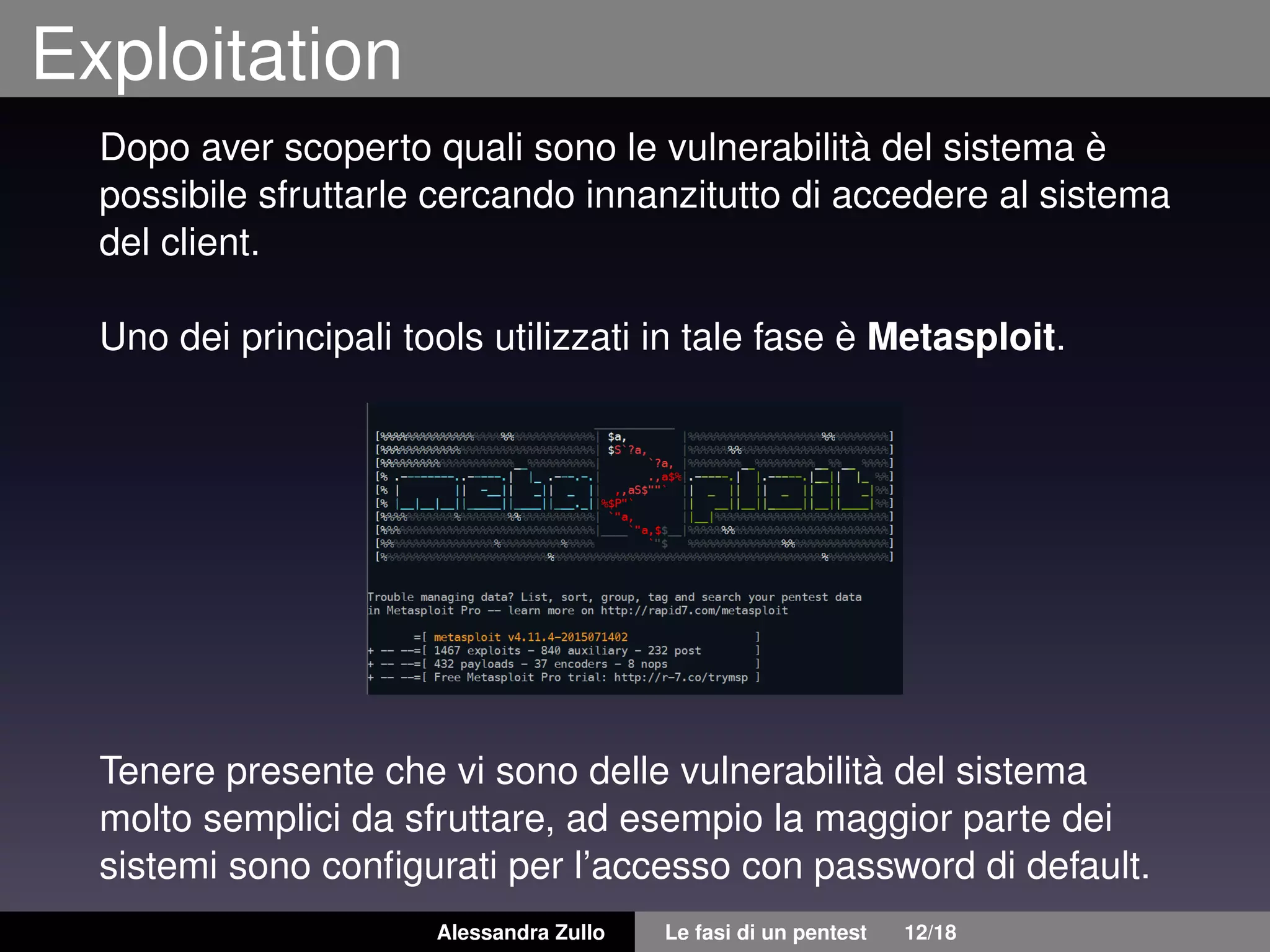

Il documento descrive il processo di penetration testing, una pratica utilizzata per valutare la sicurezza di un sistema attraverso simulazioni di attacco. Le fasi principali del pentest includono la preparazione, la raccolta di informazioni, la modellazione delle minacce, l'analisi delle vulnerabilità, l'exploitation, la post-exploitation e il reporting. Viene sottolineata l'importanza di avere autorizzazioni e accordi prima di eseguire il test e viene fornito un dettaglio delle tipologie di report che possono essere generati alla fine del processo.