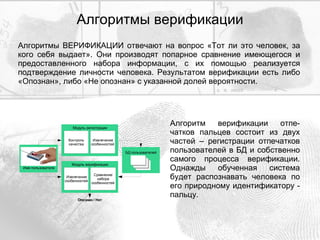

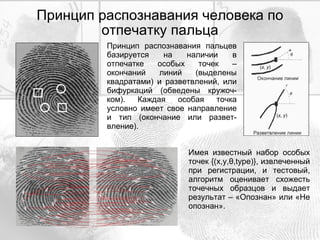

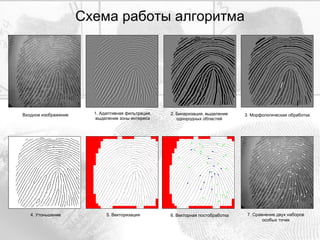

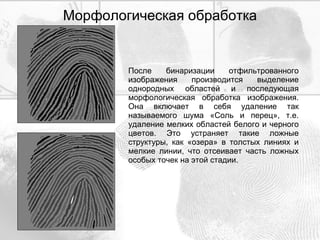

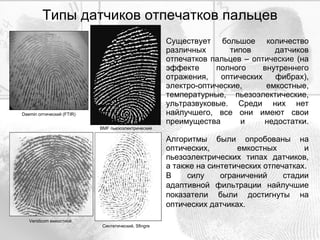

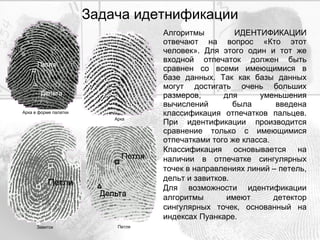

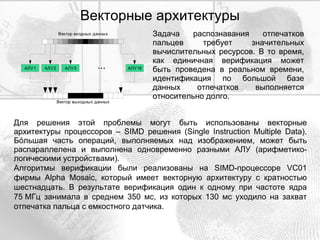

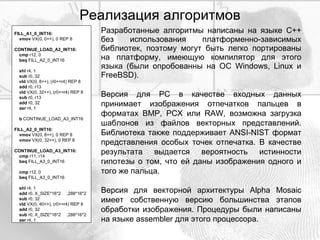

Документ описывает алгоритмы верификации отпечатков пальцев, которые используются для биометрической идентификации личности. Алгоритмы включают процесс регистрации, выделение особых точек, сравнение отпечатков и определение результата как 'опознан' или 'не опознан'. Также рассматриваются различные типы датчиков отпечатков пальцев и проблемы, связанные с вычислительными ресурсами при идентификации в больших базах данных.

![Контактная информация Если Вы заинтересовались данной информацией, с любыми вопросами можно обратиться по адресу: ITV ® Урицкого, 1 Киев, 03035, Украина телефон: +380 (0) 44 248 65 88 факс: +380 (0) 44 245 16 62 e-mail: [email_address]](https://image.slidesharecdn.com/fp10-12681718691519-phpapp02/85/Fingerprint-Recognition-system-16-320.jpg)