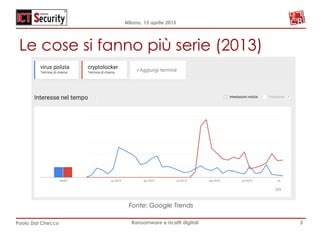

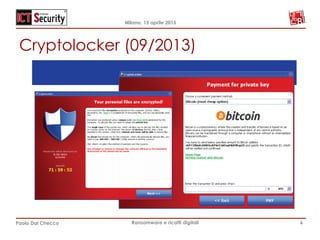

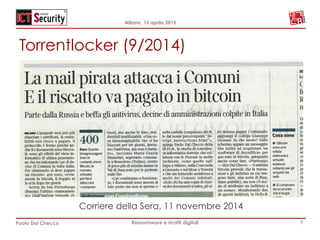

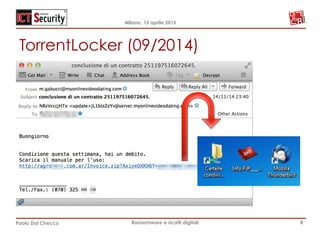

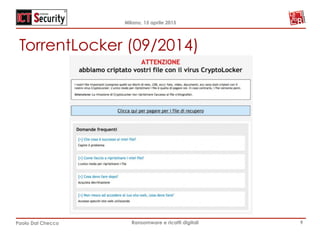

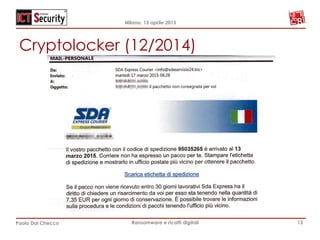

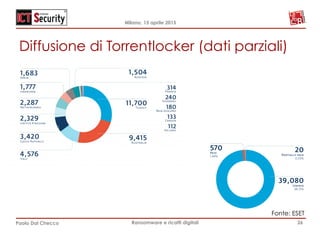

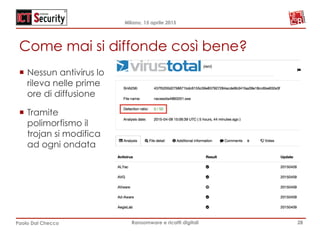

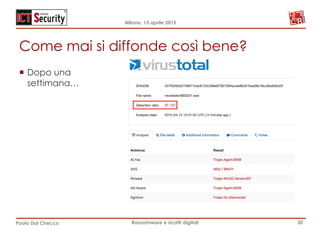

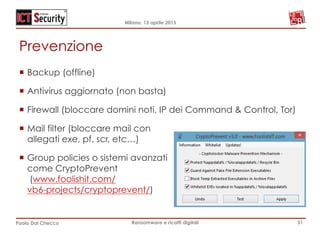

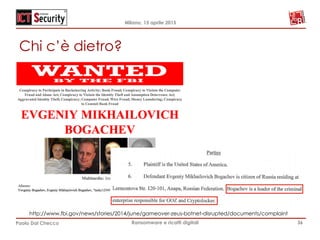

Il documento di Paolo Dal Checco esamina il fenomeno del ransomware e dei ricatti digitali, evidenziando come si siano evoluti dal 2012 con minacce sempre più sofisticate. Viene fornita una panoramica delle modalità di infezione, della diffusione e delle conseguenze per le vittime, evidenziando la difficoltà di prevenzione e le strategie di risposta. Infine, si discutono le misure di prevenzione e recupero dei dati, sottolineando l'importanza di backup e precauzioni nella gestione degli allegati email.