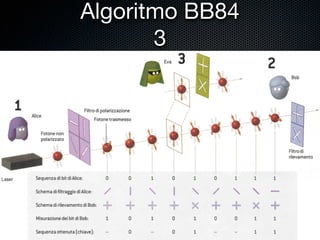

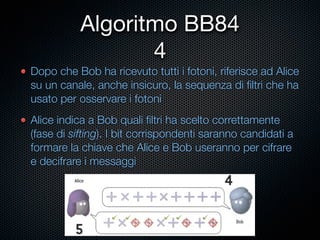

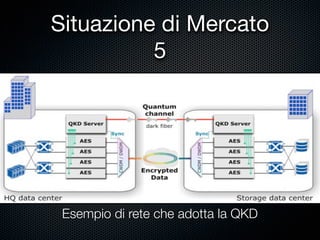

Il documento esplora l'importanza della crittografia quantistica nella sicurezza informatica, evidenziando i problemi degli attuali sistemi crittografici, come la vulnerabilità agli attacchi informatici e la diffusione limitata. Viene presentata la distribuzione quantistica delle chiavi (QKD) come un metodo sicuro per lo scambio di chiavi crittografiche, illustrando l'algoritmo BB84. Inoltre, si discute delle attuali limitazioni e del futuro della crittografia quantistica nel mercato, inclusi i costi e le sfide tecniche.