Check Point Command

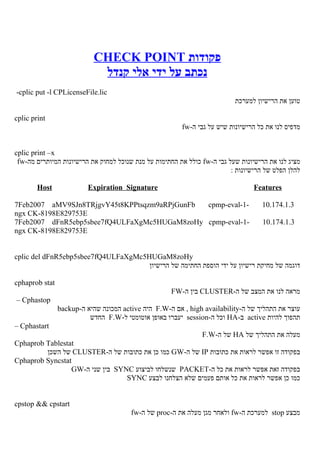

- 1. פקודות CHECK POINT נכתב על ידי אלי קנדל -cplic put -l CPLicenseFile.lic טוען את הרישיון למערכת cplic print מדפיס לנו את כל הרישיונות שיש על גבי ה-fw cplic print –x מציג לנו את הרישיונות שעל גבי ה- fwכולל את החתימות על מנת שנוכל למחוק את הרישיונות המיותרים מה-fw להלן הפלט של הרישיונות : Host Expiration Signature Features 7Feb2007 aMV9SJn8TRjgvY45t8KPPtsqzm9aRPjGunFb -1-cpmp-eval 3.1.471.01 ngx CK-8198E829753E -1-7Feb2007 dFnR5ebp5sbee7fQ4ULFaXgMc5HUGaM8zoHy cpmp-eval 3.1.471.01 ngx CK-8198E829753E cplic del dFnR5ebp5sbee7fQ4ULFaXgMc5HUGaM8zoHy דוגמה של מחיקת רישיון על ידי הוספת החתימה של הרישיון cphaprob stat מראה לנו את המצב של ה- CLUSTERבין ה-FW – Cphastop עוצר את התהליך של ה- , high availabilityאם ה- F.Wהיה activeהמכונה שהיא ה-backup תהפוך להיות activeב- HAוכל ה- sessionיעברו באופן אוטומטי ל- F.Wהחדש – Cphastart מעלה את התהליך של HAשל ה-F.W Cphaprob Tablestat בפקודה זו אפשר לראות את כתובות IPשל ה- GWכמו כן את כתובות של ה- CLUSTERשל השכן Cphaprob Syncstat בפקודה זאת אפשר לראות את כל ה- PACKETשנשלחו לביצוע SYNCבין שני ה-GW כמו כן אפשר לראות את כל אותם פעמים שלא הצלחנו לבצע SYNC cpstop && cpstart מבצע stopלמערכת ה- fwולאחר מגן מעלה את ה- procשל ה-fw

- 2. LINUX && פעולת שרשור על גבי מערכת SNMP FW- על גבי הSNMP הגדרת vi /etc/snmp/snmpd.conf -master agentz מתחת לשורה rocommunity test 10.57.7.207 snmp service-העלאת ה service snmpd start snmp-בדיקה האם השרת מאזין לפורט ١٦١ השייך ל netstat -na | grep 161 *:udp 0 0 0.0.0.0:161 0.0.0.0 secure platform-אפשר לעלות ב-٦ מודים על גבי ה : שעולים במוד ٣ עלידיservice-אנחנו עולים במוד מספר ٣ לכן אפשר לראות את כל ה dir: ls -la /etc/rc.d/rc3.d של המכונהsetup- בזמן של הservice-העלאת ה chkconfig --list -> to list all the startup programs chkconfig --add snmpd chkconfig snmpd on DEBUG VPN VPN על שירותFW- על גבי הdebug הפעלת Vpn debug trunc Vpn debug truncon Vpn debug truncoff יוצר שני קבצים שמעביר לשם את כל הנתוניםdebug-ה ike.elg + vpnd.elg יוצרFWDIR/log$ תחת סיפריית - vpn debug on TDERROR_ALL_ALL=5 TDERROR_ALL_ALL=0 fw monitor -e "accept;" -o fwmon.out tcpdump -i <interface> -w tcpdmp.out tcpdump -i any -s0 -e host 10.5.161.159 and not tcp port 1494 tcpdump -i any -s0 -e host 212.25.88.80

- 3. CLUSTER cphaprob -a if ברמה לוגיתCLUSTER-מראה לנו את מצב של ה cphaconf set_ccp multicast CLUSTER בתצורתmulticast באמצעותF.W-שינו שיטת התקשרות בין ה cphaconf set_ccp broadcast CLUSTER בתצורתbroadcast באמצעותF.W-שינו שיטת התקשרות בין ה VLAN אחד באותוcluster- כאשר יש יותר מcluster- של הmac address שינוי :Module parameters with default values of fifth byte (fwha_mac_magic = 0xfe (CCP traffic (fwha_mac_forward_magic = 0xfd (Forwarding layer traffic fw fetch 10.174.1.3 SmartCenter- מהpolicy- על ידי משיכת הgateway- על גבי הpolicy התקנת fw fetch localhost מעצמוPolicy על ידי משיכהGateway- על גבי הPolicy התקנת Vi /etc/fw/conf/discntd.if disconnect תחת קובץ זה אנחנו מגדירים את אותם הרגלים שהם במצב של _______________________________ – Cphaprob list :Built-in Devices Gateway- של הinterface-בודק את מצב ה Device Name: Interface Active Check Current state: OK :Registered Devices תקיןGateway- בין שני הsync-מציג שמצב ה Device Name: Synchronization Registration number: 0 Timeout: none Current state: OK Time since last report: 3857.6 sec

- 4. Gateway- על גבי הpolicy מציג שקיים Device Name: Filter Registration number: 1 Timeout: none Current state: OK Time since last report: 3849.9 sec למעלה ותקיןhigh availability- של הprocess-מציג ש Device Name: cphad Registration number: 2 Timeout: 2 sec Current state: OK Time since last report: 0.3 sec למעלה ותקיןdaemon fw -מציג שה Device Name: fwd Registration number: 3 Timeout: 2 sec Current state: OK Time since last report: 0 sec ___________________________________________ interface , Filter , sync , FWD , CPHAD עלmember cluster- – מעביר מידע בין הHealth state . 10msec , מעביר כלUDP 8116 מעביר את האינפורמציה בפורט . cluster- סנכרון של כל החיבורים שלנו על גבי הstate connection רגל ייעודית עבור gratitus arp המשני שולחFW- הפעיל אזי הFW- - כאשר נופל הGratitus ARP שמשייך לכתובת הוירטואליתmac- , הCluster- של כתובת של הmac- את הL2-שמשנה ב . Mac Multicast ולאFW- הפיזית של הmac-הינו ה . Active Standby – עובד במצב שלNew Mode HA Unicast והשניMulticast – ישנם שני מצבים של עבודה האחדLoad Sharing שמימנו הוא יצאFW דרך אותוFLOW - מנגנון שמבצע החזרתSticky Decision Function 50% - 50% - עובד בשיטתMulticast 30%-70% עובד בחלוקה שלPIVOT – נקרא גםUnicast state table = כמות קישורים fw tab -t connections -s HOST NAME ID #VALS #PEAK #SLINKS localhost connections 8158 1716 2922 6823 Sync- קרובים אחד לשני אזי זאת אומרת שהVALS-יש לבדוק שהמספר תחת קטגורית ה . עובד כמו שצריךconnection-של ה – Fw unloadlocal Gateway- מעל הpolicy-מורידים את ה echo 0 /proc/sys/net/ipv4/ip_forwarding

- 5. באמצעות פקודה זאת השרת מבצע routingבין הרגלים שלו echo 1 /proc/sys/net/ipv4/ip_forwarding באמצעות פקודה זאת השרת לא מבצע routingבין רגלי תקשורת שעל גבו . fw fetch localhost התקנת Policyעל גבי ה- Gatewayעל ידי משיכה Policyמעצמו – Fw ver מראה לנו את הגרסה של ה- FWכולל HFA – Fw stat מראה לנו את הסטאטוס של ה- fwכמו כן אפשר לראות את שם של ה-policy שמורצת על גבי ה-FW ip add – Linux מראה לנו את כתובות רשת שמוגדרות על גבי כרטיסי רשת ifconfig –a רואים את כתובת רשת של כל כרטיס כולל error 0ethtool eth סטאטוס כרטיס ומהירות, ניתן לראות רק כל כרטיס בנפרד Mii-tool מראה סטאטוס כל הרגליים – לא רלוונטי לרגלי גיגה – פקודה ישנה יותר. Mii-tool –W מציג לנו על גבי המסך ב- Real Timeאם נפל interfaceאו עלה. הגדרת ROUTEעל גבי המכונה על ידי הפקודה הבאה: 05.1.861.291 route add -net 10.0.0.0 netmask 255.255.255.0 gw more /etc/rc.local על גבי קובץ rc.localאפשר להגדיר את מהירות קבועה של כרטיס רשת על גבי השרת על ידי הפקודה הבאה ethtool -s eth0 speed 100 duplex full autoneg off כמו כן על מנת שהשרת יישאר תמיד ב-001 fullגם אחראי rebootיש לערוך את קובץ rc.local Vi /etc/rc.local ethtool -s eth0 speed 100 duplex full autoneg off באמצעות פקודה זאת אנחנו מבצעים resetלכרטיסי ה- networkשל המחשב service network restart netconf.C/etc/sysconfig מכיל אינפורמציה של כרטיסי רשת ושורות ניתוב cpnetconf load טוען את קובץ Netconf.Cלמערכת . cat /proc/cpuinfo מראה לנו את האינפורמציה של המחשב כמה CPUיש לנו על גבי המחשב ואיזה סוג dmidecode | more מקבלים אינפורמציה על כל החומרה שעל גבי המחשב כולל מספר CPUמהירות של ה- CPUוכו. 0ethtool -a eth אפשר לראות את ההגדרות של הכרטיס הספציפית של אותו רגל. More /var/log/messages

- 6. לראות את ה- logשל המכונה 06 4 – lockout enable באמצעות פקודה זאת משנים את ה- time outשל ה- telnetל- ٠٦ דקות. – Lspci מראה לנו את סוגי כרטיסי הרשת שעל גבי ה-splat – Service network restart מבצע Restartלכל ה- tcp stackשעל גבי המכונה cpstat fw מראה כמות פאקטים שעברו , כולל חסימות , בחלוקה לכרטיסים וכיוון free כמות ניצולת זיכרון fw ctl pstat סטטיסטיקות לגבי kernelה- – FWטוב במצב עומס לראות אם FWמפיל פאקטים עקב חוסר משאבים ב FW fw ctl pstat | grep fail "0" fail should beאם אנחנו רואים שגיאות אזי המערכת נמצאת בבעיה – fw ctl zdebug + drop - ";14.921.222.391=fw monitor -e "accept src=193.222.129.41 or dst 0344 netstat -an |grep מראה לנו על איזה פורטים מאזין השרת , בדוגמה שלנו מראה לנו שהשרת מאזין לפורט 0344 netstat –rn רואים את טבלת ניתוב של ה-F.W uname –an מראה לנו את סוג מערכת ההפעלה כמו כן את sysconfig מאפשר לנו להגדיר כתובות רשת על גבי כרטיסי הרשת Tar –zxvf VPN-1 HFA_05.tgz פקודה זאת פותחת את מבנה של ה- Hot fixעבור מערכת ההפעלה ולאחר מכן לאחר שפתח את הקובץ יש להריץ את הפקודה הבאה: ./Unixinstallscript פקודה זאת מתקינה את הקובץ על גבי מערכת ההפעלה של ה-FW 0344:11.1.471.01//:https דרך נוספת להגדיר כתובות רשת היא על ידי ה- Browserבאמצעות ה-link mii-tool

- 7. רואים את מצב כרטיסי תקשורת כולל מהירות Netstat –A פקודה זאת מציגה לנו את כל הפורטים שה- FWמאזין להם כמו כן את כל החיבורים שכבר התבצעו על גבי ה-FW fw ver מראה לנו איזה סוג של מערכת הפעלה מורץ כולל את ה- HOTFIXשמורץ על גבי ה-Gateway fw ctl zdebug drop פקודה זאת מראה לנו את כל ה- packetשה- fwמפיל ונותן את הסיבה לביצוע ה-drop 1.351.861.291 fw ctl zdebug drop |grep פקודה יותר ספציפית לבדיקת מקור ספציפי ולא לקבל את כל הפלט של ה-drop – Fw monitor מציג לנו את כל ה- packetשנכנס ל- fwויוצאים ממנו --iמה שנכנס ל-f.w packet-Iשהתבצע match acceptלפי החוקים שמוגדרים ב-F.W o- packetשה- fwביצע ניתוב למקור היעד ולפני ביצוע inspectשני על גבי ה-packet O – packetשעבר את ה- fwלעולם ועבר את ה- inspectהשני של ה-F.W Nat hideמתבצע ב- Oביציאה של ה-FW – Translate desination on client side באמצעות ה- Featureאנחנו מבצעים Natלכתובת לפני שה- FWמבצע ניתוב ל-.Packet Fw monitor > kendel 101.111.531.19 Fw Monitor | grep – fw ctl chain סדר פעולות שה- FWמבצע מרגע שה- Packetנכנסו עד שהוא יוצא more /etc/sysconfig/netconf.C קובץ זה מכיל את כל כתובות של ה- f.wכמו כן את כל שורות ניתוב . On smart center /etc/fw/conf objects_5_0.C מכיל את כל האוביקטים ואת ההגדרות הגלובליות ) global proלא עורכים אותו באופן ידני אלא באמצעות (guidbedit C:program FilesCheckPointSmartConsoleR60PROGRAM GuiDBedit.exe – Fw ctl pstat פקודה זאת מראה לנו תמונת מצב מלאה על מצב הסנכרון של המערכת מפסיק את ה- processשל ה-– check point CPstop מפעיל את ה- processשל ה-– check point CPstart מפסיק ומפעיל את ה- processשל ה-– check point CPrestert $1"FWDIR – " opt/CPsuite-R60/fw

- 8. /opt/CPsuite-R60/fw1/bin/upgrade_tools זוהי ספריית שמכילה בתוכה את הפקודות שמבצעים גיבוי לקונפיגורציה כולל את כל ה- host , network , nat ,vpnוכו "upgrade_export "name of the file באמצעות פקודה זאת אנחנו יוצרים קובץ שמכיל את כל הנתונים של ה-fw "upgrade_import "name of the file באמצעות פקודה זאת אנחנו משחזרים את כל הקונפיגורציה של ה-fw Export + Import configuration $– FWDIR/conf יש צורך לגבות את כל הספרייה , confהספרייה מכילה את Rule base, object, user database $– FWDIR/lib יש צורך לגבות ת כל הספרייה ,libמכיל בתוכו base.defאם מותכן feature pack על גבי ה-FW – Objects_5_0.C מכיל בתוכו משתנים שמשפעים על כל ה- FWכגון : Network object, server object, service object, time object כמו כן כל השינוים שמבצעים ב-global properties + local properties Objects.C נוצר על ידי Objects_5_0.Cברגע שה- smart centerרוצה לשלוח נתונים ל-gateway הוא יוצר את הקובץ עם כל בשינוים ומעביר אותו , הקובץ נמצא תחת ספריית $FWDIR/conf – Rulebases_5_0.fws מכיל בתוכו את החוקים ואת בשינוים שביצוע בחוקים , הקובץ לא מעובר ל-gateway הקובץ נמצא בספרייה $FWDIR/conf – Fwauth.NDB מכיל בתוכו את כל ה- usersוכל הקבוצות הוא נמצא בתוכך שני ספריות הראשונה $ FWDIR/confוהשני $FWDIR/database יש צורך לגבות אותו באופן שוטף. 10_– Backup –f fwkendel מבצעים גיבוי על גבי ה- gatewayעל ידי הפקודה ושם הקובץ שאליו הוא יעביר את כל הנתונים

- 9. Backup –help backup נקבל את כל הפקודות שנתמכות תחת פקודת Backup –e . של המערכתscheduled-אפשר לראות את ה – Restore .על מנת לבצע שחזור של הקונפיגורציה יש לבצע שחזור עם שם של הקובץ – var/CPbackup/backups/ ספרייה שנמצאים בתוכה קבצי הגיבוי כאשר מבצעים גיבוי ידני etc/sysconfig/netconf.C/ FW-קובץ זה מכיל בתוכו את כל כתובות של כרטיסי הרשת כמו כן מכיל בתוכו את כל שורות הניתוב של ה Smart Center-גיבוי ה FWDIR = /opt/CPsuite-r60/fw1$ – FWDIR/bin/upgrate_tools$ ספרייה שנמצאים בה פקודות של גיבוי ושחזור של הקונפיגורציה upgrate_export Kendel_01/. tgz המערכת מבצעת גיבוי לכל הקונפיגורציה ומקמפלת אותו לסיומת של upgrate_import Kendel_01.tgz/. Kendel המערכת משחזרת את הקונפיגורציה עם שם קובץ בשם – Fw unloadlocal Policy נשאר ללאFW- והgateway- מהPolicy-מוחק את ה FWDIR/lib/ldap - The definitions of all VPN -1 Pro attributes in LDIF format are $ scheme_microsoft_ad. ldif located in $ FWDIR / lib / ldap directory fwm lock_admin – ua באמצעות פקודה זאת אנחנו יכולים לשחרר משתמש שננעל fw dbexport - f c : temp users . ldif - l - s " o = YourCity . com , c = YourCountry " - This command exports all attributes for all users to the users . ldif file , in LDF format . Export allows users to be imported into an LDAP server . fw tab -x –u --- displays kernel table content – fw tab - t Sam_ blocked_ips Block Intruder feature -מאפשר לנו לראות את כל הכתובות שחסמנו אותם עלידי ה fw tab –s fw tab –u

- 10. fw tab –a OPSEC – Open Platform for security CVP – content vectoring protocol , use tcp 18181 API - Application Programming Interface) SDK - Software Development Kit CVP - The Content Vectoring Protocol allows antivirus solutions to talk to FireWall-1. UFP - The URI Filtering Protocol allows Web filtering to integrate. Use tcp 18182 LEA - The Log Export API enables you to export log files to third-party log servers. ELA - The Event Logging API allows Check Point to receive logs from third-party software. – Chsh admin –s /bin/bash Expert-משנה את סביבת העבודה לסביבה חדשה הכוללת את ה גם באמצעותGW-אפשר להתחבר ל Provider-1 Mds – multi domain server CMA- customer management add on MLM – Multi Log Module MDG – Multi Domain GUI CLM – Customer Loger Module – FWM Management עבורFW- בתוך הProcess זהו – FWD Daemon עבורFW- בתוך הProcess זהו Ifconfig sub interface מציג לנו את כל כתובות הרשת כולל את – Mdsstat כולל שמות כתובות רשת וכוcma-מציג לנו את כל רשומת ה – mdsenv asf_CMA , מכן אפשר להשתמש בכל הפקודות הרגילותasf_cma נכנס לתוך ספריה וירטואלית של , management-שאנחנו מכירים ב mcd conf שאנחנו נמצאים בתוכהcma-מראה לנו את הספרייה וה Mdsenv הראשיcma-חוזרים ל opt/CPmds-R60/customers/ provider- שמוגדרים על גבי הcma-תחת הספרייה הנ"ל נמצאים כל ה opt/CPmds-R60/customers/asf_CMA/ cma נמצאים כל ההגדרות של אותוasf_CMA תחת הספרייה של fw- שעל גבי הcertificate- וכל הpolicy-כולל הגדרות של ה opt/CPmds-R60/customers/asf_CMA/CPsuite-R60/fw1/

- 11. F.W-תחת ספרייה זאת נמצאים כל הנתונים של ה – DB_version database revision control- שמבצעים באמצעות הSnapshot- נשמרים כל הConf בתוך ספריית – Ckp_mgmt_version.tar.gz snapshot-זהו שם הקובץ של ה MDS – mds_backup-מגבה את ה MDS – mds_restore-לשחזר את ה ספציפיcma לעצור ולהפעיל mdsstart_customer 10.57.5.135 mdsstop_customer 10.57.5.135 ולהפעילוMDS-לעצור את כל ה mdsstop mdsstart שניCMA- אחד לCMA- מPOLICY העתקת cd $FWDIR/conf home/admin/vendors/- לobjects_5_0.C ١. מעתיקים את קובץ : ומריצים את הפקודה הבאה cp_merge merge_objects -d /home/admin/vendors provider-1-שם משתמש וסיסמה של ה Enter User Name: eli Enter User Password: xxxx : ٢. לאחר מכן מריצים את הפקודה הבאה home/admin/ לספרייתFW-Vendors מעתיקים את cp_merge export_policy -l FW-Vendors -d /home/admin POLICY- שאליו אנחנו רוצים להעביר את הCMA- לobjects_5_0.C לאחר מכן מעתיקים את קובץ : ומריצים את הפקודה הבאה cp_merge import_policy -d /home/admin -f FW-Vendors.pol provider-1-שם משתמש וסיסמה של ה Enter User Name: eli Enter User Password: xxxx FW-העברת קובץ המכילים את כל המשתמשים ב : שמכיל את המשתמשים ומריצים את הפקודה הבאהCMA-עוברים ל fwm dbexport –f users : שאליו אנחנו מעבירים את הקובץ ומריצים את הפקודה הבאהCMA-עוברים ל חשוב שניצור את הקבוצות לפני המעבר fwm dbimport /home/admin/vendors/users smart defense-קבצים הקשורים ל asm.C inspact.C updates.def

- 12. VPN – VPN TU מבצע resetל- tunnelעל גבי ה-F.W כאשר עולה Tunnelבין ה- GWשלי ולשוטף שלי כל שינוי שאני מבצע לדוגמא מ- preshared keyל- certificateיש לבצע את ה- resetדרך CLI – IP Spoofing כאשר אנחנו מגדירים את אופציית ה-anti spoofing אזי כאשר מגיע ל- F.Wפקט שמכילה את כתובת מקור בתור אחד הכתובות שקיימות מאחורי ה-f.w או לחלופין על אחד מהרגלים של ה- f.wאזי ה- f.wיפיל את הפקט ויוציא הודעה של anti spoofing ה-f.w חשוב לציין כאשר מוגדר על גבי הרגלי ה- ethernetמוד של internalועובר פקט מרגל אחד לרגל שנייה שגם על אותה רגל מוגדר מוד של internalוזי ה- f.wלא יפיל את הפקט , אבל כאשר מדובר מעבר פקט בין רגל שמוגדרת External כאשר יוצרים nodeחדש ישנה אופציה של configure serverשמאפשר להגדיר את אותו ה-host בתור , web-server , mail server , DNS serverכאשר בוחרים אחד מהאפשריות אזי באופן אוטומטי הגנה תחת ה-SmartDefense

- 13. VOIP הסבר: במוד של directרק ה- packetשל ה- Rasעובר דרך ה- Gatekeeperוכך שאר ה- Packetכולל השיחה עוברת ישירות בין המקור ליעד . במוד של Call Setupרק ה- packetשל 139. Ras + Qעובר דרך ה- Gatekeeperוכל שאר בתעבורה עוברת ישירות בין המקור ליעד. במוד של – Call Setup and Call Controlה-542. Ras + Q.931 + Hעובר דרך ה- Gatekeepersושאר התעבורה עוברת בין מקור ליעד . 323.H MGCP MCCP SIP

- 14. Security Servers : על גבי הפרוטוקולים הבאיםContent Security תהליך זה מבצעVPN-1 Pro-זהו תהליך שנמצא על גבי ה HTTP , FTP , SMTP , TELNET , RLOGIN Security Servers לא עובר תהליך שלCIFS פרוטוקול USER AUTHONICATION User Authentication Session Authentication Clint Authentication . ٩٠٠ בפורטTelnet בפורט ٩٥٢ , השנייה על ידיTelnet האחת על ידי

- 15. QOS Weight הרוחב פס מתחלק בין כל הקבוצות שקיים עליהם חיבורים ברגע נתון, החלוקה הינה דינאמית כלומר עם היה חלוקה מסוימת של הרוחב הפס ואחד החיבורים בקבוצה מסוימת הסתיים ולא קיים כרגע שום חיבור על גבי אותו קבוצה אזי כל ההקצאה של רוחב הפס שהיה על גבי אותה קבוצה יעבור לקבוצות האחרות קבוצה ١ = 01 , Weightקבוצה שנייה = 02 Weightומוקצה רוחב פס של 200KBאזי החלוקה תהיה : קבוצה ١ = 03/01 * , 200KBקבוצה ٢ = 03/02 * , 200KBהחלוקה תהיה בתנאי שיהיה חיבורים על גבי שנייה הקבוצות Weight And Guarantees אזי החלוקה כדהלן : את ההקצאה של ה- guaranteeמתבצעת ראשונה כלומר אם ה-Guarantee = 100KB מתוך 500KBאזי מה שישאר לטובת ה- Weightהינו 400KBשיתחלק בין כל הקבוצות שקיימים עליהם חיבורים החלוקה תתבצע גם על הקבוצה שמוגדר עלייה , Guaranteeכלומר ההקצאה שתהייה על הקבוצה שמוגדר עלייה גם Guarantee & Weightהינו . 100KB + Bandwidth of the Weigth Weight And Per-Connection Guarantees את ההגדרה מגדירים תחת אותה קבוצה , יש להגדיר את מספר המקסימאלי של החיבורים עבור ה-guarantee מעבר למספר המקסימאלי שהוגדר לא תהיה אפשרות לחיבורים נוספים אלא אם יוגדר זאת בנפרד באופן כללי אסור להקצות יותר מ-%09 מרוחב הפס שיש לנו עבור תעבורה שמוגדרת במוד של Guaranee סימול של הפונקציה הנ"ל הינו : Action PC-250KB Limit and Weight שמוגדר על גבי הקבוצה זהו הגודל המקסימאלי של אותו הקבוצה ולא משנה מהוא רוחב הפס המקסימאלי המוגדר על גבי כל השירות כמו כן הרוחב הפס יישאר קבוע ולא משנה אם מנצלים אותו או לו , כאשר רוחב הפס של כל השירות הינו קטן מרוחב הפס שמוגדר על גבי ה- Limitאזי ה-Limit לא יקבל את הרוחב הפס שהוקצה לו אלא רוחב פס קטן יותר. Limit and Per-Connection Weight כלומר כאשר הגדרנו Per connection = 20KBעם Limit =250KB