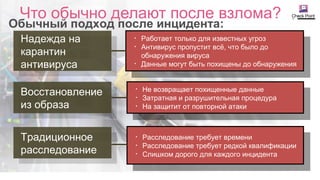

Документ описывает системы безопасности и антивирусные решения компании Check Point, включая технологии предотвращения угроз, песочницу и защиту от нацеленных атак. Основное внимание уделяется методам выявления и нейтрализации угроз, анализу инцидентов и восстановлению после атак. Также рассматриваются различные модели устройств и платформ для защиты корпоративных сетей и рабочих станций.

![[Restricted] ONLY for designated

groups and individuals

Представляем

AG ENT

SandBlast

CHECK POINT](https://image.slidesharecdn.com/checkpoint-160406053212/85/Check-Piont-24-320.jpg)

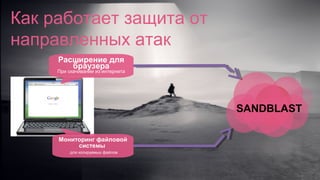

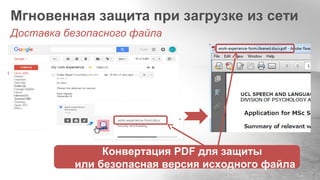

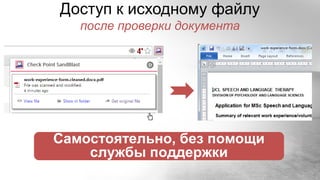

![SANDBLAST Агент

Защита

от нацеленных атак

Сдерживание

инфекции

Реакция

[Restricted] ONLY for designated groups and

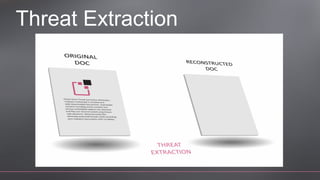

Threat Extraction & песочница для

ПК

•Доставляет безопасные файлы

•Проверяет исходные файлы

•Защищает скачивания из интернета и

копирования с внешних носителей](https://image.slidesharecdn.com/checkpoint-160406053212/85/Check-Piont-26-320.jpg)

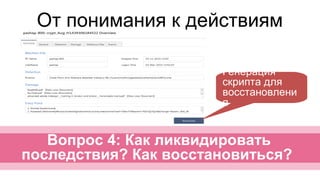

![SANDBLAST Агент

[Restricted] ONLY for designated groups and

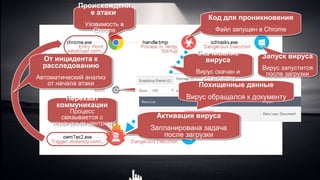

Автоматическое расследование и

ликвидация последствий

•Расследование – экономия времени и денег

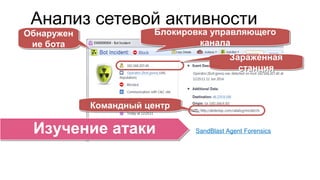

•Учет сетевой активности

•Взаимодействие с антивирусом

•Восстановление и ликвидация последствий

Защита

от нацеленных атак

Сдерживание

инфекции

Реакция

](https://image.slidesharecdn.com/checkpoint-160406053212/85/Check-Piont-32-320.jpg)

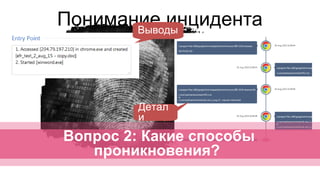

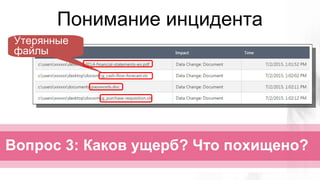

![[Restricted] ONLY for designated

groups and individuals

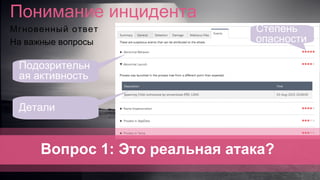

Ответ на инцидент

предполагает понимание угрозы

Вопросы при расследовании:

1.Атака реальна?

2.Какие способы проникновения?

3.Какие данные были похищены?

4.Как ликвидировать последствия?](https://image.slidesharecdn.com/checkpoint-160406053212/85/Check-Piont-33-320.jpg)

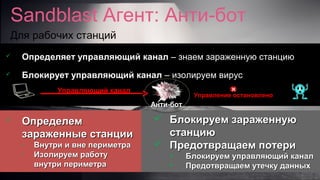

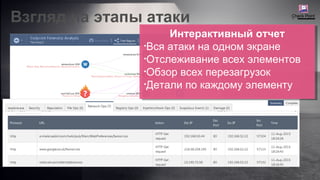

![SANDBLAST Агент

[Restricted] ONLY for designated groups and

Сдерживание

инфекции

Защита

от нацеленных атак

Реакция

](https://image.slidesharecdn.com/checkpoint-160406053212/85/Check-Piont-42-320.jpg)