Report

Share

Download to read offline

Recommended

CNS - Unit - 4 - Public Key Cryptosystem

Public Key Cryptosystems with Applications, Requirements and

Cryptanalysis, RSA algorithm, its computational aspects and security, Diffie-Hillman Key Exchange algorithm, Man-in-Middle attack

Recommended

CNS - Unit - 4 - Public Key Cryptosystem

Public Key Cryptosystems with Applications, Requirements and

Cryptanalysis, RSA algorithm, its computational aspects and security, Diffie-Hillman Key Exchange algorithm, Man-in-Middle attack

Information and network security 22 differential cryptanalysis

Differential cryptanalysis is a general form of cryptanalysis applicable primarily to block ciphers, but also to stream ciphers and cryptographic hash functions. In the broadest sense, it is the study of how differences in information input can affect the resultant difference at the output

ECC vs RSA: Battle of the Crypto-Ninjas

Talk given at Devoxx UK 2014

Caveat - without the video these slides can be taken out of context, see Parleys for the full video.

RSA is the oldest kid in the public-key cryptography playground, and its position of toughest and fastest is under sharp competition from ECC (Elliptic Curve Cryptography). We look at the mathematical difference between the two cryptosystems, showing why ECC is faster and “harder” than RSA, but also very energy efficient hence its unique advantage in the mobile space. We show how to use ECC in your Java and Android applications. Before finally summarising the “state of the union” for RSA and ECC in the light of the Snowden leaks, and the likely near-future for public-key cryptography.

A1 KENNEN LERNEN - Mündlicher Ausdruck

A1 KENNEN LERNEN - Mündlicher Ausdruck

nach Modul 1 vom Lehrwerk Menschen A1

الاختبارات التحصيلية وفق نموذج مكارثي

والاختبارات التي تجريها المؤسسات التعليمية في نهاية الفترات التعليمية المقررة، لتقيس مدى التحصيل المعرفي الذي كان يُقصد به (الحفظ والاكتساب) فقط لا غير، ولكن مع تطور الأساليب التربوية لم تعد الاختبارات التحصيلية مقتصرة على قياس المستوى المعرفي الأدنى، بل استخدمت فيها أشكال من الاختبارات الكفيلة بقياس العمليات المعرفية العليا والتفكير ومستويات الذكاء.

ومن بين النماذج التي تستند إلى التعلم المستند إلى الدماغ نموذج مكارثي لتساعد المعلمين في تنظيم تدريس المتعلمين اعتمادًا على اختلافهم في طريقة تعلمه) إلى أن هذا النموذج يستند إلى التعلم المعرفي ويقوم على مسارين هما على النحو التالي: إدراك الخبرة، ومعالجة الخبرة

وهو عبارة عن حلقة دائرية من ثمان خطوات تتبع أربع مراحل لتقديم المعلومات وهذه الخطوات الثمانية تعظم شأن أنماط التعلم والسيطرة الدماغية.

More Related Content

What's hot

Information and network security 22 differential cryptanalysis

Differential cryptanalysis is a general form of cryptanalysis applicable primarily to block ciphers, but also to stream ciphers and cryptographic hash functions. In the broadest sense, it is the study of how differences in information input can affect the resultant difference at the output

ECC vs RSA: Battle of the Crypto-Ninjas

Talk given at Devoxx UK 2014

Caveat - without the video these slides can be taken out of context, see Parleys for the full video.

RSA is the oldest kid in the public-key cryptography playground, and its position of toughest and fastest is under sharp competition from ECC (Elliptic Curve Cryptography). We look at the mathematical difference between the two cryptosystems, showing why ECC is faster and “harder” than RSA, but also very energy efficient hence its unique advantage in the mobile space. We show how to use ECC in your Java and Android applications. Before finally summarising the “state of the union” for RSA and ECC in the light of the Snowden leaks, and the likely near-future for public-key cryptography.

A1 KENNEN LERNEN - Mündlicher Ausdruck

A1 KENNEN LERNEN - Mündlicher Ausdruck

nach Modul 1 vom Lehrwerk Menschen A1

الاختبارات التحصيلية وفق نموذج مكارثي

والاختبارات التي تجريها المؤسسات التعليمية في نهاية الفترات التعليمية المقررة، لتقيس مدى التحصيل المعرفي الذي كان يُقصد به (الحفظ والاكتساب) فقط لا غير، ولكن مع تطور الأساليب التربوية لم تعد الاختبارات التحصيلية مقتصرة على قياس المستوى المعرفي الأدنى، بل استخدمت فيها أشكال من الاختبارات الكفيلة بقياس العمليات المعرفية العليا والتفكير ومستويات الذكاء.

ومن بين النماذج التي تستند إلى التعلم المستند إلى الدماغ نموذج مكارثي لتساعد المعلمين في تنظيم تدريس المتعلمين اعتمادًا على اختلافهم في طريقة تعلمه) إلى أن هذا النموذج يستند إلى التعلم المعرفي ويقوم على مسارين هما على النحو التالي: إدراك الخبرة، ومعالجة الخبرة

وهو عبارة عن حلقة دائرية من ثمان خطوات تتبع أربع مراحل لتقديم المعلومات وهذه الخطوات الثمانية تعظم شأن أنماط التعلم والسيطرة الدماغية.

What's hot (18)

Information and network security 22 differential cryptanalysis

Information and network security 22 differential cryptanalysis

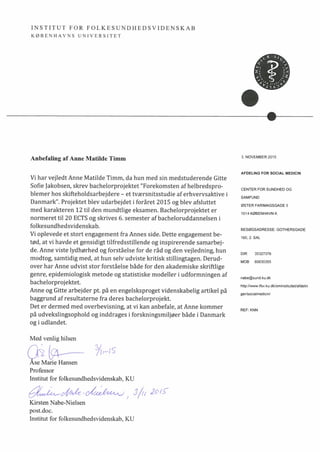

Reference Letter - From Dr. Andrei Rotaru (PhD., Associate Professor, Counsel...

Reference Letter - From Dr. Andrei Rotaru (PhD., Associate Professor, Counsel...