Report

Share

Download to read offline

Recommended

How I Improve and Manage a Production Area

The document provides steps for quickly improving a new department:

1. Create a current state process map to understand the flow.

2. Identify bottlenecks limiting capacity. Address bottlenecks first by implementing OEE and SMED to reduce changeover times.

3. Create department metrics to measure waste like non-value added time, workload variation, and inventory levels. Implement processes like DMAIC or PDCA to continuously improve.

TRABAJO DE INFORMÁTICA #1

El documento describe los diferentes tipos de virus informáticos, incluyendo virus, gusanos, troyanos y más. Explica cómo infectan los computadores y los métodos de infección. También describe los diferentes tipos de antivirus, incluyendo antivirus preventores, identificadores y descontaminadores. Menciona algunos antivirus populares como Avast, Norton y ESET Nod32.

Narayaneeyam english canto 004

Narayaniyam is a medieval Sanskrit text, comprising a summary study in poetic form of the Bhagavata Purana. It was composed by Melpathur Narayana Bhattathiri, (1560-1666 A.D.) one of the celebrated Sanskrit poets in Kerala. Even though the Narayaneeyam was completed as early as 1586 A.D., it appeared in print only after more than 250 years. The Bhagavata Purana is a major Hindu scripture consisting of about 18,000 verses, mainly devoted to the worship of Krishna.

Marketing

El documento resume el libro "Las empresas que sobresalen" de Jim Collins. Describe cómo la empresa Nike sobresale a nivel mundial por producir buenos productos que satisfacen las necesidades de los consumidores. Se basa en conceptos como tener un personal competente, adaptarse bien al mercado, y enfocarse en unas pocas ideas clave para ser el mejor en el mundo en eso. Nike utiliza el concepto del "erizo" para concentrarse en lo que es bueno y mueve su motor económico. El documento concluye que el libro enseña cómo l

DWRevsited_Final_ScreenResSINGLES (1)

This report summarizes the key findings of a survey of 538 organizations and case studies of 8 companies regarding their experiences with distributed work. The main findings are:

1) Distributed work is still new and being adopted across sectors and organization sizes, with most respondents still in early stages of implementation.

2) While unassigned space is common, most organizations only use it for a portion of employees like contractors and interns, and only a minority accommodate over 30% of full-time staff this way.

3) Distributed work is allowing "growth without growth" as organizations are increasing staff numbers while decreasing space needs per person, improving space-sharing ratios.

4) New technologies focus more on infrastructure like tele

trabajo de aseveraciones

El Día de Muertos es una tradición cultural mexicana que se celebra el 1 y 2 de noviembre para honrar a los difuntos. Es una festividad en la que las familias mexicanas recuerdan y honran a sus seres queridos fallecidos.

Recommended

How I Improve and Manage a Production Area

The document provides steps for quickly improving a new department:

1. Create a current state process map to understand the flow.

2. Identify bottlenecks limiting capacity. Address bottlenecks first by implementing OEE and SMED to reduce changeover times.

3. Create department metrics to measure waste like non-value added time, workload variation, and inventory levels. Implement processes like DMAIC or PDCA to continuously improve.

TRABAJO DE INFORMÁTICA #1

El documento describe los diferentes tipos de virus informáticos, incluyendo virus, gusanos, troyanos y más. Explica cómo infectan los computadores y los métodos de infección. También describe los diferentes tipos de antivirus, incluyendo antivirus preventores, identificadores y descontaminadores. Menciona algunos antivirus populares como Avast, Norton y ESET Nod32.

Narayaneeyam english canto 004

Narayaniyam is a medieval Sanskrit text, comprising a summary study in poetic form of the Bhagavata Purana. It was composed by Melpathur Narayana Bhattathiri, (1560-1666 A.D.) one of the celebrated Sanskrit poets in Kerala. Even though the Narayaneeyam was completed as early as 1586 A.D., it appeared in print only after more than 250 years. The Bhagavata Purana is a major Hindu scripture consisting of about 18,000 verses, mainly devoted to the worship of Krishna.

Marketing

El documento resume el libro "Las empresas que sobresalen" de Jim Collins. Describe cómo la empresa Nike sobresale a nivel mundial por producir buenos productos que satisfacen las necesidades de los consumidores. Se basa en conceptos como tener un personal competente, adaptarse bien al mercado, y enfocarse en unas pocas ideas clave para ser el mejor en el mundo en eso. Nike utiliza el concepto del "erizo" para concentrarse en lo que es bueno y mueve su motor económico. El documento concluye que el libro enseña cómo l

DWRevsited_Final_ScreenResSINGLES (1)

This report summarizes the key findings of a survey of 538 organizations and case studies of 8 companies regarding their experiences with distributed work. The main findings are:

1) Distributed work is still new and being adopted across sectors and organization sizes, with most respondents still in early stages of implementation.

2) While unassigned space is common, most organizations only use it for a portion of employees like contractors and interns, and only a minority accommodate over 30% of full-time staff this way.

3) Distributed work is allowing "growth without growth" as organizations are increasing staff numbers while decreasing space needs per person, improving space-sharing ratios.

4) New technologies focus more on infrastructure like tele

trabajo de aseveraciones

El Día de Muertos es una tradición cultural mexicana que se celebra el 1 y 2 de noviembre para honrar a los difuntos. Es una festividad en la que las familias mexicanas recuerdan y honran a sus seres queridos fallecidos.

ESTUDIO DE CASO EVALUACION DE LOS POSIBLES EFECTOS DEL USO DEL INTERNET EN LO...

Este documento presenta los resultados de un estudio de caso que evaluó los posibles efectos del uso excesivo de Internet en jóvenes bogotanos entre 15-25 años. Se aplicó una encuesta a 10 personas para identificar efectos en la salud física y mental, rendimiento académico y seguridad. Los resultados mostraron que el dolor de ojos, sedentarismo y dolor de espalda son los principales problemas de salud reportados. Además, los jóvenes pasan mucho tiempo en redes sociales y reconocen riesgos del uso ex

Disputas por el poder - coyuntura electoral en América Latina 2014

Este documento presenta una serie de artículos sobre las elecciones que tuvieron lugar en varios países de América Latina en 2014. Los autores analizan procesos electorales en Bolivia, Ecuador, Venezuela, Centroamérica, México, Brasil y Uruguay, e incluyen mapas electorales de países de la región.

Infornatica deber

El documento describe diferentes tipos de virus informáticos como troyanos, gusanos, bombas lógicas, hoax, virus residentes, de acción directa, de sobreescritura, de boot, de enlace, cifrados, polimórficos y multipartites. También describe diferentes tipos de antivirus como eliminadores-reparadores, detectores, inmunizadores, programas de vacuna, residentes, preventores, identificadores y descontaminadores. Los antivirus pueden clasificarse también como cortafuegos, antiespías, antipop-ups y detectores

Informatica

El documento describe diferentes tipos de virus informáticos y cómo funcionan los antivirus. Explica que los virus tienen como objetivo propagarse e infectar otros archivos y sistemas, mientras que los antivirus detectan, bloquean y desinfectan archivos infectados por virus u otros malware. Luego detalla varios tipos específicos de virus como troyanos, gusanos, bombas lógicas, y más, y cómo funcionan diferentes clases de antivirus como preventores, identificadores y descontaminadores.

Presentation de gestionnaire de bibliothèque

Développement d’une application de gestion d'une bibliothèque réalise avec le langage C en utilisant les fichiers comme outil de stockage.

Atlantic 2.0 2013-2016 : VISION - STRATEGIE - MISE EN OEUVRE

Cette présentation fait la synthèse du travail réalisé entre juin et septembre 2013 :

- VISION commune

- STRATEGIE ambitieuse

- MISE EN OEUVRE collective

- avec une nouvelle ORGANISATION de l'équipe

La version .doc de la stratégie est disponible ici : http://www.slideshare.net/AtLc/stratgie-v10-atlantic-20-2013

Prueba fracciones

El documento presenta 6 preguntas sobre gráficas y estadísticas. La primera pregunta trata sobre la cantidad de una figura que falta por pintar. La segunda pregunta se refiere a calcular la cantidad de pizza que pidió Andrés. La tercera pregunta involucra calcular el aumento de peso semanal de María en un plan de nutrición de 3 semanas. Las preguntas 4 a 6 se enfocan en determinar el peso total alcanzado por María luego de 3 semanas y representar gráficamente la información sobre el total de alumnos, mujeres

Fundaciones no inscritas codigo civil i - uap

Este documento presenta información sobre fundaciones no inscritas en el Perú. Explica que una fundación es una persona jurídica sin fines de lucro que persigue fines de interés social. Aunque el Código Civil regula las fundaciones, algunas no logran inscribirse. Las fundaciones no inscritas pueden operar pero sus administradores son responsables de los bienes y deudas hasta la inscripción. El documento también describe las características de las fundaciones y diferencias con otras organizaciones.

Tarjetas de Expanción

Las tarjetas de expansión insertadas en las ranuras de la placa base permiten expandir las capacidades de una computadora. Las tarjetas incluyen tarjetas de red, gráficas, de video, de sonido y de diagnóstico. Los puertos físicos y lógicos permiten la conexión de periféricos, mientras que los puertos como PCI, PCIe y USB conectan tarjetas de expansión y dispositivos externos. La placa base integra todos los componentes principales de una computadora y conecta el procesador, memoria, puert

Rúbrica para evaluar especialidad de cocina

Esta rúbrica evalúa las habilidades culinarias de un estudiante en 5 categorías: manejo del tiempo, técnicas operativas, limpieza, creatividad y presentación, y sabor/aroma/color del plato. El estudiante recibe una calificación del 0 al 4 en cada categoría basada en qué tan bien demuestra la habilidad, y la suma total de las calificaciones determina su desempeño culinario general.

Manual presupuesto

Este documento describe los pasos necesarios para elaborar un manual de presupuesto. Explica que el manual debe incluir la estructura organizacional de la empresa, las responsabilidades de cada persona involucrada en el proceso presupuestario, el período que cubrirá el presupuesto y los informes requeridos. También debe definir el procedimiento para crear y aprobar el presupuesto anualmente así como las fechas límite para completar cada parte del proceso presupuestario.

Infotmatica ppt

El documento describe la historia de las computadoras desde el ábaco en Babilonia hace 500 años a.C. hasta las computadoras de sexta generación actuales. Comenzó con dispositivos mecánicos como el ábaco y la regla de cálculo. Luego vinieron las primeras máquinas eléctricas en la década de 1930. Las generaciones posteriores introdujeron transistores, circuitos integrados, microprocesadores y arquitecturas paralelas, haciendo que las computadoras sean más rápidas, pequeñas y potentes

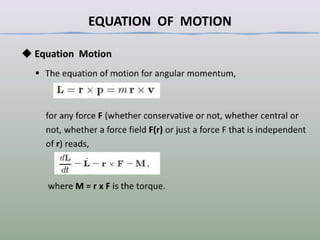

Summary

This document discusses vectors, force systems, and moments of force. It provides examples of torques, moments, and the cross product as they relate to force vectors. It also uses a skateboard and a hinged rectangular platform suspended by a cable as examples to illustrate moments of force and bending stresses. The document aims to explain vectors with force systems and resultants, and how moments are calculated as both scalar and vector formulations. It concludes with a problem asking the reader to find the moment about each coordinate axis of the force exerted by a cable suspending a hinged platform.

3 summary

This document introduces the topic of distributed database systems. It discusses distributed data independence and transaction atomicity. It provides a real-life example of a travel company using a distributed database with branches around the world. It then gives a quiz to test understanding of distributed database definitions, types, and functionality.

2 ddb architecture

This document discusses distributed database architecture. It describes the advantages as improved processing power through distributed processing across multiple machines, removal of single point of failure, and easier expandability. The disadvantages include increased complexity, costs, security challenges, and difficulties with integrity control and standardization. Different architectures are shared-nothing, shared-disk, and shared-memory. Distributed databases are well-suited for applications involving multiple sites like manufacturing, military systems, and airline reservations.

1 ddb

1. The document discusses types of distributed databases and distributed database architecture. It describes distributed databases as collections of shared data distributed over a computer network. Distributed databases can be either homogeneous, with all sites using the same DBMS, or heterogeneous, with different sites using different DBMSs. A distributed DBMS manages the distributed database and aims to make the distribution transparent to users.

2 countermeasures

This document discusses various countermeasures for database security including authorization, authentication, backups, journalizing, encryption, RAID technology, user-defined procedures, and checkpoints. It also discusses responses to different types of database failures such as aborted transactions, incorrect data, system failures with the database intact, and total database destruction. The preferred and alternative recovery approaches are outlined for each failure scenario.

2 countermeasures

This document discusses various countermeasures for database security including authorization, authentication, backups, journalizing, encryption, RAID technology, user-defined procedures, and checkpoints. It also discusses responses to different types of database failures such as aborted transactions, incorrect data, system failures with the database intact, and total database destruction. The preferred and alternative recovery approaches are outlined for each failure scenario.

3 summary

The document discusses database security and authorization. It covers threats to data security like human error and theft. Authentication verifies users' identities while authorization grants access privileges. Encryption encodes data for safe access. The document provides examples of improper authorization in schools and banks. It also includes a quiz on database security and authorization topics.

1 db security

Database security aims to protect data from accidental or intentional harm through threats like human error, software/hardware failures, theft, and improper access. These threats can result in losses of privacy, secrecy, confidentiality, data integrity, and availability. Countermeasures and responses to database failures help increase database security against various threats.

More Related Content

Viewers also liked

ESTUDIO DE CASO EVALUACION DE LOS POSIBLES EFECTOS DEL USO DEL INTERNET EN LO...

Este documento presenta los resultados de un estudio de caso que evaluó los posibles efectos del uso excesivo de Internet en jóvenes bogotanos entre 15-25 años. Se aplicó una encuesta a 10 personas para identificar efectos en la salud física y mental, rendimiento académico y seguridad. Los resultados mostraron que el dolor de ojos, sedentarismo y dolor de espalda son los principales problemas de salud reportados. Además, los jóvenes pasan mucho tiempo en redes sociales y reconocen riesgos del uso ex

Disputas por el poder - coyuntura electoral en América Latina 2014

Este documento presenta una serie de artículos sobre las elecciones que tuvieron lugar en varios países de América Latina en 2014. Los autores analizan procesos electorales en Bolivia, Ecuador, Venezuela, Centroamérica, México, Brasil y Uruguay, e incluyen mapas electorales de países de la región.

Infornatica deber

El documento describe diferentes tipos de virus informáticos como troyanos, gusanos, bombas lógicas, hoax, virus residentes, de acción directa, de sobreescritura, de boot, de enlace, cifrados, polimórficos y multipartites. También describe diferentes tipos de antivirus como eliminadores-reparadores, detectores, inmunizadores, programas de vacuna, residentes, preventores, identificadores y descontaminadores. Los antivirus pueden clasificarse también como cortafuegos, antiespías, antipop-ups y detectores

Informatica

El documento describe diferentes tipos de virus informáticos y cómo funcionan los antivirus. Explica que los virus tienen como objetivo propagarse e infectar otros archivos y sistemas, mientras que los antivirus detectan, bloquean y desinfectan archivos infectados por virus u otros malware. Luego detalla varios tipos específicos de virus como troyanos, gusanos, bombas lógicas, y más, y cómo funcionan diferentes clases de antivirus como preventores, identificadores y descontaminadores.

Presentation de gestionnaire de bibliothèque

Développement d’une application de gestion d'une bibliothèque réalise avec le langage C en utilisant les fichiers comme outil de stockage.

Atlantic 2.0 2013-2016 : VISION - STRATEGIE - MISE EN OEUVRE

Cette présentation fait la synthèse du travail réalisé entre juin et septembre 2013 :

- VISION commune

- STRATEGIE ambitieuse

- MISE EN OEUVRE collective

- avec une nouvelle ORGANISATION de l'équipe

La version .doc de la stratégie est disponible ici : http://www.slideshare.net/AtLc/stratgie-v10-atlantic-20-2013

Prueba fracciones

El documento presenta 6 preguntas sobre gráficas y estadísticas. La primera pregunta trata sobre la cantidad de una figura que falta por pintar. La segunda pregunta se refiere a calcular la cantidad de pizza que pidió Andrés. La tercera pregunta involucra calcular el aumento de peso semanal de María en un plan de nutrición de 3 semanas. Las preguntas 4 a 6 se enfocan en determinar el peso total alcanzado por María luego de 3 semanas y representar gráficamente la información sobre el total de alumnos, mujeres

Fundaciones no inscritas codigo civil i - uap

Este documento presenta información sobre fundaciones no inscritas en el Perú. Explica que una fundación es una persona jurídica sin fines de lucro que persigue fines de interés social. Aunque el Código Civil regula las fundaciones, algunas no logran inscribirse. Las fundaciones no inscritas pueden operar pero sus administradores son responsables de los bienes y deudas hasta la inscripción. El documento también describe las características de las fundaciones y diferencias con otras organizaciones.

Tarjetas de Expanción

Las tarjetas de expansión insertadas en las ranuras de la placa base permiten expandir las capacidades de una computadora. Las tarjetas incluyen tarjetas de red, gráficas, de video, de sonido y de diagnóstico. Los puertos físicos y lógicos permiten la conexión de periféricos, mientras que los puertos como PCI, PCIe y USB conectan tarjetas de expansión y dispositivos externos. La placa base integra todos los componentes principales de una computadora y conecta el procesador, memoria, puert

Rúbrica para evaluar especialidad de cocina

Esta rúbrica evalúa las habilidades culinarias de un estudiante en 5 categorías: manejo del tiempo, técnicas operativas, limpieza, creatividad y presentación, y sabor/aroma/color del plato. El estudiante recibe una calificación del 0 al 4 en cada categoría basada en qué tan bien demuestra la habilidad, y la suma total de las calificaciones determina su desempeño culinario general.

Manual presupuesto

Este documento describe los pasos necesarios para elaborar un manual de presupuesto. Explica que el manual debe incluir la estructura organizacional de la empresa, las responsabilidades de cada persona involucrada en el proceso presupuestario, el período que cubrirá el presupuesto y los informes requeridos. También debe definir el procedimiento para crear y aprobar el presupuesto anualmente así como las fechas límite para completar cada parte del proceso presupuestario.

Infotmatica ppt

El documento describe la historia de las computadoras desde el ábaco en Babilonia hace 500 años a.C. hasta las computadoras de sexta generación actuales. Comenzó con dispositivos mecánicos como el ábaco y la regla de cálculo. Luego vinieron las primeras máquinas eléctricas en la década de 1930. Las generaciones posteriores introdujeron transistores, circuitos integrados, microprocesadores y arquitecturas paralelas, haciendo que las computadoras sean más rápidas, pequeñas y potentes

Viewers also liked (14)

ESTUDIO DE CASO EVALUACION DE LOS POSIBLES EFECTOS DEL USO DEL INTERNET EN LO...

ESTUDIO DE CASO EVALUACION DE LOS POSIBLES EFECTOS DEL USO DEL INTERNET EN LO...

Disputas por el poder - coyuntura electoral en América Latina 2014

Disputas por el poder - coyuntura electoral en América Latina 2014

Atlantic 2.0 2013-2016 : VISION - STRATEGIE - MISE EN OEUVRE

Atlantic 2.0 2013-2016 : VISION - STRATEGIE - MISE EN OEUVRE

More from Mr Patrick NIYISHAKA

Summary

This document discusses vectors, force systems, and moments of force. It provides examples of torques, moments, and the cross product as they relate to force vectors. It also uses a skateboard and a hinged rectangular platform suspended by a cable as examples to illustrate moments of force and bending stresses. The document aims to explain vectors with force systems and resultants, and how moments are calculated as both scalar and vector formulations. It concludes with a problem asking the reader to find the moment about each coordinate axis of the force exerted by a cable suspending a hinged platform.

3 summary

This document introduces the topic of distributed database systems. It discusses distributed data independence and transaction atomicity. It provides a real-life example of a travel company using a distributed database with branches around the world. It then gives a quiz to test understanding of distributed database definitions, types, and functionality.

2 ddb architecture

This document discusses distributed database architecture. It describes the advantages as improved processing power through distributed processing across multiple machines, removal of single point of failure, and easier expandability. The disadvantages include increased complexity, costs, security challenges, and difficulties with integrity control and standardization. Different architectures are shared-nothing, shared-disk, and shared-memory. Distributed databases are well-suited for applications involving multiple sites like manufacturing, military systems, and airline reservations.

1 ddb

1. The document discusses types of distributed databases and distributed database architecture. It describes distributed databases as collections of shared data distributed over a computer network. Distributed databases can be either homogeneous, with all sites using the same DBMS, or heterogeneous, with different sites using different DBMSs. A distributed DBMS manages the distributed database and aims to make the distribution transparent to users.

2 countermeasures

This document discusses various countermeasures for database security including authorization, authentication, backups, journalizing, encryption, RAID technology, user-defined procedures, and checkpoints. It also discusses responses to different types of database failures such as aborted transactions, incorrect data, system failures with the database intact, and total database destruction. The preferred and alternative recovery approaches are outlined for each failure scenario.

2 countermeasures

This document discusses various countermeasures for database security including authorization, authentication, backups, journalizing, encryption, RAID technology, user-defined procedures, and checkpoints. It also discusses responses to different types of database failures such as aborted transactions, incorrect data, system failures with the database intact, and total database destruction. The preferred and alternative recovery approaches are outlined for each failure scenario.

3 summary

The document discusses database security and authorization. It covers threats to data security like human error and theft. Authentication verifies users' identities while authorization grants access privileges. Encryption encodes data for safe access. The document provides examples of improper authorization in schools and banks. It also includes a quiz on database security and authorization topics.

1 db security

Database security aims to protect data from accidental or intentional harm through threats like human error, software/hardware failures, theft, and improper access. These threats can result in losses of privacy, secrecy, confidentiality, data integrity, and availability. Countermeasures and responses to database failures help increase database security against various threats.

4 summary

This document covers transaction processing concepts including:

- Typical OLTP environments and how to recover from failures

- The ACID properties of transactions including atomicity, consistency, isolation, and durability

- Transaction states like active, aborted, and committed

- Transactions as concurrency units and how they execute concurrently while maintaining serializability

- Quizzes to test understanding of transaction processing, ACID properties, transaction states, and ensuring consistency through synchronization

3 summary

This document discusses concurrency control techniques for managing concurrent execution of transactions. It provides an example of how concurrency control is needed when multiple passengers try to purchase the last remaining airline ticket. The document then covers topics like transaction serialization, pessimistic and optimistic concurrency control, locking techniques, and two-phase locking. It concludes with sample multiple choice questions about problems with concurrent transactions, methods for serialization, locking data items, and definitions of deadlock and concurrency control.

2 con control

This document discusses concurrency control techniques for databases, including pessimistic and optimistic concurrency control. It describes locking techniques used for synchronization, including binary locks, certify locks, and two-phase locking to ensure serializability. It also discusses problems that can occur with locking such as deadlocks and starvation.

1 con exe

This document discusses concurrency control and methods to ensure serializability when transactions execute concurrently in a database. It begins by describing three problems that can occur with concurrent transaction execution: lost updates, unrepeatable reads, and dirty reads. It then explains two methods for achieving serializability: multi-version concurrency control and timestamp ordering. Timestamp ordering assigns timestamps to transactions and data items and uses the timestamps to determine when transactions can read and write data items to prevent conflicts. The document also briefly mentions using concurrency control protocols that employ locking to serialize transaction access.

1 basic concepts

This document discusses transaction processing in online transaction processing (OLTP) environments. It covers typical OLTP environments like airline, banking, and trading systems. It also covers topics like transactions being atomic units of execution that must have ACID (atomicity, consistency, isolation, durability) properties and can be in different states during processing. Transactions are sequences of database operations that must generate a consistent database when applied to a consistent one.

2 recovery

The document discusses database recovery from failures. It explains that a DBMS uses techniques like logging transactions, periodic backups, and mirroring databases to restore the system to a consistent state if a failure occurs. There are two types of recovery - from transaction failures, where the DBMS undoes uncommitted transactions, and from catastrophic failures like disk or system crashes, where the entire database must be restored from a backup and the log is used to replay committed transactions. Proper recovery is needed to ensure transactions are fully committed or have no effect, and that the database remains in a consistent state.

3 transaction

The document discusses the ACID properties that transactions should possess:

1. Atomicity - Transactions are atomic units that are fully completed or not completed at all.

2. Consistency - Transactions preserve consistency by ensuring the database only transitions between valid states.

3. Isolation - The execution of one transaction is isolated and not interfered with by other concurrent transactions.

4. Durability - Committed transaction changes persist in the database and survive failures through logging and recovery.

3 summary

The document discusses query processing and optimization techniques. It provides an example of querying a database to find the name of the last member to borrow a book with the title "Zeus". There are several ways to structure the query, but some methods are more optimized than others. Query processing involves translating SQL queries into relational algebra operations, generating execution plans, and executing the queries. Query optimization examines multiple query plans to identify the most efficient plan to retrieve the required data.

1 query processing

The document discusses the process of query processing, which includes translating SQL queries into relational algebra, generating an evaluation plan, and executing the query. It provides examples of translating a SQL query into relational algebra expressions and generating an annotated evaluation plan specifying the detailed strategy for evaluating the query.

1 query processing

The document discusses the process of query processing, which includes translating SQL queries into relational algebra, generating an evaluation plan, and executing the query. It provides examples of translating a SQL query into relational algebra expressions and generating an annotated evaluation plan specifying the detailed strategy for evaluating the query.

2 optimization

The document discusses query optimization techniques used by database systems. It describes how a database catalog is used to estimate query execution costs. Alternative execution plans are enumerated using heuristic rules and the lowest cost plan is selected. Examples are provided of applying translation rules to optimize a query tree by pushing down select and project operations, avoiding Cartesian products, and reordering joins and selections. Cost estimation considers factors like I/O, memory usage, and computation to select a suboptimal but efficient execution plan.

2 collision

This document discusses collisions, center of mass, and impulse and momentum. It provides information on inelastic 2D collisions and notes that analyzing collisions using impulse and momentum is useful when solving for collisions between two bodies. It also defines center of mass as the point where all the mass of an object or system can be considered concentrated.