Recommended

PPTX

PDF

20220113 my seeking_sre_v3

PDF

OWASPの歩き方(How to walk_the_owasp)

PPTX

PPTX

PDF

2019 1117 security_jaws_toal_5min_slideshare

PPTX

PPTX

XPagesDay 2016 「開発事例 - XPages で作る動画閲覧サイト」

PDF

PDF

PPTX

20181219 Introduction of Incident Response in AWS for Beginers

PPTX

PDF

2019 0917 nw-jaws_f-secure3min

PDF

2019 1102 jaws_festa_f-secure10min_lt_slideshare

PDF

PPTX

PPTX

20191013_Wolf and Seven Little Goats -Serverless Fairy Tales-

PDF

PDF

PPTX

20210716 Security Audit of Salesforce & Other Measures

PDF

DevelopersのためのSonicGardenで実践しているシステム運用での11の常識 〜監視編〜

PDF

2020 0727 f-secure night webinar #1 remote work

PPTX

PDF

2019 1214 io_t_sec_jp_06_kawano_slideshare

PDF

2020 0221 f-secure_jaws-ug_sapporo_25_slideshare

PDF

PDF

PDF

PDF

~外注から内製へ~ なぜ今、セキュリティ人材の育成がこんなにも叫ばれているのだろうか?

PDF

More Related Content

PPTX

PDF

20220113 my seeking_sre_v3

PDF

OWASPの歩き方(How to walk_the_owasp)

PPTX

PPTX

PDF

2019 1117 security_jaws_toal_5min_slideshare

PPTX

PPTX

XPagesDay 2016 「開発事例 - XPages で作る動画閲覧サイト」

What's hot

PDF

PDF

PPTX

20181219 Introduction of Incident Response in AWS for Beginers

PPTX

PDF

2019 0917 nw-jaws_f-secure3min

PDF

2019 1102 jaws_festa_f-secure10min_lt_slideshare

PDF

PPTX

PPTX

20191013_Wolf and Seven Little Goats -Serverless Fairy Tales-

PDF

PDF

PPTX

20210716 Security Audit of Salesforce & Other Measures

PDF

DevelopersのためのSonicGardenで実践しているシステム運用での11の常識 〜監視編〜

PDF

2020 0727 f-secure night webinar #1 remote work

PPTX

PDF

2019 1214 io_t_sec_jp_06_kawano_slideshare

PDF

2020 0221 f-secure_jaws-ug_sapporo_25_slideshare

PDF

Similar to エフスタ!!勉強会#26 セキュリティと開発と

PDF

PDF

PDF

~外注から内製へ~ なぜ今、セキュリティ人材の育成がこんなにも叫ばれているのだろうか?

PDF

ODP

ライブコーディングとデモで理解するWebセキュリティの基礎

PPTX

今だからこそ振り返ろう!OWASP Top 10

PPTX

SOSAISEC LT 201701 シフトレフトでセキュリティイニシアチブを取り返そう

PPT

PPTX

PPTX

PDF

SecureAssist Introduction - アプリケーション・セキュリティを実現するベストプラクティスとは

PDF

PPTX

4 Enemies of DevSecOps 2016

PPTX

PDF

MicrosoftのID管理ソリューション-2010年度版

PDF

アプリ開発者に大きな影響 2017年版OWASP TOP 10

ODP

PDF

PDF

PDF

Recently uploaded

PDF

第21回 Gen AI 勉強会「NotebookLMで60ページ超の スライドを作成してみた」

PDF

さくらインターネットの今 法林リージョン:さくらのAIとか GPUとかイベントとか 〜2026年もバク進します!〜

PPTX

PDF

PDF

2025→2026宙畑ゆく年くる年レポート_100社を超える企業アンケート総まとめ!!_企業まとめ_1229_3版

PDF

100年後の知財業界-生成AIスライドアドリブプレゼン イーパテントYouTube配信

PDF

Reiwa 7 IT Strategist Afternoon I Question-1 3C Analysis

PDF

Reiwa 7 IT Strategist Afternoon I Question-1 Ansoff's Growth Vector

PDF

Starlink Direct-to-Cell (D2C) 技術の概要と将来の展望

エフスタ!!勉強会#26 セキュリティと開発と 1. 2. 3. Copyright ⓒ 2014 FUKUSHIMA COMPUTER SYSTEM CO.,LTD. ALL right reserved

開発工程

コーディング

内部設計

外部設計

要件定義 運用試験

結合試験

単体試験

ここで実装

を検討して

セキュの検証

は

ここ

4. Copyright ⓒ 2014 FUKUSHIMA COMPUTER SYSTEM CO.,LTD. ALL right reserved

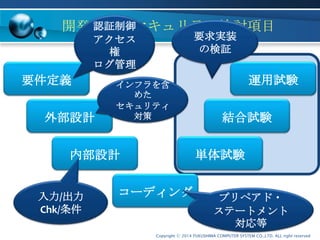

開発工程別セキュリティ検討項目

コーディング

内部設計

外部設計

要件定義 運用試験

結合試験

単体試験

認証制御

アクセス

権

ログ管理

入力/出力

Chk/条件

プリペアド・

ステートメント

対応等

要求実装

の検証

インフラを含

めた

セキュリティ

対策

5. 6. 7. 8. OWASP TOP 10(2013版)

A-1 インジェクション SQLインジェクションやOSコマンドインジェクション

A-2 認証とセッション管理の不備 セッション固定化攻撃(Session Fixation)

A-3 XSS 反射型XSS、 DOM Based XSS

A-4

安全でないオブジェクト

の直接参照

Webサーバ上のファイルへ直接アクセス等

A-5 セキュリティの設定ミス パッケージやOSSのデバッグ情報の漏洩等

A-6 機密データの露出 DBへクレジットカードのセキュリティキーの格納等

A-7

機密レベル・アクセス

制御の欠落

Requestの改竄により上位権限へのアクセス等

A-8 CSRF mixiで発生した「はまちちゃん事件」の脆弱性

A-9

既知の脆弱性を持つコンポーネント

の使用

パッケージやOSSに内包する脆弱性が利用される

A-10

未検証のリダイレクト

とフォワード

フィッシングやマルウェアのサイトへリダイレクト

詳しくは、ここ ↓

https://www.owasp.org/

※ 英語です

引用:https://www.owasp.org

9. A-1 インジェクション

代表としては、SQLインジェクション

Copyright ⓒ 2014 FUKUSHIMA COMPUTER SYSTEM CO.,LTD. ALL right reserved

SELECT name, price FROM items WHERE id = 1

SELECT name, price FROM items WHERE id=1 and 1=1

・プリペアドステートメントによる実装必須!

・自由検索等の動的SQLの場合、

入力値に対するバリデーションと

バリデーションに対する単体試験をしっかり

と!

10. 11. 12. 13. Copyright ⓒ 2014 FUKUSHIMA COMPUTER SYSTEM CO.,LTD. ALL right reserved

回 開催月 タイトル 概要

4 2010/09 エフスタ!!勉強会vol.4

&東北情報セキュリティ勉強会

テーマはセキュリティと開発で

スピーカーに上野宣さんをお招き。

6 2011/04 エフスタ!!勉強会vol.6

&東北情報セキュリティ勉強会

大震災の直後の開催。

感慨深い勉強会となった。

19 2013/10 エフスタ!!勉強会vol.19

&東北情報セキュリティ勉強会

SECCON2013先取り!と題して

サイボウズ竹迫さんをお招き

23 2013/12 エフスタ!!TOKYO vol.3

クラウドサイコー

クラウドセキュリティのため

DIT 河野さんをお招き。

24 2014/01 エフスタ!!ナイトセミナー

SNSのリスク管理

SNSのリスク管理について

ラック 長谷川長一さんをお招き

エフスタ勉強会のセキュリティの軌跡

14. Copyright ⓒ 2014 FUKUSHIMA COMPUTER SYSTEM CO.,LTD. ALL right reserved

私の

活動とし

て

技術者とセキュリティ技術者の間に

はしけを渡すことができたら・・・

そして、地方と首都圏の意識格差

可能な限り小さくしたい

お客様へ

の意識付

けも

セキュリティ勉強会への思い

16. 17. Copyright ⓒ 2014 FUKUSHIMA COMPUTER SYSTEM CO.,LTD. ALL right reserved

ご清聴をありがとうございました

Thank you.

謝辞

18. ■参考

・The Open Web Application Security Project

(OWASP)

https://www.owasp.org/

・独立行政法人 情報処理推進機構

http://www.ipa.go.jp/security/index.html