43 Extracción de la información de una laptop, Carlos Guanotasig

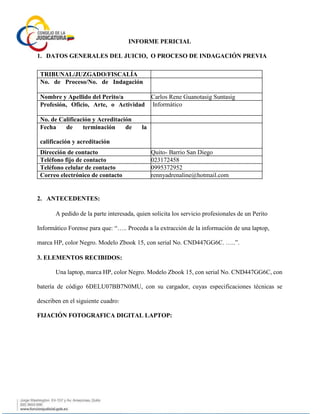

- 1. INFORME PERICIAL 1. DATOS GENERALES DEL JUICIO, O PROCESO DE INDAGACIÓN PREVIA 2. ANTECEDENTES: A pedido de la parte interesada, quien solicita los servicio profesionales de un Perito Informático Forense para que: “….. Proceda a la extracción de la información de una laptop, marca HP, color Negro. Modelo Zbook 15, con serial No. CND447GG6C. …..”. 3. ELEMENTOS RECIBIDOS: Una laptop, marca HP, color Negro. Modelo Zbook 15, con serial No. CND447GG6C, con batería de código 6DELU07BB7N0MU, con su cargador, cuyas especificaciones técnicas se describen en el siguiente cuadro: FIJACIÓN FOTOGRAFICA DIGITAL LAPTOP: TRIBUNAL/JUZGADO/FISCALÍA No. de Proceso/No. de Indagación Previa o Instrucción FiscalNombre y Apellido del Perito/a Carlos Rene Guanotasig Suntasig Profesión, Oficio, Arte, o Actividad calificada Informático No. de Calificación y Acreditación Fecha de terminación de la calificación y acreditación Dirección de contacto Quito- Barrio San Diego Teléfono fijo de contacto 023172458 Teléfono celular de contacto 0995372952 Correo electrónico de contacto rennyadrenaline@hotmail.com

- 2. CUADRO DE ESPECIFICACIONES NRO. 1 CONSIDERACIONES TÉCNICAS O METODOLOGÍA A APLICARSE, 4.- FUNDAMENTOS TECNICOS: 4.1.-DISCO DURO. (Del inglés haré disk (HD)). Es un disco magnético en la que se puede almacenar datos de ordenador. El disco duro es la parte de un ordenador que contiene la información electrónica y donde se almacenan todos los programas y archivos DISPOSITIVO LAPTOP MARCA HP SERIE N°: CND447GG6C COLOR: NEGRO PUERTOS: USB ANTERIOR Y POSTERIOR

- 3. (Software). Este sistema de almacenamiento opera de manera digital en discos de superficies magnéticas que giran rápidamente y que el disco duro puede almacenar una gran cantidad de gigabytes. 4.2. IMAGEN FORENSE. - Una copia exacta del dispositivo o equipo original en uno nuevo o estéril. Esto significa que el original y la copia serán idénticos al momento que se hizo una imagen forense. 4.3. HASH. - Es una transformación matemática que toma como entrada a un conjunto de datos para generar cadenas de texto obteniendo valores algoritmos con diferentes funciones, la misma que nos permite autentificar y/o validar la integridad de evidencias digitales con las herramientas MD5, Sha1 entre otros. 4.4.- SCREENSHOT. - Una captura de pantalla (también llamada pantallazo, o screenshot del inglés) es una imagen tomada por una computadora para registrar los elementos visibles en el monitor u otro dispositivo de salida visual. 5.- TRABAJOS REALIZADOS. Con el objeto de dar cumplimiento a la experticia informática Forense, se realizó los siguientes procesos y trabajos técnicos: 5.1.1 Para la identificación técnica del dispositivo de almacenamiento de datos interno, se desmonto el ordenador Portátil (Laptop), de acuerdo con las normas de seguridad y cumpliendo con el protocolo informático forense, determinando de esta manera las características técnicas de la unidad de almacenamiento magnético (disco duro), instalado

- 4. en el equipo de cómputo sometido a peritaje, el cual se detalla en el siguiente cuadro de especificaciones: CUADRO DE ESPECIFICACIONES NRO. 2 EXTRACCIÓN FÍSICA DEL DISCO DURO Pc-01 UNIDAD DE ALMACENAMIENTO DEL CPU. (Pc-01) MARCA: TOSHIBA TIPO : SATA NUMERO DE SERIE: 94JDW8YMTYR9HDKCC00H2A01 MODELO TS5SAD500 CAPACIDAD: 500GB. 5.2 ELEMENTO ADQUIRIDO. 5.2.1 VOLCADO DE DATOS.- Para el proceso de volcado de datos mediante la utilización de software forense se ha cumplido con todas las normas de seguridad externa aplicado a la unidad de almacenamiento (Hard Disk- Disco duro); empleando la metodología y procesos Informáticos se generó el volcado de datos (copia espejo) o imagen forense del dispositivo de almacenamiento magnético, descritos en el acápite numeral dos (2); exportando hacia una unidad de almacenamiento estéril o nueva; preservando de esta forma la integridad de la

- 5. información original de la evidencia digital ya que los diferentes métodos forenses serán aplicados en el disco duro espejo (copia-exacta al original) objeto del presente informe pericial. Dentro del proceso de volcado de datos se adquirido una imagen del dispositivo de almacenamiento magnético (disco duro) proporcionando el siguiente valor hash: RESULTADO: SHA1 fd42256ab2707e64dfc8d7f65523952797e655e8 MD5. f5829431c7b9ddcccb3e9a0f1a31203c El mismo que se utiliza para verificar su estructura original. 5.2.2 DESCRIPCIÓN DEL ELEMENTO ADQUIRIDO. La imagen es un archivo que posee exactamente los bytes originales de las particiones lógicas de la unidad de almacenamiento masivo de datos (disco duro). 5.2.2.1.- REPORTES DE VALIDACIÓN DE HASH. I. En el proceso de volcado de datos utilizando el software forense para la adquisición física de la evidencia digital del dispositivo magnético (disco duro) de acuerdo al estado de exportación sobre adquisición y preservación de la evidencia digital, genera un log de auditoría de eventos y procesos desarrollados mediante la utilización del software forense FTK IMAGER. II. Dentro del protocolo informático forense nos indica los principios metodológicos de identificación, adquisición, preservación, análisis y presentación de resultados, forma que nos permite proteger la información;

- 6. con la generación de cadenas de texto o códigos algorítmicos de las funciones HASH con las herramientas más empleadas MD5 y SHA1, códigos que nos permite validar la integridad y la autenticidad de la evidencia digital. 6 . -ANÁLISIS FORENSE. 6.1 Dentro del protocolo informático forense cuarta etapa referente al análisis de la información fue cargar la imagen adquirida al Software Forense de investigación digital, con el propósito de realizar una exploración de los ficheros de la unidad de almacenamiento de datos y localizar el objetivo central del punto pericial descrito. 6.2 Con la finalidad de preservar la información y los datos originales almacenados en la evidencia digital disco duro marca TOSHIBA, serie Nro. 94JDW8YMTYR9HDKCC00H2A01, se utilizó el hardware forense constatando la existencia de cuatro particiones como se observa en las siguientes capturas de pantalla: 6.3 Posterior al reconocimiento de las particiones existentes en la evidencia digital, se subió las particiones lógicas antes mostradas, al software forense de investigación digital Access Data FTK versión 3.00, pudiendo constatar que en dicha evidencia existían almacenados archivos digitales con diferentes extensiones, entre ellos .docx, .xls (documentos de office), información que fue exportada a un medio de almacenamiento de información externa para su análisis posterior.

- 7. 6.4 Durante el proceso de análisis de la información, dentro del entorno del aplicativo FTK, sobre los archivos de texto (Microsoft Office), almacenados en la unidad de almacenamiento magnético (disco duro), se pudo constatar la existencia de ficheros de texto con diferentes nombres y extensiones, como se detalla en el siguiente cuadro de especificaciones: CUADRO DE ESPECIFICACIONES UBICACIÓN o PATH NOMBRE/EXTENSIÓ N OBSERVACIÓN

- 8. 1[root.1000]UsersuserDocuments Trabajos Ficheros de Texto .docx (Hoja de Vida) Archivo adquirido de la carpeta TRABAJOS 2[root.1000]UsersuserDocumentsTrabajos Ficheros de Texto .docx (Discurso) Archivo adquirido de la carpeta TRABAJOS 3[root.1000]UsersuserDocumentsTrabajos Ficheros de Texto .docx (La aculturación) Archivo adquirido de la carpeta TRABAJOS 4[root.1000]UsersuserDocumentsTrabajo Ficheros de Texto .docx (Monografía) Archivo adquirido de la carpeta TRABAJOS 5[root.1000UsersuserDocumentsTrabajo Ficheros de Texto .docx (Informe) Archivo adquirido de la carpeta TRABAJOS 6[root.1000UsersuserDocumentsTrabajo Ficheros de Texto .docx (Oficio Peritos) Archivo adquirido de la carpeta TRABAJOS 7[root.1000] UsersuserDocumentsTrabajo Ficheros de Texto .docx (Trabajo) Archivo adquirido de la carpeta TRABAJOS 8[root.1000] UsersuserDocumentsTrabajo Ficheros .xls (Fichas) Archivo adquirido de la carpeta TRABAJOS

- 9. 6.5 Una vez adquiridos los ficheros de texto .docx y .xls, almacenados en la unidad de almacenamiento magnético (disco duro) del ordenador laptop, marca TOSHIBA, se procedió a verificar los metadatos, como se detalla en el siguiente cuadro de especificaciones: CUADRO DE ESPECIFICACIONES Nro. FICHERO UBICACIÓN o PATH FECHA DE ULTIMO ACCESO Tipo de archivo 1 Ficheros de Texto .docx (Hoja de Vida) 17/mayo/2017 2 Ficheros de Texto .docx (Discurso) 01/marzo/2017 3 Ficheros de Texto .docx (La aculturación) 29/febrero/2017

- 10. 4 Ficheros de Texto .docx (Monografía) 16/mayo/2017 5 Ficheros de Texto .docx (Informe) 07/marzo/2017 6 Ficheros de Texto .docx (Oficio Peritos) 12/abril/2017 7 Ficheros de Texto .docx (Trabajo) 12/abril/2017 8 Ficheros .xls (Fichas) 16/abril/2017 6 CONCLUSIONES. En base al análisis informático forense aplicado, se determina que: 6.1 Se estableció la funcionalidad del equipo de cómputo portátil (laptop) marca hp, color negro. modelo ZBOOK 15, con serial no. cnd447gg6c, registrando con fecha de operatividad del sistema 01/05/2015; ultima operatividad con fecha 02/08/2017. 6.2 El disco duro marca TOSHIBA serie 94jdw8ymtyr9hdkcc00h2a01, instalado en el ordenador portátil (laptop) marca hp, color negro. modelo ZBOOK 15, con serial no. cnd447gg6c, al momento de la realización de la pericia informática, se encontraba operativo, en condiciones favorables para la adquisición de la información y datos. 6.3 Para el proceso de adquisición y preservación de datos se ha utilizado una herramienta forense (software-FTK imager) a fin de obtener copias o imágenes forenses idénticas al del original y ser analizadas en los mismos. 6.4 De la unidad de almacenamiento magnético (disco duro), se ha realizado el volcado de datos mediante la adquisición forense exportando hacia otro dispositivo o unidad externa estéril de almacenamiento masivo, de tal forma se ha preservado la información de los objetos sometidos a análisis

- 11. 6.5 Para la verificación de autenticidad digital se ha utilizado las funciones SHA1 y MD5, proporcionados por la herramienta forense (software) reportes de log de eventos o sucesos realizados mismos que fueron materializados dentro del análisis realizado 6.6 En las configuraciones establecidas en el disco duro objeto de análisis se fijó el sistema de usuarios dando como administrador “USUARIO”. 6.7 Aplicando procesos técnicos se realizó el análisis de la evidencia digital, bajo criterios de búsqueda (archivos de word y excel), de ficheros de texto existentes en la particion local disk(d:), donde se identificó y adquirió ocho ficheros de texto con diferentes nombres y extensiones, (tabla 6.5) Una vez adquirida la información descrita en el acápite, se procedió a materializar dicha información, la misma que se adjunta al presente informe pericial como anexo nro. 1 El presente Informe tecnico consta de (………) folios; de los cuales (……………) son anexos; (……………) total de fojas. El ordenador portátil, objeto de análisis y motivo del presente informe, fue devuelto a la parte interesada manteniendo la respectiva Cadena de Custodia, en las mismas condiciones en las que se recibió para ser peritado. Es todo cuanto puedo informar en honor a mi leal saber y entender. Es mi opinión técnica. Conste.- Atentamente, Carlos Rene Gunotasig Suntasig PERITO INFORMÁTICO ACREDITACIÓN No 000