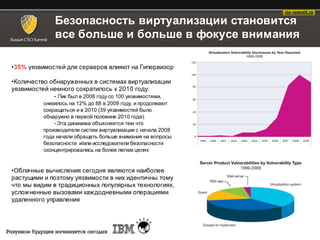

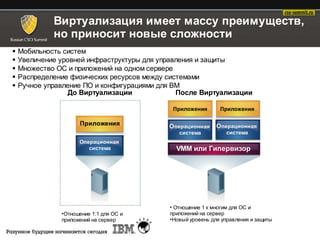

На четвертом съезде директоров по информационной безопасности обсуждаются преимущества и риски виртуализации и облачных вычислений, подчеркивая важность информационной безопасности в этих областях. Обсуждаются тенденции увеличения уязвимостей в системах виртуализации и рекомендации по их защите с использованием методов эшелонированной защиты и унифицированного управления. Эксперты прогнозируют значительный рост инвестиций в безопасность виртуализации и призывают к вниманию к новым угрозам и необходимым навыкам в управлении этими системами.

![Текущие инициативы в расходах на ИТ все

больше направлены в сторону информационной

безопасности и виртуализации

Повышение уровня безопасности, консолидация и виртуализация выделены как

ключевые направления для инвестиций

Инициативы в ИТ

“Для обеспечения безопасности

виртуализации должны

применяться обычные средства:

эшелонированная защита, дизайн

сети и сегментация, а также

унифицированное управление.”

-451 Group

“[Безопасность виртуализации]

будет расти на 87% ежегодно до

2013 года – самый агрессивный

прогноз на данный момент.”

-451 Group

И сточник: IBM GTS Market Insights Analysis based on Goldman Sachs,“IT Spending Survey: Top of mind-Virtualization/PC refresh,” September 7, 2009; Bank of America / Merril Lynch,

“Spending Intentions Still Muted; Slightly Less Cautious”, July 20, 2009 Четвертый Съезд директоров

по информационной безопасности

21-22 марта 2011 г.](https://image.slidesharecdn.com/cso2011ibm02-13010406856414-phpapp01/85/Russian-CSO-Summit-2011-2-RUSSIAN-3-320.jpg)