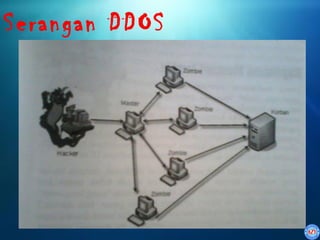

Dokumen tersebut membahas tentang serangan Distributed Denial of Service (DDoS) di internet. DDoS adalah serangan siber yang menggunakan banyak komputer yang diretas untuk mengirimkan lalu lintas data berlebih ke situs target, membuat situs tersebut tidak dapat diakses. Dokumen tersebut menjelaskan perbedaan antara DoS dan DDoS, bagaimana serangan DDoS dilakukan, program yang digunakan untuk melakukan serangan tersebut,