Pitfalls marketing - part 2 (draft - game) (Dutch)

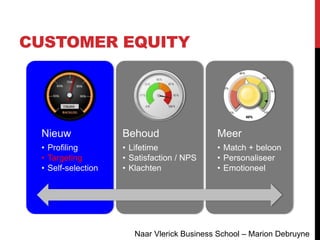

- 1. CUSTOMER EQUITY Nieuw • Profiling • Targeting • Self-selection Behoud • Lifetime • Satisfaction / NPS • Klachten Meer • Match + beloon • Personaliseer • Emotioneel Naar Vlerick Business School – Marion Debruyne

- 7. MENU

- 9. REPLY EMAIL

- 11. “TWEEDE” CLICK

- 12. THE EXTRA MILE

- 13. THE EXTRA MILE

- 14. WERKT HET ?

- 15. OPT-OUT MOGELIJK

- 16. “IK AANVAARD…”

- 18. WAAROM ?

- 19. hello@smartcheckups.com EMAIL B2B IN STRIKTE ZIN 21 email-marketing-services.bestreviews.net

- 23. UITZONDERING OPT-IN • Klant • Gegevens bij klant verkregen • Binnen zelfde gamma

- 25. COLD CALL 00

- 26. RUN THE LIST ?!

- 27. BEL-ME-NIET (1)

- 28. BEL-ME-NIET (1)

- 29. BEL-ME-NIET (2)

- 31. BEL-ME-NIET (3)

- 35. = Elektronische post. VOICE MAIL 23 www.innogage.com

- 39. STICKER

- 40. Gericht op content, op gedrag of op profiel. WEB-BANNERS 26

- 41. Back end? Op welke basis wordt suggestie gemaakt? SUGGESTIONS 27

- 43. PRICING = ART

- 49. REACTIE

- 50. AMAZON - REGULAR

- 51. Don’t trust Hal. “FULL AUTO”-BESLISSINGEN 30

- 52. GEEN BLACK BOX als de gevolgen belangrijk zijn

- 54. CUSTOMER EQUITY Nieuw • Profiling • Targeting • Self-selection Behoud • Lifetime • Satisfaction / NPS • Klachten Meer • Match + beloon • Personaliseer • Emotioneel Naar Vlerick Business School – Marion Debruyne

- 56. Flip the funnel. WOM Viralty (Growth Hacking). ADVOCACY 32 meilleurmarketing.wordpress.com / Joseph Jaffe

- 57. Functie van het product. (Growth Hacking) INHERENTE VIRALITEIT 33

- 58. VERSPREIDEN VAN INNOVATIE (Naar: Everett M. Rogers) Waarom wel ? Waarom niet niet? Waardevoorstel Compatibel Waarneembaar Eenvoudig Besmettelijk Testbaar

- 60. Share. Tell a friend. Artificial virality. (Growth Hacking) ARTIFICIËLE VIRALITEIT 34 +100 Mb Vriend !

- 64. DUIDELIJK VOOR DE VERZENDER Hallmark.nl

- 65. DUIDELIJK VOOR DE VERZENDER

- 67. CAPTCHA

- 70. Wat zouden mijn vrienden daarvan denken? LADEN VRIENDEN/CONTACTEN 36

- 71. WAAROM ?

- 72. ‘t Zijn de laatste. SCHAARSTE www.basisschooldelinde.be 37

- 73. BOOKING.COM

- 74. > 25 EUR (COUPON)

- 75. VOORBIJ

- 76. GEEN AANVULLING

- 77. CUSTOMER EQUITY Nieuw • Profiling • Targeting • Self-selection Behoud • Lifetime • Satisfaction / NPS • Klachten Meer • Match + beloon • Personaliseer • Emotioneel Naar Vlerick Business School – Marion Debruyne

- 78. Online. Do not surprise. ONBOARDING 38

- 85. BTW. Invoer. Etc. KOSTEN EN TAKSEN AANREKENEN 41

- 86. B2B, EXCL. BTW

- 88. BEGRIJPELIJK

- 89. VERSIEBEHEER

- 90. DUURZAME DRAGER

- 91. INTEGRITEIT

- 93. B2C, EN DAN NOG + Toestemming Atlijd

- 94. INFORMEREN Is er een recht op herroeping? De voorwaarden, de termijn en de modaliteiten? Voorzienbare gevolgen

- 95. TIMING 12 maanden15 dagen Niet geïnformeerd 15 dagen Alsnoginformatie Informatie+levering/dienstcontract

- 100. VERBORGEN ?

- 101. GEEN WEG ERROND

- 102. BOUNCER APPROACH

- 103. MAAR…

- 104. CLICK-WRAP

- 105. Eventbrite.com

- 107. DOCUMENTEREN nuttig

- 108. Nieuwtje van 1 juni 2014. BETAALVERPLICHTING 45 Bestelling met betaalverplichting

- 109. REDEN

- 110. Duurzame drager. Dual opt-in (confirmatie-click). BEVESTIGING 46 ddma.nl

- 112. EENZIJDIGE WIJZIGINGEN Prijs (Essentiële) productkenmerken Leveringstermijn Conformiteit Duur

- 113. AANSPRAKELIJKHEIDSBEPERKING Eigen opzet Zware fout Lichamelijk letsel Geen verhaal mogelijk (voor rechtbank) Verhaal moeilijk (andere kant land)

- 114. Heeft bewijswaarde. Zorg dat alles erin staat. CONTRACTEREN PER EMAIL 48

- 118. JE MAG EROP BLIJVEN ZITTEN.

Editor's Notes

- Speel de bal niet de man: dus geen invitaties voor zaken die typisch voor mensen zijn Niet gepersonaliseerd emailadres. KB 4 april 2003 In afwijking van artikel 14, § 1, eerste lid van de wet van 11 maart 2003 betreffende bepaalde juridische aspecten van de diensten van de informatiemaatschappij, en onverminderd hetgeen bepaald is in artikel 2 van dit besluit, is elke dienstverlener ervan vrijgesteld de voorafgaande toestemming te vragen om reclame per elektronische post te ontvangen : 1° bij zijn klanten, natuurlijke of rechtspersonen, indien elk van de volgende voorwaarden vervuld is : a) hij heeft rechtstreeks hun elektronische contactgegevens verkregen in het kader van de verkoop van een product of een dienst, mits de wettelijke en reglementaire voorwaarden betreffende de bescherming van de private levenssfeer nageleefd zijn; b) hij gebruikt de beschouwde elektronische contactgegevens uitsluitend voor gelijkaardige producten of diensten die hijzelf levert; c) hij geeft aan de klanten, op het ogenblik waarop hun elektronische contactgegevens worden verzameld, de mogelijkheid om zich kosteloos en op gemakkelijke wijze tegen de uitbating te verzetten. 2 2° bij rechtspersonen als de elektronische contactgegevens die hij met dat doel gebruikt onpersoonlijk zijn.

- KB 4 april 2003 Ieder persoon kan rechtstreeks aan een bepaalde dienstverlener zonder kosten en zonder een reden op te geven, zijn wil kenbaar maken om van hem geen reclame per elektronische post meer te ontvangen. De dienstverlener is ertoe verplicht : 1° binnen een redelijke termijn per elektronische post een ontvangstbewijs te geven dat aan de betrokken persoon de registratie van zijn aanvraag bevestigt; 2° binnen een redelijke termijn de nodige maatregelen te nemen om de wil van deze persoon na te leven; 3° lijsten bij te werken met personen die hun wil kenbaar gemaakt hebben om van hem geen reclame per elektronische post te ontvangen.

- Geautomatiseerde oproepsystemen: art. VI.110 WER Uitzondering in KB.

- KB 4 april 2003 In afwijking van artikel 14, § 1, eerste lid van de wet van 11 maart 2003 betreffende bepaalde juridische aspecten van de diensten van de informatiemaatschappij, en onverminderd hetgeen bepaald is in artikel 2 van dit besluit, is elke dienstverlener ervan vrijgesteld de voorafgaande toestemming te vragen om reclame per elektronische post te ontvangen : 1° bij zijn klanten, natuurlijke of rechtspersonen, indien elk van de volgende voorwaarden vervuld is : a) hij heeft rechtstreeks hun elektronische contactgegevens verkregen in het kader van de verkoop van een product of een dienst, mits de wettelijke en reglementaire voorwaarden betreffende de bescherming van de private levenssfeer nageleefd zijn; b) hij gebruikt de beschouwde elektronische contactgegevens uitsluitend voor gelijkaardige producten of diensten die hijzelf levert; c) hij geeft aan de klanten, op het ogenblik waarop hun elektronische contactgegevens worden verzameld, de mogelijkheid om zich kosteloos en op gemakkelijke wijze tegen de uitbating te verzetten. 2 2° bij rechtspersonen als de elektronische contactgegevens die hij met dat doel gebruikt onpersoonlijk zijn.

- KB 4 april 2003 Ieder persoon kan rechtstreeks aan een bepaalde dienstverlener zonder kosten en zonder een reden op te geven, zijn wil kenbaar maken om van hem geen reclame per elektronische post meer te ontvangen. De dienstverlener is ertoe verplicht : 1° binnen een redelijke termijn per elektronische post een ontvangstbewijs te geven dat aan de betrokken persoon de registratie van zijn aanvraag bevestigt; 2° binnen een redelijke termijn de nodige maatregelen te nemen om de wil van deze persoon na te leven; 3° lijsten bij te werken met personen die hun wil kenbaar gemaakt hebben om van hem geen reclame per elektronische post te ontvangen.

- In September 2000, Amazon.com outraged some customers when its price discrimination was revealed. The practice was made public when a buyer reportedly deleted the cookies on his computer that identified him as a regular Amazon customer, and then watched the price of a DVD he’d been offered drop from $26.24 to $22.74. - See more at: http://verdict.justia.com/2012/07/03/the-orbitz-controversy-why-steering-mac-users-toward-higher-priced-hotels-is-arguably-wrong-and-what-might-be-done-about-it#sthash.sOmg4cXd.dpuf Also in 2000, consumers discovered that Amazon was using dynamic pricing, when customers comparing prices on a “bargain-hunter” website discovered that Amazon was randomly offering the Diamond Rio MP3 player for up to $51 less than its usual $233.95 price. - See more at: http://verdict.justia.com/2012/07/03/the-orbitz-controversy-why-steering-mac-users-toward-higher-priced-hotels-is-arguably-wrong-and-what-might-be-done-about-it#sthash.sOmg4cXd.dpuf

- Art. 12bis Privacywet Een besluit waaraan voor een persoon rechtsgevolgen verbonden zijn of dat hem in aanmerkelijke mate treft, mag niet louter worden genomen op grond van een geautomatiseerde gegevensverwerking die bestemd is om bepaalde aspecten van zijn persoonlijkheid te evalueren. Het in het eerste lid vastgestelde verbod geldt niet indien het besluit wordt genomen in het kader van een overeenkomst of zijn grondslag vindt in een bepaling voorgeschreven door of krachtens een wet, decreet of ordonnantie. In die overeenkomst of in die bepaling moeten passende maatregelen zijn genomen ter bescherming van de gerechtvaardigde belangen van de betrokkene. Minstens moet hem de mogelijkheid geboden worden om op nuttige wijze zijn standpunt naar voor te brengen.

- Er kunnen parameters te kort in zitten. Je moet weten wat de onderliggende logica is en die kunnen challengen.

- Amazon, IMDB, etc.

- Ladder naar klanten.

- Referentie naar growth hacking Vb. Ik maak drie mensen gelukkig. Zij maken drie mensen gelukkig. Etc. Vb. Bongo-bon. Schenker > Ontvanger Vb. Dropbox, Wuala, etc. Zender > Ontvanger. Vb. Paypal. Betaler > Ontvanger. Vb. Skype, Messenger, etc. Zender > Ontvanger

- Online = op afstand. Art. VI.45 WER. § 1. Voordat de consument door een overeenkomst op afstand daartoe gebonden is, verstrekt de onderneming de consument op duidelijke en begrijpelijke wijze de volgende informatie: 1° de voornaamste kenmerken van de goederen en de diensten voor zover aangepast is aan de gebruikte drager en de goederen of diensten; 2° de identiteit van de onderneming, onder meer haar ondernemingsnummer, haar handelsnaam; 3° het geografisch adres waar de onderneming gevestigd is, het telefoonnummer, fax en e-mailadres van de onderneming, indien beschikbaar, zodat de consument snel contact met de onderneming kan opnemen en er efficiënt mee kan communiceren alsmede, desgevallend, het geografische adres en de identiteit van de onderneming voor wiens rekening ze optreedt; 4° wanneer dat verschilt van het overeenkomstig punt 3° verstrekte adres, het geografische adres van de bedrijfsvestiging van de onderneming, en desgevallend dat van de onderneming voor wiens rekening ze optreedt, waaraan de consument eventuele klachten kan richten; 5° de totale prijs van de goederen of diensten, met inbegrip van alle belastingen, of, als door de aard van het goed of de dienst de prijs redelijkerwijs niet vooraf kan worden berekend, de manier waarop de prijs moet worden berekend, en, desgevallend, alle extra vracht-, leverings- of portokosten en eventuele andere kosten of, indien deze kosten redelijkerwijs niet vooraf kunnen worden berekend, het feit dat er eventueel dergelijke extra kosten verschuldigd kunnen zijn. In het geval van een overeenkomst van onbepaalde duur of een overeenkomst die een abonnement inhoudt, omvat de totale prijs de totale kosten per factureringsperiode. Indien voor dergelijke overeenkomsten een vast tarief van toepassing is, omvat de totale prijs ook de totale maandelijkse kosten. Indien de totale kosten niet redelijkerwijze vooraf kunnen worden berekend, wordt de manier waarop de prijs moet worden berekend, meegedeeld; 6° de kosten voor het gebruik van technieken voor communicatie op afstand voor het sluiten van de overeenkomst wanneer deze kosten op een andere grondslag dan het basistarief worden berekend; 7° de wijze van betaling, levering, uitvoering, de termijn waarbinnen de onderneming zich verbindt het goed te leveren of de diensten te verlenen en, desgevallend, het beleid van de onderneming inzake klachtenbehandeling; 8° wanneer een herroepingsrecht bestaat, de voorwaarden, de termijn en de modaliteiten voor de uitoefening van dat recht overeenkomstig artikel VI.49, § 1, alsmede het modelformulier voor herroeping opgenomen als bijlage 2 bij dit boek; 9° desgevallend, het feit dat de consument de kosten van het terugzenden van de goederen zal moeten dragen in geval van herroeping en, indien de goederen door hun aard niet per gewone post kunnen worden teruggezonden, de kosten van het terugzenden van de goederen; 10° ingeval de consument het herroepingsrecht uitoefent nadat hij een verzoek overeenkomstig artikel VI.46, § 8, heeft gedaan, dat de consument gebonden is de onderneming zijn redelijke kosten te vergoeden overeenkomstig artikel VI.51, § 3; 11° indien er niet voorzien is in een herroepingsrecht overeenkomstig artikel VI.53, de informatie dat de consument geen herroepingsrecht heeft of, desgevallend, de omstandigheden waarin de consument zijn herroepingsrecht verliest; 12° een herinnering aan het bestaan van de wettelijke waarborg van conformiteit van de goederen; 13° desgevallend, het bestaan en de voorwaarden van bijstand aan de consument na verkoop, diensten na verkoop en commerciële garanties; 14° desgevallend, het bestaan van relevante gedragscodes en hoe kopieën daarvan verkrijgbaar zijn; 15° de duur van de overeenkomst, desgevallend, of, wanneer de overeenkomst van onbepaalde duur is of automatisch verlengd wordt, de voorwaarden voor het opzeggen van de overeenkomst; 16° desgevallend, de minimumduur van de verplichtingen van de consument uit hoofde van de overeenkomst; 17° desgevallend, het bestaan en de voorwaarden van waarborgsommen of andere financiële garanties die de consument op verzoek van de onderneming moet betalen of bieden; 18° desgevallend, de functionaliteit van digitale inhoud met inbegrip van toepasselijke technische beveiligingsvoorzieningen; 19° desgevallend, de relevante interoperabiliteit van digitale inhoud met hardware en software waarvan de onderneming op de hoogte is of redelijkerwijs kan worden verondersteld op de hoogte te zijn; 20° desgevallend, de mogelijkheid van toegang tot buitengerechtelijke klachten- en geschillenbeslechtingsprocedures waaraan de onderneming is onderworpen, en de wijze waarop daar toegang toe is. § 2. Bij een openbare veiling, kan de in paragraaf 1, onder 2°, 3° en 4°, bedoelde informatie vervangen worden door de overeenkomstige gegevens van de ministeriële ambtenaar die belast is met de openbare verkoopverrichtingen. § 3. De in paragraaf 1, 8°, 9° en 10°, bedoelde informatie kan worden verstrekt door middel van de modelinstructies voor herroeping vermeld in bijlage 1 bij dit boek. De onderneming die deze instructies correct ingevuld aan de consument heeft verstrekt, heeft voldaan aan de informatievoorschriften vastgelegd in paragraaf 1, 8°, 9° en 10°. § 4. De in paragraaf 1 bedoelde informatie vormt een integraal onderdeel van de overeenkomst op afstand en wordt niet gewijzigd, tenzij de partijen bij de overeenkomst uitdrukkelijk anders overeenkomen. § 5. Indien de onderneming niet voldaan heeft aan de informatievoorschriften betreffende extra lasten en andere kosten zoals bedoeld in paragraaf 1, 5°, of betreffende de kosten van het terugzenden van de goederen zoals bedoeld in paragraaf 1, 9°, draagt de consument deze lasten of kosten niet. § 6. De bewijslast voor de naleving van de in dit artikel neergelegde informatievoorschriften ligt bij de onderneming. Overeenkomsten gesloten buiten de onderneming, vrij gelijkaardig. Gaan we niet op in.

- Ideapoke clickwrap

- Proces beschrijven Proces doorlopen met screenrecorder of screenshots Loggen IPs

- B2C. Art. VI.46 knop “bestelling met betaalverplichting” (“naar de kassa”)