More Related Content

PDF

IoTSecJP Tokyo#4とあるセキュリティ会社の無線通信セキュリティ診断 PDF

PDF

SecurityIoTLT#1 IoTx無線のセキュリティ PDF

4G LTE ネットワークの脆弱性 [LTEInspector_A Systematic Approach for Adversarial Testing... PDF

PDF

What is ztna using hip what is secure remote access how do you respond to att... PDF

2021年度ShowNet ゼロトラストモデルによる次世代セキュリティアーキテクチャ_ShowNet2021 seminar PDF

IoT用途で簡単に使えるWebRTC Engineを作った話 What's hot

PDF

ゼロトラストモデルによる次世代セキュリティアーキテクチャ_ShowNet2021 studio 20210414 PPTX

Open stack development in sicr2jp PDF

PDF

PDF

2021 hip (host identity protocol)とは? tempered airwall PPT

情報セキュリティワークショップIn越後湯沢2015 IoTのセキュリティの法的課題 PDF

ShowNet 2021 みどころ解説_ShowNet2021 seminar PDF

PDF

省エネ長距離無線通信LoRaの概要説明RevB.pdf PDF

ShowNet2021 Wi-Fi_parapara PDF

EPCネットワークの異常分析自動化と5Gに向けた取り組み PPTX

日経ITpro EXPO2015: ソラコムが提供するIoT向け通信プラットフォームのご紹介(ミニシアター資料) PPTX

八子クラウド座談会発表資料: ソラコムが創る日本初次世代IoTアーキテクチャ PPTX

日経ITpro EXPO 2015: 次世代IoTアーキテクチャ CEO玉川、CTO安川 PDF

PDF

PDF

PDF

【Interop Tokyo 2016】 Cisco だからできる!セキュア コラボレーション PDF

PDF

これだけは知っておきたい5Gのキホン - 5Gビジネスに必要な基礎知識 Similar to IoTSecJP_Version5.0_LTEデバイスのセキュリティ診断3ステップ

PDF

IIJmio meeting 10 端末の動作確認(後編) PDF

IIJmio meeting 26 プライベートLTEとパブリックLTEの相互運用における問題とその解決 PDF

IIJmio meeting 7 MVNOとSIMフリー端末の問題について PDF

IIJmio meeting 17 DSDSと着信シーケンスについて PDF

3GPP LTE introduction 2(RRC) PDF

IIJmio meeting 16 スマートフォンがつながる仕組み IoTSecJP_Version5.0_LTEデバイスのセキュリティ診断3ステップ

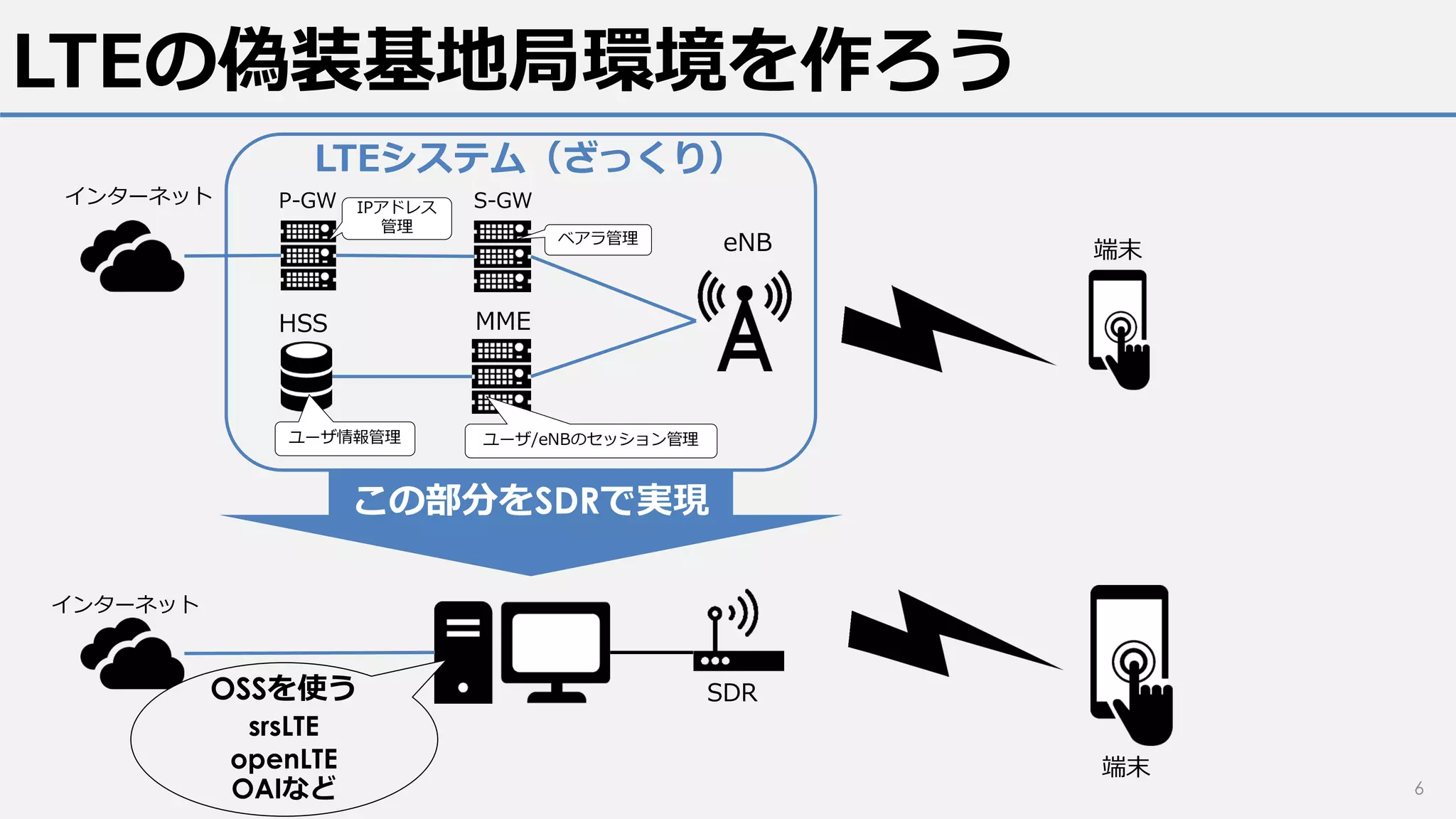

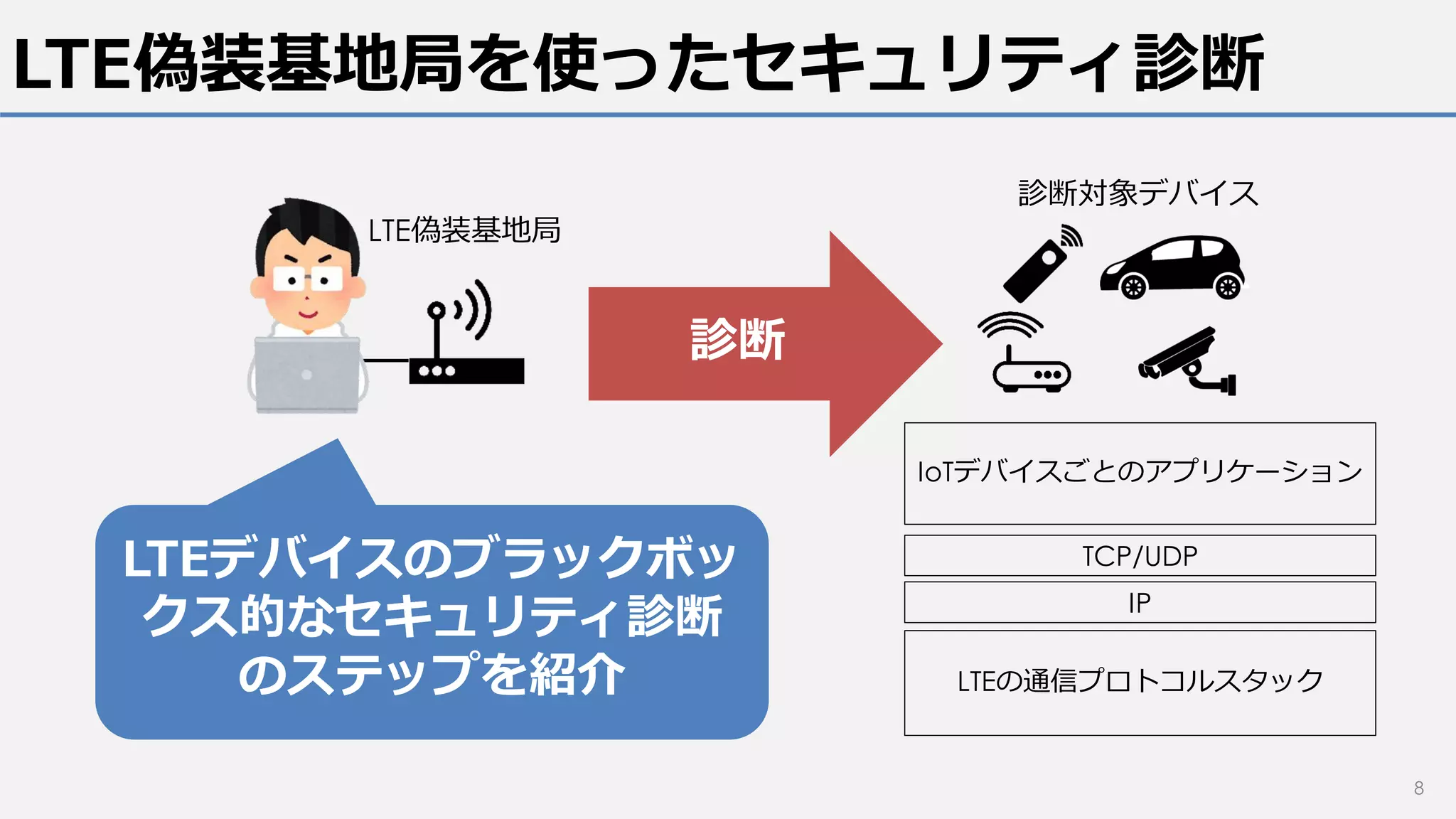

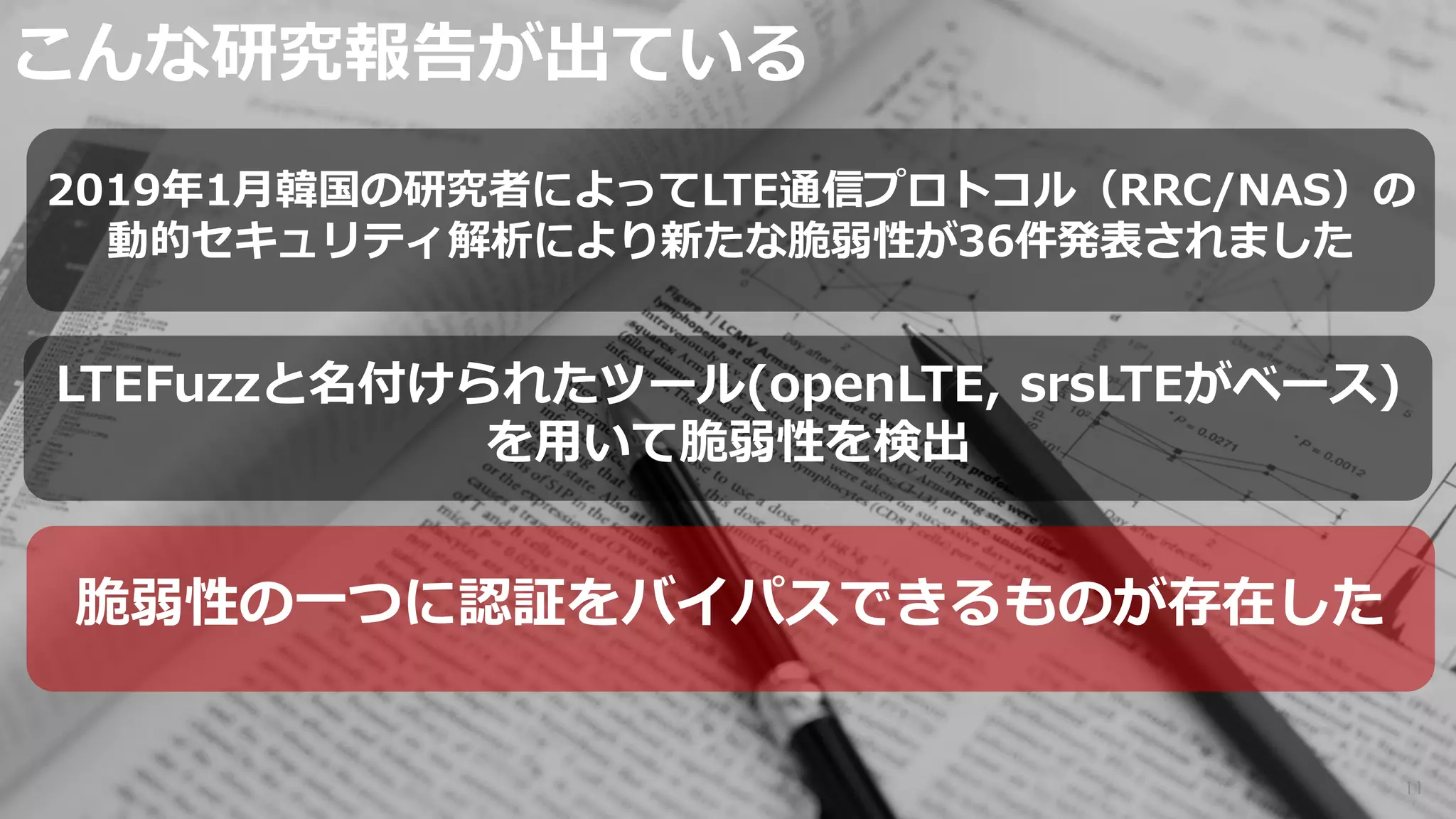

- 1.

- 2.

- 3.

- 4.

- 5.

- 6.

- 7.

- 8.

- 9.

- 10.

- 11.

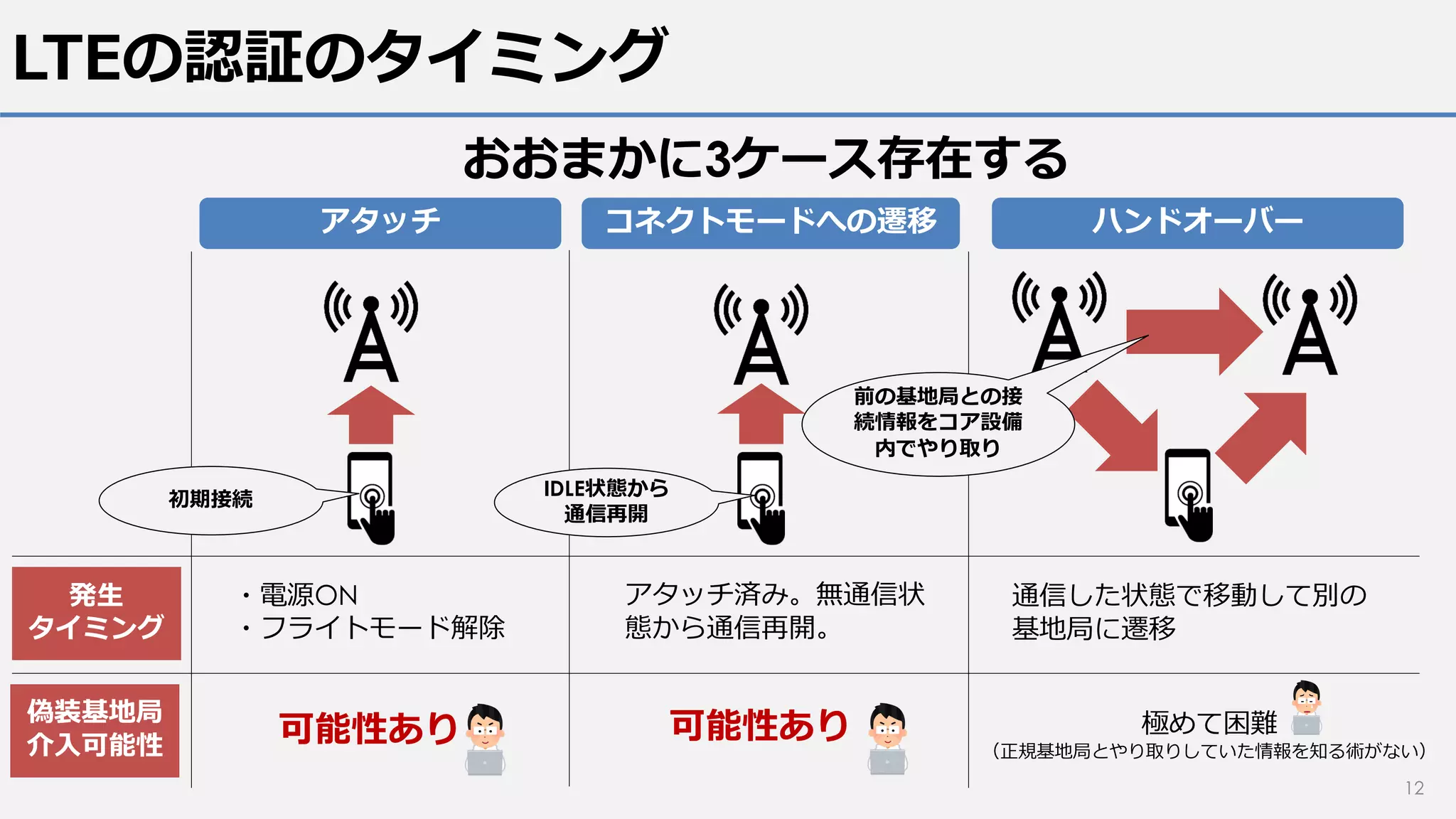

- 12.

- 13.

- 14.

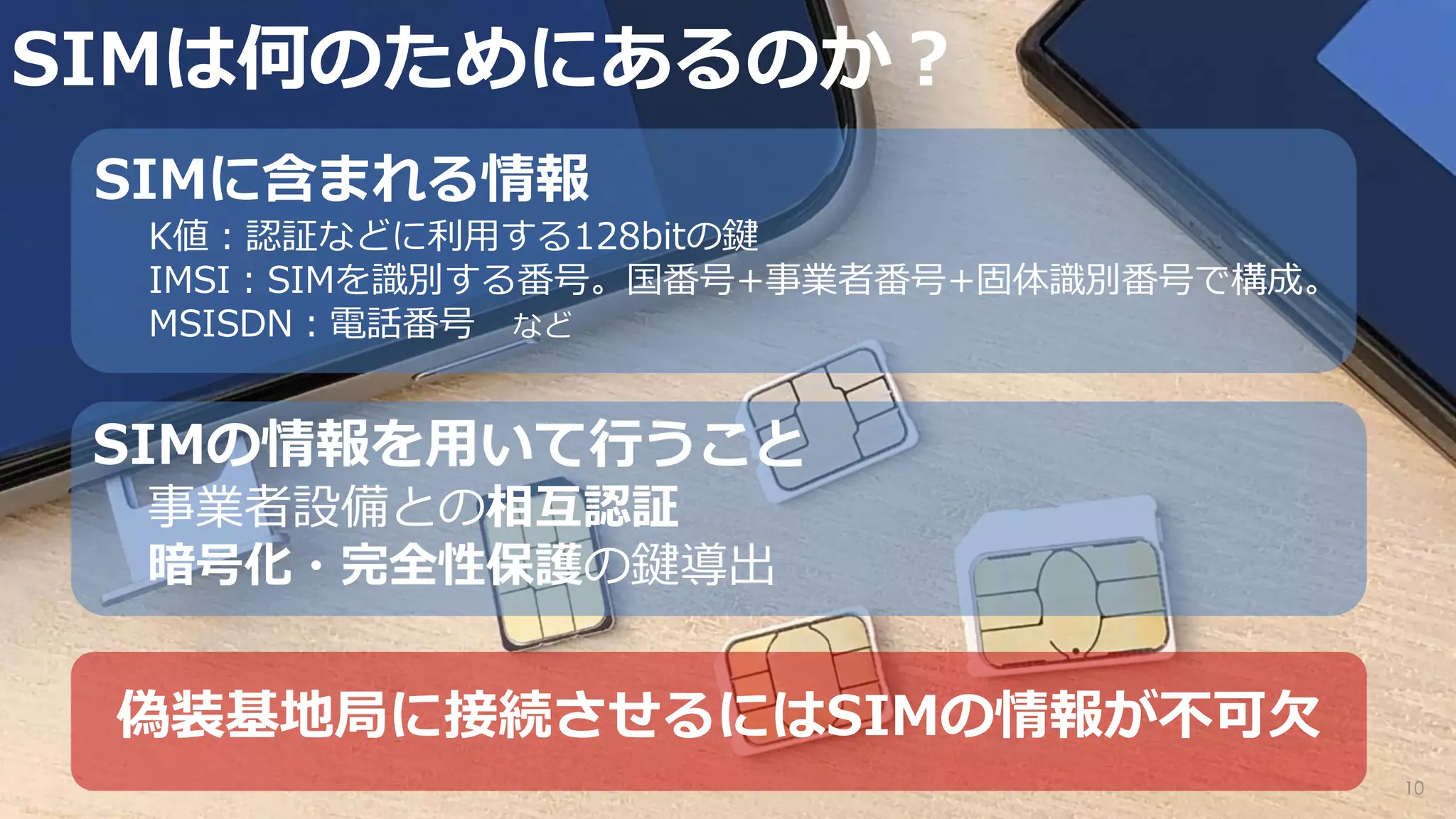

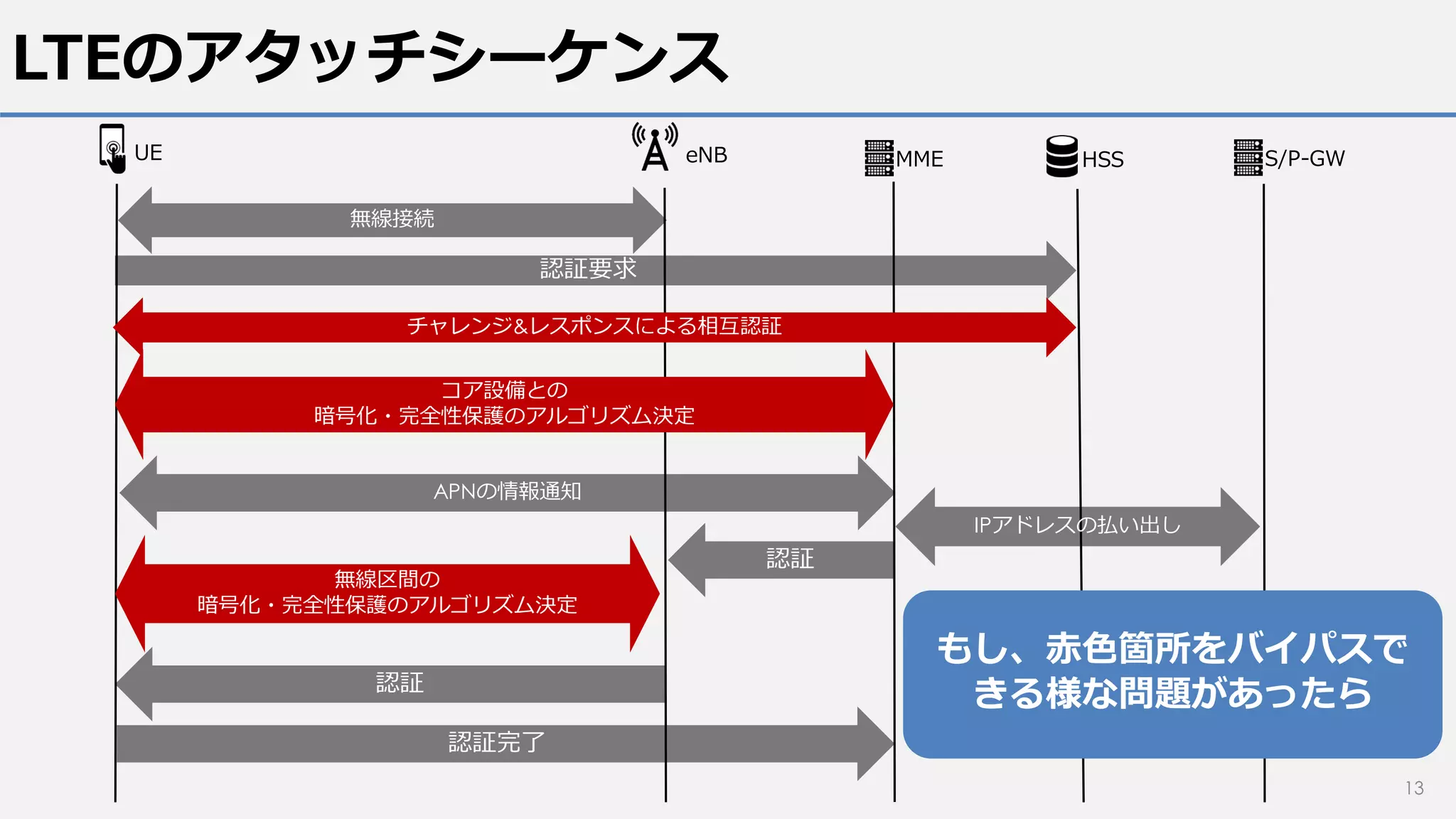

LTEのアタッチシーケンス

13

UE eNB MMEHSS S/P-GW

認証要求

チャレンジ&レスポンスによる相互認証

コア設備との

暗号化・完全性保護のアルゴリズム決定

APNの情報通知

IPアドレスの払い出し

認証

無線区間の

暗号化・完全性保護のアルゴリズム決定

無線接続

認証

認証完了

もし、赤色箇所をバイパスで

きる様な問題があったら

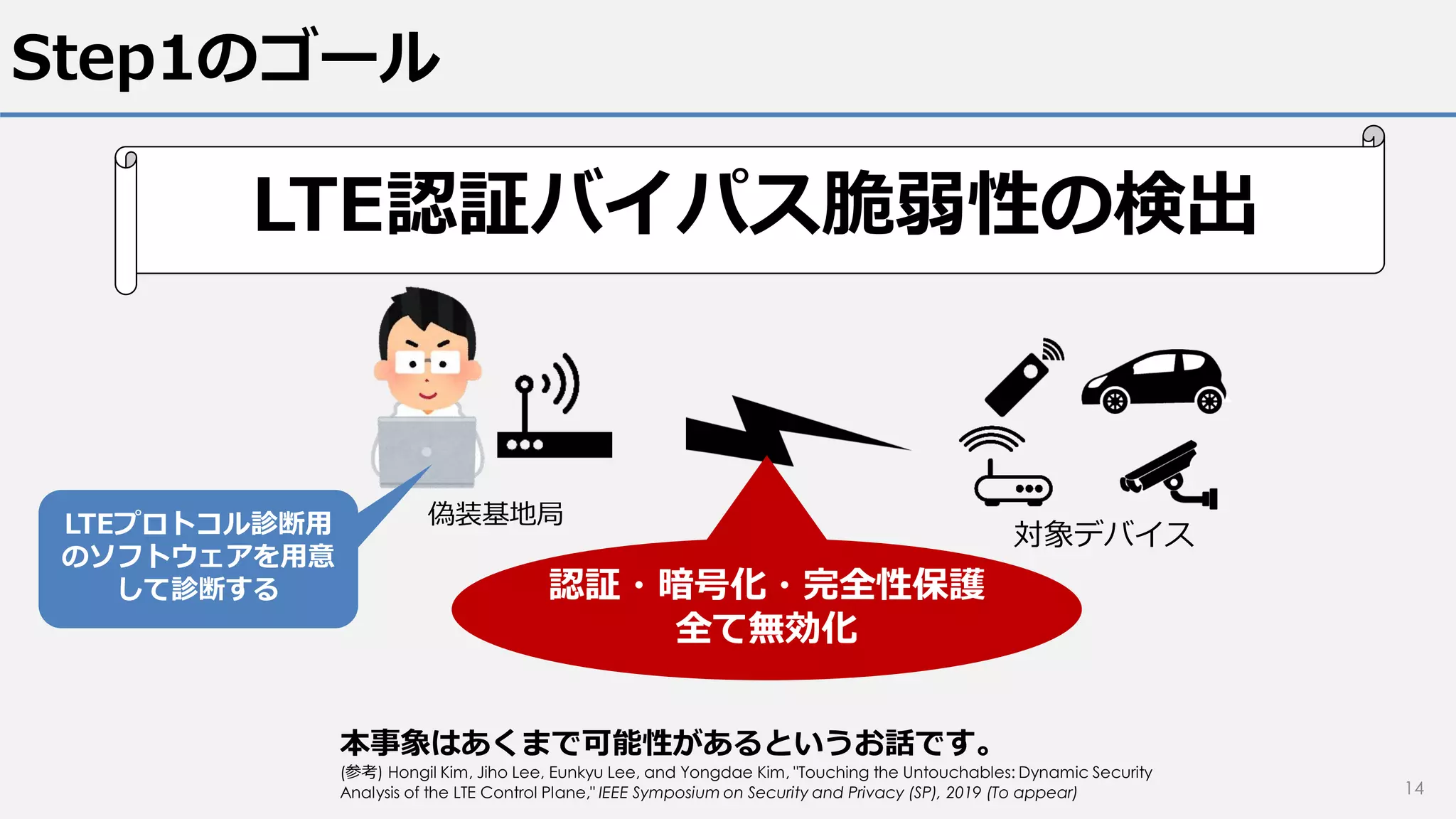

- 15.

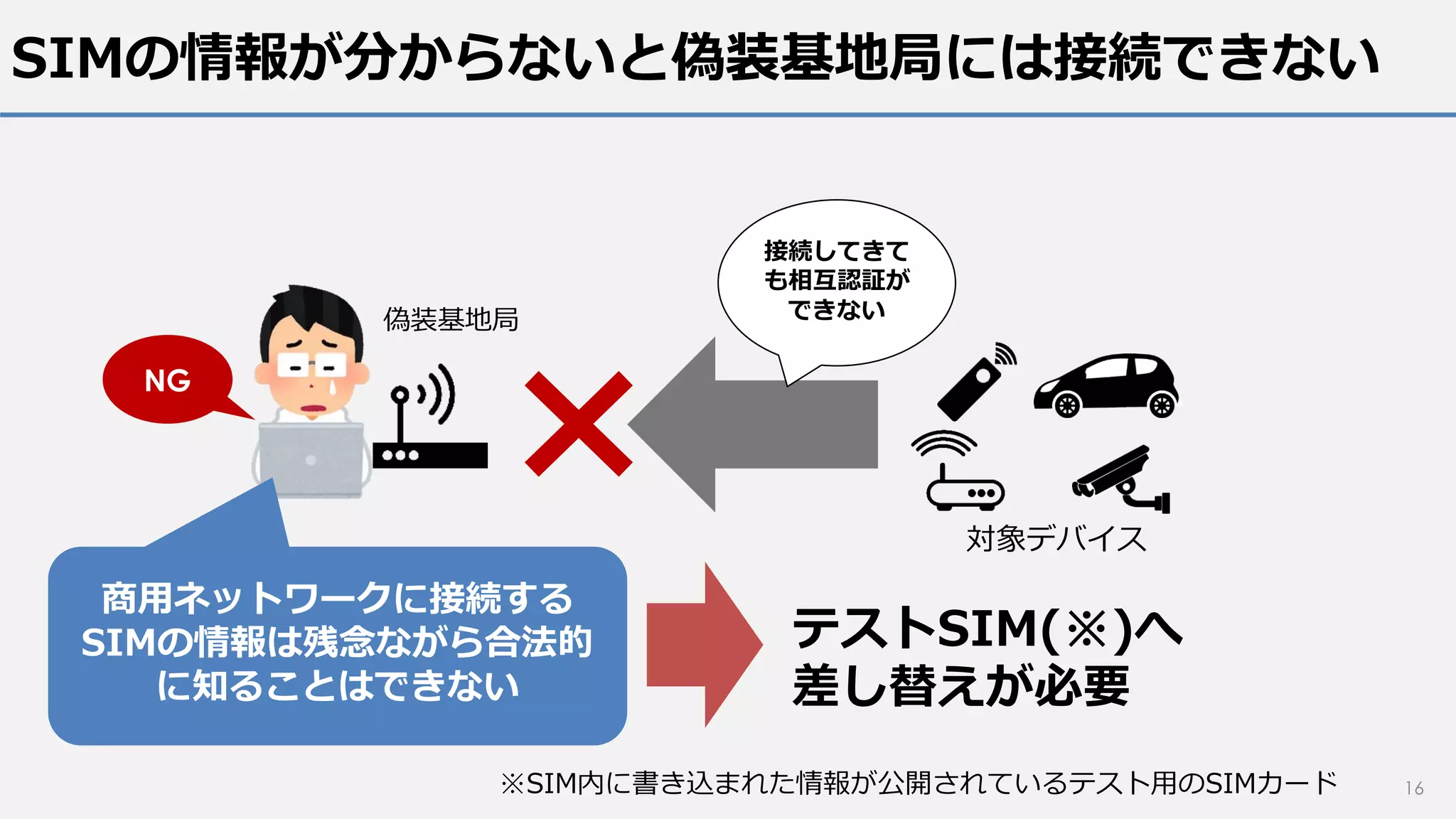

- 16.

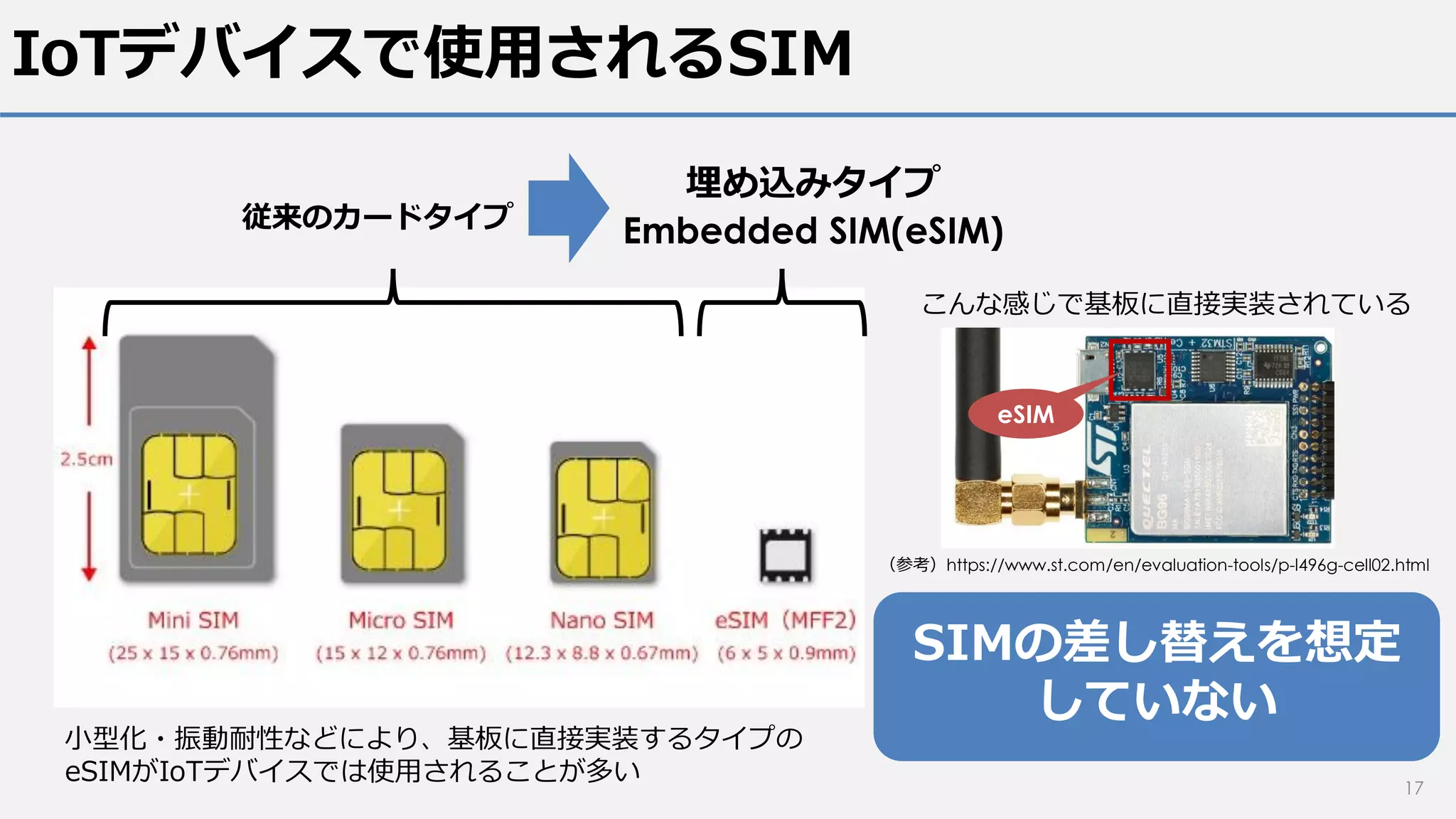

- 17.

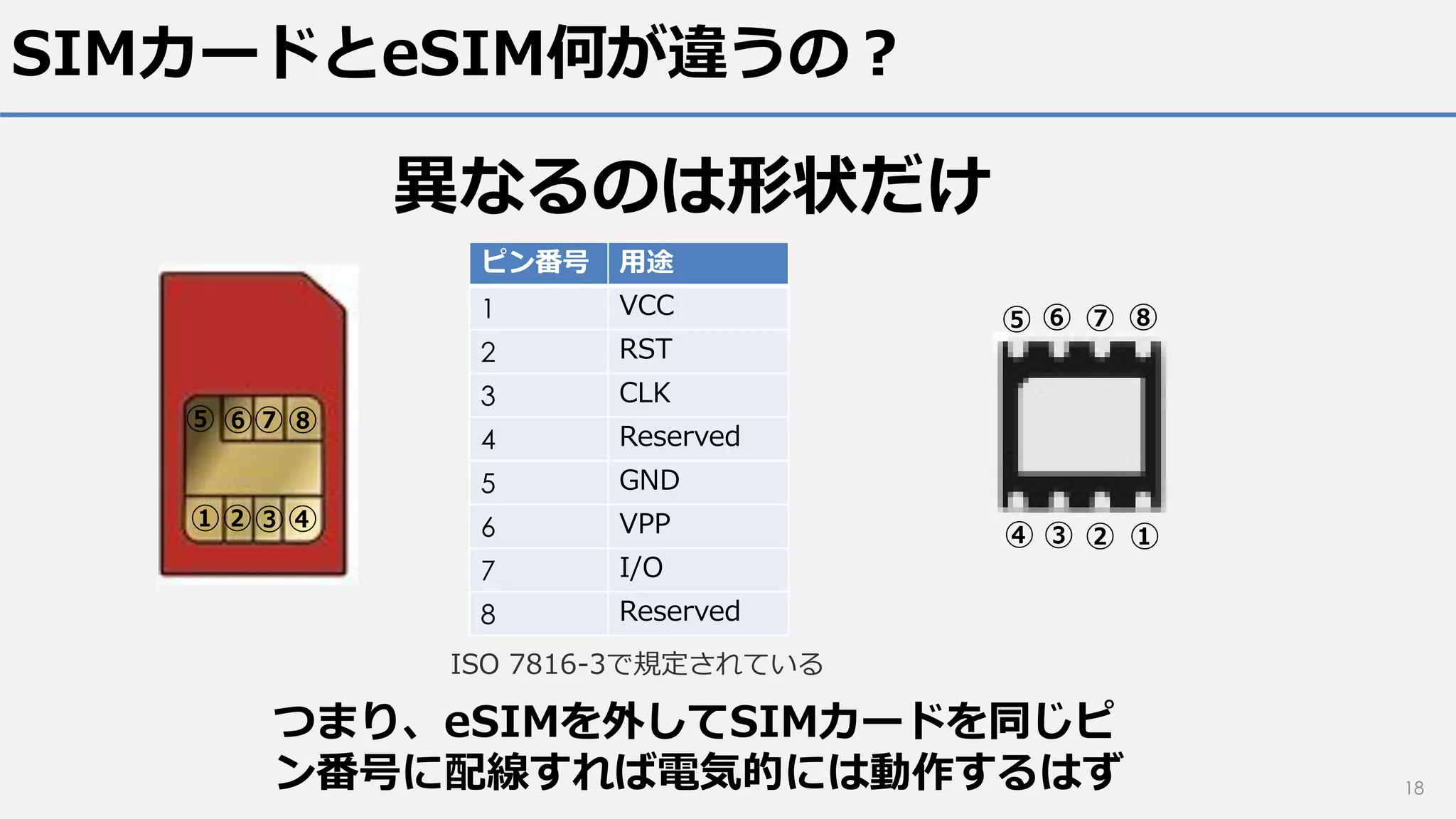

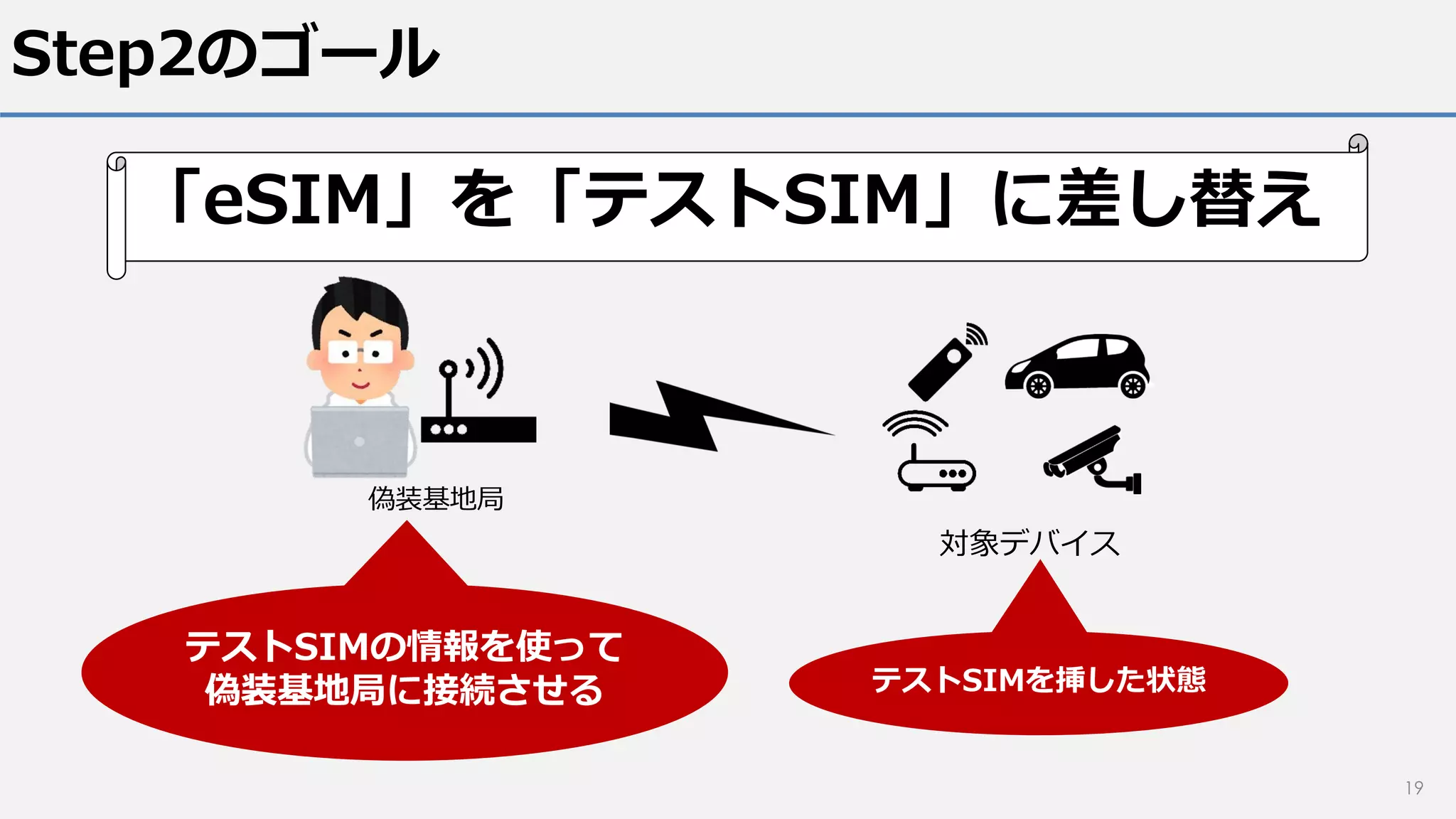

- 18.

- 19.

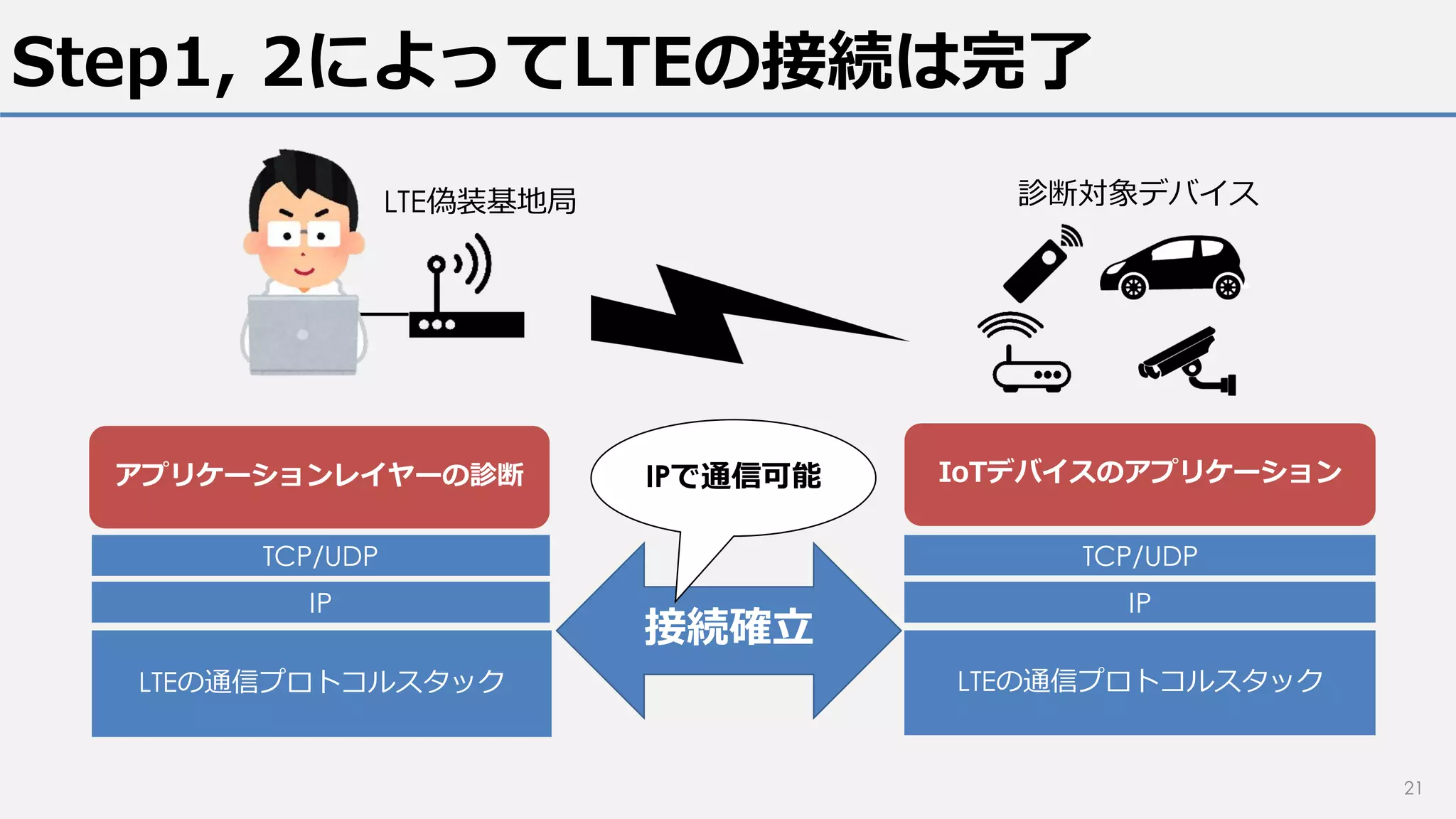

- 20.

- 21.

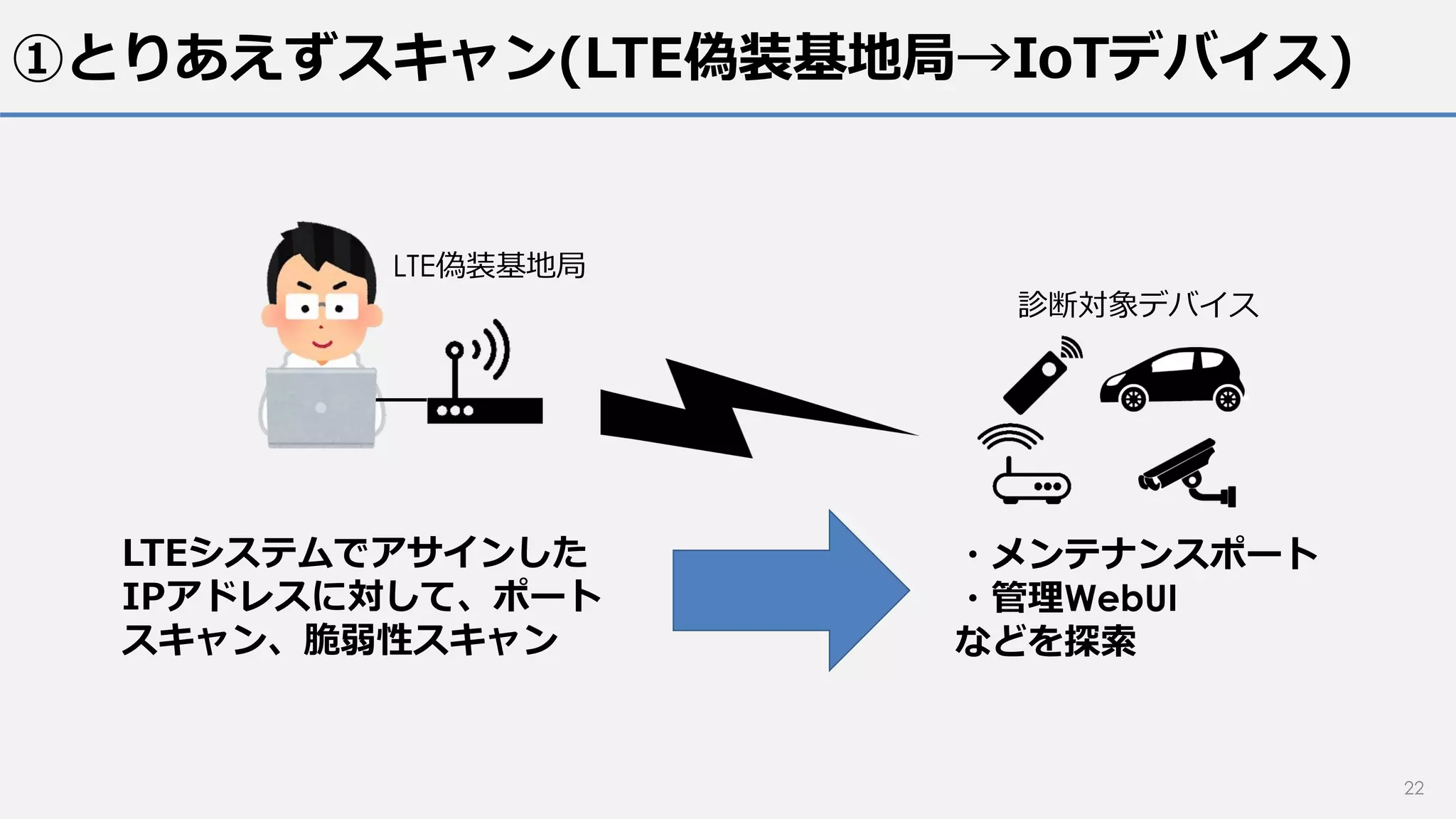

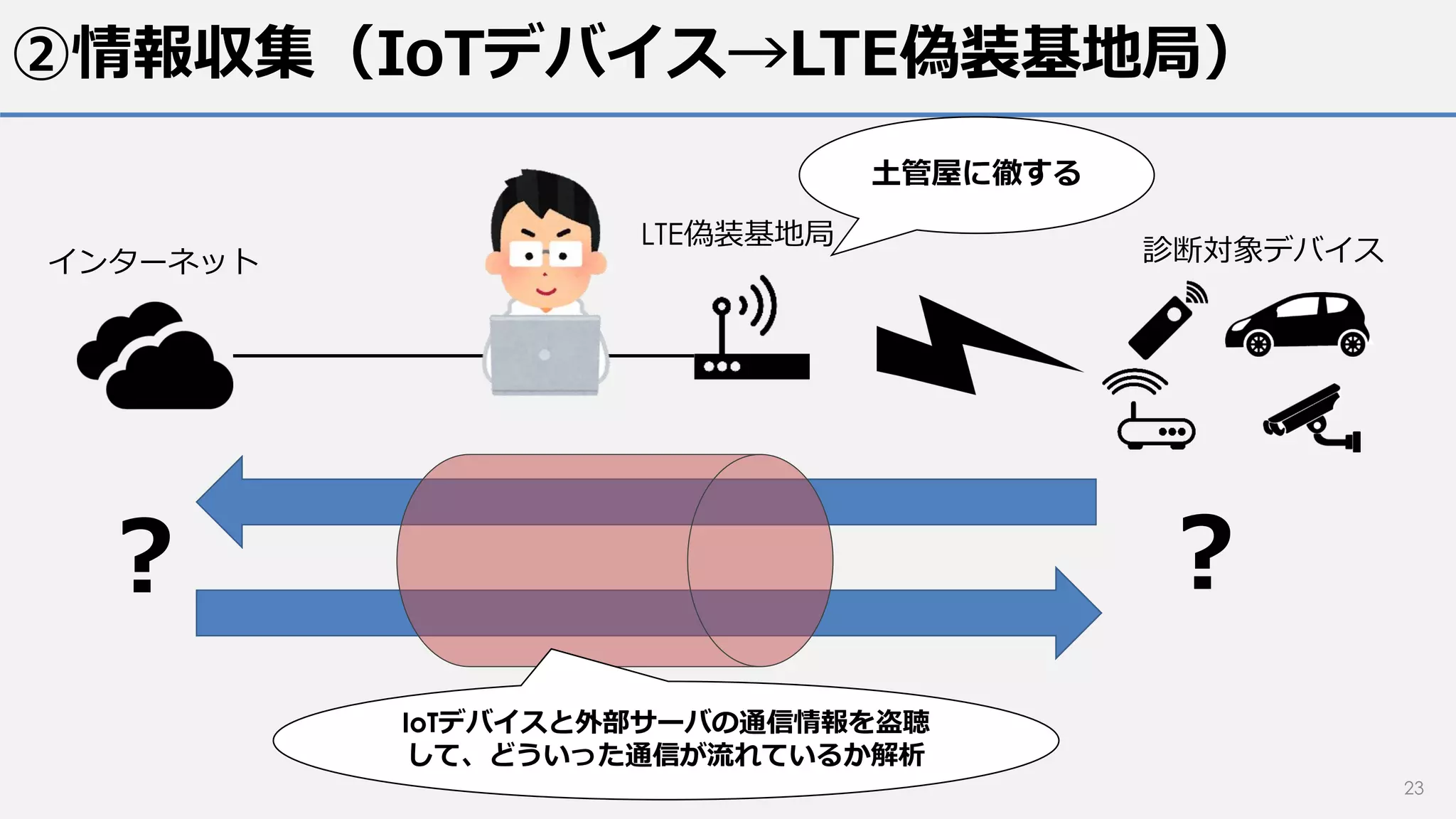

- 22.

- 23.

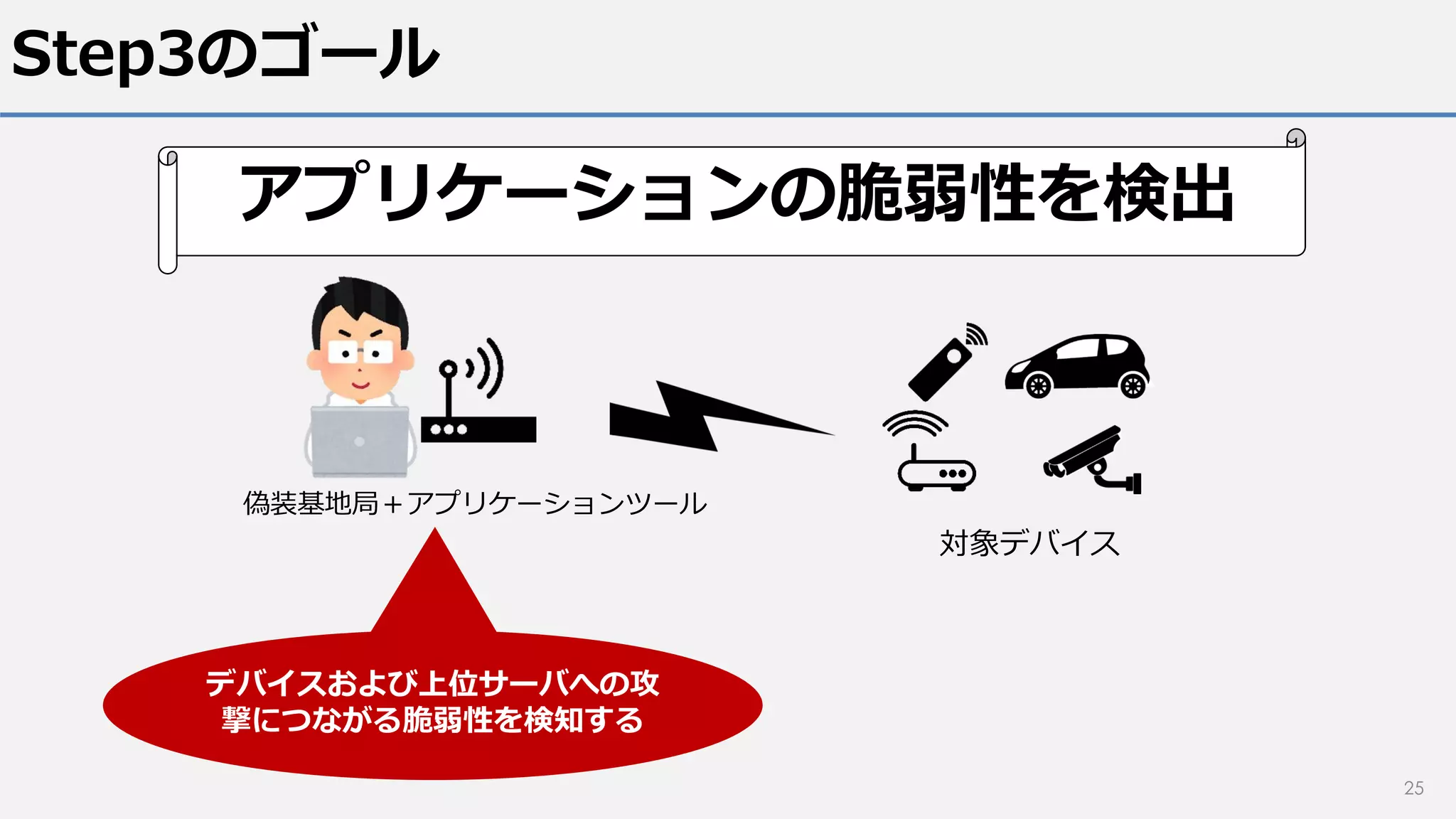

- 24.

- 25.

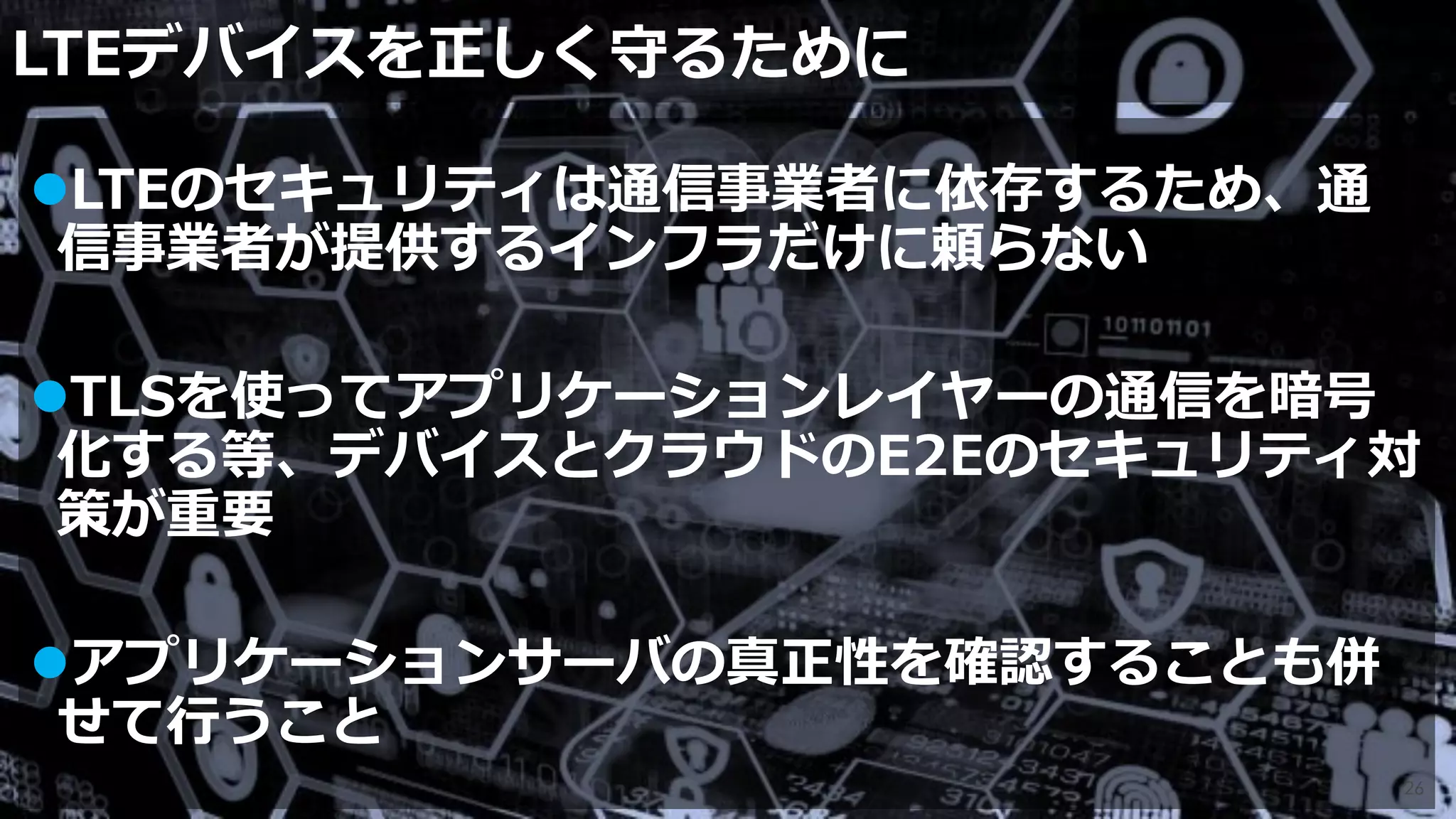

- 26.

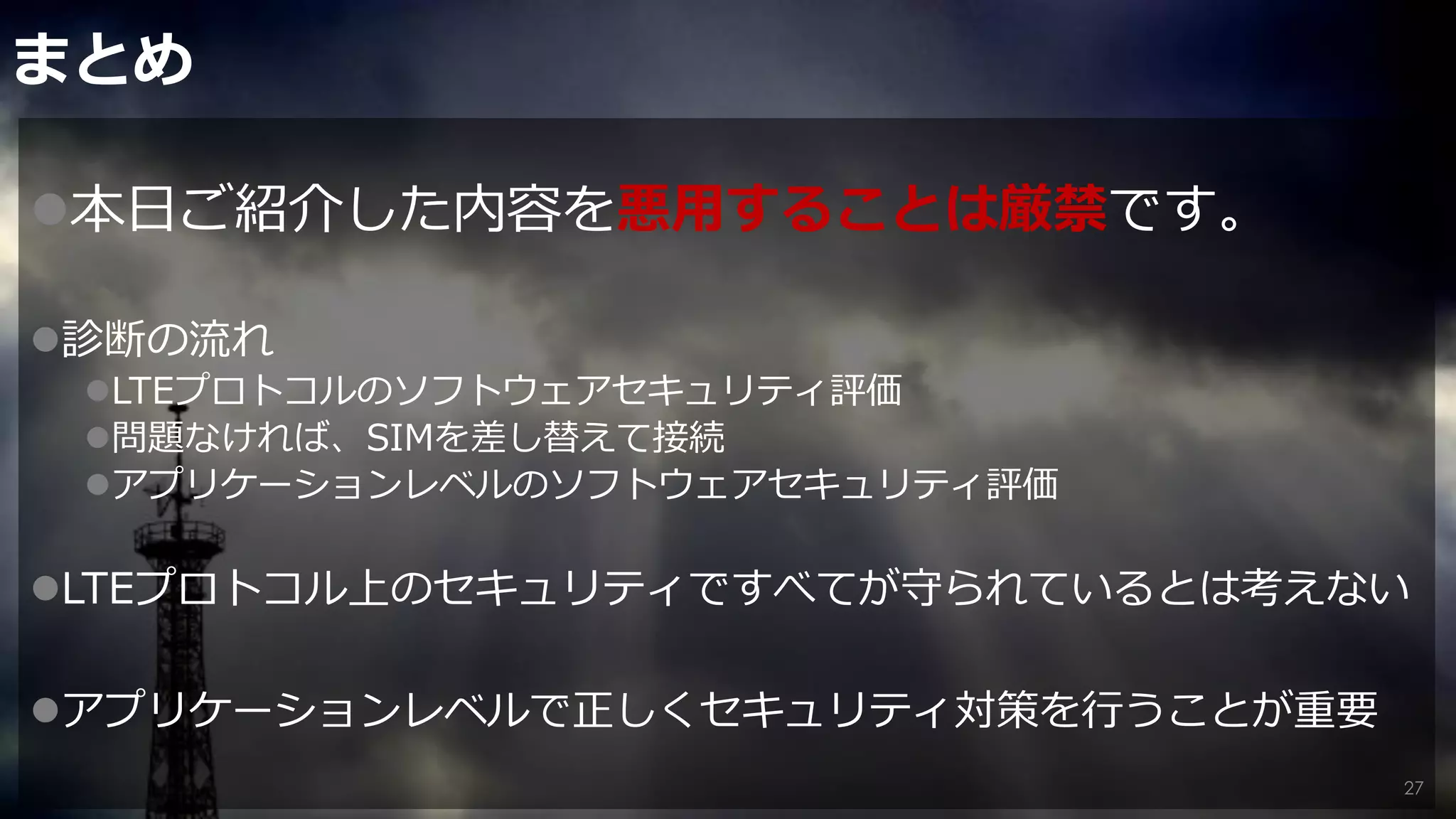

- 27.

- 28.