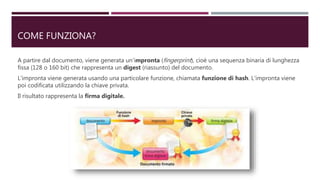

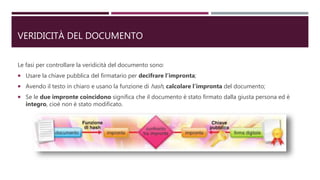

Il documento tratta della sicurezza nelle reti e delle vulnerabilità dei computer connesse a Internet, evidenziando l'importanza di proteggere i sistemi con strumenti come firewall, tunneling e VPN. Vengono descritti vari tipi di virus informatici, phishing, e l'importanza della business continuity e disaster recovery. Infine, si approfondisce il concetto di identità digitale e firma digitale, spiegando il suo funzionamento e i requisiti di autenticità e integrità.