More Related Content

PDF

2014年10月江戸前セキュリティ勉強会資料 -セキュリティ技術者になるには- PDF

【de:code 2020】 もうセキュリティはやりたくない!! 第 5 弾 ~Microsoft の xDR で攻撃者を追え!!~ PDF

NIST Cybersecurity Framework 概要 PPTX

PDF

Microsoft 365 Day Session 5 PDF

社外セキュリティコンテストへのチャレンジ結果報告 PDF

PDF

Similar to FIT-HAC CTF

PDF

PDF

SECCON CTF セキュリティ競技会コンテスト開催について PDF

PDF

PDF

PDF

えっ今日はハッキングしてもいいのか?(CTF Web入門) PDF

PPTX

ODP

PPTX

CTF(Capture the Flag)って何? PDF

PDF

CTF for ビギナーズ 2015開催報告 at SECCON 2015 カンファレンス PDF

CTF超入門 (for 第12回セキュリティさくら) PPTX

PDF

PDF

PPTX

ipu LT - Introduction of CTF PDF

CTF, What's in it for me? PDF

Capture the flag(CTF)@shunaroo PPTX

米国におけるDfコンテストと日本における展開の可能性 FIT-HAC CTF

- 1.

- 2.

- 3.

- 4.

- 5.

- 6.

- 7.

- 8.

- 9.

- 10.

- 11.

- 12.

- 13.

- 14.

- 15.

- 16.

- 17.

- 18.

- 19.

- 20.

- 21.

- 22.

- 23.

- 24.

- 25.

- 26.

- 27.

- 28.

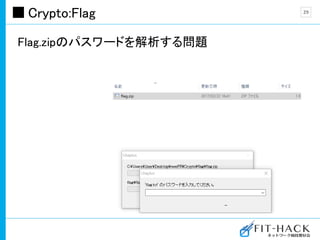

- 29.

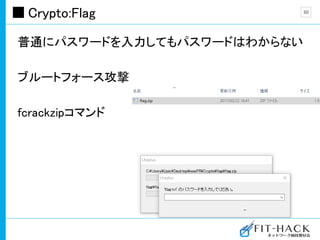

- 30.

- 31.

- 32.

- 33.

- 34.

- 35.

- 36.

- 37.

- 38.

- 39.

- 40.

- 41.

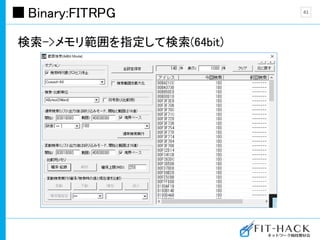

- 42.

- 43.

- 44.

- 45.

- 46.

Binary:Number

[root@kali]# file number

number:ELF 64-bit LSB executable, x86-64, version 1

(SYSV), dynamically linked, interpreter /lib64/ld-linux-

x86-64.so.2, for GNU/Linux 3.0.0,

BuildID[sha1]=9f41de34cf038d1aeedd774fbf57078c5c5a

62e1, not stripped

46

- 47.

- 48.

- 49.

- 50.

- 51.

- 52.

- 53.

- 54.

- 55.

- 56.

- 57.

- 58.

- 59.

- 60.

- 61.

- 62.

- 63.

- 64.

- 65.

- 66.

- 67.

- 68.

- 69.

- 70.

- 71.

- 72.

- 73.

- 74.

- 75.

- 76.

- 77.

- 78.

- 79.

- 80.

![Binary:Number

[root@kali]# file number

number: ELF 64-bit LSB executable, x86-64, version 1

(SYSV), dynamically linked, interpreter /lib64/ld-linux-

x86-64.so.2, for GNU/Linux 3.0.0,

BuildID[sha1]=9f41de34cf038d1aeedd774fbf57078c5c5a

62e1, not stripped

46](https://image.slidesharecdn.com/fit-ctf-170430080214/85/FIT-HAC-CTF-46-320.jpg)

![Binary:Number

[root@kali]# ./number

hello!! Please collect number

1152

FIT{2.718281828}

49](https://image.slidesharecdn.com/fit-ctf-170430080214/85/FIT-HAC-CTF-49-320.jpg)