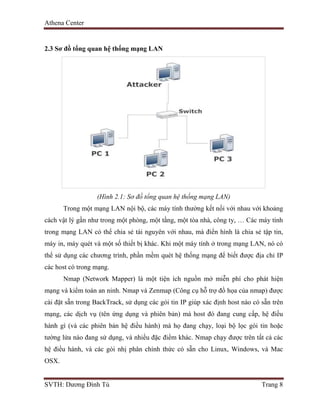

Báo cáo thực tập này trình bày tình hình an ninh mạng tại Việt Nam với 2.405 website bị xâm nhập trong năm 2013, nhấn mạnh mối đe dọa ngày càng tăng từ các cuộc tấn công mạng. Nó cũng giới thiệu các phương pháp hack, khám phá lỗ hổng hệ điều hành Windows và sử dụng công cụ như Backtrack và Metasploit để xâm nhập hệ thống mạng LAN. Cuối cùng, báo cáo kêu gọi sự chú ý về các giải pháp bảo mật cần thiết để bảo vệ thông tin cá nhân và tổ chức trong môi trường Internet.