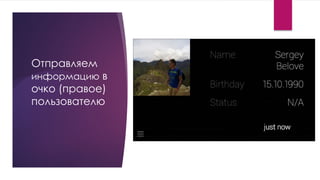

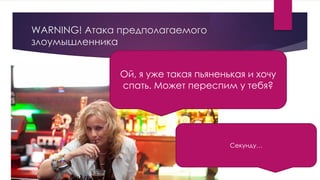

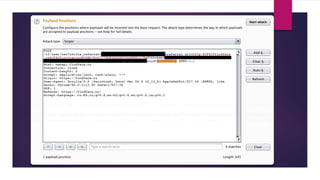

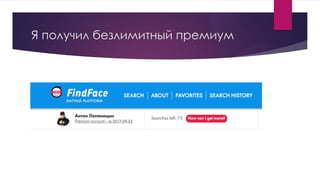

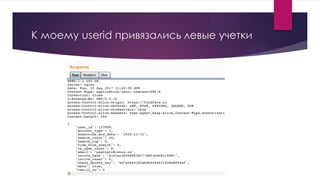

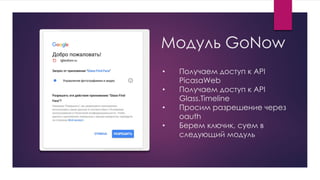

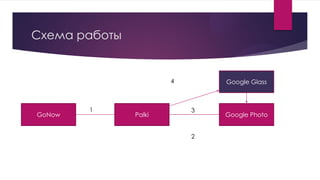

Документ обсуждает методы деанонимирования злоумышленников с использованием технологий, таких как Google Glass и FindFace. Основная проблема заключается в недостаточной проверке идентификации вендоров и возможности обхода возрастных ограничений. Авторы исследуют возможные атаки и предлагают идеи для улучшения интеграции и защиты от злоумышленников.